บริษัท Okta ประกาศยอมรับความผิดพลาด ของการล่าช้าในการเปิดเผยการถูกแฮ็กข้อมูลจากกลุ่มแฮ็กเกอร์ Lapsus$ ที่เกิดขึ้นในเดือนมกราคม นอกจากนี้บริษัทยังได้จัดทำ timeline ของเหตุการณ์ และรายละเอียดการสอบสวนโดยละเอียด

Okta: "ยอมรับความผิดพลาด" ของการ**ล่าช้าในการแจ้งเตือนข้อมูลรั่วไหล**

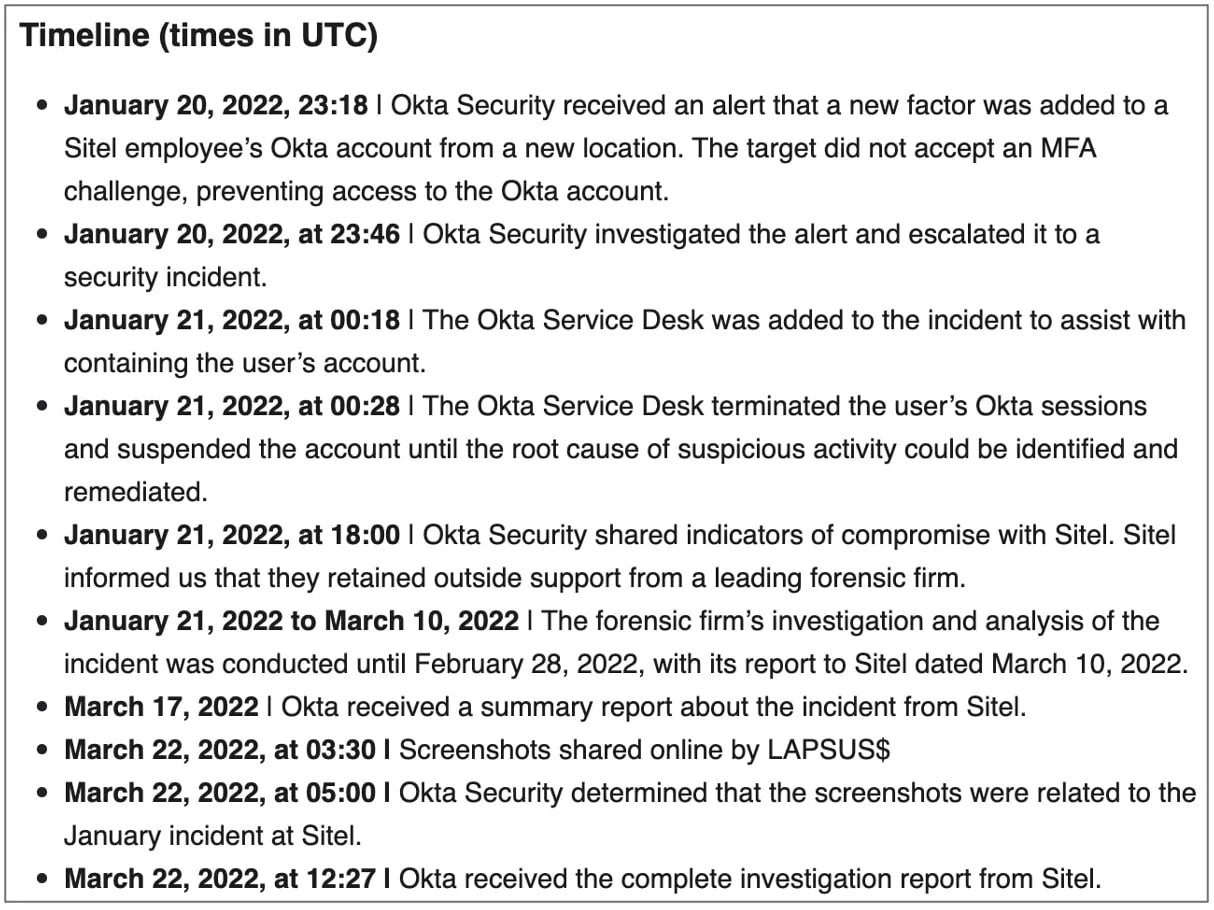

เมื่อวันศุกร์ที่ผ่านมา บริษัท Okta ได้แสดงความเสียใจที่ไม่ได้มีการเปิดเผยรายละเอียดเกี่ยวกับการถูกโจมตีจากกลุ่มแฮ็กเกอร์ Lapsus$ ให้เร็วกว่านี้ และได้มีการเปิดเผยข้อมูล timeline การถูกโจมตีโดยละเอียดดังนี้

การโจมตีจากกลุ่มแฮ็กเกอร์ Lapsus$ เกิดขึ้นที่บริษัท Sitel ซึ่งเป็น third-party ที่ให้บริการ Customer Support ให้กับ Okta

"ในวันที่ 20 มกราคม 2022 Security Team ของ Okta ได้รับการแจ้งเตือนว่ามีการเพิ่มข้อมูลใหม่บางอย่างใน Account ของ Okta ที่ถูกใช้โดย Engineer ของ Sitel ซึ่งพบว่าข้อมูลนี้คือ Password" Okta อธิบาย

"แม้ว่าจะทำไม่สำเร็จ แต่เราได้ reset account และแจ้งทาง Sitel ให้รับทราบ" ซึ่งทาง Sitel ได้ร่วมมือกับบริษัทผู้เชี่ยวชาญด้าน Forensic เพื่อดำเนินการ Investigate หาสาเหตุต่อไป

"ในวันที่ 21 มกราคม 2022 ทีม Security ของ Okta แจ้งเตือนเหตุการณ์ดังกล่าวเป็น Security Incident และ Okta Service Desk ทำการ Terminated account ที่เกี่ยวข้องไปก่อนจนกว่าจะได้ root cause จากผลการ Forensic และยังได้แชร์ข้อมูล IOC ที่พบกับ Sitel โดยทาง Sitel แจ้งว่าได้ให้บริษัทผู้เชี่ยวชาญด้าน Forensic ดำเนินการสืบสวนอยู่"

"ในช่วงวันที่ 21 มกราคม 2022 ถึง 10 มีนาคม 2022 บริษัทผู้เชี่ยวชาญด้าน Forensic ได้รวบรวมข้อมูลทั้งหมดเสร็จสินในวันที่ 28 กุมภาพันธ์ 2022 และส่ง Report ให้กับทาง Sitel ในวันที่ 10 มีนาคม 2022"

"17 มีนาคม 2022 Okta ได้รับ Incident Report จากทาง Sitel"

"22 มีนาคม 2022 พบการแชร์ข้อมูลแคปเจอร์หน้าจอโดยกลุ่ม LAPSUS$ ซึ่งทางทีม Security ของ Okta พบว่าเป็นข้อมูลที่มาจาก Incident ที่เกิดขึ้นกับ Sitel เมื่อเดือนมกราคม และในวันเดียวกัน Okta จึงได้ข้อมูล Report ฉบับเต็มจากทาง Sitel"

Okta อ้างว่าในเดือนมกราคม บริษัทไม่ได้ตระหนักถึงความสำคัญของเหตุการณ์ที่เกิดขึ้น เนื่องจากเชื่อว่าเป็นแค่การพยายามเข้ายึดบัญชีโดยไม่ประสบความสำเร็จ โดยมีเป้าหมายเป็น Account ของ Sitel support engineer

จากการที่ Sitel มีการให้บริษัทผู้เชี่ยวชาญด้าน Forensic เข้ามาดำเนินการสืบสวนหาสาเหตุเพิ่มเติมแล้ว จึงทำให้ทาง Okta ไม่ได้คาดถึงการต้องดำเนินการใดๆต่อไป

ซึ่งในขณะนั้น เราไม่ทราบว่ามันทำให้ลูกค้าของเรามีความเสี่ยง เราควรจริงจังกับการสืบสวนหาข้อมูลร่วมกับทาง Sitel มากกว่านี้ และจากหลักฐานที่พบล่าสุด เราคงตัดสินใจในวิธีการที่ต่างไปจากเดิมหากเรามีข้อมูลแบบที่เรามีในวันนี้

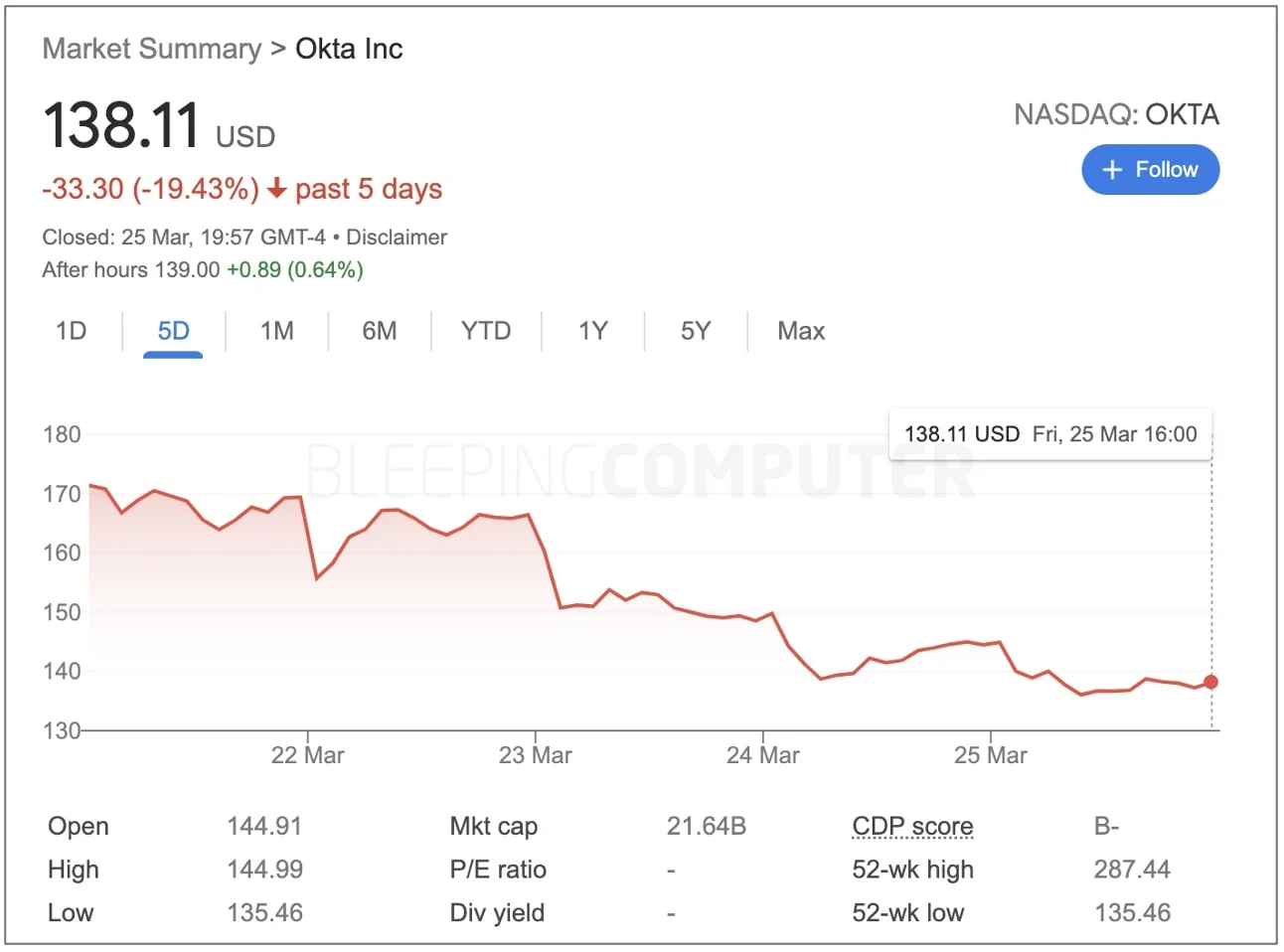

หุ้นของ Okta ลดลงเกือบ 20% หลังจากมีข้อมูลรั่วไหล**

หลังจาก Okta เปิดเผยเหตุการณ์ข้อมูลรั่วไหลในเดือนมกราคม ราคาหุ้นของบริษัทลดลงเกือบ 20% ในหนึ่งสัปดาห์:

จากรายงานของ BleepingComputer ในสัปดาห์นี้ Okta ได้ระบุไว้ก่อนหน้านี้แล้วว่ากําลังตรวจสอบเพิ่มเติม หลังจากที่สมาชิกกลุ่ม Lapsus$ ได้แชร์ภาพหน้าจอหลายภาพใน Telegram ซึ่งอ้างว่าพวกเขาได้แฮ็คเครือข่ายลูกค้าของ Okta ได้

ในช่วงแรก Todd McKinnon ซีอีโอของ Okta ซึ่งระบุว่าเหตุการณ์นี้เป็นแค่ความพยายามจากผู้โจมตีในการเข้าถึง Account ของ Support Engineer แต่อย่างไรก็ตามต่อมาค่อนข้างชัดเจนว่า 2.5% ของลูกค้าของ Okta หรือ 366 ราย ได้รับผลกระทบจากเหตุการณ์ที่เกิดขึ้น

การโจมตีอยู่ในช่วง 5 วัน ระหว่างวันที่ 16 ถึง 21 มกราคม 2022 ซึ่งผู้โจมตีสามารถ RDP เข้าถึงเครื่องของ Support engineer ของ Sitel ได้

ยังดีที่ Okta กำหนดให้ Support engineer ของ Sitel มีสิทธิ์เข้าถึงแค่ระบบ ticket management อย่าง Jira และระบบ support บางอย่าง แต่ไม่สามารถดาวน์โหลด สร้าง หรือลบข้อมูลลูกค้าได้

โดย Support Engineer Account สามารถสั่ง reset รหัสผ่านของ user ได้ แต่ไม่ไม่สามารถ login เข้าถึง account ของ user นั้นๆได้

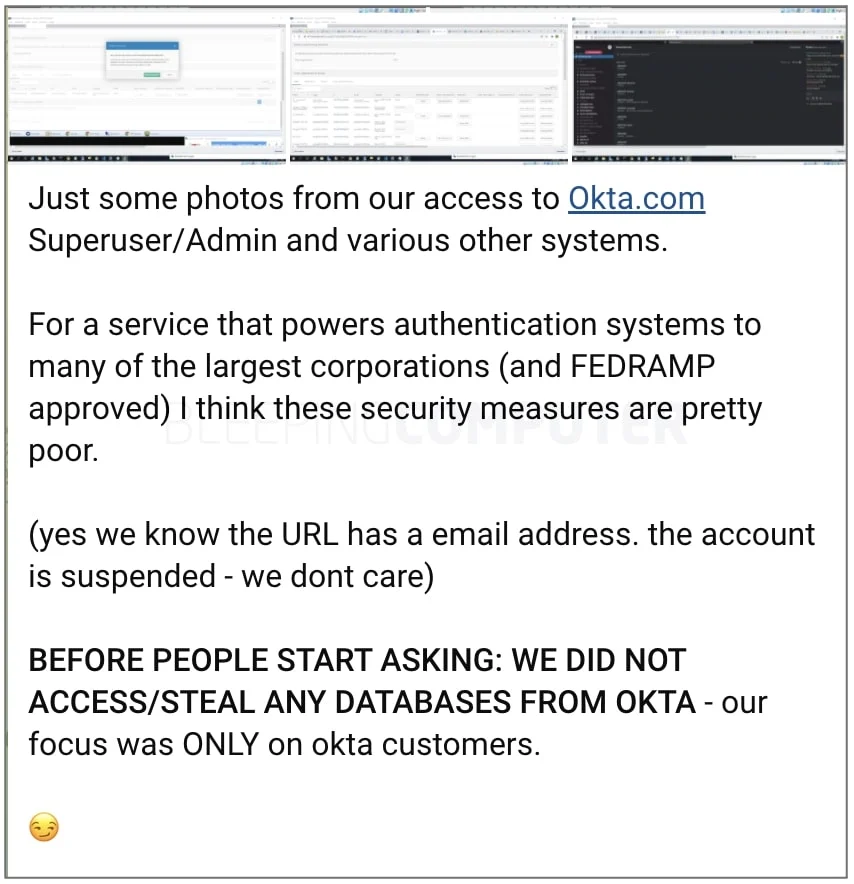

Okta สรุปว่าภาพหน้าจอที่แชร์โดยกลุ่ม Lapsus$ ถูกนํามาจาก Account ที่ถูกแฮ็กของ Support Engineer ของ Sitel

บริษัทยังปฏิเสธข้อมูลที่ทางกลุ่ม Lapsus$ อ้างว่าสามารถเข้าถึง "superuser / admin" ได้ โดยชี้แจงว่าการเข้าถึงที่ Lapsus$ อ้าง ยังคงจํากัดอยู่ที่ระบบ Support ภายในของ Okta และไม่ใช่เข้าถึงแบบ "superadmin" ที่จะสามารถเข้าถึง users และระบบทั้งหมดได้

"แอปพลิเคชันที่ใช้โดย Support Engineer ของ Sitel ถูกสร้างขึ้นโดยให้สิทธิ์ในการเข้าถึงน้อยที่สุด เพื่อให้แน่ใจว่าจะมีการเข้าถึงเฉพาะที่จําเป็นในการปฏิบัติหน้าที่ของพวกเขาเท่านั้น" Okta กล่าว

David Bradbury หัวหน้าเจ้าหน้าที่รักษาความปลอดภัยของ Okta กล่าวว่า "บริษัทรู้สึกเสียใจเป็นอย่างมากกับระยะเวลาที่นานเกินไปในการประสานงานระหว่าง Okta และ Sitel ในการออกรายงานของเหตุการณ์การโจมตีที่เกิดขึ้น"

"เมื่อเราได้รับรายงานสรุปจาก Sitel เราควรจะดำเนินการให้เร็วกว่านี้เพื่อตระหนักถึงผลกระทบที่อาจจะเกิดขึ้น"

ทีม Security ของ Okta ใช้เวลาหลายชั่วโมงในการวิเคราะห์ logs กว่า 125,000 รายการเพื่อให้ได้ข้อมูลที่น่าเชื่อถือของเหตุการณ์การโจมตีที่เกิดขึ้นเมื่อสองเดือนที่แล้ว

"เช่นเดียวกับเหตุการณ์ด้านความปลอดภัยอื่นๆ เราจะปรับปรุงกระบวนการ และการสื่อสารให้ดียิ่งขึ้น เรามั่นใจว่าเรากําลังก้าวไปในทิศทางที่ถูกต้อง และเหตุการณ์นี้จะสร้างความแข็งแกร่งทางด้านความปลอดภัยให้กับเรามากขึ้น" Bradburyกล่าว

ที่มา : bleepingcomputer

You must be logged in to post a comment.