แคมเปญ Phishing ขนาดใหญ่นี้ได้ใช้โดเมนหลายร้อยโดเมน เพื่อขโมยข้อมูล Credential ของผู้ใช้ Naver ซึ่งเป็นแพลตฟอร์มออนไลน์ในประเทศเกาหลีใต้ที่ให้บริการในลักษณะคล้ายกับ Google จากข้อมูลของระบบที่เกี่ยวข้องกับการโจมตีนั้นมีความเชื่อมโยงกับ TrickBot botnet โดยการโจมตีครั้งนี้แสดงให้เห็นความพยายามของอาชญากรไซเบอร์ในการเก็บรวบรวมข้อมูล Login ของผู้ใช้เพื่อนำไปใช้ในการโจมตีอื่น ๆ

Naver ให้บริการเซอร์วิสต่าง ๆ ที่หลากหลายคล้ายกับ Google ตั้งแต่การค้นหาบนเว็บไปจนถึง Email ข่าว และ NAVER Knowledge iN ซึ่งเป็นแพลตฟอร์ม Q&A ออนไลน์ นอกจากทำให้เข้าถึงบัญชีผู้ใช้บริการของ Naver ได้แล้ว Credential ที่ผู้โจมตีได้ไปจากผู้ใช้ Naver ยังอาจจะทำให้ผู้โจมตีสามารถเข้าถึงบัญชีผู้ใช้ในองค์กรต่าง ๆ ได้ด้วย เนื่องจากพบมีผู้ใช้งานมีการใช้ Password ซ้ำกันในบริการต่างๆ

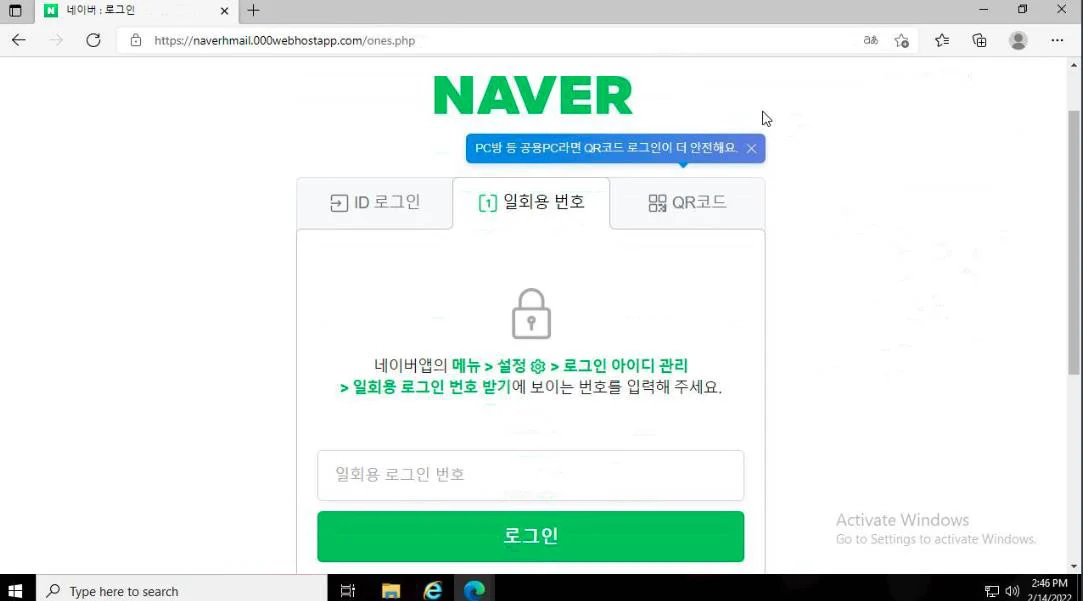

นักวิจัยด้านความปลอดภัยจากบริษัทด้านข่าวกรองทางไซเบอร์ Prevailion ได้ค้นพบแคมเปญ Phishing ขนาดใหญ่นี้ในช่วงต้นปี ซึ่งพบว่าแคมเปญได้โฟกัสไปยังการเก็บรวบรวมข้อมูล Credential ของผู้ใช้ Naver พวกเขาเริ่มสืบสวนจากโดเมน mailmangecorp[.]us ซึ่งถูกแชร์โดย Joe Słowik จากการสืบสวนทำให้พบโครงสร้าง Network ขนาดใหญ่สำหรับ Phishing ที่ออกแบบมาเพื่อเก็บเกี่ยวข้อมูล Login Credential ของ Naver ที่เข้าใช้งานได้

“ขณะสืบสวนนั้นเราพบ Hosting ถูกใช้ในการให้บริการเว็บเพจที่มีลักษณะเหมือน Naver ซึ่ง PACT analysts ระบุว่ามันมีความเชื่อมโยงกับระบบของ WIZARD SPIDER หรือ TrickBot” Prevailion กล่าวในรายงาน

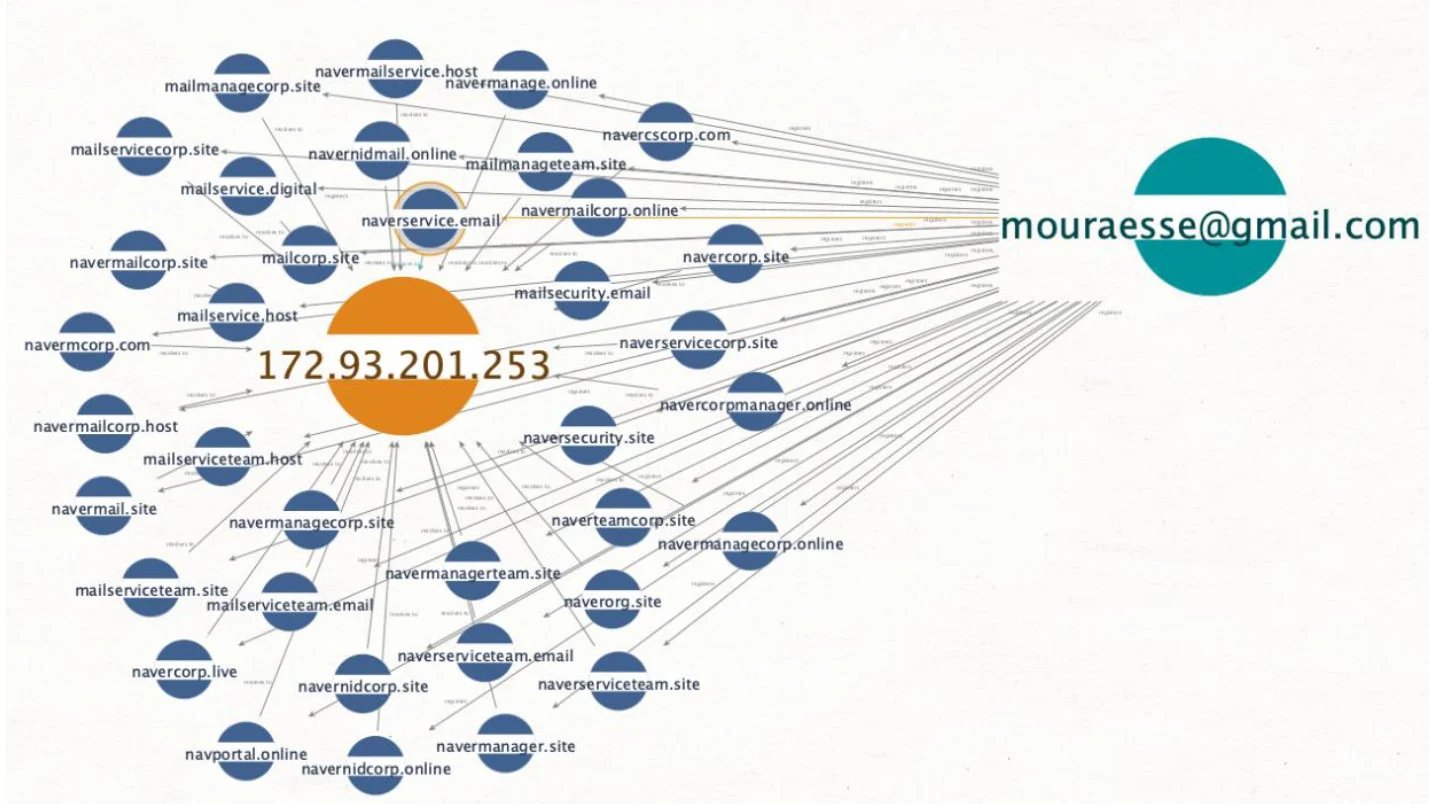

นักวิจัยได้พบโดเมนที่เชื่อมโยงกับการโจมตีนี้ถึง 542 โดเมน โดยมี 532 โดเมนถูกใช้ในการขโมยข้อมูล Credential ของผู้ใช้ Naver พวกเขาสังเกตเห็นว่าผู้อยู่เบื้องหลังการโจมตีนี้มีการใช้ Email เพื่อจดทะเบียน Domain Name หลาย ๆ ชื่อ ซึ่งทั้งหมดเชื่อมโยงไปยัง IP Address เดียว บางโดเมนถูกจดทะเบียนในช่วงเดือนกุมภาพันธ์ ส่วนโดเมนที่เก่าที่สุดถูกจดทะเบียนเมื่อเดือนสิงหาคม 2021

นักวิจัยจาก Prevailion ค้นพบว่าโดนเมนเหล่านั้นที่เชื่อมโยงกับ IP Address ในภาพด้านบนเป็นส่วนหนึ่งของกลลวงเพื่อทำการ Redirect (HTTP/302) ซึ่งจะพาเหยื่อเข้าไปยังหน้า Login ปลอมของแพลตฟอร์ม Naver ที่อยู่บน Hostinger

เมื่อตรวจสอบต่อจาก Email Address ที่ใช้จดทะเบียนโดเมน นักวิจัยจาก Prevailion ยังค้นพบคลัสเตอร์ของโดเมนที่ใช้ Phishing ที่เชื่อมโยงไปยังไอพี 23.81.246[.]131 ซึ่งเป็นส่วนหนึ่งของอีกแคมเปญที่ใช้ประโยชน์จากช่องโหว่ CVE-2021-40444 ในการแพร่กระจาย Conti ransomware

นักวิจัยกล่าวว่าการค้นพบของพวกเขาบอกได้ว่ากิจกรรมเกี่ยวกับการ Phishing แพลตฟอร์ม Naver นั้นยังคงดำเนินต่อไป เนื่องจากระบบที่ใช้ทำการ Phishing นั้น ยังคงถูกใช้งานอยู่ และหลาย ๆ โดเมนก็ยังถูกจดทะเบียนในเดือนนี้เพื่อจุดประสงค์ในการ Phishing โดยเฉพาะ

Prevailion กล่าวว่า ระบบที่ใช้ทำการ Phishing นี้ รองรับการทำงานที่แยกกันของสองแคมเปญ และถึงแม้จะมีความเชื่อมโยงกันกับ TrickBot แต่ก็คล้ายคลึงกันเพียงแค่การ Hosting และการทำ DNS resolutions เท่านั้น

นักวิจัยยังกล่าวว่า แคมเปญ Phishing Naver นั้นไม่ใช่ฝีมือของกลุ่มมัลแวร์เรียกค่าไถ่โดยตรง แต่อย่างไรก็ตามการโจมตีโดยเข้ารหัสไฟล์นั้นมักจะมีการโจมตีก่อนด้วยการทำแคมเปญ Phishing หรือ ขโมยข้อมูล Credential ที่ทำโดยกลุ่มที่เกี่ยวข้องกัน เพื่อหาทางเข้าถึงระบบภายในขององค์กรที่เป็นเป้าหมาย

ทฤษฎีหนึ่งที่ Prevalion เชื่อว่าอธิบายการค้นพบของพวกเขาได้ก็คือ อาชญากรไซเบอร์กำลังพึ่งพาเซอร์วิสประเภท “infrastructure-as-a-service” ในการปฏิบัติการต่าง ๆ อยู่

ที่มา : bleepingcomputer

You must be logged in to post a comment.