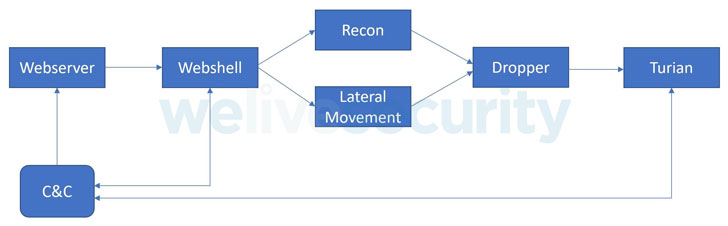

เมื่อวันพฤหัสที่ 10 มิถุนายน 2564 ที่ผ่านมานี้ นักวิจัยได้พบกลุ่มจารกรรมทางไซเบอร์กลุ่มใหม่ ที่อยู่เบื้องหลังปฏิบัติการการโจมตีหน่วยงานทางการทูตและบริษัทโทรคมนาคมในแอฟริกาและตะวันออกกลาง ตั้งแต่ปี 2017 เป็นอย่างน้อย โดยมีชื่อแคมเปญว่า “BackdoorDiplomacy” เป็นการใช้ประโยชน์จากช่องโหว่ที่เปิดเผยทางอินเทอร์เน็ต เช่น เว็บเซิร์ฟเวอร์ เพื่อทำการแฮ็กข้อมูลทางไซเบอร์ต่าง ๆ รวมถึงการทำ Lateral Movement ไปยังเครื่องอื่น ๆ ภายในเครือข่ายเพื่อฝัง backdoor ที่ชื่อว่า “Turian” ที่มีความสามารถในรวมข้อมูลของระบบ จับภาพหน้าจอ ขโมยข้อมูลที่สำคัญ

Jean-Ian Boutin หัวหน้าฝ่ายวิจัยภัยคุกคามของ Slovak cybersecurity firm ESET กล่าวว่า BackdoorDiplomacy ได้แบ่งปันกลยุทธ์ เทคนิค และขั้นตอนต่าง ๆ ให้กับกลุ่มอื่น ๆ ในเอเชีย โดยคาดว่า Turian backdoor น่าจะเป็นวิวัฒนาการขั้นต่อไปของ Quarian backdoor ซึ่งเคยถูกใช้ครั้งล่าสุดในปี 2013 เพื่อต่อต้านเป้าหมายทางการทูตในซีเรียและสหรัฐอเมริกา กลุ่มเป้าหมายของการโจมตีมีทั้งระบบปฏิบัติการ Windows และ Linux โดยจะมองหา Port ที่เปิดอยู่ของอุปกรณ์เครือข่ายและเซิร์ฟเวอร์ และอาจมีการใช้ช่องโหว่ที่ไม่ได้รับการแพตช์เพื่อใช้ webshell ของ China Chopper สำหรับการเข้าถึงในครั้งแรก และทำการสำรวจเพื่อติดตั้ง backdoor โดยที่ F5 BIG-IP (CVE-2020-5902), Microsoft Exchange Server, Web hosting control panel ก็เป็นหนึ่งในระบบที่ได้รับผลกระทบของการโจมตีนี้ โดยสามารถระบุเหยื่อที่ได้รับผลกระทบซึ่งอยู่ในกระทรวงต่างประเทศ ของประเทศในแอฟริกาหลายแห่งในยุโรป ตะวันออกกลาง และเอเชีย รวมถึงผู้ให้บริการโทรคมนาคมก็ได้รับผลกระทบเช่นกัน

Jean-Ian Boutin หัวหน้าฝ่ายวิจัยภัยคุกคามของ Slovak cybersecurity firm ESET กล่าวว่า BackdoorDiplomacy ได้แบ่งปันกลยุทธ์ เทคนิค และขั้นตอนต่าง ๆ ให้กับกลุ่มอื่น ๆ ในเอเชีย โดยคาดว่า Turian backdoor น่าจะเป็นวิวัฒนาการขั้นต่อไปของ Quarian backdoor ซึ่งเคยถูกใช้ครั้งล่าสุดในปี 2013 เพื่อต่อต้านเป้าหมายทางการทูตในซีเรียและสหรัฐอเมริกา กลุ่มเป้าหมายของการโจมตีมีทั้งระบบปฏิบัติการ Windows และ Linux โดยจะมองหา Port ที่เปิดอยู่ของอุปกรณ์เครือข่ายและเซิร์ฟเวอร์ และอาจมีการใช้ช่องโหว่ที่ไม่ได้รับการแพตช์เพื่อใช้ webshell ของ China Chopper สำหรับการเข้าถึงในครั้งแรก และทำการสำรวจเพื่อติดตั้ง backdoor โดยที่ F5 BIG-IP (CVE-2020-5902), Microsoft Exchange Server, Web hosting control panel ก็เป็นหนึ่งในระบบที่ได้รับผลกระทบของการโจมตีนี้ โดยสามารถระบุเหยื่อที่ได้รับผลกระทบซึ่งอยู่ในกระทรวงต่างประเทศ ของประเทศในแอฟริกาหลายแห่งในยุโรป ตะวันออกกลาง และเอเชีย รวมถึงผู้ให้บริการโทรคมนาคมก็ได้รับผลกระทบเช่นกัน

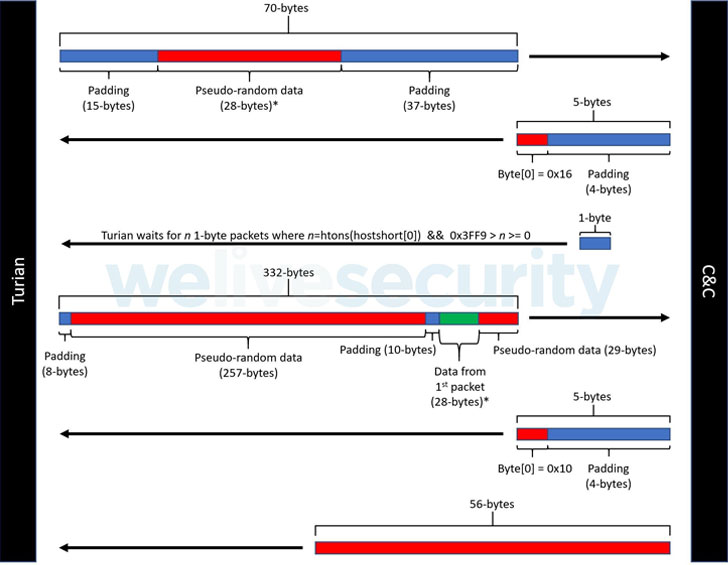

แต่ละเคสนั้น ผู้โจมตีจะใช้วิธี เทคนิค และขั้นตอนที่คล้ายกัน (TTP : Tactics, techniques and procedures) แต่จะปรับเปลี่ยนการใช้เครื่องมือ เพื่อทำให้การติดตามกลุ่มนั้นๆ ยากยิ่งขึ้น และคาดว่า BackdoorDiplomacy จะเป็นกลุ่มที่มีความเกี่ยวข้องกับแคมเปญก่อนหน้านี้ โดยเป็นกลุ่มที่ติดตามจาก Kaspersky เรียกว่า “CloudComputating” และนอกเหนือจากคุณสมบัติในการรวบรวมข้อมูลของระบบ จับภาพหน้าจอ และการจัดการกับไฟล์แล้ว protocol ที่ใช้ในการเข้ารหัสเครือข่ายนั้นเกือบจะเหมือนกับที่ใช้โดย WhiteBird ซึ่งเป็น C++ backdoor ที่ถูกใช้โดย Calypso ซึ่งเป็นผู้โจมตีในเอเชีย และเคยถูกติดตั้งภายในองค์กรทางการทูตของคาซัคสถานและคีร์กีซสถานในช่วงเวลาเดียวกันกับ BackdoorDiplomacy

แต่ละเคสนั้น ผู้โจมตีจะใช้วิธี เทคนิค และขั้นตอนที่คล้ายกัน (TTP : Tactics, techniques and procedures) แต่จะปรับเปลี่ยนการใช้เครื่องมือ เพื่อทำให้การติดตามกลุ่มนั้นๆ ยากยิ่งขึ้น และคาดว่า BackdoorDiplomacy จะเป็นกลุ่มที่มีความเกี่ยวข้องกับแคมเปญก่อนหน้านี้ โดยเป็นกลุ่มที่ติดตามจาก Kaspersky เรียกว่า “CloudComputating” และนอกเหนือจากคุณสมบัติในการรวบรวมข้อมูลของระบบ จับภาพหน้าจอ และการจัดการกับไฟล์แล้ว protocol ที่ใช้ในการเข้ารหัสเครือข่ายนั้นเกือบจะเหมือนกับที่ใช้โดย WhiteBird ซึ่งเป็น C++ backdoor ที่ถูกใช้โดย Calypso ซึ่งเป็นผู้โจมตีในเอเชีย และเคยถูกติดตั้งภายในองค์กรทางการทูตของคาซัคสถานและคีร์กีซสถานในช่วงเวลาเดียวกันกับ BackdoorDiplomacy

ที่มา : thehackernews ehackingnews

You must be logged in to post a comment.