เป็นเพราะไม่ได้เป็นรหัสผ่าน! นักวิจัยจาก F-secure เปิดเผยช่องโหว่บายพาสรหัสผ่าน BIOS, TPM Pin และ BitLocker ได้

นักวิจัยด้านความปลอดภัยเปิดเผยช่องโหว่ที่ช่วยให้ผู้โจมตีสามารถบายพาสการตรวจสอบรหัสผ่านเมื่อเริ่มต้นการทำงานคอมพิวเตอร์ อาทิ รหัสผ่าน BIOS, รหัสผ่านแบบ Pin ของ TPM หรือ BitLocker ได้ โดยมีต้นเหตุมาจากการที่ระบบหนึ่งยังคงใช้รหัสผ่านที่เป็นค่าเริ่มต้นที่สามารถคาดเดาได้ง่าย ซึ่งระบบนั้นคือ Intel AMT

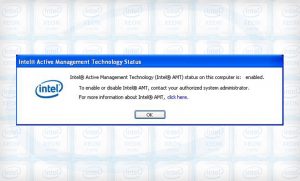

Intel AMT เป็นระบบที่ทำงานอยู่ในซีพียู โดยช่วยให้ผู้ดูแลระบบสามารถเข้าถึงคอมพิวเตอร์ที่ติดตั้ง Intel AMT จากระยะไกลเพื่อตั้งค่าต่างๆ ได้ ปัญหาสำคัญคือ Intel AMT มักไม่ได้รับการตั้งค่าที่ถูกต้องทำให้ยังคงมีการใช้รหัสผ่านที่เป็นค่าเริ่มต้นไว้อยู่ ผู้โจมตีที่สามารถเข้าถึงคอมพิวเตอร์ทางกายภาพได้ก็สามารถบังคับให้ระบบบู๊ตเข้าระบบ Intel Management Engine BIOS extension (MEBx) ด้วยการกด Ctrl + P เมื่อบู๊ต แล้วใข้รหัสผ่านที่เป็นค่าเริ่มต้นดังกล่าวเพื่อข้ามผ่านการตรวจสอบรหัสผ่านจากฟีเจอร์อื่นๆ ไปได้

Intel AMT มักเป็นฟีเจอร์ที่ติดตั้งอยู่บนคอมพิวเตอร์ที่ใช้งานภายในองค์กรและไม่ค่อยพบในคอมพิวเตอร์ของผู้ใช้งานทั่วไป อย่างไรก็ตามเราแนะนำให้ตรวจสอบว่ามีการใช้งาน Intel AMT อยู่หรือไม่ และทำการเปลี่ยนรหัสดังกล่าวให้มีความแข็งแกร่งมากยิ่งขึ้นเพื่อป้องกันการโจมตีช่องโหว่ดังกล่าว

ที่มา : bankinfosecurity

You must be logged in to post a comment.