มีการค้นพบมัลแวร์บนระบบ Linux ที่ไม่เคยถูกบันทึกข้อมูลมาก่อนชื่อ Quasar Linux (QLNX) ซึ่งกำลังมุ่งเป้าโจมตีระบบของเหล่านักพัฒนา ด้วยความสามารถผสมผสานทั้งการเป็น Rootkit, Backdoor และการขโมยข้อมูล Credential

ชุดมัลแวร์นี้ ถูกนำไปใช้งานในสภาพแวดล้อมการพัฒนา และ DevOps บน npm, PyPI, GitHub, AWS, Docker และ Kubernetes ซึ่งอาจนำไปสู่การโจมตีแบบ Supply-chain โดยผู้ไม่หวังดีจะทำการเผยแพร่แพ็กเกจอันตรายลงบนแพลตฟอร์มการกระจายโค้ดต่าง ๆ

นักวิจัยจากบริษัทด้านความปลอดภัยทางไซเบอร์ Trend Micro ได้วิเคราะห์ QLNX และพบว่า "มันจะใช้เทคนิค Dynamically Compiles Rootkit shared objects และ PAM backdoor modules บนเครื่องเป้าหมายอัตโนมัติ โดยใช้ gcc [GNU Compiler Collection]"

รายงานจากบริษัทในสัปดาห์นี้ระบุว่า QLNX ถูกออกแบบมาเพื่อเน้นการซ่อนตัว และการแฝงตัวอยู่ระยะยาวโดยมันจะทำงานอยู่บนหน่วยความจำ พร้อมกับลบไฟล์ไบนารีต้นฉบับออกจากดิสก์, ลบ Logs, เปลี่ยนชื่อ Process และ Clear ค่า environment variables สำหรับการทำ forensics

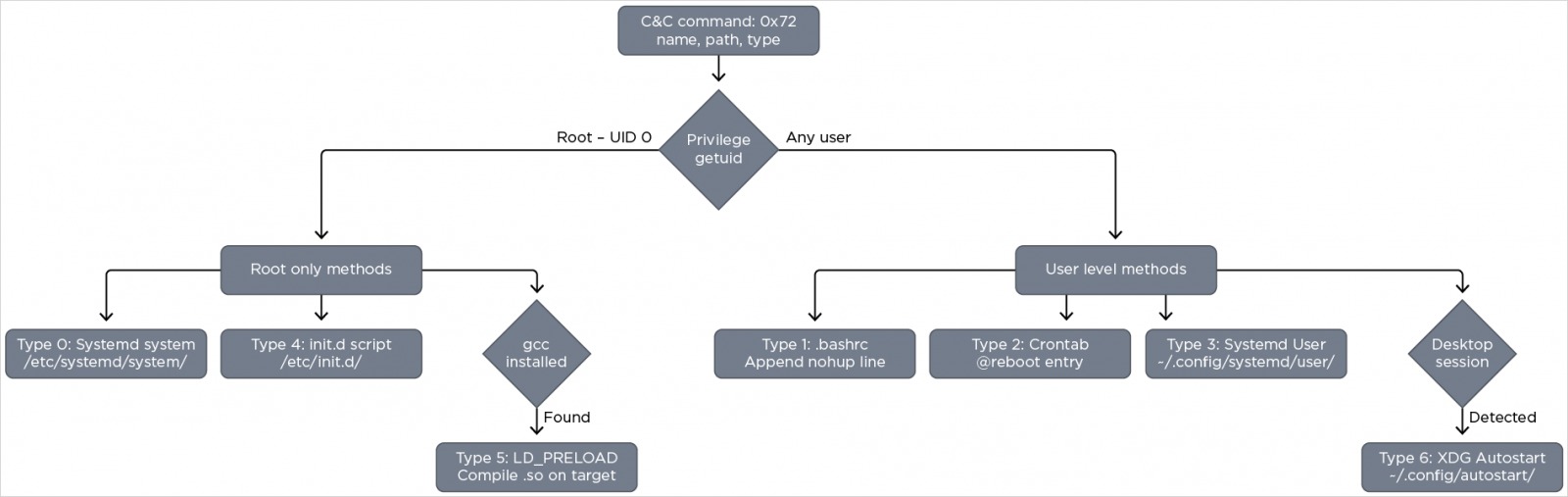

มัลแวร์นี้ยังใช้กลไกการแฝงตัวที่แตกต่างกันถึง 7 รูปแบบ รวมถึง LD_PRELOAD, systemd, crontab, init.d scripts, XDG autostart, และ ‘.bashrc’ injection เพื่อให้มั่นใจว่ามันจะสามารถโหลดเข้าไปในทุก process ที่มีการเชื่อมโยงแบบไดนามิก และจะกลับมาทำงานใหม่หากถูกสั่งปิด process ไป

QLNX ประกอบด้วยบล็อกฟังก์ชันหลายบล็อกที่ออกแบบมาเพื่อกิจกรรมเฉพาะด้าน ทำให้เป็นเครื่องมือโจมตีที่สมบูรณ์แบบ ส่วนประกอบหลักสามารถสรุปได้ดังนี้:

RAT core — เป็นส่วนควบคุมหลักที่สร้างขึ้นบน 58-command framework ซึ่งช่วยให้เข้าถึง Interactive shell, จัดการไฟล์ และ process, การควบคุมระบบ และดำเนินการทางเครือข่าย ในขณะเดียวกันก็รักษาการสื่อสารกับ C2 server อย่างต่อเนื่องผ่านช่องทาง TCP/TLS หรือ HTTP/S แบบกำหนดเอง

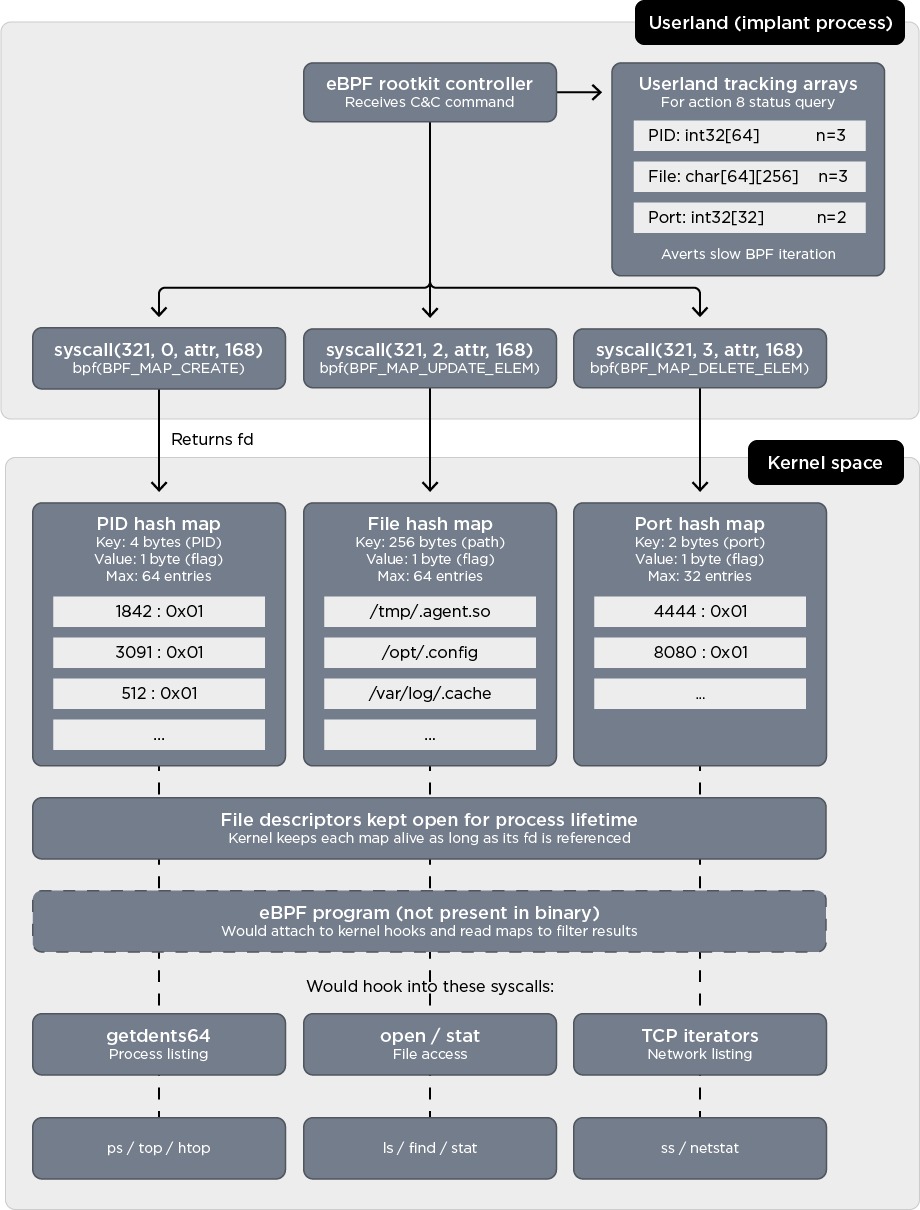

Rootkit — เป็นกลไกการซ่อนตัวแบบสองชั้นที่ผสมผสานระหว่าง LD_PRELOAD Rootkit ระดับ Userland และส่วนประกอบ eBPF ในระดับ Kernel โดยชั้น Userland จะทำการดักจับฟังก์ชัน libc เพื่อซ่อนไฟล์, process และร่องรอยของมัลแวร์ ในขณะที่ชั้น eBPF จะทำหน้าที่ซ่อน PID, file paths และ network ports ในระดับ Kernel ซึ่งทั้งสองส่วนจะถูกติดตั้งแบบไดนามิก โดย Rootkit ระดับ Userland จะถูกคอมไพล์บนระบบเป้าหมาย

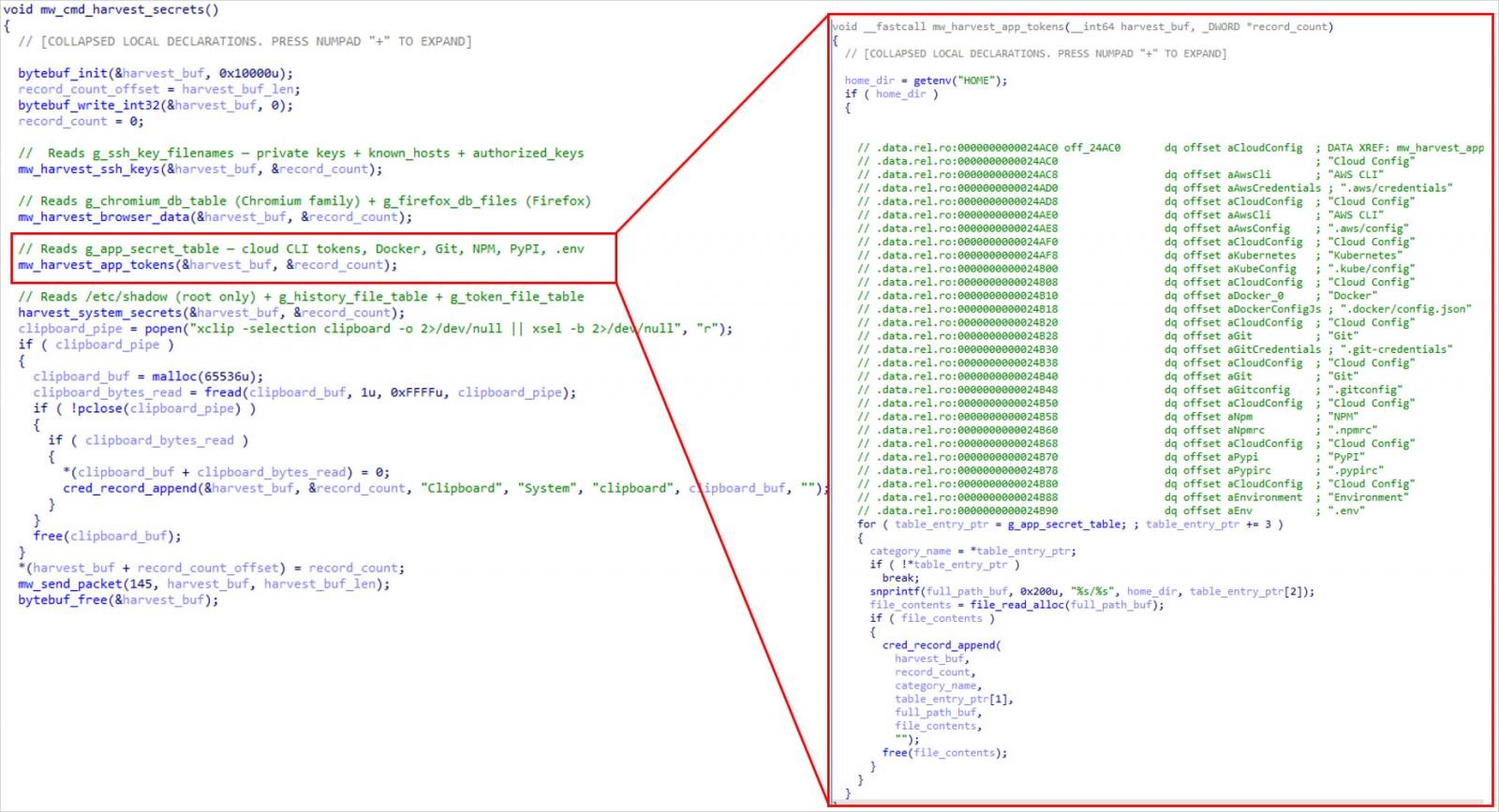

Credential access layer — เป็นการรวมกันระหว่างการรวบรวมข้อมูล credential (SSH keys, browsers, cloud และ developer configs, /etc/shadow, clipboard) เข้ากับ Backdoor บน PAM ที่จะคอยดักจับ และบันทึกข้อมูลการยืนยันตัวตนที่เป็น plaintext

Surveillance module — ทำหน้าที่บันทึกการกดแป้นพิมพ์, การจับภาพหน้าจอ และเฝ้าติดตามข้อมูลใน Clipboard

เครือข่าย และการขยายการโจมตี — รองรับการทำ TCP tunneling, SOCKS proxy, การสแกนพอร์ต, การขยายการโจมตีผ่าน SSH และการสร้างเครือข่ายแบบ Peer-to-peer mesh

กลไกการประมวลผล และการแทรกโค้ด — การแทรกโค้ดใน process (ptrace, /proc/pid/mem) และการประมวลผลโค้ดในหน่วยความจำ (shared objects, BOF/COFF)

การเฝ้าติดตามระบบไฟล์ — การติดตามกิจกรรมที่เกิดขึ้นกับไฟล์ต่าง ๆ ในระบบแบบเรียลไทม์ผ่าน inotify

หลังจากการเข้าถึงระบบในขั้นต้น QLNX จะสร้าง fileless foothold พร้อมติดตั้งกลไกการแฝงตัว จากนั้นจึงเริ่มเก็บรวบรวมข้อมูล Credential ของนักพัฒนา และระบบคลาวด์

ด้วยการกำหนดเป้าหมายไปที่เครื่องทำงานของนักพัฒนา ช่วยให้ผู้โจมตีสามารถ bypass ระบบควบคุมความปลอดภัยขององค์กร และเข้าถึงข้อมูล Credential ที่เป็นหัวใจสำคัญของกระบวนการส่งมอบซอฟต์แวร์ได้โดยตรง

แนวทางนี้มีความคล้ายคลึงกับเหตุการณ์โจมตีแบบ Supply chain ที่เกิดขึ้นเมื่อไม่นานมานี้ ซึ่งข้อมูล Credential ของนักพัฒนาที่ถูกขโมยไปเพื่อเผยแพร่แพ็กเกจที่มีมัลแวร์ไปยัง public repositories

Trend Micro ยังไม่ได้ให้รายละเอียดเกี่ยวกับการโจมตีเฉพาะเจาะจง หรือระบุตัวผู้อยู่เบื้องหลังมัลแวร์ QLNX ดังนั้น ปริมาณการแพร่กระจาย และระดับกิจกรรมเฉพาะของมัลแวร์ตัวใหม่นี้จึงยังไม่ชัดเจน

ณ เวลาที่เผยแพร่รายงาน พบว่ามีโซลูชันด้านความปลอดภัยเพียง 4 แห่งเท่านั้นที่สามารถตรวจจับ และระบุว่าไฟล์ไบนารีของ Quasar Linux เป็นอันตราย Trend Micro ได้จัดทำรายการ IoCs เพื่อช่วยตรวจจับการติด QLNX และป้องกันตนเองจากมัลแวร์ดังกล่าว

ที่มา : bleepingcomputer.com

You must be logged in to post a comment.