มัลแวร์ Infostealer ตัวใหม่ที่ชื่อว่า Infinity Stealer กำลังมุ่งเป้าโจมตีไปที่ระบบ macOS ด้วย Payload ที่เขียนด้วยภาษา Python ซึ่ง Packaged นั้นอยู่ในรูปแบบ Executable โดยใช้ Compiler แบบ Open-source ที่ชื่อ Nuitka

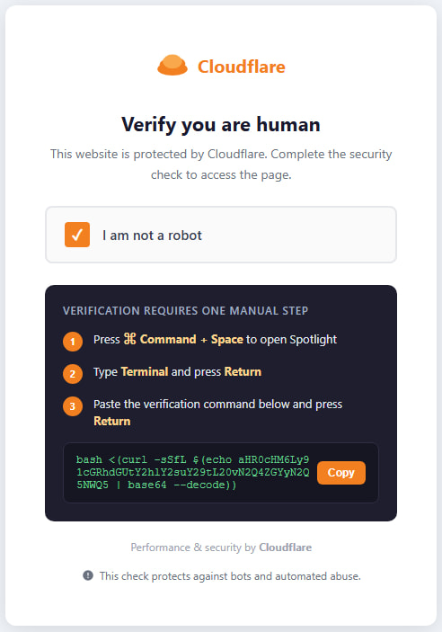

การโจมตีดังกล่าวใช้เทคนิค ClickFix โดยจะแสดงหน้า CAPTCHA ปลอมที่เลียนแบบระบบตรวจสอบการเป็นมนุษย์ (human verification) ของ Cloudflare เพื่อหลอกล่อให้ผู้ใช้กดรันโค้ดที่เป็นอันตราย

นักวิจัยจาก Malwarebytes ระบุว่า นี่เป็นแคมเปญการโจมตีบน macOS ครั้งแรกที่มีการบันทึกไว้ว่ามีการนำเทคนิคการแพร่กระจายแบบ ClickFix มาใช้ร่วมกับมัลแวร์ Infostealer ที่พัฒนาด้วย Python และ Compiled ผ่าน Nuitka

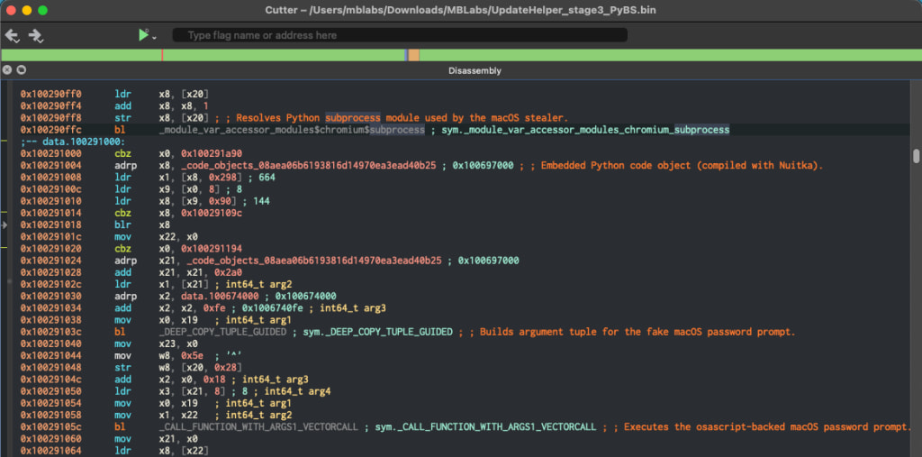

เนื่องจาก Nuitka จะสร้างไฟล์ Native binary ด้วยการ Compiling สคริปต์ Python ให้กลายเป็นโค้ดภาษา C ทำให้ไฟล์ที่เรียกใช้งานได้นั้นจึงมีความสามารถต้านทานต่อการถูกตรวจสอบด้วยการวิเคราะห์โค้ดแบบ Static ได้ดีมากขึ้น

เมื่อเปรียบเทียบกับ PyInstaller ซึ่งใช้วิธีมัดรวม Python เข้ากับ Bytecode แล้ว วิธีของ Nuitka สามารถหลบหลีกการตรวจจับได้ดีกว่า เพราะมันสร้างไฟล์ Native binary ที่ถูกต้องโดยไม่มี Bytecode layer ให้เห็นอย่างชัดเจน ทำให้การทำ Reverse engineering ทำได้ยากขึ้นมาก

Malwarebytes ระบุว่า "Payload ในขั้นตอนสุดท้ายนั้นถูกเขียนด้วยภาษา Python และ Compiled ผ่าน Nuitka จนออกมาเป็นไฟล์ Native binary ของ macOS ซึ่งนั่นทำให้มันยากต่อการวิเคราะห์ และตรวจจับได้มากกว่ามัลแวร์ที่ใช้ Python ทั่ว ๆ ไป"

Attack chain

การโจมตีเริ่มต้นขึ้นด้วย ClickFix lure บนโดเมน update-check[.]com โดยแฝงตัวเป็นขั้นตอน Human verification ของ Cloudflare และขอให้ผู้ใช้ทำตามขั้นตอนให้เสร็จสิ้นโดยการคัดลอกคำสั่ง curl ที่ถูกอำพรางด้วย base64 ไปวางลงใน Terminal ของ macOS ซึ่งเป็นการ Bypassing ระบบ OS-level defenses

คำสั่งดังกล่าวจะทำการถอดรหัสสคริปต์ Bash ซึ่งจะเขียน Payload ขั้นที่ 2 (Nuitka loader) ลงในโฟลเดอร์ /tmp จากนั้นจะลบสถานะ Quarantine ออก และสั่งรัน Payload นั้นผ่านคำสั่ง ‘nohup’ ท้ายที่สุด มันจะส่งข้อมูลของเซิร์ฟเวอร์ C2 รวมถึง Token ผ่านทาง Environment variables จากนั้นจึงลบตัวเองทิ้ง และปิดหน้าต่าง Terminal ลง

Nuitka loader เป็นไฟล์ Binary ประเภท Mach-O ขนาด 8.6 MB ซึ่งภายในบรรจุไฟล์ archive ขนาด 35 MB ที่ถูกบีบอัดด้วย zstd เอาไว้ โดยในนั้นจะมี Payload ขั้นที่ 3 (UpdateHelper.bin) ซึ่งก็คือตัวมัลแวร์ Infinity Stealer นั่นเอง

ก่อนเริ่มรวบรวมข้อมูลสำคัญ มัลแวร์จะทำการตรวจสอบเพื่อ Anti-analysis เพื่อประเมินว่าตัวมันเองกำลังทำงานอยู่ในสภาพแวดล้อมแบบ Virtualized หรือ Sandboxed หรือไม่

จากการวิเคราะห์ Python 3.11 payload ของ Malwarebytes พบว่ามัลแวร์ Info-stealer ตัวนี้สามารถจับภาพหน้าจอ และขโมยข้อมูลดังต่อไปนี้

- ข้อมูล Credentials จาก Browser ตระกูล Chromium และ Firefox

- ข้อมูลที่บันทึกอยู่ใน macOS Keychain

- Cryptocurrency wallets

- ข้อมูลสำคัญในรูปแบบ Plaintext ที่อยู่ในไฟล์ของนักพัฒนา เช่น ไฟล์ .env

ข้อมูลที่ถูกขโมยทั้งหมดจะถูกแอบส่งออกผ่านทาง HTTP POST requests ไปยังเซิร์ฟเวอร์ C2 และจะมีการส่งข้อความแจ้งเตือนผ่าน Telegram ไปยังแฮ็กเกอร์เมื่อการทำงานเสร็จสมบูรณ์

Malwarebytes เน้นย้ำว่าการปรากฏตัวของมัลแวร์อย่าง Infinity Stealer เป็นข้อพิสูจน์ว่าภัยคุกคามต่อผู้ใช้งาน macOS นั้นมีแต่จะทวีความซับซ้อน และเจาะจงเป้าหมายมากยิ่งขึ้น

ผู้ใช้ไม่ควรคัดลอกคำสั่งที่พบเห็นบนอินเทอร์เน็ต และถ้ายังไม่เข้าใจการทำงานที่แท้จริงของคำสั่งดังกล่าว อย่านำไปวางลงใน Terminal อย่างเด็ดขาด

ที่มา : bleepingcomputer

You must be logged in to post a comment.