CISA ออกคำเตือนว่ามีผู้โจมตีกำลังใช้ประโยชน์จากช่องโหว่ด้านความปลอดภัย 2 รายการ ในซอฟต์แวร์ IT Service Management (ITSM) ของ SysAid เพื่อเข้าควบคุมบัญชีผู้ดูแลระบบ

ช่องโหว่ทั้ง 2 รายการนี้เป็นประเภท XML External Entity (XXE) ที่ไม่ต้องมีการยืนยันตัวตน ซึ่งมีหมายเลข CVE-2025-2775 และ CVE-2025-2776 โดยถูกรายงานโดยนักวิจัยด้านความปลอดภัยจาก watchTowr Labs ในเดือนธันวาคม 2024 ที่ผ่านมา และได้รับการแก้ไขช่องโหว่แล้วในเดือนมีนาคม 2025 ด้วยการอัปเดตเวอร์ชัน SysAid On-Prem เป็นเวอร์ชัน 24.4.60

หนึ่งเดือนต่อมา watchTowr Labs ได้เผยแพร่โค้ดสาธิตการโจมตี (proof-of-concept) ซึ่งแสดงให้เห็นว่าช่องโหว่ใน SysAid นี้สามารถใช้โจมตีได้ง่ายมาก และช่วยให้ผู้โจมตีสามารถดึงไฟล์ภายในที่มีข้อมูลสำคัญออกมาได้

แม้ว่า CISA จะไม่ได้เปิดเผยรายละเอียดเพิ่มเติมเกี่ยวกับการโจมตีที่กำลังเกิดขึ้นนี้ แต่ก็ได้เพิ่มช่องโหว่ทั้ง 2 รายการนี้ลงใน Known Exploited Vulnerabilities Catalog แล้ว พร้อมทั้งสั่งการให้หน่วยงานฝ่ายบริหารของรัฐบาลกลาง (FCEB) มีเวลา 3 สัปดาห์ในการแก้ไขช่องโหว่หรือภายในวันที่ 12 สิงหาคม 2025 ที่จะถึงนี้ ตามข้อบังคับ Binding Operational Directive (BOD) 22-01 ที่ออกประกาศเมื่อเดือนพฤศจิกายน 2021

ถึงแม้ว่าคำสั่ง BOD 22-01 จะมุ่งเป้าไปที่หน่วยงานรัฐบาลกลางของสหรัฐฯ เป็นหลัก แต่ CISA ก็แนะนำให้ทุกองค์กร รวมถึงบริษัทเอกชน เร่งดำเนินการอัปเดตแพตช์เพื่อแก้ไขช่องโหว่ที่กำลังถูกใช้ในการโจมตีนี้โดยเร็วที่สุด

CISA เตือนว่า "ช่องโหว่ประเภทนี้มักถูกใช้เป็นช่องทางโจมตีหลักที่ผู้โจมตีทางไซเบอร์ใช้บ่อยครั้ง และก่อให้เกิดความเสี่ยงอย่างมากต่อระบบของรัฐบาลกลาง”

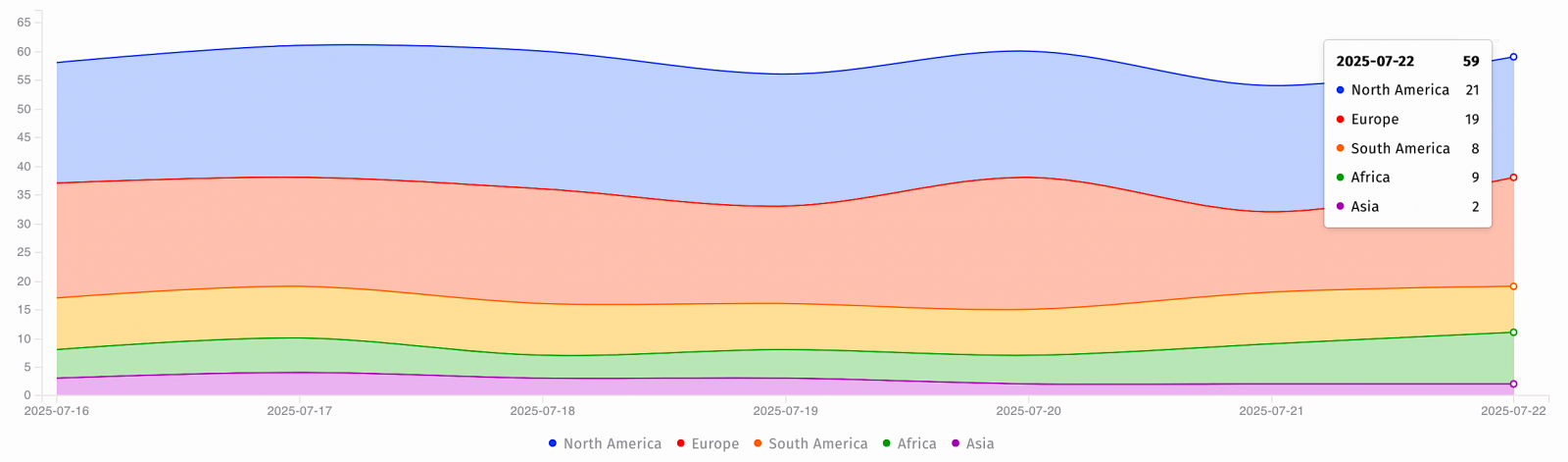

SysAid On-Prem เป็นระบบที่ติดตั้ง และใช้งานบนโครงสร้างพื้นฐานของลูกค้าเอง ช่วยให้ทีมไอทีสามารถบริหารจัดการบริการต่าง ๆ ภายในองค์กรได้อย่างมีประสิทธิภาพ จากข้อมูลของ Shadowserver พบว่าปัจจุบันมีเซิร์ฟเวอร์ SysAid หลายสิบเครื่องที่สามารถเข้าถึงได้จากอินเทอร์เน็ต ซึ่งส่วนใหญ่อยู่ในอเมริกาเหนือ และยุโรป

CISA ระบุว่า ยังไม่พบหลักฐานว่าช่องโหว่ทั้ง 2 รายการนี้ถูกใช้ในการโจมตีด้วย Ransomware อย่างไรก็ตาม ในปี 2023 กลุ่มอาชญากรไซเบอร์ที่มุ่งเป้าหมายทางด้านการเงินอย่าง FIN11 เคยใช้การโจมตีจากช่องโหว่ของ SysAid (CVE-2023-47246) ในการโจมตีแบบ Zero-day เพื่อติดตั้ง Clop ransomware บนเซิร์ฟเวอร์ที่ถูกโจมตี

โฆษกของ SysAid แจ้งกับ BleepingComputer โดยระบุว่า "SysAid ให้ความสำคัญกับความปลอดภัยเป็นอย่างมาก และขอให้ผู้ใช้มั่นใจว่าเราได้ดำเนินการแก้ไข และลดความเสี่ยงจากช่องโหว่เหล่านี้แล้วผ่านการอัปเดตแพตช์ที่เหมาะสม"

"SysAid ได้ให้ข้อมูลล่าสุดแก่ CISA เกี่ยวกับวิธีการแก้ไขช่องโหว่เหล่านี้ และขอแนะนำให้ลูกค้าตรวจสอบให้แน่ใจว่าระบบของตนได้รับการอัปเดตด้วยแพตช์ความปลอดภัยล่าสุดเรียบร้อยแล้ว"

ปัจจุบัน SysAid มีลูกค้ามากกว่า 5,000 ราย และมีผู้ใช้งานมากกว่า 10 ล้านคน ใน 140 ประเทศทั่วโลก โดยได้ให้บริการกับลูกค้าหลากหลายประเภท ตั้งแต่ธุรกิจขนาดเล็กไปจนถึงองค์กรขนาดใหญ่ในกลุ่ม Fortune 500 รวมถึงบริษัทชื่อดังอย่าง Xerox, IKEA, Coca-Cola, Honda, Michelin และ Motorola

ที่มา : bleepingcomputer

You must be logged in to post a comment.