นักวิจัยด้านความปลอดภัยทางไซเบอร์ ได้ตรวจพบเครือข่ายฉ้อโกงในวงกว้าง ที่ใช้ประโยชน์จากฟีเจอร์ Mini App ของ Telegram เพื่อหลอกลวงด้านคริปโตเคอร์เรนซี แอบอ้างเป็นบริษัทที่มีชื่อเสียง และแพร่กระจายมัลแวร์ในกลุ่มผู้ใช้งาน Android

ตามรายงานล่าสุดจาก CTM360 มีการค้นพบแพลตฟอร์มชื่อ FEMITBOT ซึ่งเรียกตามข้อความที่ปรากฏใน API responses โดยระบบนี้ใช้ประโยชน์จาก Telegram bots ร่วมกับ Mini Apps เพื่อสร้างอินเทอร์เฟซแอปพลิเคชันที่ดูเป็นธรรมชาติ และน่าเชื่อถือ ทำหน้าที่เสมือนเป็นแอปจริงที่รันอยู่บนแพลตฟอร์มรับส่งข้อความโดยตรง

Telegram Mini Apps คือเว็บแอปพลิเคชันขนาด lightweight ที่ทำงานผ่านเบราว์เซอร์ภายในของ Telegram ช่วยให้ผู้ใช้สามารถใช้บริการต่าง ๆ เช่น การชำระเงิน, การเข้าถึงบัญชี และเครื่องมือแบบโต้ตอบได้ โดยไม่ต้องออกจากแอป

การนำ Telegram Mini Apps ไปใช้ในทางมิชอบ

ตามรายงานของ CTM360 ที่เผยแพร่ร่วมกับ BleepingComputer ระบุว่า แพลตฟอร์ม FEMITBOT ถูกนำไปใช้ดำเนินกลโกงหลายรูปแบบ ไม่ว่าจะเป็นแพลตฟอร์มคริปโตเคอร์เรนซีปลอม, บริการทางการเงินปลอม, เครื่องมือ AI ปลอม และเว็บไซต์สตรีมมิงปลอม

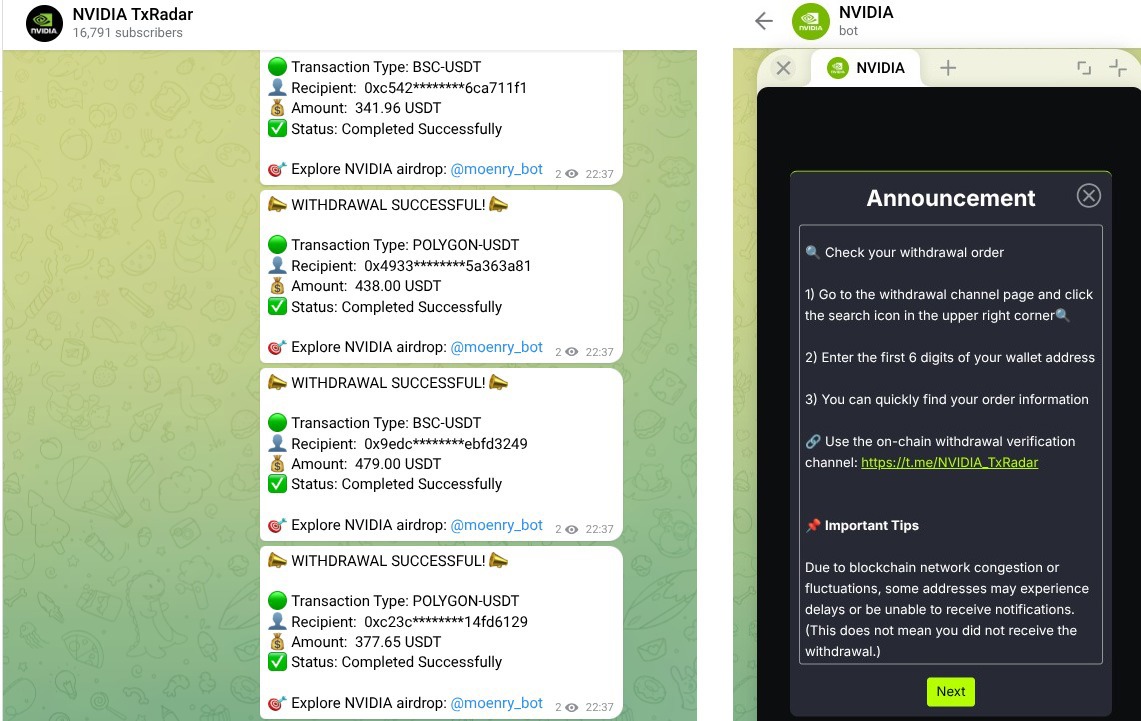

ในการแคมเปญหลอกลวงหลายรูปแบบ ผู้ไม่หวังดีได้แอบอ้างเป็นแบรนด์ที่เป็นที่รู้จักอย่างกว้างขวาง เพื่อเพิ่มความน่าเชื่อถือ และดึงดูดให้ผู้ใช้มีส่วนร่วม ขณะเดียวกันก็ใช้โครงสร้างพื้นฐานเดียวกัน ทั้งในส่วนของโดเมนที่แตกต่างกัน และ Telegram bots หลายตัว

แบรนด์บางส่วนที่ถูกนำมาแอบอ้างในการดำเนินการครั้งนี้ ได้แก่ Apple, Coca-Cola, Disney, eBay, IBM, MoonPay, NVIDIA และ Youku

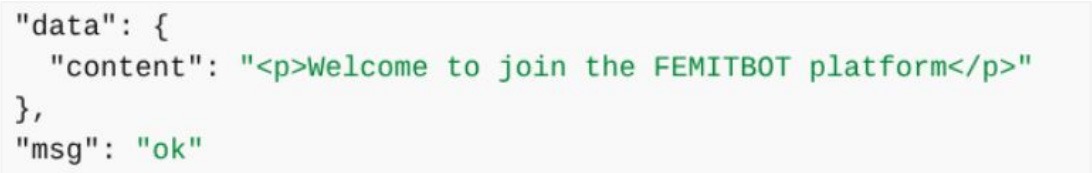

นักวิจัยระบุว่า ปฏิบัติการดังกล่าวใช้ระบบหลังบ้านร่วมกัน โดยพบว่าโดเมนฟิชชิงหลายแห่งตอบกลับผ่าน API ด้วยข้อความเดียวกันว่า “Welcome to join the FEMITBOT platform” สะท้อนให้เห็นว่าเว็บไซต์เหล่านี้ล้วนพึ่งพาโครงสร้างพื้นฐานชุดเดียวกัน

ปฏิบัติการดังกล่าวใช้ Telegram bots เพื่อแสดงเว็บไซต์ฟิชชิงโดยตรงภายในแพลตฟอร์มโซเชียลมีเดีย เมื่อผู้ใช้โต้ตอบกับบอตและกด “Start” บอตจะเปิด Mini App ที่แสดงหน้าฟิชชิงผ่าน WebView ภายในตัวของ Telegram ทำให้ดูราวกับเป็นส่วนหนึ่งของแอปเอง

เมื่อเข้าสู่ระบบแล้ว เหยื่อจะพบกับแดชบอร์ดที่แสดงยอดเงิน หรือ “รายได้” ปลอม ซึ่งมักมาพร้อมตัวนับเวลาถอยหลัง หรือข้อเสนอจำกัดเวลา เพื่อเร่งเร้าให้รีบตัดสินใจ

เมื่อผู้ใช้พยายามถอนเงิน ระบบจะร้องขอให้ฝากเงินเพิ่ม หรือทำภารกิจชวนผู้อื่นผ่านลิงก์แนะนำ ซึ่งเป็นกลยุทธ์ที่พบได้บ่อยในกลโกงด้านการลงทุน และการหลอกเก็บค่าธรรมเนียมล่วงหน้า

นักวิจัยระบุว่า โครงสร้างพื้นฐานดังกล่าวถูกออกแบบมาให้สามารถนำไปใช้กับแคมเปญหลอกลวงได้หลากหลายรูปแบบ ช่วยให้ผู้โจมตีสลับแบรนด์ ภาษา และธีมต่าง ๆ ได้อย่างง่ายดาย

แคมเปญเหล่านี้ยังใช้สคริปต์ติดตามพฤติกรรมผู้ใช้ เช่น tracking pixels ของ Meta และ TikTok เพื่อเฝ้าติดตามกิจกรรมของผู้ใช้ วัดผลการตอบสนอง และมีแนวโน้มว่าจะใช้เพื่อปรับประสิทธิภาพของปฏิบัติการ

Mini Apps บางส่วนยังพยายามแพร่กระจายมัลแวร์ในรูปแบบไฟล์ Android APK โดยแอบอ้างเป็นแบรนด์อย่าง BBC, NVIDIA, CineTV, CoreWeave และ Claro

ผู้ใช้จะถูกล่อลวงให้ดาวน์โหลดไฟล์ Android APK เปิดลิงก์ผ่านเบราว์เซอร์ภายในแอป หรือ ติดตั้ง Progressive Web Apps ที่ถูกออกแบบมาให้เลียนแบบซอฟต์แวร์ของจริง

CTM360 ระบุว่า “ชื่อไฟล์ APK ถูกตั้งอย่างจงใจให้คล้ายแอปที่ถูกต้อง หรือใช้ชื่อที่ดูสุ่ม และไม่น่าสงสัยในทันที”

นอกจากนี้ “ไฟล์ APK เหล่านี้ยังถูกโฮสต์ไว้บนโดเมนเดียวกับ API เพื่อคงความถูกต้องของ TLS certificate และหลีกเลี่ยงคำเตือน mixed-content จากเบราว์เซอร์”

ผู้ใช้ควรเพิ่มความระมัดระวังเมื่อโต้ตอบกับ Telegram bots ที่ชักชวนให้ลงทุนคริปโตเคอร์เรนซี หรือแนะนำให้เปิดใช้งาน Mini Apps โดยเฉพาะในกรณีที่มีการร้องขอให้ฝากเงิน หรือดาวน์โหลดแอปพลิเคชัน

โดยทั่วไป ผู้ใช้งาน Android ควรหลีกเลี่ยงการติดตั้งไฟล์ APK จากภายนอกระบบ (sideloading) ซึ่งมักถูกใช้เป็นช่องทางในการแพร่กระจายมัลแวร์นอกเหนือจาก Google Play Store

ที่มา : Bleepingcomputer

You must be logged in to post a comment.