Microsoft แจ้งเตือนว่า พบกลุ่มผู้ไม่หวังดีได้นำฟีเจอร์การทำงานร่วมกับบุคคลภายนอกของ Microsoft Teams มาใช้ในการโจมตีเพิ่มมากขึ้นเรื่อย ๆ โดยอาศัยเครื่องมือที่มีอยู่ตามปกติในการเข้าถึง และแฝงตัวขยายผลเข้าสู่ระบบเครือข่ายขององค์กร

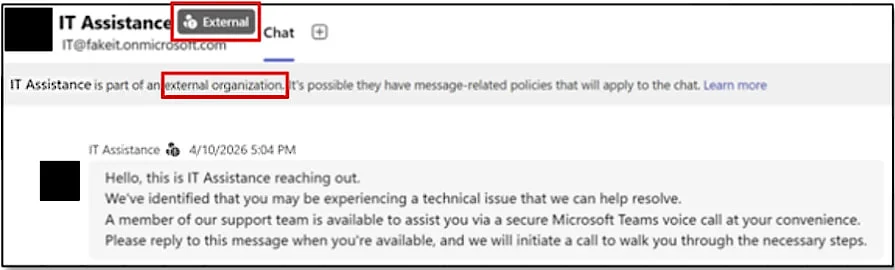

แฮ็กเกอร์เหล่านี้จะสวมรอยเป็นเจ้าหน้าที่ IT หรือ Helpdesk เพื่อติดต่อกับพนักงานผ่านช่องทางแชทข้ามองค์กร (cross-tenant chats) และหลอกให้เหยื่อเปิดสิทธิ์การเข้าถึงเครื่องจากระยะไกล ด้วยจุดประสงค์ในการขโมยข้อมูล

Microsoft ตรวจพบการโจมตีหลายครั้งที่มีรูปแบบการโจมตีที่คล้ายคลึงกัน โดยมีการใช้ซอฟต์แวร์ commercial Remote Management เช่น Quick Assist ร่วมกับเครื่องมืออย่าง Rclone เพื่อถ่ายโอนไฟล์ข้อมูลไปยังบริการ Cloud storage ภายนอก

Microsoft ระบุว่า กิจกรรมที่เป็นอันตรายในขั้นตอนต่อไปนั้นยากที่จะแยกแยะออกจากการปฏิบัติงานตามปกติ เนื่องจากมีการพึ่งพาแอปพลิเคชันที่ถูกต้อง และโปรโตคอลการดูแลระบบที่มีอยู่ในตัวเป็นจำนวนมาก

Microsoft ระบุว่า "ผู้ไม่หวังดีกำลังนำฟีเจอร์การทำงานร่วมกับบุคคลภายนอกของ Microsoft Teams มาใช้ในการโจมตีเพิ่มมากขึ้นเรื่อย ๆ เพื่อสวมรอยเป็นเจ้าหน้าที่ IT หรือ Helpdesk และพูดจาโน้มน้าวให้ผู้ใช้งานยอมมอบสิทธิ์การเข้าถึงเครื่องจากระยะไกลให้"

Microsoft ระบุเพิ่มเติมว่า "จากจุดเริ่มต้นนี้ ผู้โจมตีสามารถใช้ประโยชน์จากเครื่องมือที่ได้รับความไว้วางใจ และโปรโตคอลการดูแลระบบที่มีอยู่ เพื่อขยายขอบเขตการโจมตีลุกลามเข้าไปในเครือข่ายขององค์กร และเตรียมข้อมูลสำคัญเพื่อรอการขโมยออกไป ซึ่งพฤติกรรมเหล่านี้มักจะกลมกลืนไปกับการปฏิบัติงานตามปกติของฝ่าย IT support ตลอดวงจรของการโจมตี"

การโจมตีแบบ Multi-stage

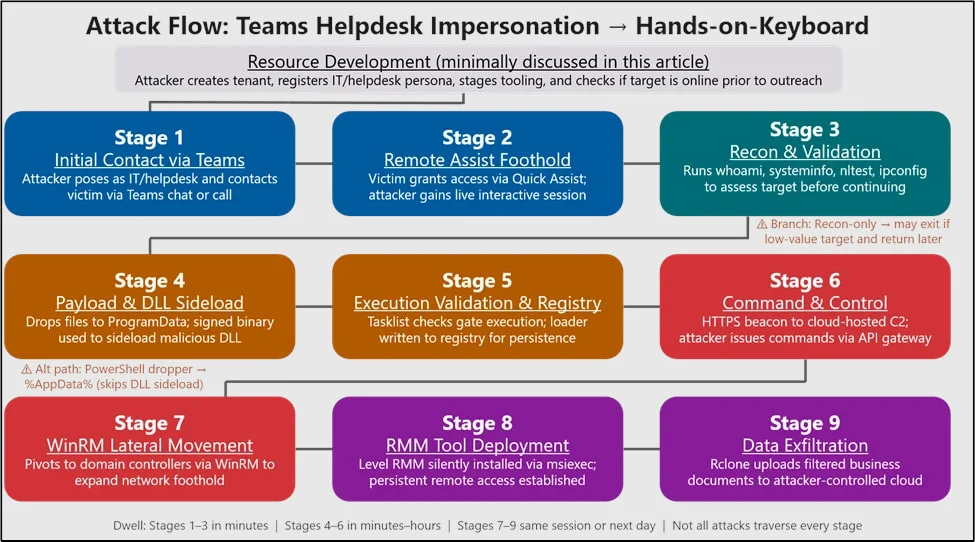

ในรายงานฉบับล่าสุด Microsoft ได้อธิบายถึงรูปแบบการโจมตีต่อเนื่อง 9 ขั้นตอน ซึ่งเริ่มต้นจากการที่ผู้ไม่หวังดีติดต่อไปยังเป้าหมายผ่านการแชทบน Teams จากภายนอก โดยแอบอ้างเป็นพนักงาน IT ของบริษัท และอ้างว่าจำเป็นต้องเข้ามาแก้ไขปัญหาเกี่ยวกับบัญชีผู้ใช้ หรือทำการอัปเดตระบบรักษาความปลอดภัย

เป้าหมายของพวกเขาคือการพูดจาโน้มน้าวให้เป้าหมายเปิดระบบ Remote Support Session ซึ่งมักจะทำผ่านโปรแกรม Quick Assist เพื่อให้ผู้โจมตีสามารถเข้าควบคุมเครื่องคอมพิวเตอร์ของพนักงานได้โดยตรง

หลังจากนั้น ผู้โจมตีจะทำการสำรวจระบบอย่างรวดเร็วโดยใช้ Command Prompt และ PowerShell เพื่อตรวจสอบสิทธิ์การใช้งาน, การเป็น Domain membership และขอบเขตการเชื่อมต่อเครือข่าย เพื่อประเมินความเป็นไปได้ในการขยายผลการโจมตีไปยังส่วนอื่นของเครือข่ายต่อไป

จากนั้น พวกเขาจะนำกลุ่ม Payload ขนาดเล็กไปวางไว้ในตำแหน่งที่ผู้ใช้งานสามารถเขียนข้อมูลได้ เช่น โฟลเดอร์ ProgramData และเรียกใช้โค้ดอันตรายผ่านแอปพลิเคชันที่ได้รับความไว้วางใจ และมีการรับรองความปลอดภัย (เช่น Autodesk, Adobe Acrobat/Reader, Windows Error Reporting หรือซอฟต์แวร์ป้องกันข้อมูลรั่วไหล) โดยใช้เทคนิคที่เรียกว่า DLL side-loading

การสื่อสารไปยังเซิร์ฟเวอร์ C2 ผ่านโปรโตคอล HTTPS ที่สร้างขึ้นด้วยวิธีนี้ จะกลมกลืนไปกับการรับส่งข้อมูลขาออกตามปกติ ทำให้ยากต่อการตรวจจับมากยิ่งขึ้น

เมื่อทำการโจมตีระบบสำเร็จ และสร้างการแฝงตัวแบบถาวรผ่านการดัดแปลง Windows Registry เรียบร้อยแล้ว ผู้โจมตีจะดำเนินการนำ Windows Remote Management (WinRM) มาใช้เพื่อขยายผลการโจมตีไปยังส่วนอื่นของเครือข่าย โดยพุ่งเป้าไปที่ระบบที่เชื่อมต่อกับ Domain และระบบที่มีความสำคัญสูง เช่น Domain controllers

หลังจากนั้น พวกเขาจะติดตั้งเครื่องมือซอฟต์แวร์ Remote Management เพิ่มเติมลงในระบบที่สามารถเข้าถึงได้ และใช้เครื่องมืออย่าง Rclone หรือเครื่องมือที่มีลักษณะคล้ายคลึงกัน ในการรวบรวม และลักลอบนำข้อมูลสำคัญออกไปยังพื้นที่จัดเก็บข้อมูลบน Cloud ภายนอก

Microsoft ตั้งข้อสังเกตว่าขั้นตอนการลักลอบนำข้อมูลออกไปนี้มีความเจาะจงเป้าหมายค่อนข้างมาก โดยมีการใช้ตัวกรองเพื่อมุ่งเน้นไปที่ข้อมูลที่สำคัญเท่านั้น ซึ่งช่วยลดปริมาณการถ่ายโอนข้อมูล และเพิ่มความแนบเนียนในการปฏิบัติการให้ตรวจจับได้ยากขึ้น

Microsoft ย้ำเตือนให้ผู้ใช้งานมองว่าผู้ติดต่อบน Teams ที่มาจากภายนอกนั้นไม่น่าเชื่อถือไว้ก่อนเป็นค่า Default และแนะนำให้ผู้ดูแลระบบจำกัดสิทธิ์ หรือเฝ้าระวังเครื่องมือ Remote Assistance อย่างใกล้ชิด ตลอดจนจำกัดการใช้งาน WinRM ให้อยู่เฉพาะในระบบที่มีการควบคุมเท่านั้น

นอกเหนือจากนี้ ทางบริษัทยังได้เน้นย้ำให้ใส่ใจกับคำเตือนด้านความปลอดภัยของ Teams ซึ่งจะมีการแจ้งเตือนอย่างชัดเจนเมื่อเป็นการติดต่อสื่อสารจากบุคคลภายนอกองค์กร และเมื่อพบแนวโน้มที่อาจเป็นความพยายามในการหลอกลวงแบบ Phishing

ที่มา : bleepingcomputer

You must be logged in to post a comment.