สำนักงานความมั่นคงปลอดภัยทางไซเบอร์ และโครงสร้างพื้นฐานของสหรัฐฯ (CISA) ออกประกาศเตือนเมื่อวันพฤหัสบดีที่ผ่านมา หลังตรวจพบว่ามีการนำช่องโหว่ใน Apache ActiveMQ มาใช้ในการโจมตีจริง โดยช่องโหว่ดังกล่าวเพิ่งมีการอัปเดตแพตช์ไปเมื่อต้นเดือนนี้

Apache ActiveMQ ถือเป็นซอฟต์แวร์ Message Broker ประเภท Open-source บนพื้นฐานภาษา Java ที่ได้รับความนิยมสูงสุดในปัจจุบัน โดยทำหน้าที่จัดการการสื่อสารแบบอซิงโครนัส (Asynchronous Communication) ระหว่างแอปพลิเคชันต่าง ๆ

ช่องโหว่ดังกล่าวมีหมายเลข CVE-2026-34197 ความน่าสนใจคือช่องโหว่นี้ไม่เคยถูกตรวจพบนานถึง 13 ปี จนกระทั่งถูกค้นพบโดย Naveen Sunkavally นักวิจัยจาก Horizon3 ซึ่งค้นพบโดยใช้ความช่วยเหลือจาก Claude AI

Sunkavally อธิบายว่า ช่องโหว่นี้มีสาเหตุมาจากการตรวจสอบ input validation ที่ไม่เหมาะสม ซึ่งทำให้ผู้โจมตีที่ผ่านการยืนยันตัวตน สามารถเรียกใช้โค้ดผ่านการโจมตีแบบ injection attacks ได้ ทั้งนี้ ทีมผู้ดูแล Apache ได้ออกแพตช์แก้ไขช่องโหว่เมื่อวันที่ 30 มีนาคมที่ผ่านมา สำหรับเวอร์ชัน ActiveMQ Classic 6.2.3 และ 5.19.4

Horizon3 เตือนว่า "ขอแนะนำให้องค์กรที่ใช้งาน ActiveMQ ให้ความสำคัญในการรับมือเรื่องนี้เป็นลำดับสูงสุด เนื่องจาก ActiveMQ ตกเป็นเป้าหมายซ้ำ ๆ ของกลุ่มแฮ็กเกอร์ อีกทั้งเทคนิคการเจาะระบบ และการขยายผลหลังเข้าถึงเครื่องเหยื่อนั้นเป็นที่ทราบกันอย่างแพร่หลายในแวดวงอาชญากรไซเบอร์"

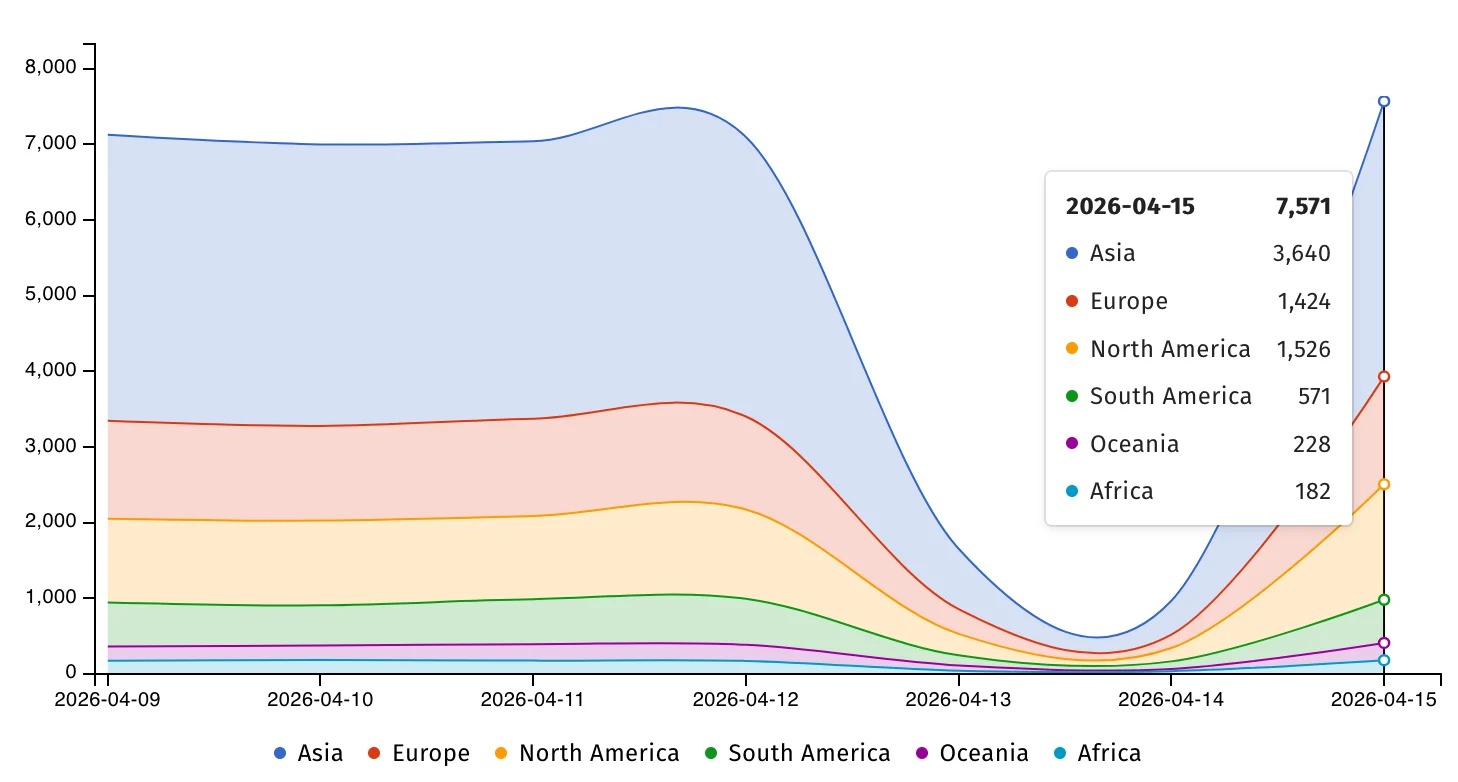

ขณะเดียวกัน ShadowServer บริการเฝ้าระวังภัยคุกคามทางไซเบอร์ รายงานว่าปัจจุบันยังคงตรวจพบเซิร์ฟเวอร์ Apache ActiveMQ มากกว่า 7,500 เครื่อง ที่เชื่อมต่อโดยตรงกับอินเทอร์เน็ต และเสี่ยงต่อการถูกโจมตี

เมื่อวันพฤหัสบดีที่ผ่านมา CISA ได้เพิ่ม CVE-2026-34197 ลงในรายชื่อช่องโหว่ที่มีการถูกนำไปใช้ในการโจมตีจริง พร้อมออกคำสั่งบังคับให้หน่วยงานในสังกัด Federal Civilian Executive Branch (FCEB) ดำเนินการอัปเดตแพตช์เซิร์ฟเวอร์ ActiveMQ ให้เสร็จสิ้นภายใน 2 สัปดาห์ หรือภายในวันที่ 30 เมษายน ตามข้อกำหนดในคำสั่ง Binding Operational Directive (BOD) 22-01

ด้านนักวิจัยจาก Horizon3 ระบุว่า ผู้ดูแลระบบสามารถตรวจหาพฤติกรรมการโจมตีได้จากการวิเคราะห์ Broker Logs ของ ActiveMQ โดยแนะนำให้เฝ้าระวังการเชื่อมต่อที่น่าสงสัยซึ่งมีการใช้พารามิเตอร์คิวรี brokerConfig=xbean:http:// ร่วมกับโปรโตคอลการรับส่งข้อมูลภายในแบบ VM (Internal Transport Protocol)

CISA ระบุในแถลงการณ์เตือนว่า "ช่องโหว่ลักษณะนี้เป็นช่องทางการโจมตีที่กลุ่มแฮ็กเกอร์นิยมใช้บ่อยครั้ง และก่อให้เกิดความเสี่ยงในระดับวิกฤตต่อโครงสร้างพื้นฐานดิจิทัลของรัฐบาล"

พร้อมกันนี้ CISA ยังได้กำชับให้หน่วยงานต่าง ๆ ดำเนินการดังนี้:

- ปฏิบัติตามมาตรการลดความเสี่ยง (Mitigations) ตามคำแนะนำของผู้พัฒนาอย่างเคร่งครัด

- ยึดแนวทางตาม BOD 22-01 สำหรับการบริหารจัดการระบบบนคลาวด์

- ยุติการใช้งานผลิตภัณฑ์ทันที หากไม่สามารถดำเนินการแก้ไข หรือปิดช่องโหว่ได้

นอกจากนี้ CISA ยังได้ส่งสัญญาณเตือนไปยัง ภาคเอกชน ให้เร่งจัดลำดับความสำคัญในการติดตั้งแพตช์สำหรับช่องโหว่ CVE-2026-35616 และยกระดับการป้องกันเครือข่ายองค์กรโดยเร็วที่สุด แม้ว่าข้อบังคับ BOD 22-01 จะมีผลบังคับใช้เฉพาะหน่วยงานรัฐของสหรัฐฯ เท่านั้นก็ตาม

ทั้งนี้ นี่ไม่ใช่ครั้งแรกที่ ActiveMQ ตกเป็นเป้าหมาย โดยก่อนหน้านี้ CISA เคยขึ้นบัญชีช่องโหว่ CVE-2023-46604 และ CVE-2016-3088 ว่ามีการใช้โจมตีจริงมาแล้ว โดยเฉพาะกรณีของช่องโหว่ที่เคยถูกกลุ่มแรนซัมแวร์ TellYouThePass นำไปใช้โจมตีในลักษณะ Zero-day เพื่อเรียกค่าไถ่ในวงกว้างมาก่อนหน้านี้

ที่มา : bleepingcomputer

You must be logged in to post a comment.