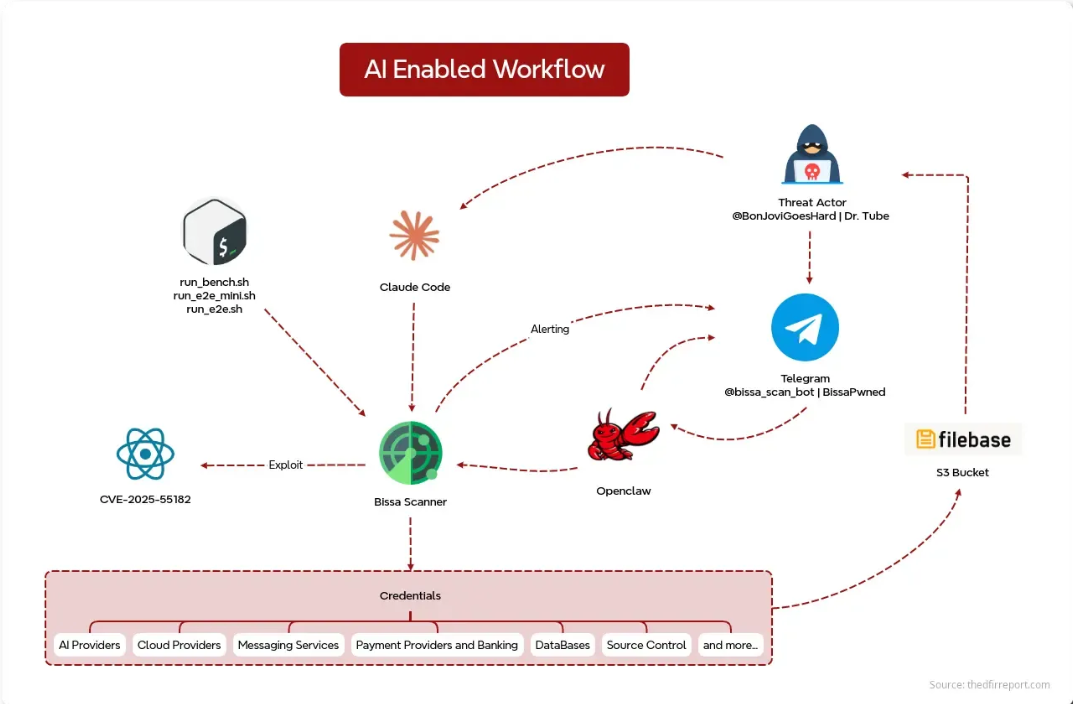

มีการตรวจพบเซิร์ฟเวอร์ใหม่ เผยให้เห็นวิธีการที่ Threat actor ใช้ automated tools, AI assistance และ Telegram Bots เพื่อเจาะระบบบริษัทมากกว่า 900 แห่งทั่วโลกอย่างเงียบ ๆ

การดำเนินการนี้สร้างขึ้น โดยใช้เครื่องมือ "Bissa scanner" ซึ่งมุ่งเป้าไปที่เว็บแอปพลิเคชันที่เชื่อมต่อกับอินเทอร์เน็ต เพื่อรวบรวมข้อมูล Credentials และส่งการแจ้งเตือนการโจมตีแบบเรียลไทม์ไปยังบัญชี Telegram ของผู้โจมตีโดยตรง

การโจมตีครั้งนี้มุ่งเป้าไปที่ช่องโหว่ระดับ Critical ใน Next.js CVE-2025-55182 และนักวิจัยด้านความปลอดภัยเรียกช่องโหว่นี้ว่า React2Shell

ช่องโหว่นี้ทำให้ผู้โจมตีสามารถกำหนดเป้าหมายไปยังเว็บเซิร์ฟเวอร์หลายล้านเครื่อง และดึงไฟล์ Environment ที่สำคัญ (.env) ซึ่งมักมีรหัสผ่าน API Keys และ Access tokens

Threat Actor ไม่ได้เพียงแค่ทำการสแกนหาช่องโหว่แบบสุ่มเท่านั้น แต่พวกเขาได้สร้างเวิร์กโฟลว์ที่มีโครงสร้างชัดเจน ตั้งแต่ขั้นตอนการค้นหาเป้าหมาย การเจาะระบบ ไปจนถึงการจัดลำดับความสำคัญของเหยื่อ โดยพิจารณาจากมูลค่าของข้อมูลที่ขโมยมาได้ ซึ่งกลุ่มธุรกิจการเงิน, แพลตฟอร์มคริปโตเคอร์เรนซี และบริษัทค้าปลีก ถือเป็นกลุ่มที่ได้รับผลกระทบหนักที่สุด

นักวิเคราะห์จาก The DFIR Report สามารถระบุขอบเขตทั้งหมดของแคมเปญการโจมตีนี้ได้ หลังจากตรวจพบเซิร์ฟเวอร์เครื่องหนึ่งที่ไม่ได้ถูกป้องกันไว้ ซึ่งภายในมีการเก็บไฟล์มากกว่า 13,000 ไฟล์ กระจัดกระจายอยู่ในไดเรกทอรี 150 ไดเรกเทอรี

นักวิจัยตั้งข้อสังเกตว่า เนื้อหาไม่ใช่แค่ Data Dump ธรรมดา แต่เซิร์ฟเวอร์ดังกล่าวกลับแสดงให้เห็นถึงการดำเนินการที่มีระเบียบอย่างมืออาชีพ โดยมีการรวบรวมทั้งสคริปต์สำหรับการเจาะระบบ, การจัดเตรียมข้อมูลของเหยื่อ, การดักเก็บข้อมูล Credential Harvesting และการตรวจสอบสิทธิ์การเข้าถึงทั้งหมดนี้ถูกรันอยู่ในที่เดียวกัน

เซิร์ฟเวอร์ที่ถูกเปิดเผยยังพบหลักฐานอีกว่า ผู้ปฏิบัติการได้ใช้ Claude Code และ OpenClaw เข้ามาช่วยในการแก้ไขปัญหา และบริหารจัดการเวิร์กโฟลว์ ซึ่งช่วยให้การโจมตีครั้งนี้มีระดับความอัตโนมัติ และประสิทธิภาพที่สูงมาก ซึ่งหาได้ยากในแคมเปญการโจมตีในวงกว้างทั่วไป

สิ่งที่ทำให้การค้นพบครั้งนี้มีความสำคัญเป็นพิเศษคือ การที่แฮ็กเกอร์ใช้ Telegram เป็นระบบ Live Notification โดยพบว่าสคริปต์ที่รันอยู่ภายในโครงสร้างของ Bissa scanner มีการฝัง Token ของ Telegram bot ที่เชื่อมต่อไปยังบอทที่ชื่อว่า @bissapwned_bot ไว้ในตัวโค้ด

ทุกครั้งที่โปรแกรมสแกนยืนยันการโจมตี React2Shell สำเร็จ บอทจะส่งการแจ้งเตือนไปยังแชทส่วนตัวใน Telegram ของผู้โจมตีโดยตรง

ผู้ดำเนินการ ซึ่งสามารถระบุตัวตนได้จากชื่อผู้ใช้ Telegram @BonJoviGoesHard และชื่อที่แสดง “Dr. Tube” จะได้รับข้อความหนึ่งบรรทัดต่อการโจมตีที่ได้รับการยืนยันแต่ละครั้ง โดยแต่ละบรรทัดจะเต็มไปด้วยข้อมูล Identity ของเหยื่อ สถานะการใช้งานคลาวด์ ระดับสิทธิ์ และข้อมูล Secrets ที่มีอยู่

สิ่งนี้ทำให้ผู้โจมตีสามารถจัดการการโจมตีหลายร้อยครั้งได้ในเวลาเกือบเรียลไทม์โดยตรงจากแอปพลิเคชัน Telegram

ข้อมูลที่ได้นั้นมหาศาล ไฟล์ .env นับหมื่นไฟล์ ผู้โจมตีได้รวบรวม keys และ token สำหรับผู้ให้บริการ AI เช่น Anthropic และ OpenAI แพลตฟอร์มคลาวด์ เช่น AWS และ Azure ระบบการชำระเงิน เช่น Stripe และ PayPal และฐานข้อมูล เช่น MongoDB และ Supabase

ระหว่างวันที่ 10 ถึง 21 เมษายน 2026 ผู้ดำเนินการได้อัปโหลดไฟล์ archived กว่า 65,000 รายการไปยัง cloud storage ชื่อ “bissapromax” โดยใช้ S3-compatible Filebase ซึ่งแสดงให้เห็นถึงความอัตโนมัติ และความต่อเนื่องของกระบวนการรวบรวมข้อมูล

ระบบแจ้งเตือนบอท Telegram ทำงานอย่างไร

ระบบการแจ้งเตือนผ่าน Telegram ถือเป็นส่วนที่เผยให้เห็นรายละเอียดทางเทคนิคมากที่สุดของแคมเปญนี้ โดยข้อความยืนยันแต่ละข้อความที่ส่งมาจาก @bissapwned_bot จะมี Header ที่ถูกจัดรูปแบบไว้อย่างเป็นระบบ ซึ่งประกอบไปด้วย Message ID, วันที่, Sender Username และ Bot User ID

เนื้อหาของข้อความถูกเขียนขึ้นเป็นบรรทัดเดียว โดยใช้ Emoji เป็นตัวคั่นแบ่งแต่ละฟิลด์ข้อมูล ซึ่งช่วยให้ผู้โจมตีเห็นสรุปข้อมูลของเหยื่อแต่ละรายได้ทันที โดยไม่จำเป็นต้องล็อกอินเข้าไปในเซิร์ฟเวอร์ด้วยตนเอง

การเลือกออกแบบระบบเช่นนี้แสดงให้เห็นถึงความเชี่ยวชาญในการปฏิบัติงานที่ชัดเจน โดยผู้โจมตีต้องการทั้ง ความเร็ว, ความชัดเจน และการใช้แรงให้น้อยที่สุด ในการตรวจสอบผลลัพธ์ที่ได้

นักวิเคราะห์ของ DFIR Report พบว่า ผู้ดำเนินการได้ใช้งานบอทอย่างน้อยสองตัวแยกกัน: @bissapwned_bot สำหรับการแจ้งเตือนเครื่องสแกน และ @bissa_scan_bot ภายในระบบควบคุม AI ที่ขับเคลื่อนโดย OpenClaw

จากการตรวจสอบข้อมูล Meta Data ผ่าน Telegram API ยืนยันว่าบอททั้งสองตัวยังคงเปิดใช้งานอยู่ในขณะที่ถูกค้นพบ โดยห้องแชทปลายทางถูกระบุว่าเป็นบทสนทนาส่วนตัวระหว่างบอทกับผู้ควบคุมที่เป็นมนุษย์เพียงคนเดียว ซึ่งเป็นการยืนยันว่านี่คือแคมเปญที่รันโดยคนเดียว และมีการจัดการจากส่วนกลาง

ระดับของการลงทุนในโครงสร้างพื้นฐานนี้แสดงให้เห็นว่า ผู้โจมตีเป็นผู้ที่ทำปฏิบัติการลักษณะนี้มาเป็นเวลานานแล้ว โดยพบว่าชื่อของระยะการจัดเก็บข้อมูลมีร่องรอยย้อนกลับไปได้ไกลถึงเดือนกันยายนปี 2025

ภาพประกอบนี้แสดงให้เห็นว่า @bissapwned_bot ส่งการแจ้งเตือนการเจาะระบบแบบเรียลไทม์ไปยังแชท Telegram ของผู้ควบคุมทุกครั้งที่พบเป้าหมายที่มีช่องโหว่ CVE-2025-55182

นักวิจัยจาก The DFIR Report ได้ระบุมาตรการป้องกันที่สำคัญหลายประการที่องค์กรควรนำไปใช้ทันที

- เร่งอัปเดตแพตช์อย่างจริงจัง และติดตามประกาศจากผู้พัฒนาซอฟต์แวร์อย่างใกล้ชิด เพื่อไม่ให้ช่องโหว่ระดับ Critical หลุดรอดสายตาไปจนเกิดเหตุการณ์ขึ้น

- ย้าย Credentials ออกจากไฟล์ .env และเปลี่ยนไปใช้ระบบ Secret Manager แทน โดยให้ใส่รหัสผ่านเข้าสู่ระบบเฉพาะตอนรันไทม์โดยมีอายุการใช้งานสั้น และจำกัดสิทธิ์ให้น้อยที่สุด

- Rotate Credentials ตามกำหนดการ, ตรวจสอบโค้ด และไฟล์ที่สร้างขึ้นเพื่อหา secrets ที่อาจฝังอยู่ และวาง 'Canary Tokens' (เหยื่อล่อ) ที่จะส่งสัญญาณเตือนทันทีที่มีผู้ไม่ได้รับอนุญาตมาเข้าถึง"

ที่มา: cybersecuritynews

You must be logged in to post a comment.