มัลแวร์เรียกค่าไถ่ Payouts King ใช้โปรแกรม QEMU emulator เป็นช่องทาง SSH backdoor เพื่อรันเครื่อง virtual machines ที่ซ่อนอยู่บนระบบที่ถูกโจมตี และหลีกเลี่ยงระบบรักษาความปลอดภัยที่ endpoint

QEMU เป็นโปรแกรมจำลอง CPU และเครื่องมือจำลอง virtual machines แบบโอเพนซอร์ส ที่ช่วยให้ผู้ใช้สามารถรันระบบปฏิบัติการบนคอมพิวเตอร์โฮสต์ในรูปแบบ VM

เนื่องจากโซลูชันด้านความปลอดภัยบนโฮสต์ไม่สามารถสแกนภายในเครื่อง virtual machines ได้ ผู้โจมตีจึงสามารถใช้เครื่อง VM เหล่านี้เป็นพื้นที่สำหรับรันเพย์โหลด จัดเก็บไฟล์อันตราย และสร้าง SSH Tunnel เพื่อเป็นช่องทางลับในการเข้าถึงระบบจากระยะไกล

คุณสมบัติดังกล่าวทำให้ QEMU จึงถูกนำไปใช้ในทางที่ผิดในการปฏิบัติการต่าง ๆ โดยกลุ่มผู้โจมตีหลายกลุ่มในอดีต รวมถึงกลุ่มแรนซัมแวร์ 3AM, การขุดคริปโตเคอร์เรนซี LoudMiner และการหลอกลวงแบบฟิชชิ่ง ‘CRON#TRAP'

นักวิจัยจาก Sophos บริษัทด้านความปลอดภัยทางไซเบอร์ ตรวจพบการโจมตี 2 ครั้งที่ผู้โจมตีใช้ QEMU เป็นส่วนหนึ่งของชุดเครื่องมือเพื่อขโมยข้อมูล Domain Credentials

แคมเปญ STAC4713 ซึ่งอยู่ภายใต้การติดตามของ Sophos นั้น ถูกตรวจพบครั้งแรกเมื่อเดือนพฤศจิกายน 2025 โดยพบว่ามีความเชื่อมโยงกับปฏิบัติการกลุ่มแรนซัมแวร์ Payouts King

ส่วนอีกแคมเปญ ซึ่งมีรหัสติดตามคือ STAC3725 ถูกตรวจพบในเดือนกุมภาพันธ์ที่ผ่านมา และใช้ประโยชน์จากช่องโหว่ CitrixBleed 2 (CVE‑2025‑5777) ใน instances NetScaler ADC และ Gateway

การใช้งานเครื่อง Alpine Linux VMs

นักวิจัยตั้งข้อสังเกตว่า กลุ่มแฮ็กเกอร์ผู้อยู่เบื้องหลังแคมเปญ STAC4713 นั้น เกี่ยวข้องกับกลุ่ม GOLD ENCOUNTER ซึ่งเป็นที่รู้จักกันดีว่ามุ่งเป้าไปที่ Hypervisor และตัวเข้ารหัสสำหรับโจมตีระบบ VMware และ ESXi

ผู้ไม่หวังดีจะสร้าง Scheduled Task โดยใช้ชื่อว่า ‘TPMProfiler’ เพื่อสั่งรันเครื่อง VM ของ QEMU ที่ซ่อนอยู่โดยใช้สิทธิ์ SYSTEM

พวกเขาใช้ virtual disk files ที่ปลอมตัวเป็นฐานข้อมูล และไฟล์ DLL และตั้งค่า Port Forwarding เพื่อให้เข้าถึงโฮสต์ที่ติดมัลแวร์ได้อย่างลับ ๆ ผ่าน Reverse SSH Tunnel

เครื่อง VM นี้ใช้ระบบปฏิบัติการ Alpine Linux เวอร์ชัน 3.22.0 ซึ่งมีเครื่องมือของผู้โจมตี เช่น AdaptixC2, Chisel, BusyBox และ Rclone

Sophos ระบุว่า การเข้าถึงครั้งแรกเกิดขึ้นผ่าน VPN ของ SonicWall ที่มีช่องโหว่ ในขณะที่การโจมตีครั้งล่าสุดพบการใช้ช่องโหว่ CVE-2025-26399 ของ SolarWinds Web Help Desk

หลังเจาะระบบสำเร็จ ผู้โจมตีจะใช้ VSS (vssuirun.exe) เพื่อสร้าง Shadow Copy จากนั้นใช้คำสั่ง print ผ่าน SMB เพื่อคัดลอก NTDS.dit, SAM และ SYSTEM hives ไปยังไดเร็กทอรีชั่วคราว

เหตุการณ์ที่พบเห็นล่าสุดซึ่งระบุว่าเป็นฝีมือของผู้โจมตีรายนี้ ใช้ช่องทางการเจาะระบบในรูปแบบอื่น ๆ โดยการโจมตีเมื่อเดือนกุมภาพันธ์ GOLD ENCOUNTER ใช้ Cisco SSL VPN ที่มีช่องโหว่ และในเดือนมีนาคม พวกเขาได้ใช้วิธีปลอมตัวเป็นเจ้าหน้าที่ไอทีเพื่อหลอกพนักงานผ่าน Microsoft Teams ให้ดาวน์โหลด และติดตั้งโปรแกรม QuickAssist

Sophos ระบุว่า ในทั้งสองกรณี ผู้โจมตีใช้ไฟล์ไบนารี ADNotificationManager.exe ที่ถูกต้อง เพื่อติดตั้งเพย์โหลด Havoc C2 (vcruntime140_1.dll) จากนั้นใช้ Rclone เพื่อดึงข้อมูลไปยัง SFTP ภายนอก

จากรายงานของ Zscaler ในสัปดาห์นี้ Payouts King น่าจะมีความเชื่อมโยงกับอดีตพันธมิตรของกลุ่ม BlackBasta เนื่องจากมีวิธีการเจาะระบบเบื้องต้นที่คล้ายคลึงกัน เช่น การโจมตีด้วยสแปม, การฟิชชิ่ง Microsoft Teams และการใช้ Quick Assist ในทางที่ผิด

มัลแวร์สายพันธุ์นี้ใช้กลไกการป้องกันการวิเคราะห์ที่ซับซ้อนโดยมีการสร้าง Persistence ผ่าน Scheduled Task และยุติการทำงานของเครื่องมือรักษาความปลอดภัยโดยใช้วิธีเรียกใช้งานในระดับ low-level system

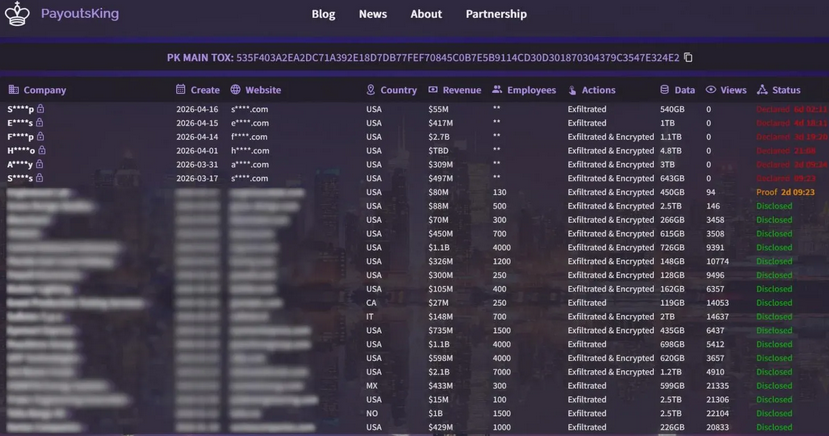

ระบบการเข้ารหัสของ Payouts King ใช้ AES-256 (CTR) ร่วมกับ RSA-4096 โดยมีการเข้ารหัสแบบ intermittent encryption สำหรับไฟล์ขนาดใหญ่ นอกจากนี้ยังมีการทิ้งข้อความเรียกค่าไถ่ เพื่อให้เหยื่อไปยังเว็บไซต์ที่เผยแพร่ข้อมูลรั่วไหลบนดาร์กเว็บ

แคมเปญที่สองที่ Sophos ตรวจพบ (STAC3725) เริ่มดำเนินการมาตั้งแต่เดือนกุมภาพันธ์ และใช้ช่องโหว่ CitrixBleed 2 เพื่อเข้าถึงสภาพแวดล้อมเป้าหมายในเบื้องต้น

หลังจากเจาะระบบอุปกรณ์ NetScaler ได้แล้ว ผู้โจมตีจะส่งไฟล์ ZIP ที่มีไฟล์ Executable ที่เป็นอันตราย ซึ่งจะติดตั้ง Service ชื่อ ‘AppMgmt’ สร้างบัญชีผู้ดูแลระบบภายในเครื่องใหม่ (CtxAppVCOMService) และติดตั้ง Client ScreenConnect เพื่อให้สามารถกลับเข้ามาควบคุมระบบได้ตลอดเวลา

Client ScreenConnect จะเชื่อมต่อกับ Relay Server จากภายนอก และสร้างเซสชันด้วยสิทธิ์ระดับ System จากนั้นจะ drops และแตกไฟล์แพ็กเกจ QEMU เพื่อรัน VM Alpine Linux ที่ซ่อนอยู่ผ่านไฟล์อิมเมจดิสก์ custom.qcow2

แทนที่จะใช้ชุดเครื่องมือสำเร็จรูป ผู้โจมตีจะติดตั้ง และคอมไพล์เครื่องมือของตนเอง รวมถึง Impacket, KrbRelayx, Coercer, BloodHound.py, NetExec, Kerbrute และ Metasploit ภายใน VM ด้วยตนเอง

กิจกรรมที่สังเกตได้ ได้แก่ การเก็บรวบรวมข้อมูล Credentials, การตรวจสอบ Kerberos username, การ reconnaissance Active Directory และการเตรียมข้อมูลเพื่อส่งออกผ่านเซิร์ฟเวอร์ FTP

Sophos แนะนำให้องค์กรตรวจสอบการติดตั้ง QEMU ที่ไม่ได้รับอนุญาต, เฝ้าระวัง Scheduled Task ที่น่าสงสัยซึ่งรันด้วยสิทธิ์ระดับ SYSTEM, การทำ Port Forwarding ที่ผิดปกติ และการสร้าง SSH Tunnel ขาออกผ่านพอร์ตที่ไม่ใช่พอร์ตมาตรฐาน

ที่มา : bleepingcomputer

You must be logged in to post a comment.