Cisco แจ้งเตือนถึงช่องโหว่ Authentication bypass ระดับ Critical ใน Cisco Catalyst SD-WAN หมายเลข CVE-2026-20127 ซึ่งกำลังถูกนำไปใช้ในการโจมตีแบบ Zero-day อย่างต่อเนื่อง ช่องโหว่ดังกล่าวทำให้ผู้โจมตีจากภายนอก สามารถโจมตีเพื่อเข้าควบคุม Controller และแอบเพิ่ม Rogue peers ที่เป็นอันตรายเข้าสู่เครือข่ายเป้าหมายได้

CVE-2026-20127 มีระดับความรุนแรงสูงสุดที่ 10.0 และส่งผลกระทบต่อ Cisco Catalyst SD-WAN Controller (ชื่อเดิม vSmart) และ Cisco Catalyst SD-WAN Manager (ชื่อเดิม vManage) ทั้งในการติดตั้งใช้งานแบบ On-premise และบน SD-WAN Cloud

Cisco ให้เครดิตแก่ศูนย์รักษาความปลอดภัยทางไซเบอร์แห่งออสเตรเลีย (ACSC) ภายใต้สำนักงานผู้อำนวยการด้านสัญญาณแห่งออสเตรเลีย (ASD) ในฐานะผู้รายงานการค้นพบช่องโหว่ดังกล่าว

ในประกาศแจ้งเตือนด้านความปลอดภัยที่เผยแพร่ออกมาในวันที่ 25 กุมภาพันธ์ที่ผ่านมานั้น Cisco ระบุว่าปัญหาดังกล่าวเกิดจากกลไกการตรวจสอบสิทธิ์การเชื่อมต่อระหว่างโหนด (Peering authentication mechanism) ที่ทำงานไม่ถูกต้อง

ประกาศแจ้งเตือน CVE-2026-20127 ของ Cisco ระบุว่า "ช่องโหว่ดังกล่าวเกิดขึ้นเนื่องจากกลไกการตรวจสอบสิทธิ์การเชื่อมต่อระหว่างโหนดในระบบที่ได้รับผลกระทบนั้นทำงานได้ไม่ถูกต้องตามปกติ ผู้โจมตีจึงสามารถใช้ประโยชน์จากช่องโหว่ดังกล่าวได้โดยการส่ง Request ที่ถูกสร้างขึ้นมาเป็นพิเศษไปยังระบบที่ได้รับผลกระทบ"

"หากการโจมตีระบบสำเร็จ อาจทำให้ผู้โจมตีสามารถล็อกอินเข้าสู่ Cisco Catalyst SD-WAN Controller ที่ได้รับผลกระทบ ในฐานะบัญชีผู้ใช้ภายในระบบที่มีสิทธิ์ระดับสูงแต่ไม่ใช่ระดับผู้ดูแลระบบ และเมื่อใช้บัญชีนี้ ผู้โจมตีจะสามารถเข้าถึง NETCONF ที่ทำให้เข้าไปแทรกแซง และปรับเปลี่ยนการตั้งค่าเครือข่ายของระบบโครงสร้าง SD-WAN ได้ในที่สุด"

Cisco Catalyst SD-WAN เป็นแพลตฟอร์มเครือข่ายที่ควบคุมด้วยซอฟต์แวร์ ซึ่งทำหน้าที่เชื่อมต่อสำนักงานสาขา, Data centers และ Cloud Environments เข้าด้วยกันผ่านระบบบริหารจัดการแบบศูนย์กลาง โดยจะใช้ Controller ในการหาเส้นทาง และรับส่งข้อมูลระหว่าง Site ต่าง ๆ อย่างปลอดภัยผ่านการเชื่อมต่อที่มีการเข้ารหัส

ด้วยการแอบเพิ่ม Rogue peer เข้าไป จะช่วยให้ผู้โจมตีสามารถแทรกอุปกรณ์ที่เป็นอันตรายซึ่งดูเหมือนเป็นอุปกรณ์ที่ถูกต้องตามปกติเข้าไปในสภาพแวดล้อมของ SD-WAN ได้ จากนั้นอุปกรณ์ดังกล่าวจะสามารถสร้างการเชื่อมต่อแบบเข้ารหัส และ Advertise networks ที่อยู่ภายใต้การควบคุมของผู้โจมตี ซึ่งเป็นการทำให้ผู้โจมตีสามารถเจาะเข้าไปในเครือข่ายขององค์กรได้มากยิ่งขึ้น

ประกาศแจ้งเตือนอีกฉบับจาก Cisco Talos ระบุว่า ช่องโหว่ดังกล่าวกำลังถูกนำไปใช้ในการโจมตีจริงแล้ว โดยทางทีมงานกำลังติดตามพฤติกรรมที่เป็นอันตรายนี้ภายใต้รหัส "UAT-8616" ซึ่งทาง Talos ค่อนข้างมั่นใจว่าเป็นการกระทำของกลุ่มผู้ไม่หวังดีที่มีความเชี่ยวชาญ และมีเทคนิคขั้นสูง

Talos รายงานว่าข้อมูล Telemetry แสดงให้เห็นว่าการโจมตีนี้เกิดขึ้นมาตั้งแต่ปี 2023 เป็นอย่างน้อย โดยพันธมิตรด้านข่าวกรองระบุว่า กลุ่มผู้ไม่หวังดีน่าจะทำการยกระดับสิทธิ์ไปสู่สิทธิ์ระดับ Root ด้วยการดาวน์เกรดซอฟต์แวร์ไปเป็นเวอร์ชันเก่า จากนั้นจึงอาศัยช่องโหว่ CVE-2022-20775 เพื่อเข้าถึงสิทธิ์ Root ก่อนที่จะกู้คืน Firmware ให้กลับมาเป็นเวอร์ชันเดิม

การย้อนกลับมาใช้ซอฟต์แวร์เวอร์ชันเดิมหลังจากการโจมตีสำเร็จ ช่วยให้ผู้โจมตีสามารถครอบครองสิทธิ์ Root ต่อไปได้พร้อม ๆ กับหลบเลี่ยงการตรวจจับ

การโจมตีผ่านช่องโหว่ดังกล่าวถูกเปิดเผยผ่านการออกประกาศแจ้งเตือนร่วมกันระหว่าง Cisco และหน่วยงานของสหรัฐอเมริกา และสหราชอาณาจักร

เมื่อวันที่ 25 กุมภาพันธ์ 2026 หน่วยงาน CISA ได้ออกคำสั่งฉุกเฉิน (Emergency Directive 26-03) บังคับให้หน่วยงานพลเรือนระดับรัฐบาลกลางของสหรัฐฯ เร่งดำเนินการตรวจสอบ และทำบัญชีรายชื่อระบบ Cisco SD-WAN, รวบรวมหลักฐานทาง Forensic artifacts, ตรวจสอบให้แน่ใจว่ามีการเก็บข้อมูล Log ไว้ภายนอกระบบ, ติดตั้งอัปเดต และสืบสวนหาความเป็นไปได้ของการถูกโจมตีระบบที่เกี่ยวข้องกับช่องโหว่ CVE-2026-20127 และ CVE-2022-20775

CISA ระบุว่า การโจมตีผ่านช่องโหว่ดังกล่าวถือเป็นภัยคุกคามเร่งด่วนต่อเครือข่ายของรัฐบาลกลางสหรัฐฯ และอุปกรณ์ต่าง ๆ จะต้องได้รับการติดตั้งอัปเดตแพตช์ภายในเวลา 05:00 น. ของวันที่ 27 กุมภาพันธ์ 2026

Joint hunt and hardening guide จาก CISA และศูนย์ความปลอดภัยทางไซเบอร์แห่งชาติของสหราชอาณาจักร (NCSC) ได้ออกมาแจ้งเตือนว่า ผู้ไม่หวังดีกำลังมุ่งเป้าการโจมตีไปที่ระบบ Cisco Catalyst SD-WAN ทั่วโลก เพื่อแอบเพิ่ม Rogue peers จากนั้นจึงดำเนินการในขั้นตอนต่อไปเพื่อให้ได้มาซึ่งสิทธิ์ระดับ Root และรักษาการควบคุมระบบไว้อย่างต่อเนื่องแบบถาวร

ประกาศแจ้งเตือนได้เน้นย้ำว่า Management interfaces ของ SD-WAN จะต้องไม่ถูกเปิดให้เข้าถึงได้จากอินเทอร์เน็ตโดยเด็ดขาด พร้อมทั้งเร่งให้องค์กรต่าง ๆ รีบทำการอัปเดต และเสริมความแข็งแกร่งให้กับระบบที่ได้รับผลกระทบในทันที

Ollie Whitehouse ประธานเจ้าหน้าที่ฝ่ายเทคโนโลยี (CTO) ของ NCSC ระบุในแถลงการณ์ที่แชร์ให้กับ BleepingComputer ว่า "ประกาศเตือนฉบับใหม่ของเรา เน้นย้ำอย่างชัดเจนว่า องค์กรที่ใช้งานผลิตภัณฑ์ Cisco Catalyst SD-WAN ควรเร่งตรวจสอบความเสี่ยงของเครือข่ายต่อการถูกโจมตีระบบ และค้นหาความเคลื่อนไหวที่เป็นอันตรายอย่างเร่งด่วน โดยอาศัยคำแนะนำด้านการเฝ้าระวังภัยคุกคามเชิงรุก (Threat hunting advice) ฉบับใหม่ที่จัดทำร่วมกับพันธมิตรระดับนานาชาติของเรา เพื่อค้นหาร่องรอยหรือหลักฐานของการถูกโจมตี"

"เราขอแนะนำให้องค์กรในสหราชอาณาจักร รายงานเหตุการณ์การถูกโจมตีระบบต่อ NCSC รวมถึงเร่งติดตั้งอัปเดตจากผู้พัฒนา และปฏิบัติตาม Hardening guidance ให้กับระบบโดยเร็วที่สุดเท่าที่จะทำได้ เพื่อลดความเสี่ยงจากการถูกนำช่องโหว่ไปใช้โจมตี"

ล่าสุด Cisco ได้ปล่อยอัปเดตซอฟต์แวร์เพื่อแก้ไขช่องโหว่ดังกล่าวแล้ว พร้อมระบุว่าในขณะนี้ยังไม่มีวิธีแก้ไขปัญหาชั่วคราวใดที่สามารถป้องกันปัญหานี้ได้อย่างสมบูรณ์แบบร้อยเปอร์เซ็นต์

Indicators of compromise (IoC)

Cisco และ Talos เร่งให้องค์กรต่าง ๆ ทำการตรวจสอบข้อมูล Log บนระบบ Catalyst SD-WAN Controller ที่เปิดให้เข้าถึงผ่านอินเทอร์เน็ตอย่างละเอียด เพื่อหาร่องรอยของการเชื่อมต่อ Peering events ที่ไม่ได้รับอนุญาต รวมถึงกิจกรรมการยืนยันตัวตนที่น่าสงสัย

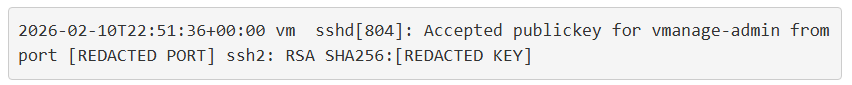

ทางบริษัทแนะนำให้ผู้ดูแลระบบตรวจสอบไฟล์ /var/log/auth.log เพื่อหาบรรทัดที่แสดงข้อความว่า "Accepted publickey for vmanage-admin" ซึ่งมาจาก IP address ที่ไม่รู้จัก

ผู้ดูแลระบบควรนำ IP address เหล่านั้นไปเปรียบเทียบกับ System IPs ที่ตั้งค่าไว้ในหน้าต่างของ SD-WAN Manager รวมถึงเทียบกับ IP address ของโครงสร้างพื้นฐานระบบการจัดการหรือ Controller ที่ใช้งานอยู่ตามปกติ หากพบว่ามี IP address ที่ไม่รู้จักสามารถยืนยันตัวตนเข้าสู่ระบบได้สำเร็จ ผู้ดูแลระบบควรสันนิษฐานไว้ก่อนว่าอุปกรณ์ของตนถูกโจมตีระบบแล้ว และควรเปิดเคสแจ้งปัญหาไปยัง Cisco TAC ทันที

Talos และประกาศแจ้งเตือนจากทางรัฐบาลได้แชร์ข้อมูล Indicators of compromise เพิ่มเติม ซึ่งรวมถึงการสร้าง และลบบัญชีผู้ใช้ที่เป็นอันตราย, การล็อกอินเข้าสู่ระบบด้วยสิทธิ์ Root โดยไม่ได้คาดคิด, การพบ SSH key ที่ไม่ได้รับอนุญาตในบัญชี vmanage-admin หรือบัญชี Root และการเปลี่ยนแปลงการตั้งค่าเพื่อเปิดใช้งาน PermitRootLogin

นอกจากนี้ ผู้ดูแลระบบควรสังเกต Log files ที่มีขนาดเล็กผิดปกติ หรือหายไป ซึ่งอาจบ่งบอกถึงการลบ หรือการดัดแปลง Log ตลอดจนการดาวน์เกรดซอฟต์แวร์ และการรีบูตระบบ ซึ่งอาจเป็นสัญญาณของการโจมตีระบบผ่านช่องโหว่ CVE-2022-20775 เพื่อยกระดับไปสู่สิทธิ์ Root

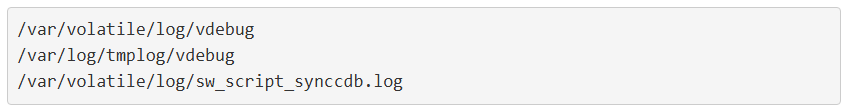

เพื่อตรวจสอบว่ามีการใช้ช่องโหว่ CVE-2022-20775 ในการโจมตีหรือไม่ ทาง CISA แนะนำให้วิเคราะห์ข้อมูลล็อกดังต่อไปนี้

Hunt and hardening guide ของ CISA แนะนำให้องค์กรต่าง ๆ รวบรวมหลักฐานทาง Forensic artifacts ซึ่งรวมถึงไฟล์ Admin core dumps และ Directory ของผู้ใช้ พร้อมทั้งกำชับให้จัดเก็บข้อมูล Log ไว้ภายนอกระบบเพื่อป้องกันการถูกดัดแปลงแก้ไข

หากบัญชี Root ถูกโจมตี หน่วยงานต่าง ๆ ควรดำเนินการติดตั้งระบบใหม่ทั้งหมดแทนที่จะพยายามเคลียร์ หรือแก้ไขโครงสร้างพื้นฐานเดิมที่มีอยู่

นอกจากนี้ องค์กรควรพิจารณาเหตุการณ์ Peering events ที่ไม่คาดคิด หรือกิจกรรมของ Controller ที่ผิดปกติ และไม่สามารถอธิบายได้ว่าอาจเป็นร่องรอยของการถูกโจมตีระบบ และต้องดำเนินการสืบสวนในทันที

ทั้งหน่วยงาน CISA และ NCSC ของสหราชอาณาจักร แนะนำให้จำกัดการเปิดเผยเครือข่ายสู่ภายนอก, จัดวางองค์ประกอบการควบคุม SD-WAN ไว้หลัง Firewall, แยก Management interfaces ออกจากส่วนอื่น, ส่งต่อข้อมูล Log ไปเก็บบนระบบภายนอก และปฏิบัติตาม Hardening guidance ของ Cisco

Cisco แนะนำอย่างยิ่งให้ดำเนินการอัปเกรดซอฟต์แวร์เป็นเวอร์ชันที่ได้รับการแก้ไขแล้ว ซึ่งถือเป็นวิธีเดียวที่จะแก้ไขช่องโหว่ CVE-2026-20127 ได้อย่างสมบูรณ์

ที่มา : bleepingcomputer

You must be logged in to post a comment.