แฮ็กเกอร์กำลังแอบใช้กลไก OAuth Redirection ที่ทำงานอย่างถูกต้อง เพื่อ Bypass ระบบป้องกัน Phishing บนอีเมล และ Web Browser เพื่อหลอกล่อให้ผู้ใช้เข้าไปยังหน้าเว็บที่เป็นอันตราย

นักวิจัยจาก Microsoft Defender ระบุว่า การโจมตีดังกล่าวมุ่งเป้าไปที่หน่วยงานรัฐบาล และองค์กรภาครัฐ โดยใช้ Phishing link เพื่อหลอกให้ผู้ใช้ทำการยืนยันตัวตนเข้าสู่แอปพลิเคชันที่เป็นอันตราย

Link เหล่านี้มักแฝงมาในรูปแบบของคำขอ E-signature, หนังสือแจ้งเตือนจากประกันสังคม, คำเชิญประชุม, การรีเซ็ตรหัสผ่าน หรือประเด็นทางการเงิน และการเมืองต่าง ๆ ที่มี OAuth redirect URL แฝงอยู่ด้วย และในบางครั้ง URL เหล่านี้จะถูกฝังไว้ในไฟล์ PDF เพื่อหลบเลี่ยงการตรวจจับ

การ Forcing redirections ที่เป็นอันตราย

แอปพลิเคชัน OAuth จะถูกลงทะเบียนไว้กับ Identity Provider เช่น Microsoft Entra ID และอาศัย OAuth 2.0 protocol เพื่อขอสิทธิ์ในการเข้าถึงข้อมูล และทรัพยากรของผู้ใช้ ทั้งในระดับ Delegated access หรือ Application-level access

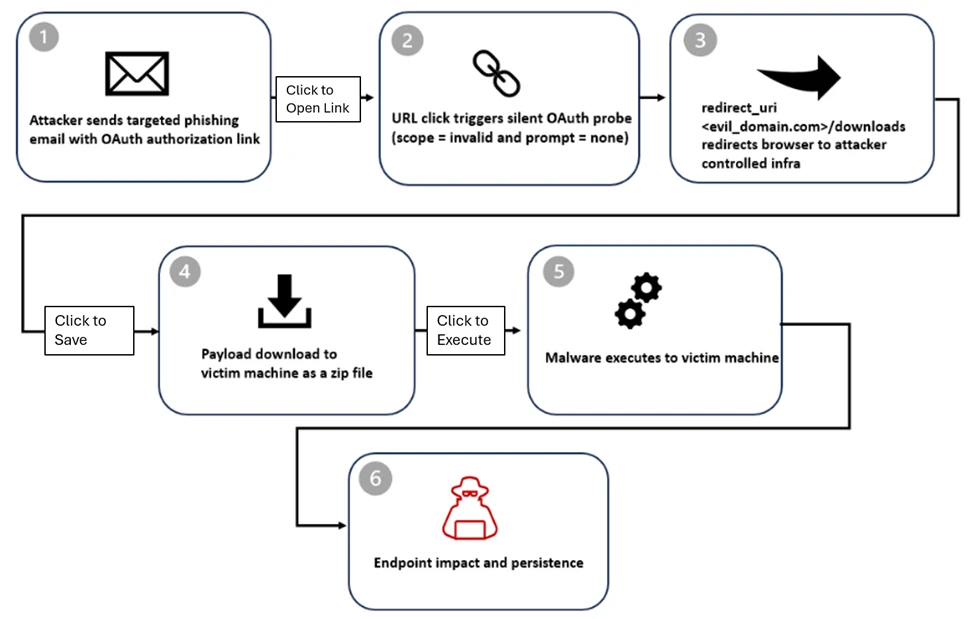

ในแคมเปญการโจมตีที่ Microsoft ตรวจพบ ผู้โจมตีได้สร้างแอปพลิเคชัน OAuth ที่เป็นอันตรายขึ้นใน Tenant ที่ตนเองควบคุมอยู่ และตั้งค่า Redirect URI ไปยังระบบโครงสร้างพื้นฐานของตนเอง

นักวิจัยระบุว่า แม้ URL ของ Entra ID จะดูเหมือน authorization requests ที่ถูกต้องตามปกติ แต่ Endpoint จะถูกเรียกใช้งานพร้อมกับ Parameter สำหรับการยืนยันตัวตนแบบ Silent โดยจะไม่มีหน้าต่างล็อกอินขึ้นมาให้ผู้ใช้โต้ตอบ รวมถึงมีการระบุ scope ที่ไม่ถูกต้อง ซึ่งตั้งใจทำให้เกิด Error ในการยืนยันตัวตน เหตุการณ์ Error ดังกล่าวจะไปบังคับให้ Identity Provider ทำการ Redirect ผู้ใช้ไปยัง Redirect URI ที่ผู้โจมตีได้ตั้งค่าเตรียมไว้

ในบางกรณี เหยื่อจะถูก Redirect ไปยังหน้าเว็บ Phishing ที่สร้างขึ้นจาก Framework การโจมตีแบบ Attacker-in-the-middle เช่น EvilProxy ซึ่งสามารถดักจับ Session cookies ที่ถูกต้องเพื่อใช้ Bypass ระบบป้องกันด้วยการยืนยันตัวตนแบบ MFA ได้

Microsoft พบว่ามีการนำ ‘state’ parameter มาใช้ในการโจมตี เพื่อกรอก Email address ของเหยื่อลงในช่องล็อกอินบนหน้าเว็บ Phishing โดยอัตโนมัติ ซึ่งจะช่วยเพิ่มความแนบเนียน และทำให้หน้าเว็บนั้นดูน่าเชื่อถือมากยิ่งขึ้นในสายตาผู้ใช้งาน

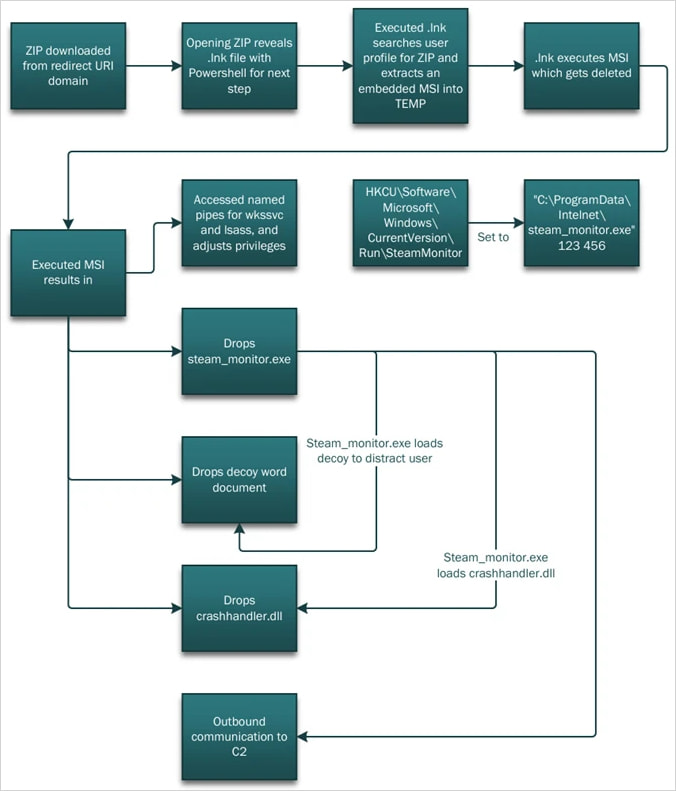

ในกรณีอื่น ๆ เหยื่ออาจถูก Redirect ไปยัง ‘/download’ path ซึ่งจะทำการดาวน์โหลดไฟล์ ZIP ให้กับเหยื่อโดยอัตโนมัติ โดยภายในนั้นจะมีไฟล์ Shortcut ที่เป็นอันตราย (.LNK) และ HTML smuggling tools เอาไว้

การเปิดไฟล์ .LNK จะเป็นการเรียกใช้งาน PowerShell ซึ่งจะทำการสำรวจรวบรวมข้อมูลบนเครื่องของเหยื่อ และ Extract เอาองค์ประกอบที่จำเป็นสำหรับขั้นตอนต่อไป นั่นคือเทคนิค DLL side-loading

ไฟล์ DLL ที่เป็นอันตราย (crashhandler.dll) จะถูก decrypts และโหลด Payload ขั้นตอนสุดท้าย (crashlog.dat) ลงในหน่วยความจำ ในขณะเดียวกัน ไฟล์ Executable ที่ถูกต้อง และไม่มีอันตราย (stream_monitor.exe) จะโหลดหน้าต่างหลอกขึ้นมาเพื่อเบี่ยงเบนความสนใจของเหยื่อ

Microsoft แนะนำให้องค์กรต่าง ๆ เพิ่มความเข้มงวดในการกำหนดสิทธิ์สำหรับแอปพลิเคชัน OAuth, บังคับใช้ระบบการปกป้องข้อมูลระบุตัวตนที่รัดกุมรวมถึงกำหนด Policy การเข้าถึงแบบมีเงื่อนไข และใช้ระบบการตรวจจับแบบ Cross-domain ที่เชื่อมโยงข้อมูลทั้งจากอีเมล, ข้อมูล Identity และอุปกรณ์ Endpoint เข้าด้วยกัน

บริษัทชี้ให้เห็นว่า การโจมตีที่ตรวจพบนี้เป็นภัยคุกคามที่มุ่งเป้าไปที่ข้อมูล Identity ซึ่งเป็นการนำรูปแบบการทำงานปกติของ OAuth framework ไปใช้ในการโจมตี โดยตัวระบบนั้นทำงานตามที่มาตรฐานกำหนดไว้ทุกประการ เกี่ยวกับวิธีการจัดการ Error ในการขออนุญาตผ่านกระบวนการ Redirect

นักวิจัยเตือนว่า ปัจจุบันกลุ่มผู้ไม่หวังดีกำลังจงใจทำให้เกิด Error บน OAuth ด้วยการระบุ Parameter ที่ไม่ถูกต้อง เช่น scope หรือ prompt=none เพื่อบังคับให้ระบบทำการ Silent error redirects ซึ่งถูกนำมาประยุกต์ใช้เป็นส่วนหนึ่งของการโจมตีที่เกิดขึ้นจริง

ที่มา : bleepingcomputer

You must be logged in to post a comment.