Citrix ออกแพตช์แก้ไขช่องโหว่ 2 รายการ ที่ส่งผลกระทบต่ออุปกรณ์เครือข่าย NetScaler ADC และ NetScaler Gateway secure remote access โดยหนึ่งในช่องโหว่นี้มีความคล้ายกับช่องโหว่ CitrixBleed และ CitrixBleed2 ที่เคยถูกนำมาใช้โจมตีแบบ Zero-day ในช่วงไม่กี่ปีที่ผ่านมา

ช่องโหว่นี้มีความรุนแรงระดับ Critical มีหมายเลข CVE-2026-3055 เป็นช่องโหว่ที่เกิดจากการตรวจสอบข้อมูล input validation ที่ไม่เพียงพอ ซึ่งอาจนำไปสู่ปัญหาการอ่านข้อมูลเกินขอบเขตในหน่วยความจำ (memory overread) บนอุปกรณ์ Citrix ADC หรือ Citrix Gateway ที่ถูกกำหนดค่าเป็นการยืนยันตัวตนแบบ SAML IDP ซึ่งอาจทำให้ผู้โจมตีจากระยะไกลที่ไม่มีสิทธิ์เข้าถึง สามารถขโมยข้อมูลสำคัญ เช่น Session Tokens ได้

Cloud Software Group แนะนำให้ลูกค้าที่ได้รับผลกระทบจากการใช้งาน NetScaler ADC และ NetScaler Gateway ดำเนินการอัปเดตแพตช์เป็นเวอร์ชันล่าสุดโดยเร็วที่สุด

Citrix ได้เผยแพร่คำแนะนำโดยมีละเอียดเกี่ยวกับการติดตั้งแพตช์สำหรับอุปกรณ์ NetScaler ที่มีความเสี่ยงจากช่องโหว่ CVE-2026-3055

นอกจากนี้ บริษัทยังได้แก้ไขช่องโหว่ CVE-2026-4368 ซึ่งส่งผลกระทบต่ออุปกรณ์ที่กำหนดค่าเป็น Gateway (เช่น SSL VPN, ICA Proxy, CVPN, RDP proxy) หรือ AAA virtual servers โดยช่องโหว่นี้อาจทำให้ผู้โจมตีที่มีสิทธิ์ต่ำในระบบ สามารถใช้ประโยชน์จาก Race Condition ผ่านการโจมตีที่มีความซับซ้อนต่ำ ซึ่งอาจส่งผลให้เกิดการสลับเซสชันของผู้ใช้งานได้

ช่องโหว่ทั้งสองรายการนี้ส่งผลกระทบต่อ NetScaler ADC และ NetScaler Gateway เวอร์ชัน 13.1 และ 14.1 (ได้รับการแก้ไขช่องโหว่แล้วในเวอร์ชัน 13.1-62.23 และ 14.1-66.59) รวมถึง NetScaler ADC 13.1-FIPS และ 13.1-NDcPP (ได้รับการแก้ไขช่องโหว่แล้วในเวอร์ชัน 13.1-37.262)

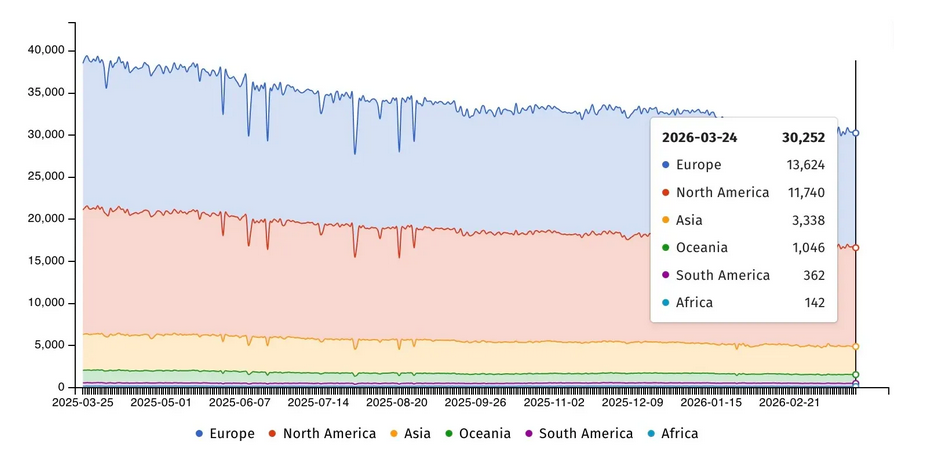

Shadowserver กลุ่มเฝ้าระวังความปลอดภัยทางอินเทอร์เน็ตระบุว่า ในขณะนี้มีการตรวจพบอุปกรณ์ NetScaler ADC กว่า 30,000 รายการ และ Gateway อีกกว่า 2,300 รายการ ที่เชื่อมต่ออยู่บนอินเทอร์เน็ต อย่างไรก็ตาม ยังไม่มีข้อมูลที่ชัดเจนว่ามีอุปกรณ์จำนวนเท่าใดที่ใช้การกำหนดค่าที่มีความเสี่ยง หรือมีจำนวนเท่าใดที่ทำการติดตั้งแพตช์ไปแล้ว

นับตั้งแต่ Citrix ได้ออกอัปเดตด้านความปลอดภัยเพื่อแก้ไขช่องโหว่ดังกล่าว บริษัทด้านความปลอดภัยทางไซเบอร์หลายแห่งได้ออกมาเตือนว่า การอัปเดตแพตซ์ความปลอดภัยให้กับ NetScaler เพื่อป้องกันการโจมตีที่มุ่งเป้าไปยัง CVE-2026-3055 นั้นถือเป็นเรื่องที่สำคัญ

หลายบริษัทได้สังเกตว่าช่องโหว่นี้คล้ายกับช่องโหว่ out-of-bounds memory-read ใน CitrixBleed และ CitrixBleed2 ซึ่งเคยถูกนำมาใช้โจมตีแบบ Zero-day ในช่วงไม่กี่ปีที่ผ่านมา

watchTowr บริษัทด้านความปลอดภัยทางไซเบอร์ระบุว่า ช่องโหว่นี้ดูคล้ายกับช่องโหว่ CitrixBleed ที่ถูกนำไปใช้อย่างแพร่หลายในปี 2023 และช่องโหว่ CitrixBleed2 ที่ถูกเปิดเผยตามมาในปี 2025 ซึ่งทั้งสองช่องโหว่นี้เคยถูกนำไปใช้ และปัจจุบันก็ยังคงถูกนำมาใช้ในการโจมตีอยู่ตลอด

แม้ว่า Citrix จะระบุว่าช่องโหว่นี้ถูกค้นพบจากภายในองค์กร แต่ก็มีความเป็นไปได้สูงที่กลุ่มผู้โจมตีจะพยายามทำ reverse engineer จากตัวแพตช์ เพื่อพัฒนาวิธีการโจมตีระบบต่อไป

Rapid7 ระบุเพิ่มเติมว่า การโจมตีช่องโหว่ CVE-2026-3055 มีแนวโน้มที่จะเกิดขึ้นเมื่อ exploit code ถูกเปิดเผยต่อสาธารณะ ดังนั้นจึงเป็นเรื่องสำคัญที่หากลูกค้าใช้งานระบบของ Citrix ที่ได้รับผลกระทบจะต้องรีบแก้ไขช่องโหว่นี้โดยเร็วที่สุด เนื่องจากในอดีตซอฟต์แวร์ของ Citrix เคยพบช่องโหว่ประเภท memory leak ที่ถูกนำไปใช้โจมตีเป็นวงกว้างมาแล้ว รวมถึงช่องโหว่ CitrixBleed (CVE-2023-4966) ในปี 2023

ในเดือนสิงหาคม 2025 ที่ผ่านมา CISA ได้ระบุว่าช่องโหว่ CitrixBleed2 กำลังถูกใช้งานเพื่อโจมตีจริง และสั่งการให้หน่วยงานรัฐบาลกลางมีเวลาเพียงวันเดียวในการแก้ไขช่องโหว่ความปลอดภัยของระบบ โดยรวมแล้ว CISA ได้ระบุว่ามีช่องโหว่ของ Citrix 21 รายการที่ถูกนำไปใช้โจมตีจริง ซึ่งมีช่องโหว่ 7 รายการที่ถูกนำไปใช้ในการโจมตีด้วยแรนซัมแวร์

ที่มา : bleepingcomputer.com

You must be logged in to post a comment.