มีการเปิดเผยข้อมูลเกี่ยวกับช่องโหว่ Code-injection ระดับ Critical จำนวน 2 รายการ บนแพลตฟอร์ม Endpoint Manager Mobile (EPMM) ซึ่งพบว่ากำลังถูกผู้โจมตีนำไปใช้ในการโจมตีจริง

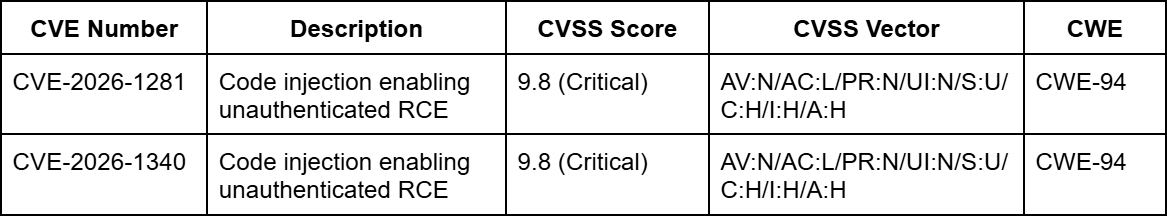

ช่องโหว่ความปลอดภัยดังกล่าว มีหมายเลข CVE-2026-1281 และ CVE-2026-1340 ทำให้ผู้โจมตีสามารถสั่งเรียกใช้โค้ดที่เป็นอันตรายจากระยะไกลบนระบบที่มีช่องโหว่ได้ทันที โดยไม่จำเป็นต้องผ่านการยืนยันตัวตน

ช่องโหว่ดังกล่าวมีความรุนแรงสูงสุด CVSS 9.8 และส่งผลกระทบต่อ EPMM หลายเวอร์ชัน รวมถึง 12.5.0.0, 12.6.0.0 และ 12.7.0.0

ตามคำแนะนำด้านความปลอดภัยของ Ivanti ที่เผยแพร่เมื่อวันที่ 29 มกราคม 2026 บริษัทได้รับทราบแล้วว่ามีสภาพแวดล้อมของลูกค้าจำนวนหนึ่งได้รับผลกระทบ ณ เวลาที่เปิดเผยข้อมูล

ยืนยันการโจมตีที่เกิดขึ้นจริง

ช่องโหว่ทั้งสองรายการเกิดจากช่องโหว่ประเภท Code-injection (CWE-94) ซึ่งผู้โจมตีสามารถใช้ประโยชน์จากช่องโหว่นี้ได้โดยไม่ต้องผ่านการยืนยันตัวตน หรือต้องมีการโต้ตอบจากผู้ใช้

รูปแบบการโจมตีเกิดขึ้นผ่านเครือข่าย และมีความซับซ้อนต่ำ ทำให้ผู้โจมตีสามารถเจาะระบบ EPMM ที่มีช่องโหว่จากระยะไกลได้โดยใช้ความพยายามเพียงเล็กน้อย

การโจมตีที่ประสบความสำเร็จจะทำให้ผู้โจมตีสามารถควบคุมความลับ ความสมบูรณ์ และความพร้อมใช้งานของระบบที่ได้รับผลกระทบได้อย่างสมบูรณ์

Ivanti ได้ปล่อยแพตช์แบบ RPM เฉพาะเวอร์ชันเพื่อแก้ไขช่องโหว่ด้านความปลอดภัยแล้ว ในขณะที่การแก้ไขแบบถาวรจะมาพร้อมกับเวอร์ชัน 12.8.0.0 ซึ่งมีกำหนดปล่อยในช่วงไตรมาสที่ 1 ปี 2026

การติดตั้งแพตช์ชั่วคราวนี้ไม่จำเป็นต้องหยุดการทำงานของระบบ และไม่ส่งผลกระทบต่อฟังก์ชันการทำงาน อย่างไรก็ตาม ผู้ดูแลระบบจะต้องดำเนินการติดตั้งสคริปต์ RPM ใหม่ หากมีการอัปเกรดเวอร์ชันของระบบในภายหลัง

องค์กรที่ใช้งาน EPMM ควรติดตั้งแพตช์ RPM ที่ตรงกับเวอร์ชันของตนโดยทันที ผ่านทาง support portal ของ Ivanti

ลูกค้าที่ใช้เวอร์ชัน 12.5.0.x ถึง 12.7.0.x ให้ใช้ RPM 12.x.0.x ในขณะที่ผู้ที่ใช้เวอร์ชัน 12.5.1.0 หรือ 12.6.1.0 ควรติดตั้ง RPM 12.x.1.x

บริษัทย้ำว่าจำเป็นต้องใช้แพตช์เพียงตัวเดียวเท่านั้น ขึ้นอยู่กับเวอร์ชันที่ใช้งานอยู่

Ivanti แนะนำให้องค์กรที่ตระหนักถึงความปลอดภัยสูง ควรพิจารณาสร้างสภาพแวดล้อม EPMM ขึ้นใหม่ และย้ายข้อมูลไปยังระบบทดแทน ซึ่งถือเป็นแนวทางการแก้ไขปัญหาที่รอบคอบที่สุด

ทางบริษัทได้จัดเตรียมเอกสารวิเคราะห์ทางเทคนิคพร้อมแนวทางการตรวจสอบไว้ให้ แต่ในขณะนี้ยังไม่พบ Indicators of Compromise ที่เชื่อถือได้ เนื่องจากกระบวนการสืบสวนยังคงดำเนินอยู่

ทั้งนี้ ผลิตภัณฑ์อื่น ๆ ของ Ivanti ได้แก่ Endpoint Manager (EPM), Neurons for MDM และอุปกรณ์ Sentry ไม่ได้รับผลกระทบจากช่องโหว่เหล่านี้

ที่มา : cybersecuritynews

You must be logged in to post a comment.