มีการตรวจพบแคมเปญการโจมตีแบบ Coordinated ซึ่งมุ่งเป้าไปยังช่องโหว่ที่มีความรุนแรงระดับ Critical ที่เพิ่งได้รับการเปิดเผย โดยช่องโหว่ดังกล่าวอยู่ในเซิร์ฟเวอร์ GNU InetUtils telnetd มานานถึง 11 ปีแล้ว

ช่องโหว่ความปลอดภัยดังกล่าวมีหมายเลข CVE-2026-24061 และถูกรายงานเมื่อวันที่ 20 มกราคมที่ผ่านมา การนำช่องโหว่ดังกล่าวมาใช้โจมตีนั้นทำได้ง่ายมาก และปัจจุบันมีตัวอย่างวิธีการโจมตีถูกเผยแพร่สู่สาธารณะแล้วหลายรายการ

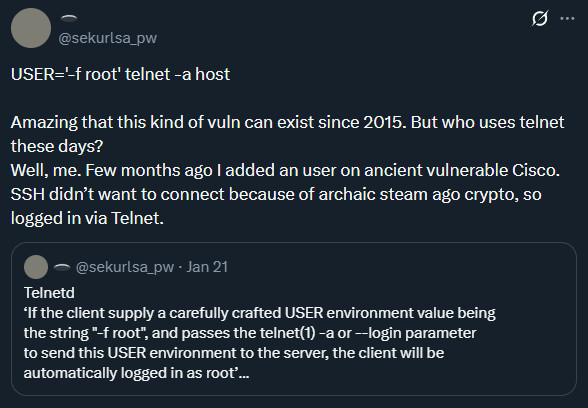

ช่องโหว่อยู่มาตั้งแต่ปี 2015

Simon Josefsson ผู้ร่วมพัฒนา Open source อธิบายว่า องค์ประกอบ telnetd ของ GNU InetUtils มีช่องโหว่ที่ช่วยให้สามารถ Bypass ขั้นตอนการยืนยันตัวตนจากระยะไกล ซึ่งสาเหตุเกิดจากการจัดการตัวแปร Environment Variable โดยไม่มีการตรวจสอบความปลอดภัยเมื่อมีการเรียกใช้งาน ‘/usr/bin/login’

ช่องโหว่ดังกล่าวเกิดขึ้นเนื่องจาก telnetd ส่งผ่าน USER Environment Variable (ซึ่งผู้ใช้กำหนดค่าเองได้) ไปยัง login(1) โดยตรงโดยไม่ผ่านการกรองข้อมูล ดังนั้นเพียงแค่ตั้งค่า USER เป็น -f root และทำการเชื่อมต่อด้วยคำสั่ง telnet -a ผู้โจมตีก็จะสามารถ Skip การล็อกอิน และได้รับสิทธิ์ Root ทันที

ปัญหาดังกล่าวส่งผลกระทบต่อ GNU InetUtils ตั้งแต่เวอร์ชัน 1.9.3 (ซึ่งถูกปล่อยออกมาในปี 2015) ไปจนถึงเวอร์ชัน 2.7 โดยได้รับการแพตช์แก้ไขแล้วในเวอร์ชัน 2.8

สำหรับผู้ที่ไม่สามารถอัปเกรดเป็นเวอร์ชันที่ปลอดภัยได้ วิธีในการลดความเสี่ยงคือการปิดบริการ telnetd หรือทำการบล็อก TCP พอร์ต 23 บน Firewall ทั้งหมด

GNU InetUtils คือชุดรวมเครื่องมือเครือข่ายแบบดั้งเดิม ทั้งฝั่ง client และ server (เช่น telnet/telnetd, ftp/ftpd, rsh/rshd, ping, traceroute) ซึ่งดูแลโดยโครงการ GNU Project และมีการใช้งานอยู่ใน Linux distributions หลากหลายเวอร์ชัน

แม้ว่า Telnet จะเป็นองค์ประกอบที่เก่า และไม่ปลอดภัย ซึ่งส่วนใหญ่ถูกแทนที่ด้วย SSH ไปแล้ว แต่ระบบ Linux และ Unix จำนวนมากก็ยังคงติดตั้งมาให้ เพื่อความเข้ากันได้กับระบบเดิม หรือเพื่อตอบโจทย์การใช้งานเฉพาะทาง โดยเฉพาะในภาคอุตสาหกรรมที่ยังนิยมใช้กันอย่างแพร่หลายเนื่องจากความเรียบง่าย และใช้ทรัพยากรในระบบน้อย

ในอุปกรณ์รุ่นเก่า และอุปกรณ์ Embedded โปรแกรมเหล่านี้อาจทำงานต่อเนื่องโดยไม่ได้รับการอัปเดตมานานกว่าสิบปี ซึ่งเป็นเหตุผลว่าทำไมเราจึงยังพบเห็น Telnet ได้ในอุปกรณ์ IoT, กล้องวงจรปิด, Sensor อุตสาหกรรม และเครือข่ายเทคโนโลยีเชิงปฏิบัติการ (OT)

Cristian Cornea จาก Zerotak บริษัทที่ให้บริการด้าน Penetration Testing และด้านความปลอดภัยทางไซเบอร์ ได้ระบุกับ BleepingComputer ว่า ระบบที่มีความสำคัญระดับ Critical ในสภาพแวดล้อมแบบ OT/ICS นั้นยากต่อการเปลี่ยนแปลง หรือทดแทน

นักวิจัยท่านนี้ระบุว่า บางครั้งการเปลี่ยนแปลงแทบจะเป็นไปไม่ได้เลย เพราะการอัปเกรดมักต้องแลกมาด้วยการ Reboot ระบบ "ผลก็คือ เรายังคงพบเห็นระบบที่รันเซิร์ฟเวอร์ Telnet อยู่ และต่อให้พยายามเปลี่ยนไปใช้ Protocol ที่ปลอดภัยกว่าอย่าง SSH มันก็แทบเป็นไปไม่ได้ในทางปฏิบัติ เนื่องจากข้อจำกัดของระบบรุ่นเก่า ที่ยังจำเป็นต้องใช้งานอยู่"

นอกจากนี้ ผู้ใช้งานที่มีความเชี่ยวชาญทางเทคนิคก็ยังคงต้องพึ่งพา Telnet สำหรับบาง Project อยู่

ผู้ใช้อีกรายหนึ่งยืนยันว่ามีการใช้งาน Telnet เพื่อเชื่อมต่อกับอุปกรณ์ Cisco รุ่นเก่าที่หมดอายุการ Support ไปนานแล้ว ซึ่งก็ประสบปัญหาเรื่อง SSH ในลักษณะเดียวกัน

อย่างไรก็ตาม เนื่องจากอุปกรณ์ที่เปิดเผยต่อสาธารณะบนอินเทอร์เน็ต และยังเปิดใช้งาน Telnet อยู่นั้นมีจำนวนน้อยมาก ทำให้นักวิจัยหลายคนมองว่าช่องโหว่ CVE-2026-24061 นี้มีความ Critical น้อยกว่าที่ประเมินไว้ในตอนแรก

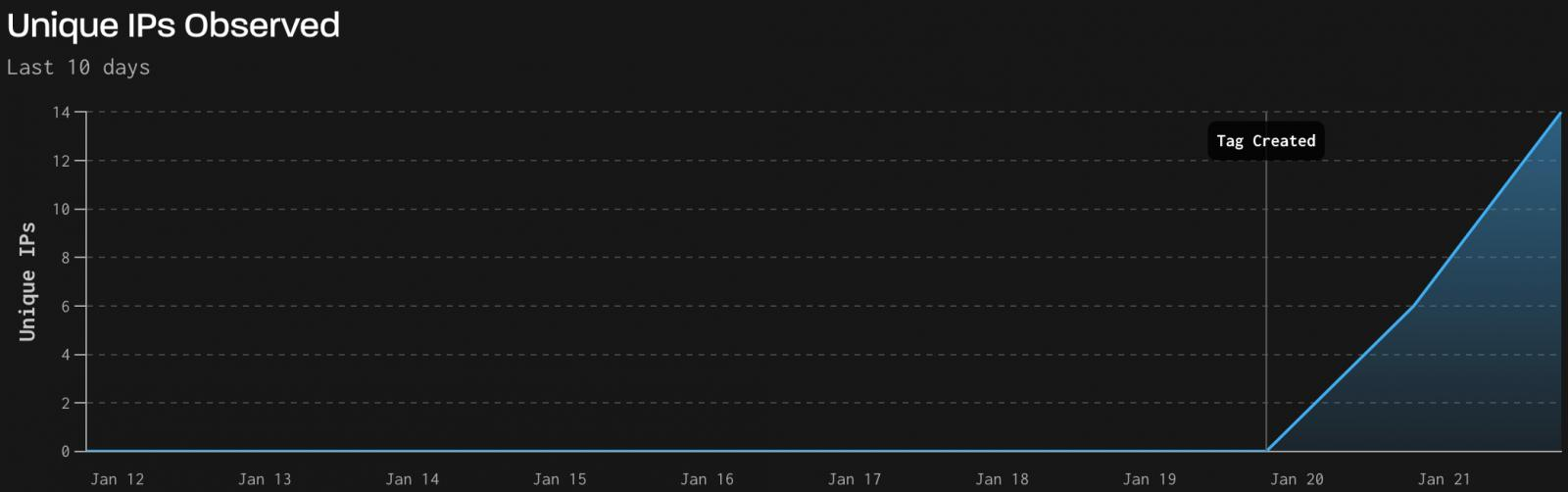

GreyNoise บริษัทผู้ให้บริการเฝ้าระวังภัยคุกคาม รายงานว่าได้ตรวจพบกิจกรรมการโจมตีจริงที่ใช้ประโยชน์จากช่องโหว่ CVE-2026-24061 เพื่อเล่นงานอุปกรณ์ Endpoint ที่มีช่องโหว่จำนวนหนึ่ง (ซึ่งมีจำนวนไม่มากนัก)

กิจกรรมดังกล่าวถูกบันทึกไว้ในช่วงระหว่างวันที่ 21 ถึง 22 มกราคม โดยมีต้นทางมาจาก IP ของผู้โจมตีที่ไม่ซ้ำกันจำนวน 18 รายการ ครอบคลุม 60 เซสชัน Telnet ซึ่งทั้งหมดถูกระบุว่าเป็นอันตราย 100% โดยมีการส่งแพ็กเก็ตข้อมูลรวม 1,525 แพ็กเก็ต คิดเป็นขนาดรวม 101.6 KB

การโจมตีนี้อาศัยช่องโหว่ในกระบวนการ Negotiation ค่า IAC (Interpret as Command) ของ Telnet เพื่อแทรกค่า ‘USER=-f <user>’ เข้าไป ซึ่งช่วยให้ผู้โจมตีเข้าถึง Shell ได้โดยไม่ต้องผ่านการยืนยันตัวตน

ทาง GreyNoise ระบุว่า กิจกรรมส่วนใหญ่ดูเหมือนจะทำโดยระบบอัตโนมัติแม้ว่าจะสังเกตพบกรณีที่เป็น "Human-at-keyboard" อยู่บ้างก็ตาม

รูปแบบการโจมตีมีความหลากหลาย ทั้งในแง่ความเร็วของ Terminal ประเภท และค่า X11 DISPLAY แต่ใน 83.3% ของกรณีทั้งหมด เป้าหมายหลักคือการเข้าควบคุมสิทธิ์ผู้ใช้ระดับ ‘root’

ในระยะหลังการโจมตีระบบ ผู้โจมตีได้ทำการสำรวจตรวจสอบระบบแบบอัตโนมัติ และพยายามฝัง SSH Key เพื่อคงการเข้าถึงระบบไว้ (Persistence) รวมถึงพยายามปล่อยมัลแวร์ที่เขียนด้วย Python อย่างไรก็ตาม GreyNoise รายงานว่าความพยายามเหล่านี้ล้มเหลวในระบบที่ถูกเฝ้าระวัง เนื่องจากระบบปลายทางขาดไฟล์ Binary หรือ Directory ที่จำเป็นต่อการรันคำสั่ง

แม้ว่ากิจกรรมการโจมตีระบบในขณะนี้จะยังมีขอบเขต และความสำเร็จที่จำกัด แต่ระบบที่อาจได้รับผลกระทบควรได้รับการอัปเดตแพตช์ หรือเสริมความแข็งแกร่งตามคำแนะนำโดยเร็ว ก่อนที่ผู้โจมตีจะสามารถปรับปรุง Attack chains ให้มีประสิทธิภาพมากไปกว่านี้

ที่มา : bleepingcomputer

You must be logged in to post a comment.