ผู้โจมตีเริ่มใช้ประโยชน์จากช่องโหว่ Authentication Bypass ใน SmarterMail ของบริษัท SmarterTools ซึ่งเป็นเซิร์ฟเวอร์อีเมลและเครื่องมือสำหรับการทำงานร่วมกัน โดยช่องโหว่นี้ส่งผลให้สามารถรีเซ็ตรหัสผ่านของผู้ดูแลระบบได้

ช่องโหว่ด้านความปลอดภัยใน SmarterTools SmarterMail ที่ทำให้ผู้โจมตี สามารถรีเซ็ตรหัสผ่านผู้ดูแลระบบ และได้รับสิทธิ์แบบ Full Privileges ซึ่งในขณะนี้พบว่ามีการนำช่องโหว่ดังกล่าวไปใช้โจมตีจริงในวงกว้างแล้ว

โดยสาเหตุของปัญหาอยู่ที่ API endpoint ที่ชื่อว่า force-reset-password ซึ่งถูกตั้งค่าให้เข้าถึงได้โดยที่ไม่ต้องมีการยืนยันตัวตน

นักวิจัยจากบริษัทด้านความปลอดภัยทางไซเบอร์ watchTowr รายงานปัญหาดังกล่าวเมื่อวันที่ 8 มกราคม และ SmarterMail ได้ออกแพทช์แก้ไขเมื่อวันที่ 15 มกราคม โดยที่ยังไม่มีการกำหนดหมายเลขระบุช่องโหว่

หลังจากแก้ไขปัญหาแล้ว นักวิจัยพบหลักฐานว่าผู้โจมตีเริ่มโจมตีโดยใช้ช่องโหว่นี้เพียงสองวันต่อมา ซึ่งแสดงให้เห็นว่าผู้โจมตีได้วิเคราะห์ และทำ Reverse-engineered ของแพตช์ที่แก้ไขช่องโหว่ เพื่อหาวิธีโจมตีช่องโหว่นี้

SmarterMail คือเซิร์ฟเวอร์อีเมล และแพลตฟอร์มสำหรับการทำงานร่วมกันบนระบบปฏิบัติการ Windows แบบ Self-hosted พัฒนาโดย SmarterTools ซึ่งให้บริการครอบคลุมทั้งระบบอีเมล SMTP/IMAP/POP, เว็บเมล (Webmail), ปฏิทิน, รายชื่อผู้ติดต่อ และฟีเจอร์พื้นฐานสำหรับการทำงานเป็นทีม

โดยปกติแล้ว ซอฟต์แวร์นี้ถูกใช้งานจากผู้ให้บริการจัดการระบบ (MSPs), ธุรกิจขนาดกลาง และขนาดย่อม (SMBs) รวมถึงผู้ให้บริการโฮสติ้งที่เสนอรับทำบริการอีเมล โดยทาง SmarterTools ระบุว่าผลิตภัณฑ์ของบริษัทมีผู้ใช้งานรวมกว่า 15 ล้านคน ใน 120 ประเทศทั่วโลก

ช่องโหว่ที่ยังไม่มีการระบุหมายเลข CVE นี้ เกิดจาก API endpoint ที่ชื่อว่า force-reset-password ซึ่งยอมรับการส่งข้อมูลแบบ JSON ที่ผู้โจมตีสามารถกำหนดค่าได้เอง ซึ่งรวมถึงการตั้งค่าตัวแปรประเภท Boolean ที่ชื่อ IsSysAdmin โดยหากกำหนดค่านี้เป็น true จะเป็นการบังคับให้ระบบ Backend ดำเนินการตาม logic การรีเซ็ตรหัสผ่านของผู้ดูแลระบบ

โดยนักวิจัยจาก watchTowr พบว่ากลไกดังกล่าวไม่ได้ทำการตรวจสอบความปลอดภัย หรือตรวจสอบรหัสผ่านเก่าแต่อย่างใด แม้ว่าจะมีช่องข้อมูล OldPassword อยู่ใน Request

ด้วยเหตุนี้ ใครก็ตามที่รู้ หรือเดาชื่อผู้ใช้ของผู้ดูแลระบบได้ ก็สามารถตั้งรหัสผ่านใหม่ และเข้าควบคุมบัญชีได้

นักวิจัยระบุว่า ช่องโหว่นี้ส่งผลกระทบเฉพาะบัญชีระดับผู้ดูแลระบบเท่านั้น ไม่ส่งผลกระทบต่อผู้ใช้ทั่วไป

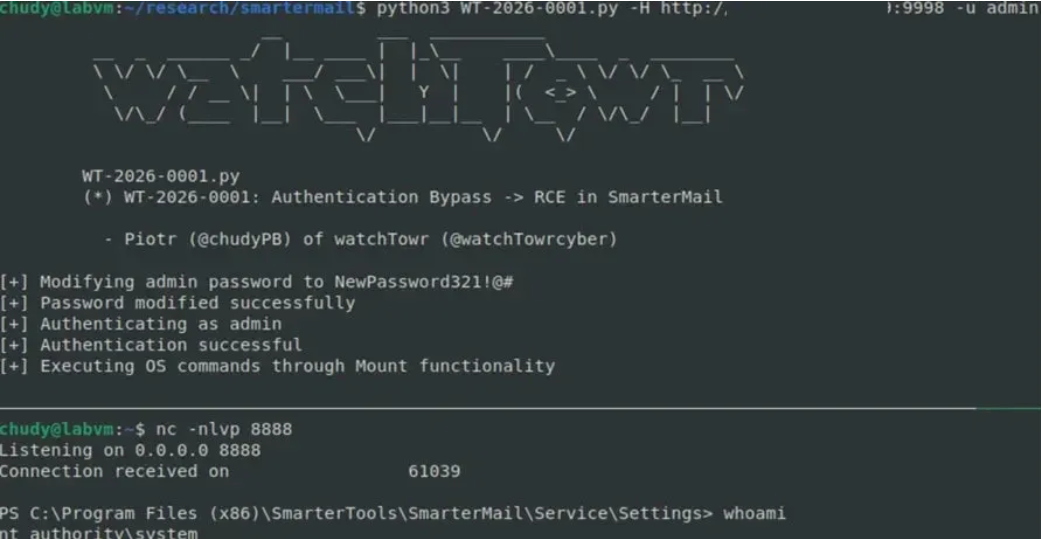

เมื่อได้รับสิทธิ์การเข้าถึงในระดับผู้ดูแลระบบแล้ว ผู้โจมตีจะสามารถรันคำสั่งในระบบปฏิบัติการได้ ทำให้สามารถเรียกใช้โค้ดจากระยะไกลบนเครื่องโฮสต์ได้อย่างสมบูรณ์

นักวิจัยจาก watchTowr ได้สร้างตัวอย่าง Proof-of-Concept ซึ่งแสดงให้เห็นว่าสามารถเข้าถึง Shell ของระบบได้ในระดับ SYSTEM

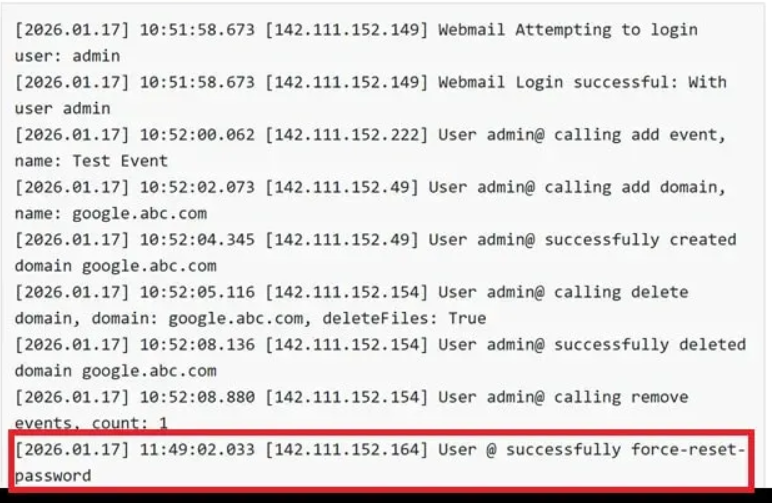

นักวิจัยทราบข้อมูลว่ามีการนำช่องโหว่นี้ไปใช้โจมตีจริงในวงกว้าง จากผู้ใช้ที่ไม่ระบุชื่อรายหนึ่ง ซึ่งระบุว่ามีคนกำลังรีเซ็ตรหัสผ่านของผู้ดูแลระบบอยู่

เพื่อยืนยันข้อมูลดังกล่าว ผู้ให้ข้อมูลได้แสดงให้ทีมวิจัยของ watchTowr ดูโพสต์ในฟอรัมแห่งหนึ่งที่มีการอธิบายสถานการณ์ที่คล้ายคลึงกัน

จากการตรวจสอบ Log การใช้งานพบว่าการโจมตีเหล่านี้มุ่งเป้าไปที่ force-reset-password endpoint ซึ่งเป็นหลักฐานข้อสรุปที่ว่าช่องโหว่นี้กำลังถูกกลุ่มผู้โจมตีนำไปใช้โจมตีจริงอยู่ในขณะนี้

สองสัปดาห์ก่อนหน้านี้ watchTowr ได้ค้นพบช่องโหว่ระดับ critical ซึ่งเป็นช่องโหว่ประเภท Pre-auth RCE ใน SmarterMail โดยมีหมายเลข CVE-2025-52691 และการค้นพบในครั้งนั้นก็นำไปสู่การตรวจพบช่องโหว่ล่าสุดในครั้งนี้

ขอแนะนำให้ผู้ใช้ SmarterMail อัปเกรดเป็นซอฟต์แวร์เวอร์ชันล่าสุดคือ Build 9511 ซึ่งปล่อยแพตช์ออกมาเมื่อวันที่ 15 มกราคม เพื่อแก้ไขปัญหาทั้งสองรายการ

อัปเดตล่าสุด 23 ม.ค. – ช่องโหว่นี้ได้ระบุเป็นหมายเลข CVE-2026-23760 และมีความรุนแรงอยู่ในระดับ critical (คะแนน CVSS: 9.3)

นอกจากนี้ นักวิจัยจากบริษัท Huntress ยังได้เผยแพร่รายงานที่รวบรวมข้อสังเกต และพฤติกรรมการโจมตีที่เกิดขึ้นจริงในขณะนี้

ที่มา : bleepingcomputer

You must be logged in to post a comment.