กลุ่มแฮ็กเกอร์ ShinyHunters ออกมาอ้างความรับผิดชอบต่อการโจมตีด้วยวิธี Voice phishing ที่กำลังดำเนินอยู่อย่างต่อเนื่อง โดยมีเป้าหมายที่บัญชี Single Sign-On (SSO) ของ Okta, Microsoft และ Google

การโจมตีเหล่านี้ทำให้ผู้ไม่หวังดีสามารถโจมตีเข้าสู่แพลตฟอร์ม SaaS ขององค์กร และขโมยข้อมูลของบริษัทไปเพื่อทำการข่มขู่เรียกเงินได้

ในการโจมตีเหล่านี้ ผู้ไม่หวังดีจะแอบอ้างเป็นฝ่าย IT Support และโทรศัพท์หาพนักงาน เพื่อหลอกล่อให้พวกเขากรอกข้อมูล Credentials และรหัส Multi-factor authentication (MFA) ลงในเว็บไซต์ Phishing ที่ทำเลียนแบบหน้า Login ของบริษัท

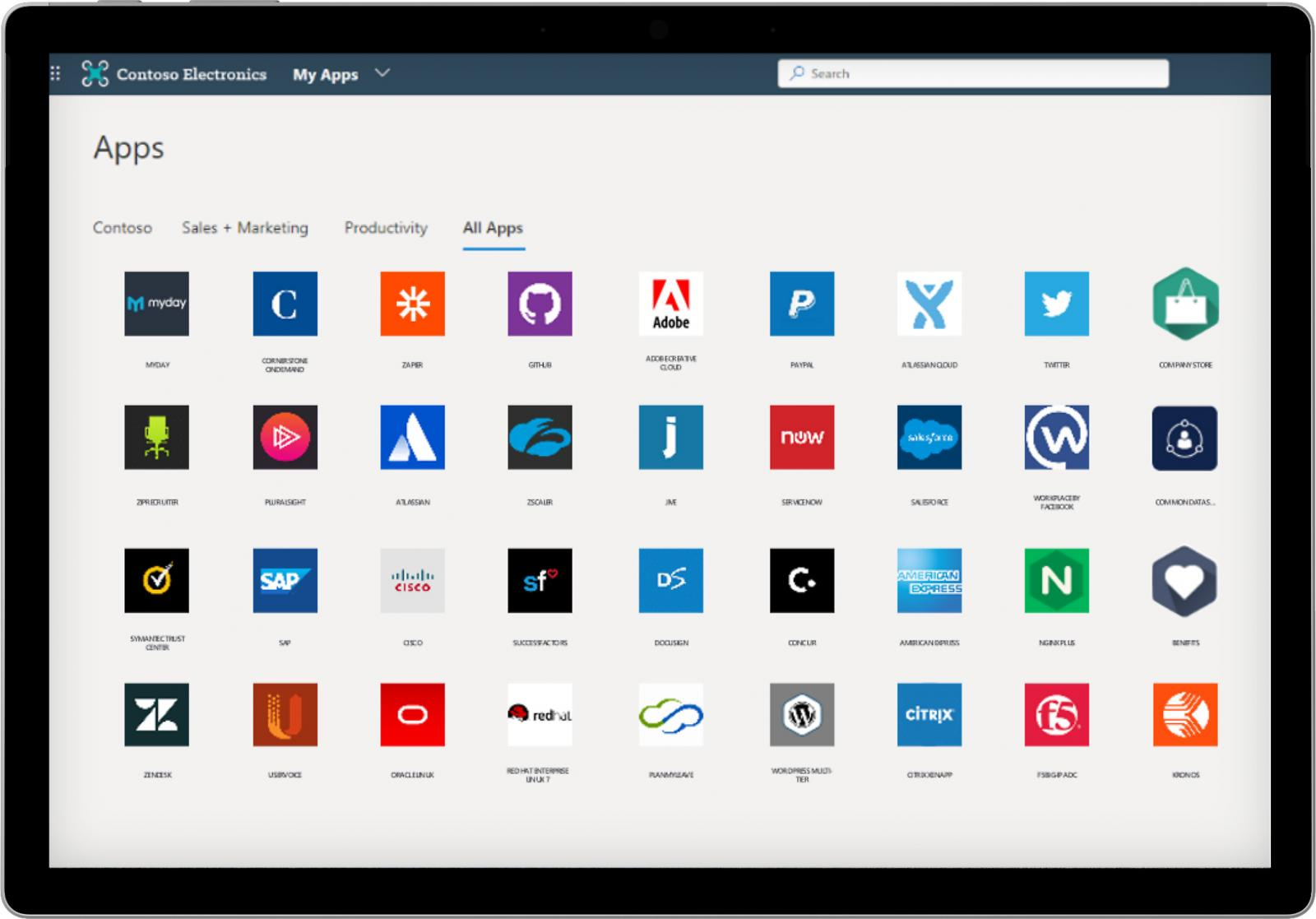

เมื่อบัญชีถูกเข้าควบคุมได้แล้ว ผู้โจมตีจะได้รับสิทธิ์เข้าถึงบัญชี SSO ของเหยื่อ ซึ่งสามารถใช้เป็นช่องทางในการเข้าถึงแอปพลิเคชัน และบริการระดับองค์กรอื่น ๆ ที่เชื่อมต่ออยู่ได้

บริการ SSO จาก Okta, Microsoft Entra และ Google ช่วยให้บริษัทต่าง ๆ สามารถเชื่อมโยงแอปพลิเคชันของ Third-party เข้าสู่กระบวนการยืนยันตัวตนเพียงจุดเดียว ทำให้พนักงานสามารถเข้าถึงบริการ Cloud, เครื่องมือภายใน และแพลตฟอร์มธุรกิจต่าง ๆ ได้ด้วยการ Login เพียงครั้งเดียว

โดยปกติแล้ว Dashboards ของ SSO เหล่านี้จะแสดงรายชื่อบริการที่เชื่อมต่ออยู่ทั้งหมด ส่งผลให้บัญชีที่ถูกโจมตีเปรียบเสมือน Gateway ที่เปิดทางให้ผู้โจมตีสามารถเข้าสู่ระบบ และข้อมูลสำคัญขององค์กรได้

แพลตฟอร์มที่นิยมเชื่อมต่อผ่านระบบ SSO ได้แก่ Salesforce, Microsoft 365, Google Workspace, Dropbox, Adobe, SAP, Slack, Zendesk, Atlassian และอื่น ๆ อีกมากมาย

การโจมตีแบบ Vishing เพื่อขโมยข้อมูล

ตามรายงานแรกของ BleepingComputer ผู้ไม่หวังดีได้ลงมือโจมตีโดยการโทรศัพท์หาพนักงาน และแอบอ้างตัวว่าเป็นเจ้าหน้าที่ฝ่ายไอที โดยใช้เทคนิค Social Engineering โน้มน้าวให้เหยื่อ Login เข้าสู่หน้าเว็บไซต์ Phishing และทำการยืนยันตัวตนผ่านระบบ MFA แบบ Real time

หลังจากเข้าถึงบัญชี SSO ของเหยื่อได้แล้ว ผู้โจมตีจะไล่ดูรายชื่อแอปพลิเคชันที่เชื่อมต่ออยู่ และเริ่ม Harvesting data จากแพลตฟอร์มต่าง ๆ ที่ผู้ใช้รายนั้นมีสิทธิ์เข้าถึง

ทาง BleepingComputer ทราบข้อมูลว่ามีหลายบริษัทที่ตกเป็นเป้าหมายของการโจมตีเหล่านี้ และได้รับจดหมายเรียกค่าไถ่ที่ลงชื่อโดย ShinyHunters ซึ่งแสดงให้เห็นว่ากลุ่มดังกล่าวเป็นผู้อยู่เบื้องหลังการโจมตีในครั้งนี้

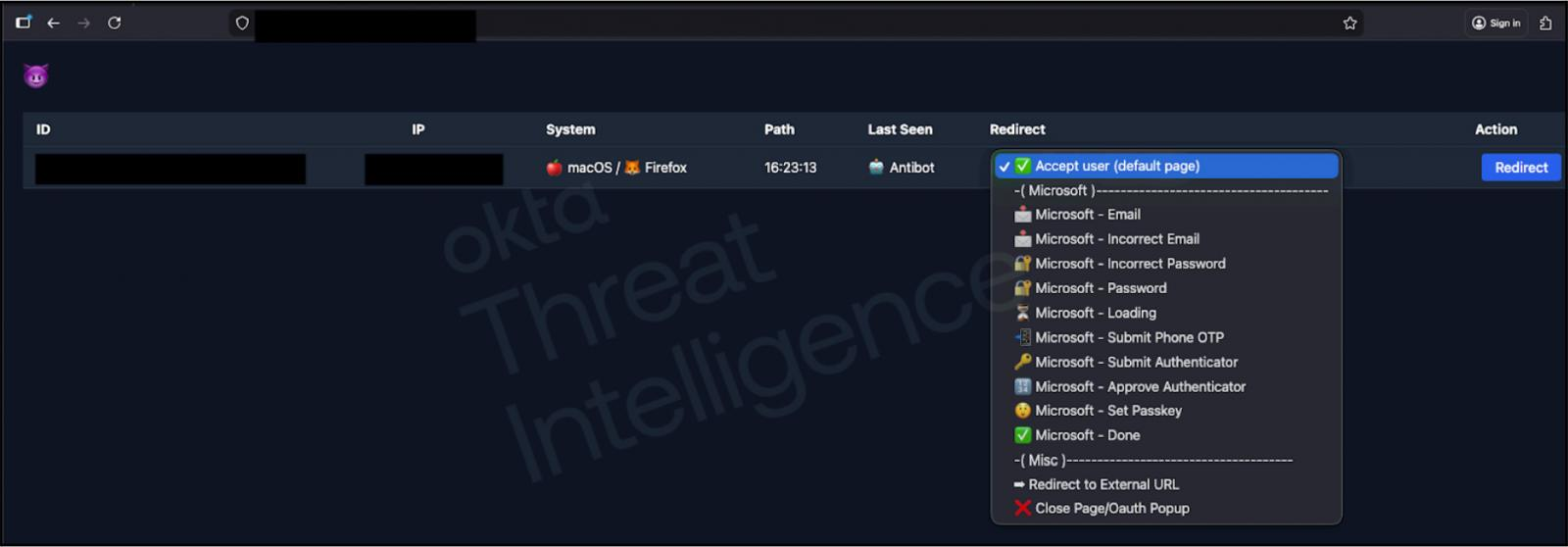

อย่างไรก็ตาม เมื่อวานนี้ Okta ได้เผยแพร่รายงานฉบับหนึ่งที่อธิบายถึงลักษณะของชุด Phishing kits ที่ถูกนำมาใช้ในการโจมตีทางโทรศัพท์เหล่านี้ ซึ่งข้อมูลดังกล่าวตรงกับสิ่งที่ BleepingComputer ได้รับทราบมา

อ้างอิงจาก Okta ชุด Phishing kits เหล่านี้มาพร้อมกับ Control panel บนเว็บที่ช่วยให้ผู้โจมตีสามารถปรับเปลี่ยนสิ่งที่เหยื่อเห็นบนหน้าเว็บไซต์ Phishing ได้แบบ Real time ในขณะที่กำลังคุยโทรศัพท์กันอยู่ ซึ่งช่วยให้ผู้ไม่หวังดีสามารถกำกับ และหลอกล่อเหยื่อให้ทำตามขั้นตอนการ Login และการยืนยันตัวตนผ่าน MFA ได้ทีละขั้นตอน

หากผู้โจมตีนำข้อมูล Credentials ที่ขโมยมาไปกรอกเข้าสู่บริการจริง และระบบแจ้งเตือนให้ยืนยันตัวตนผ่าน MFA พวกเขาสามารถสั่งให้เว็บไซต์ Phishing แสดง Dialog box ใหม่ขึ้นมาได้ทันที เพื่อหลอกให้เหยื่อกดยอมรับการแจ้งเตือน, กรอกรหัส TOTP หรือดำเนินการยืนยันตัวตนในรูปแบบอื่น ๆ

ShinyHunters อ้างว่าเป็นผู้อยู่เบื้องหลังของการโจมตีดังกล่าว

แม้ว่าเมื่อคืนวันที่ 22 มกราคมที่ผ่านมา ShinyHunters จะปฏิเสธที่จะให้ความเห็นเกี่ยวกับการโจมตี แต่เมื่อช่วงเช้าของวันที่ 23 มกราคมที่ผ่านมา ทางกลุ่มได้ยืนยันกับ BleepingComputer แล้วว่า ตนเป็นผู้ที่มีส่วนต่อการโจมตีด้วยเทคนิค Social Engineering บางส่วนที่เกิดขึ้น

ShinyHunters แจ้งกับ BleepingComputer ระบุว่า "เราขอยืนยันว่าเราอยู่เบื้องหลังการโจมตีครั้งนี้ เราไม่สามารถเปิดเผยรายละเอียดเพิ่มเติมได้ในขณะนี้ นอกจากข้อเท็จจริงที่ว่า Salesforce ยังคงเป็นความสนใจ และเป้าหมายหลักของเรา ส่วนรายอื่น ๆ นั้นเป็นเพียงผลพลอยได้เท่านั้น"

นอกจากนี้ ทางกลุ่มยังได้ยืนยันความถูกต้องในส่วนอื่น ๆ ของรายงานข่าวจาก BleepingComputer ซึ่งรวมถึงรายละเอียดเกี่ยวกับโครงสร้างพื้นฐาน และ Domains ที่ใช้ในปฏิบัติการ Phishing ในครั้งนี้ อย่างไรก็ตาม พวกเขาได้โต้แย้งกรณีภาพหน้าจอของเซิร์ฟเวอร์ C2 ของชุด Phishing kit ที่ Okta นำมาเผยแพร่ โดยระบุว่าภาพนั้นไม่ใช่แพลตฟอร์มของพวกเขา และอ้างว่าระบบของพวกเขานั้นถูกสร้างขึ้นมาเองภายในกลุ่ม

ShinyHunters อ้างว่า พวกเขาไม่ได้มุ่งเป้าโจมตีเพียงแค่ Okta เท่านั้น แต่ยังรวมถึงแพลตฟอร์ม Microsoft Entra และ Google SSO อีกด้วย

ทางด้าน Microsoft แจ้งว่ายังไม่มีข้อมูลที่จะเปิดเผยในขณะนี้ ส่วน Google ระบุว่ายังไม่พบหลักฐานว่าผลิตภัณฑ์ของตนถูกนำไปใช้ในทางที่ผิดจากปฏิบัติการครั้งนี้

โฆษกของ Google ให้ข้อมูลกับ BleepingComputer โดยระบุว่า "ณ เวลานี้ เรายังไม่พบข้อบ่งชี้ใด ๆ ว่าตัว Google เอง หรือผลิตภัณฑ์ของบริษัทได้รับผลกระทบจากปฏิบัติการโจมตีดังกล่าว"

ShinyHunters อ้างว่า พวกเขากำลังใช้ข้อมูลที่ขโมยมาจากการโจมตีระบบในครั้งก่อน ๆ เช่น เหตุการณ์การขโมยข้อมูล Salesforce ครั้งใหญ่ เพื่อระบุตัวตน และติดต่อพนักงาน ข้อมูลเหล่านี้ประกอบไปด้วยหมายเลขโทรศัพท์, ตำแหน่งงาน, ชื่อ และรายละเอียดอื่น ๆ ซึ่งถูกนำมาใช้เพื่อให้การโทรหลอกลวงด้วยเทคนิค Social-engineering calls ดูน่าเชื่อถือยิ่งขึ้น

เมื่อคืนวันที่ 22 มกราคม ทางกลุ่มได้เปิดตัวเว็บไซต์สำหรับปล่อยข้อมูลที่ขโมยมาบนเครือข่าย Tor อีกครั้ง ซึ่งในขณะนี้มีรายชื่อข้อมูลรั่วไหลของ SoundCloud, Betterment และ Crunchbase ปรากฏอยู่

ก่อนหน้านี้ SoundCloud ได้เปิดเผยเหตุการณ์ข้อมูลรั่วไหลเมื่อเดือนธันวาคม 2025 ในขณะที่ Betterment ยืนยันในเดือนนี้ว่าแพลตฟอร์มอีเมลของบริษัทถูกนำไปใช้ในทางที่ผิดเพื่อส่งอีเมลหลอกลวงเกี่ยวกับ Cryptocurrency และมีข้อมูลถูกขโมยออกไป

Crunchbase ซึ่งก่อนหน้านี้ไม่เคยเปิดเผยเรื่องการถูกโจมตีระบบมาก่อน ได้ออกมายืนยันในวันนี้ว่า มีข้อมูลถูกขโมยออกไปจากเครือข่ายองค์กรของบริษัทจริง

โฆษกของ Crunchbase ให้ข้อมูลกับ BleepingComputer โดยระบุว่า "Crunchbase ตรวจพบเหตุการณ์ด้านความปลอดภัยทางไซเบอร์ โดยมีผู้ไม่หวังดีได้ลักลอบนำเอกสารบางส่วนออกไปจากเครือข่ายองค์กรของเรา เหตุการณ์ครั้งนี้ไม่ได้ส่งผลกระทบให้การดำเนินธุรกิจต้องหยุดชะงัก เราได้ควบคุมสถานการณ์ไว้ได้แล้ว และระบบของเรามีความปลอดภัย"

"ทันทีที่ตรวจพบเหตุการณ์ เราได้ประสานงานกับผู้เชี่ยวชาญด้านความปลอดภัยทางไซเบอร์ และติดต่อไปยังหน่วยงานบังคับใช้กฎหมายระดับรัฐบาลกลาง ขณะนี้เรากำลังอยู่ระหว่างการตรวจสอบข้อมูลที่ได้รับผลกระทบ เพื่อพิจารณาว่าจำเป็นต้องมีการแจ้งเตือนผู้ที่เกี่ยวข้องตามข้อกำหนดทางกฎหมายหรือไม่"

ที่มา : Bleepingcomputer

You must be logged in to post a comment.