Fortinet ออกมายืนยันการค้นพบช่องโหว่ระดับ critical ตัวใหม่ในระบบ FortiCloud Single Sign-On (SSO) ซึ่งกำลังถูกนำไปใช้ในการโจมตีจริง โดยช่องโหว่นี้มีหมายเลข CVE-2026-24858 โดยเป็นช่องโหว่ authentication bypass และบริษัทระบุว่า ได้ลดผลกระทบจากการโจมตีแบบ zero-day ดังกล่าวแล้ว ด้วยการบล็อกการเชื่อมต่อ FortiCloud SSO จากอุปกรณ์ที่ใช้เฟิร์มแวร์เวอร์ชันที่มีช่องโหว่

ช่องโหว่นี้ทำให้ผู้โจมตีสามารถใช้ FortiCloud SSO เพื่อเข้าถึงสิทธิ์ระดับผู้ดูแลระบบบนอุปกรณ์ FortiOS, FortiManager และ FortiAnalyzer ที่ registered ภายใต้ลูกค้ารายอื่นได้ แม้ว่าอุปกรณ์เหล่านั้นจะติดตั้งแพตช์ครบถ้วนแล้วสำหรับช่องโหว่ก่อนหน้านี้ก็ตาม

การยืนยันดังกล่าวมีขึ้นหลังจากลูกค้าของ Fortinet รายงานว่าไฟร์วอลล์ FortiGate ถูกโจมตีเมื่อวันที่ 21 มกราคม โดยผู้โจมตีได้สร้างบัญชีผู้ดูแลระบบภายในเครื่องขึ้นมาใหม่ผ่าน FortiCloud SSO บนอุปกรณ์ที่ใช้เฟิร์มแวร์เวอร์ชันล่าสุดที่มีให้ใช้งานอยู่

เดิมทีเชื่อกันว่าการโจมตีเหล่านี้เป็นการ bypass แพตช์ของช่องโหว่ระดับ critical หมายเลข CVE-2025-59718 ใน FortiCloud SSO ซึ่งเป็นช่องโหว่ authentication bypass ที่เคยถูกใช้โจมตีมาก่อน และได้รับการแก้ไขไปแล้วเมื่อเดือนธันวาคม 2025

อย่างไรก็ตาม มีรายงานจากผู้ดูแลระบบ Fortinet ว่า แฮ็กเกอร์สามารถเข้าสู่ระบบอุปกรณ์ FortiGate ผ่าน FortiCloud SSO โดยใช้อีเมล cloud-init@mail.io ก่อนที่จะดำเนินการสร้างบัญชีผู้ดูแลระบบภายในเครื่องขึ้นใหม่

Logs ที่ผู้ใช้งานที่ได้รับผลกระทบส่งมาให้ แสดงให้เห็นถึงการโจมตีที่เหมือนกับที่เคยตรวจพบในการโจมตีจากช่องโหว่เมื่อเดือนธันวาคม

เมื่อวันที่ 22 มกราคม บริษัทด้านความมั่นคงปลอดภัยไซเบอร์ Arctic Wolf ได้ออกมายืนยันการโจมตีดังกล่าว โดยระบุว่าการโจมตีมีลักษณะเป็นแบบอัตโนมัติ มีการสร้างบัญชีผู้ดูแลระบบ และบัญชีที่เปิดใช้ VPN ขึ้นใหม่ พร้อมทั้งมีการดึงข้อมูล configurations ของไฟร์วอลล์ออกไปภายในเวลาเพียงไม่กี่วินาที Arctic Wolf ยังระบุด้วยว่า รูปแบบการโจมตีมีความคล้ายคลึงกับแคมเปญก่อนหน้านี้ที่อาศัยช่องโหว่ CVE-2025-59718 ในเดือนธันวาคม

Fortinet ยืนยันวิธีการโจมตีอีกช่องทางหนึ่ง

Fortinet ยืนยันเมื่อวันที่ 23 มกราคมว่า ขณะนี้ผู้โจมตีกำลังใช้ประโยชน์จากช่องโหว่โดยใช้ alternate authentication path ที่ยังคงมีอยู่ในระบบ แม้จะมีการติดตั้งแพตช์อัปเดตอย่างสมบูรณ์แล้วก็ตาม

Carl Windsor ประธานเจ้าหน้าที่ฝ่ายความมั่นคงปลอดภัยสารสนเทศ (CISO) ของ Fortinet ระบุว่า บริษัทได้ตรวจพบกรณีที่อุปกรณ์ซึ่งใช้เฟิร์มแวร์เวอร์ชันล่าสุดยังคงถูกโจมตีได้สำเร็จ ซึ่งแสดงให้เห็นว่ามีการใช้ช่องทางการโจมตีรูปแบบใหม่

แม้ว่า Fortinet จะระบุว่า ขณะนี้ตรวจพบการโจมตีผ่าน FortiCloud SSO เท่านั้น แต่บริษัทก็ออกมาเตือนว่าช่องโหว่นี้อาจส่งผลกระทบต่อการใช้งาน SSO รูปแบบอื่นที่ใช้มาตรฐาน SAML ด้วยเช่นกัน ไม่ได้จำกัดอยู่แค่ FortiCloud SSO

Fortinet ชี้แจงว่า "แม้ว่าจะมีการตรวจพบการใช้ประโยชน์จากช่องโหว่ผ่าน FortiCloud SSO เพียงช่องทางเดียวในขณะนี้ แต่ปัญหานี้สามารถเกิดขึ้นได้กับการใช้งาน SAML SSO ทุกรูปแบบ"

ด้วยเหตุนี้ บริษัทจึงได้แนะนำมาตรการลดความเสี่ยง โดยให้ลูกค้าจำกัดสิทธิ์การเข้าถึงระดับผู้ดูแลระบบบนอุปกรณ์ และพิจารณาปิดการใช้งาน FortiCloud SSO เป็นการชั่วคราว

ประกาศเตือนระบุว่า Fortinet ได้ดำเนินมาตรการต่าง ๆ เพื่อลดผลกระทบจากการโจมตีในระหว่างที่กำลังพัฒนาแพตช์แก้ไข

- เมื่อวันที่ 22 มกราคม Fortinet ได้ปิดใช้งานบัญชี FortiCloud ที่ถูกผู้โจมตีนำไปใช้ในทางที่ผิด

- ต่อมาในวันที่ 26 มกราคม บริษัทได้ปิดการทำงานของ FortiCloud SSO ในฝั่ง FortiCloud side ทั่วโลก เพื่อป้องกันการถูกนำไปใช้โจมตีเพิ่มเติม

- จากนั้นในวันที่ 27 มกราคม การเข้าถึงผ่าน FortiCloud SSO ถูกเปิดใช้งานอีกครั้ง แต่มีการจำกัดเงื่อนไข โดยอุปกรณ์ที่ใช้เฟิร์มแวร์เวอร์ชันที่มีช่องโหว่จะไม่สามารถยืนยันตัวตนผ่าน SSO ได้อีกต่อไป

Fortinet ชี้แจงว่า การปรับเปลี่ยนที่ดำเนินการบนเซิร์ฟเวอร์สามารถยับยั้งการโจมตีจากช่องโหว่นี้ได้อย่างมีประสิทธิภาพ แม้ว่าบริการ FortiCloud SSO จะยังคงเปิดใช้งานอยู่บนอุปกรณ์ที่ได้รับผลกระทบ ดังนั้น ผู้ใช้งานจึงไม่จำเป็นต้องดำเนินการใด ๆ กับอุปกรณ์ของตนเองในขณะนี้ จนกว่าจะมีการเผยแพร่แพตช์อย่างเป็นทางการออกมา

Fortinet ได้ออกประกาศเตือนด้านความปลอดภัยอย่างเป็นทางการจากทีม PSIRT เมื่อวันที่ 27 มกราคม โดยกำหนดหมายเลข CVE-2026-24858 ให้กับช่องโหว่นี้ ซึ่งถูกประเมินว่ามีความรุนแรงในระดับ Critical ด้วยคะแนน CVSS ที่ 9.4

ช่องโหว่นี้ถูกจัดประเภทว่าเป็น “Authentication Bypass Using an Alternate Path or Channel” ซึ่งมีต้นตอมาจากการกำหนดสิทธิ์การเข้าถึงที่ไม่เหมาะสมภายในระบบ FortiCloud SSO

ตามที่ระบุในประกาศเตือน ผู้โจมตีที่มีบัญชี FortiCloud และมีอุปกรณ์ที่ลงทะเบียนไว้ สามารถยืนยันตัวตนเข้าไปยังอุปกรณ์ของลูกค้ารายอื่นได้ หากมีการเปิดใช้งาน FortiCloud SSO อยู่

แม้ FortiCloud SSO จะไม่ได้เปิดใช้งานเป็นค่าเริ่มต้น แต่ Fortinet ระบุว่า ระบบจะเปิดใช้งานฟังก์ชันนี้โดยอัตโนมัติเมื่อมีการลงทะเบียนอุปกรณ์กับ FortiCare เว้นแต่ผู้ดูแลระบบจะเข้าไปปิดการทำงานด้วยตนเองภายหลัง

Fortinet ได้ยืนยันว่าช่องโหว่ดังกล่าวกำลังถูกนำไปใช้ในการโจมตีจริง โดยเชื่อมโยงกับบัญชี FortiCloud SSO ที่เป็นอันตรายสองบัญชี ซึ่งถูกระงับการใช้งานไปตั้งแต่วันที่ 22 มกราคมที่ผ่านมา

- cloud-noc@mail[.]io

- cloud-init@mail[.]io

Fortinet ระบุว่า เมื่อผู้โจมตีเข้าควบคุมอุปกรณ์ได้สำเร็จ พวกเขาจะดึงไฟล์ config ของลูกค้าออกไป และสร้างบัญชีผู้ดูแลระบบบนอุปกรณ์นั้น โดยใช้ชื่อบัญชีตามรายการที่กำหนดไว้ :

- audit

- backup

- itadmin

- secadmin

- support

- backupadmin

- deploy

- remoteadmin

- security

- svcadmin

- system

โดยตรวจพบการเชื่อมต่อที่มาจากที่อยู่ IP ดังต่อไปนี้:

- 104[.]28[.]244[.]115

- 104[.]28[.]212[.]114

- 104[.]28[.]212[.]115

- 104[.]28[.]195[.]105

- 104[.]28[.]195[.]106

- 104[.]28[.]227[.]106

- 104[.]28[.]227[.]105

- 104[.]28[.]244[.]114

Additional IPs observed by a third party, not Fortinet:

- 37[.]1[.]209[.]19

- 217[.]119[.]139[.]50

บริษัทยังแจ้งด้วยว่า กำลังพัฒนาแพตช์สำหรับแก้ไขช่องโหว่ โดยจะครอบคลุมผลิตภัณฑ์ FortiOS, FortiManager และ FortiAnalyzer

ในระหว่างที่รอแพตช์นี้ ระบบ FortiCloud SSO ได้ทำการบล็อกการเข้าสู่ระบบจากอุปกรณ์ที่ใช้เฟิร์มแวร์เวอร์ชันที่มีช่องโหว่แล้ว ดังนั้นผู้ดูแลระบบจึงไม่จำเป็นต้องปิดการใช้งานฟีเจอร์นี้เพื่อป้องกันการโจมตี

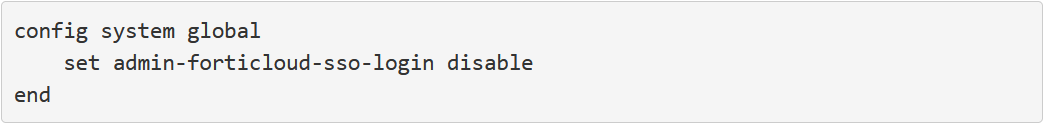

อย่างไรก็ตาม Fortinet เตือนว่าช่องโหว่นี้อาจถูกนำไปใช้ร่วมกับการติดตั้ง SAML SSO รูปแบบอื่นได้เช่นกัน ดังนั้นผู้ดูแลระบบอาจพิจารณาปิดการใช้งานฟีเจอร์ SSO ชั่วคราว โดยใช้คำสั่งต่อไปนี้:

Fortinet ยังเตือนลูกค้าด้วยว่า หากพบ Indicators of Compromise (IOC) ดังกล่าวใน Logs แสดงว่าอุปกรณ์นั้นอาจถูกโจมตีแล้ว

ขณะนี้ Fortinet กำลังดำเนินการตรวจสอบเพิ่มเติมว่าช่องโหว่นี้ส่งผลกระทบต่อ FortiWeb และ FortiSwitch Manager หรือไม่

Fortinet แนะนำให้ตรวจสอบบัญชีผู้ดูแลระบบทั้งหมด กู้คืนการตั้งค่าระบบจาก Backup ที่ยืนยันแล้วว่าปลอดภัย และดำเนินการเปลี่ยนรหัสผ่าน หรือข้อมูลยืนยันตัวตนทั้งหมดใหม่

ที่มา : bleepingcomputer

You must be logged in to post a comment.