พบช่องโหว่ระดับความรุนแรงสูงในปลั๊กอิน Advanced Custom Fields: Extended (ACF Extended) สำหรับ WordPress ซึ่งสามารถถูกโจมตีจากระยะไกลโดยผู้โจมตีที่ไม่ต้องผ่านการยืนยันตัวตน โดยทำให้สามารถเข้ายึดสิทธิ์ระดับผู้ดูแลระบบได้

ACF Extended ซึ่งปัจจุบันใช้งานอยู่บนเว็บไซต์กว่า 100,000 แห่ง เป็นปลั๊กอินเฉพาะที่ช่วยขยายขีดความสามารถของปลั๊กอิน Advanced Custom Fields (ACF) ด้วยคุณสมบัติต่าง ๆ สำหรับนักพัฒนา และผู้สร้างเว็บไซต์ระดับสูง

ช่องโหว่นี้มีหมายเลข CVE-2025-14533 สามารถถูกใช้เพื่อเข้าถึงสิทธิ์ผู้ดูแลระบบ โดยโจมตีผ่านฟังก์ชันการทำงานของฟอร์ม 'เพิ่มผู้ใช้ / อัปเดตผู้ใช้' ภายในตัวปลั๊กอินเวอร์ชัน ACF Extended 0.9.2.1 และเวอร์ชันก่อนหน้านั้น

ช่องโหว่นี้เกิดจากการที่ไม่มีการบังคับใช้การจำกัดการสร้าง หรืออัปเดตผู้ใช้ผ่านแบบฟอร์ม ซึ่งการโจมตียังคงทำได้แม้ว่าจะมีการตั้งค่าการจำกัดสิทธิ์อย่างเหมาะสมแล้วก็ตาม

Wordfence อธิบายว่า "ในปลั๊กอินเวอร์ชันที่มีช่องโหว่ ไม่มีการจำกัดสิทธิ์สำหรับช่องข้อมูลในแบบฟอร์ม ดังนั้นบทบาทของผู้ใช้จึงสามารถถูกกำหนดได้ตามใจชอบ แม้กระทั่งตั้งค่าเป็นผู้ดูแลระบบ หากในแบบฟอร์มนั้นมีการเพิ่มตัวเลือกเอาไว้ "

นักวิจัยเตือนว่า ช่องโหว่นี้สามารถนำไปใช้ในการโจมตีเว็บไซต์ได้อย่างสมบูรณ์ เช่นเดียวกับช่องโหว่การยกระดับสิทธิ์อื่น ๆ

แม้ว่าผลจากการใช้ช่องโหว่นี้จะร้ายแรงแต่ Wordfence ระบุว่า ช่องโหว่นี้สามารถใช้โจมตีได้เฉพาะกับเว็บไซต์ที่ใช้ฟอร์ม สร้างผู้ใช้ หรืออัปเดตผู้ใช้ ที่มีการกำหนดบทบาทไว้อย่างชัดเจนเท่านั้น

CVE-2025-14533 ถูกพบโดยนักวิจัยด้านความปลอดภัย Andrea Bocchetti ซึ่งเมื่อวันที่ 10 ธันวาคม 2025 ได้ส่งรายงานไปยัง Wordfence เพื่อตรวจสอบช่องโหว่ และแจ้งให้นักพัฒนาทราบ โดยสี่วันต่อมา ผู้พัฒนาได้แก้ไขช่องโหว่ และปล่อยเวอร์ชันแก้ไขใน ACF Extended เวอร์ชัน 0.9.2.2

จากสถิติการดาวน์โหลดจาก wordpress.org พบว่ามีผู้ใช้ดาวน์โหลดปลั๊กอินนี้ประมาณ 50,000 ราย หากการดาวน์โหลดทั้งหมดเป็นเวอร์ชันล่าสุด นั่นหมายความว่าจำนวนเว็บไซต์ที่เสี่ยงต่อการโจมตีก็มีจำนวนใกล้เคียงกัน

การหาช่องโหว่ปลั๊กอินบน WordPress

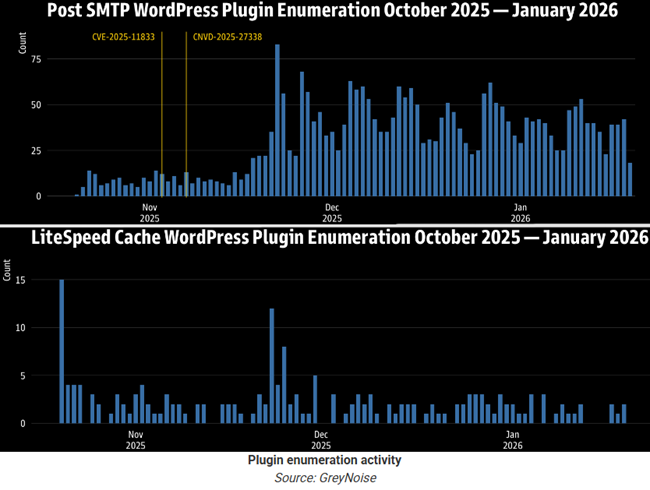

แม้จะยังไม่พบการโจมตีที่มุ่งเป้าไปที่ CVE-2025-14533 โดยตรง แต่รายงานจากบริษัทตรวจสอบภัยคุกคาม GreyNoise เผยให้เห็นกิจกรรมการสืบข้อมูลปลั๊กอิน WordPress โดยมีวัตถุประสงค์เพื่อหาช่องโหว่

จากข้อมูลตั้งแต่ปลายเดือนตุลาคม 2025 ถึงกลางเดือนมกราคม 2026 มี IP เกือบ 1,000 รายการ จาก 145 ASN โจมตีปลั๊กอิน WordPress ที่แตกต่างกัน 706 รายการ ในเหตุการณ์การ Scan มากกว่า 40,000 ครั้ง

โดยปลั๊กอินที่ถูกโจมตีมากที่สุด ได้แก่ Post SMTP, Loginizer, LiteSpeed Cache, SEO by Rank Math, Elementor และ Duplicator

Wordfence รายงานว่ามีการนำช่องโหว่ CVE-2025-11833 ในปลั๊กอิน Post SMTP ไปใช้โจมตีจริงตั้งแต่ช่วงต้นเดือนพฤศจิกายน 2025 โดยบันทึกของ GreyNoise ระบุว่า มีความพยายามอย่างเจาะจงที่จะโจมตีผ่านช่องโหว่นี้ โดยเกี่ยวข้องกับ IP จำนวน 91 รายการ

นอกจากนี้ GreyNoise ยังแนะนำให้ผู้ดูแลระบบรีบทำการแพตช์ อีกหนึ่งช่องโหว่คือ CVE-2024-28000 ซึ่งส่งผลกระทบต่อปลั๊กอิน LiteSpeed Cache โดย Wordfence ได้ระบุว่าช่องโหว่นี้มีการนำไปใช้โจมตีจริงมาตั้งแต่เดือนสิงหาคม 2024 แล้ว

ที่มา : bleepingcomputer

You must be logged in to post a comment.