พบช่องโหว่ด้านความปลอดภัยระดับ Critical ซึ่งมีหมายเลข CVE-2025-14847 โดยช่องโหว่นี้อาจทำให้ผู้ไม่หวังดีสามารถดึงข้อมูลจาก Heap memory ที่ยังไม่ได้ถูกกำหนดค่า จาก Database Servers ได้ โดยไม่ต้องมีการยืนยันตัวตน

ช่องโหว่ดังกล่าวเกิดจากการทำงานในส่วนของการใช้งาน zlib compression ของ MongoDB ซึ่งส่งผลกระทบในหลายเวอร์ชันของแพลตฟอร์มนี้ รวมถึงช่องโหว่ดังกล่าวอาจทำให้ผู้โจมตีสามารถโจมตีระบบ zlib ของ MongoDB ระหว่างที่มีการใช้งานอยู่ ส่งผลให้สามารถเข้าถึงข้อมูล Sensitive Data ที่ถูกเก็บไว้ในหน่วยความจำที่ยังไม่ได้ถูกกำหนดค่านี้ได้ ซึ่งสิ่งที่ทำให้ช่องโหว่นี้มีความอันตรายเป็นพิเศษคือการที่ผู้โจมตีสามารถโจมตีช่องโหว่ได้โดยไม่ต้องมีการยืนยันตัวตนบนเซิร์ฟเวอร์ก่อน ซึ่งถือเป็นการลดอุปสรรคในการโจมตีสำหรับผู้ไม่หวังดีลงอย่างมาก

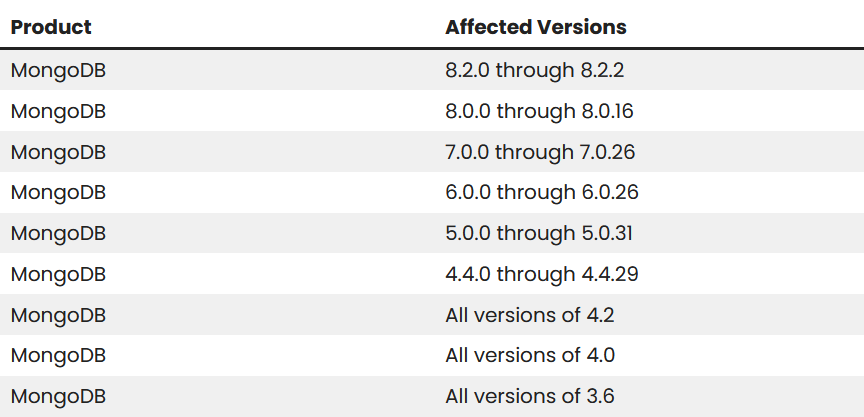

ช่องโหว่ดังกล่าวส่งผลกระทบต่อ MongoDB ในหลายเวอร์ชัน ซึ่งสามารถระบุในส่วนของเวอร์ชันหลักได้ดังนี้

ทาง MongoDB แนะนำให้ผู้ใช้งานดำเนินการอัปเกรดแพตช์เป็นเวอร์ชัน 8.2.3, 8.0.17, 7.0.28, 6.0.27, 5.0.32, หรือ 4.4.30 โดยทันที และสำหรับองค์กรที่ไม่สามารถดำเนินการอัปเกรดได้ในทันที ทาง MongoDB แนะนำแนวทางการแก้ไขปัญหาชั่วคราวด้วยการ disable zlib compression โดยการตั้งค่าที่ mongod หรือ mongos เพื่อให้ไม่นำ zlib compression มาใช้งานผ่าน ตัวเลือก networkMessageCompressors หรือ net.compression.compressors และเปลี่ยนไปใช้ทางเลือกอื่นที่ปลอดภัยอยู่ เช่น Snappy หรือ Zstd แทน หรือปิดการ compression ไปเลย

ในส่วนของการเปิดเผยข้อมูลในส่วน Uninitialized Heap Memory นี้ อาจนำไปสู่การรั่วไหลของข้อมูล ซึ่งมีความเสี่ยงที่จะทำให้ข้อมูลใน Database ที่มีความสำคัญ, รหัสผ่าน หรือ Cryptographic keys หรือข้อมูลลับอื่น ๆ ที่อยู่ในหน่วยความจำของเซิร์ฟเวอร์รั่วไหลออกมาได้ ดังนั้นองค์กรควรให้ความสำคัญกับการอัปเดตแพทช์ MongoDB โดยทันทีเพื่อป้องกันเหตุการณ์ข้อมูลรั่วไหลที่อาจเกิดขึ้น

ที่มา: cybersecuritynews

You must be logged in to post a comment.