แพลตฟอร์ม Phishing-as-a-Service (PhaaS) ตัวใหม่ชื่อ Quantum Route Redirect กำลังใช้โดเมนจำนวนกว่า 1,000 โดเมนเพื่อขโมยข้อมูล credentials ของผู้ใช้ Microsoft 365

ชุดเครื่องมือนี้มาพร้อมกับการกำหนดค่าโดเมน phishing ไว้ล่วงหน้า เพื่อช่วยให้ผู้ไม่หวังดีที่อาจจะไม่ค่อยมีทักษะในการโจมตี สามารถนำไปใช้ในการโจมตีได้สำเร็จ โดยที่ผู้ไม่หวังดีไม่จำเป็นต้องใช้ความพยายามมากนัก

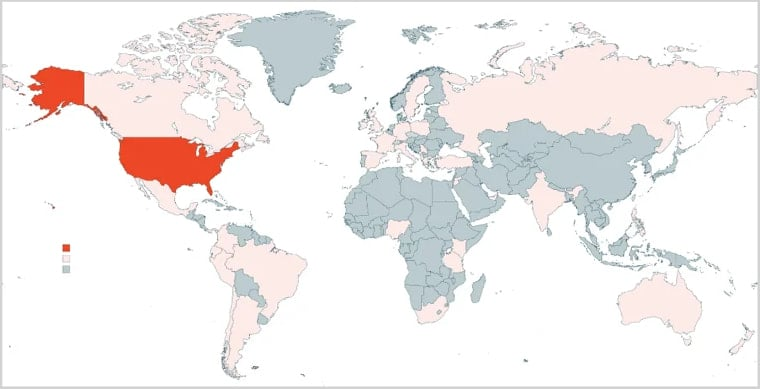

นับตั้งแต่เดือนสิงหาคม นักวิเคราะห์จากบริษัท Security Awareness (KnowBe4) ได้สังเกตเห็นการโจมตีของ Quantum Route Redirect (QRR) ที่เกิดขึ้นจริงในหลายพื้นที่ แม้ว่าเกือบสามในสี่จะอยู่ในสหรัฐอเมริกาก็ตาม

KnowBe4 ระบุว่า ชุดเครื่องมือนี้เป็นแพลตฟอร์มอัตโนมัติระดับสูง ที่สามารถครอบคลุมทุกขั้นตอนของการโจมตีแบบ phishing ได้ ตั้งแต่การเปลี่ยนเส้นทาง traffic ไปยังโดเมนที่เป็นอันตราย ไปจนถึงการติดตามเหยื่อ

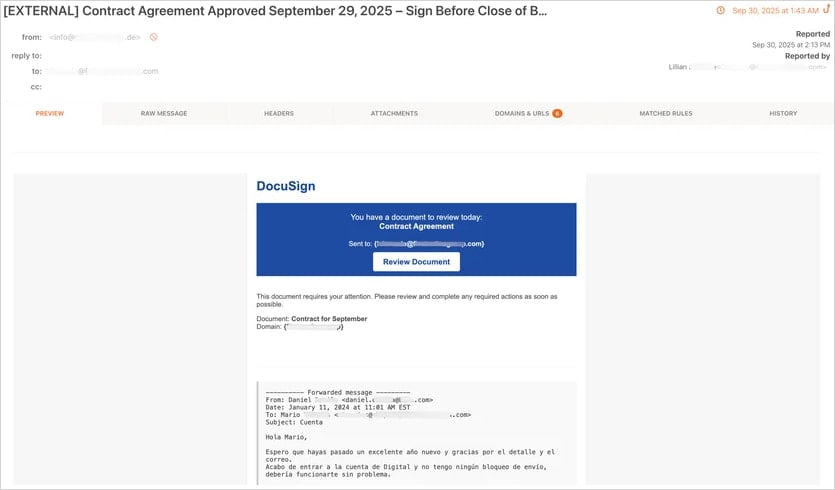

การโจมตีเริ่มต้นด้วยอีเมลอันตรายที่ทำขึ้นให้ดูเหมือน request จาก DocuSign, การแจ้งเตือนการชำระเงิน, ข้อความเสียง หรือ QR code

อีเมลเหล่านี้จะนำเหยื่อไปยังหน้าเว็บขโมยข้อมูล credential ที่ host อยู่บน URL ซึ่งมีรูปแบบเฉพาะ

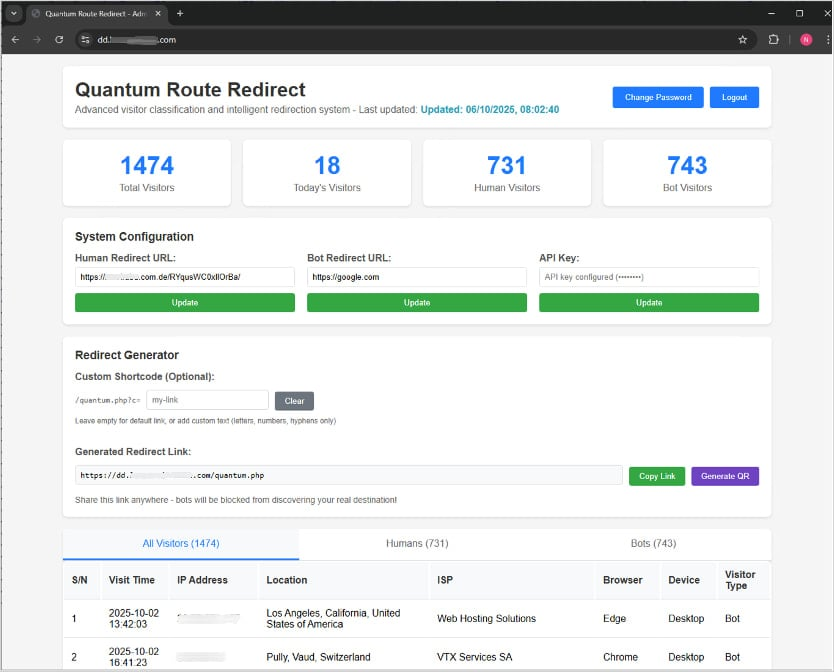

KnowBe4 ระบุเพิ่มเติมว่า "นักวิจัยของเรายังสังเกตเห็นว่า URL ของโดเมนเหล่านั้นมีรูปแบบที่สอดคล้องกันคือ “/([\w\d-]+.){2}[\w]

{,3}

/quantum.php/” และมักจะมี host อยู่บนโดเมนที่จดทะเบียนทิ้งไว้ หรือโดเมนที่ถูกโจมตี"

"การเลือก host บนโดเมนที่ดูน่าเชื่อถือ สามารถใช้วิธีการ Social Engineering ในการหลอกลวงเป้าหมายในการโจมตีเหล่านี้ได้"

KnowBe4 เปิดเผยว่า ได้ตรวจพบโดเมนจำนวน 1,000 โดเมนที่ใช้ host หน้าเว็บไซต์ phishing ของ QRR

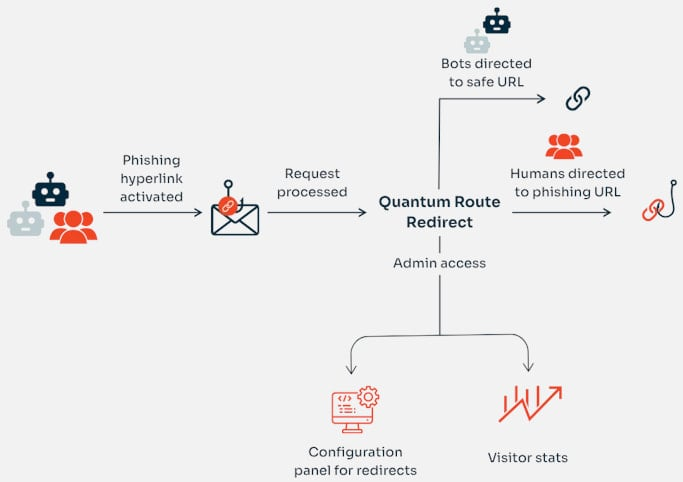

นักวิจัยระบุว่า มีกลไก filtering ในตัว ที่สามารถแยกแยะระหว่าง bots และผู้เข้าชมที่เป็นมนุษย์ได้ โดยเสริมว่า QRR สามารถเปลี่ยนเส้นทางของเหยื่อไปยังหน้าเว็บ phishing ในขณะที่ระบบอัตโนมัติ เช่น เครื่องมือรักษาความปลอดภัยของอีเมล จะถูกส่งไปยังเว็บไซต์ที่ไม่มีอันตราย

เนื่องจากระบบ central traffic routing ของ QRR ทำหน้าที่เปลี่ยนเส้นทางโดยอัตโนมัติ ผู้ดำเนินการจึงสามารถดูสถิติที่เกี่ยวข้องบน dashboard ได้ ซึ่งจะมีการบันทึกจำนวนผู้เข้าชมจริงเทียบกับผู้เข้าชมที่ไม่ใช่มนุษย์แบบ real-time

KnowBe4 สังเกตเห็นชุดเครื่องมือ QRR phishing มุ่งเป้าไปที่ผู้ใช้บัญชี Microsoft 365 ใน 90 ประเทศ แต่ 76% ของการโจมตีมุ่งเป้าไปที่ผู้ใช้ในสหรัฐอเมริกา

นักวิจัยคาดการณ์ว่าการใช้ Quantum Route Redirect จะเพิ่มขึ้น เนื่องจากมีวิธีที่ใช้ในการหลบเลี่ยงเทคโนโลยี URL scanning

แพลตฟอร์ม Phishing-as-a-Service (PhaaS) ที่เป็นที่รู้จักอย่างกว้างขวางเมื่อต้นปีที่ผ่านมา ได้แก่ VoidProxy, Darcula, Morphing Meerkat และ Tycoon2FA

นักวิเคราะห์ของ KnowBe4 แนะนำให้ใช้ URL filtering ที่มีประสิทธิภาพ ซึ่งจะสามารถตรวจจับความพยายามในการทำ phishing ได้ พร้อมกับเครื่องมือที่สามารถตรวจสอบบัญชีเพื่อหาสัญญาณของการถูกโจมตี หากข้อมูล Credentials ของผู้ใช้ถูกขโมยไป

ที่มา : bleepingcomputer

You must be logged in to post a comment.