พบผู้โจมตีกำลังใช้ประโยชน์จากช่องโหว่ zero-day ในการติดตั้ง Sitecore รุ่นเก่าเพื่อติดตั้งมัลแวร์ WeepSteel reconnaissance

ช่องโหว่นี้มีหมายเลข CVE-2025-53690 โดยเป็นช่องโหว่จาก ViewState deserialization ซึ่งเกิดจากการที่มีการใส่ ASP.NET machine key ตัวอย่าง ไว้ในคู่มือ Sitecore ก่อนปี 2017

ลูกค้าบางรายได้นำคีย์ตัวอย่างนี้ไปใช้งานจริง ทำให้ผู้โจมตีที่รู้คีย์ดังกล่าวสามารถสร้าง payloads '_VIEWSTATE' ที่ดูเหมือนถูกต้องแต่แฝงโค้ดอันตรายไว้ หลอกให้เซิร์ฟเวอร์ทำการ deserialize และรันโค้ดนั้น ส่งผลให้เกิดการโจมตีแบบ Remote Code Execution (RCE) ได้

ช่องโหว่นี้ไม่ได้เป็น bug ใน ASP.NET เอง แต่เป็นช่องโหว่การกำหนดค่าที่ผิดพลาด ที่เกิดจากการนำคีย์ที่มีการเผยแพร่สู่สาธารณะไปใช้ซ้ำ ทั้งที่ไม่ได้ถูกออกแบบมาเพื่อใช้งานจริง

Exploitation activity

นักวิจัยจาก Mandiant ซึ่งเป็นผู้ค้นพบพฤติกรรมที่เป็นอันตรายรายงานว่า ผู้โจมตีกำลังใช้ประโยชน์จากช่องโหว่นี้ในการโจมตีแบบหลายขั้นตอน

ผู้โจมตีมุ่งเป้าไปที่ endpoint ‘/sitecore/blocked.aspx’ ซึ่งมีฟิลด์ ViewState ที่ไม่ต้องผ่านการยืนยันตัวตน และสามารถใช้ช่องโหว่ CVE-2025-53690 เพื่อรันโค้ดที่เป็นอันตรายจากระยะไกล (RCE) ภายใต้สิทธิ์ของบัญชี IIS NETWORK SERVICE

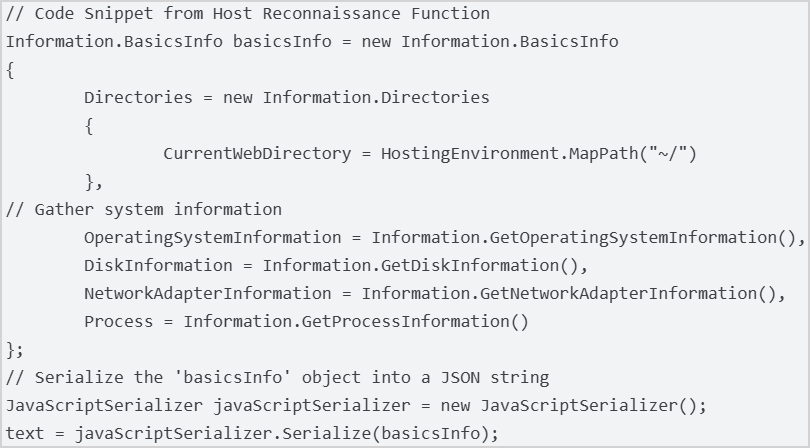

Payloads ที่ถูกปล่อยออกมาคือ WeepSteel ซึ่งเป็น backdoor สำหรับสอดแนม โดยจะเก็บข้อมูลเกี่ยวกับระบบ, process, disk และข้อมูลเครือข่าย จากนั้นทำการส่งออกข้อมูล โดยปลอมให้ดูเหมือนเป็น response ของ ViewState ตามปกติ

Mandiant พบว่าผู้โจมตีได้เรียกใช้คำสั่งสอดแนม (reconnaissance commands) ในระบบที่ถูกโจมตี รวมถึงคำสั่ง whoami, hostname, tasklist, ipconfig /all และ netstat -ano

ในขั้นตอนถัดมา ผู้โจมตีได้ติดตั้งเครื่องมือเพิ่มเติม ได้แก่ Earthworm (สำหรับทำ network tunneling และ reverse SOCKS proxy), Dwagent (เครื่องมือ remote access), และ 7-Zip ซึ่งถูกใช้เพื่อสร้างไฟล์ archives ของข้อมูลที่ถูกขโมย

หลังจากนั้น พวกเขาจะทำการยกระดับสิทธิ์ โดยสร้างบัญชีผู้ดูแลระบบภายใน (‘asp$’, ‘sawadmin’), dumping ข้อมูล cached credentials จาก (SAM และ SYSTEM hives), และพยายามปลอมแปลงโทเค็นผ่าน GoTokenTheft

เพื่อสร้างการแฝงตัว ผู้โจมตีได้ปิดใช้งาน password expiration สำหรับบัญชีเหล่านี้, เปิดสิทธิ์ให้เข้าถึง RDP และ register Dwagent ให้รันในระดับ SYSTEM service

การลดผลกระทบจากช่องโหว่ CVE-2025-53690

CVE-2025-53690 ส่งผลกระทบต่อ Sitecore Experience Manager (XM), Experience Platform (XP), Experience Commerce (XC) และ Managed Cloud จนถึงเวอร์ชัน 9.0 หากมีการติดตั้งโดยใช้ ตัวอย่าง ASP.NET machine key ที่ถูกรวมไว้ในเอกสารก่อนปี 2017

XM Cloud, Content Hub, CDP, Personalize, OrderCloud, Storefront, Send, Discover, Search และ Commerce Server ไม่ได้รับผลกระทบ

Sitecore ได้เผยแพร่ประกาศความปลอดภัยร่วมกับรายงานของ Mandiant โดยเตือนว่าการติดตั้งแบบ multi-instance ที่ใช้ machine key แบบ static ก็มีความเสี่ยงเช่นกัน

ผู้ดูแลระบบที่อาจได้รับผลกระทบควรดำเนินการเปลี่ยนค่า <machineKey> ทั้งหมดในไฟล์ web.config ทันที ด้วยคีย์ใหม่ที่ไม่ซ้ำกัน และตรวจสอบให้แน่ใจว่าองค์ประกอบ <machineKey> ใน web.config ได้ถูกเข้ารหัส

โดยทั่วไป ขอแนะนำให้ใช้มาตรการ rotation machine key แบบ static เป็นประจำ เพื่อเสริมความปลอดภัยอย่างต่อเนื่อง

ข้อมูลเพิ่มเติมเกี่ยวกับการป้องกันไม่ให้ ASP.NET machine key ถูกเข้าถึงโดยไม่ได้รับอนุญาต สามารถศึกษาได้จากเอกสารอ้างอิงที่ Sitecore ให้ไว้

https://support.sitecore.com/kb?id=kb_article_view&sysparm_article=KB1003835

ที่มา : bleepingcomputer

You must be logged in to post a comment.