นักวิจัยด้านความปลอดภัยทางไซเบอร์เปิดเผยว่า กลุ่มผู้ไม่หวังดีที่ใช้ชื่อว่า ViciousTrap ได้โจมตีอุปกรณ์ network edge devices กว่า 5,300 เครื่อง ใน 84 ประเทศ และเปลี่ยนอุปกรณ์เหล่านี้ให้กลายเป็นเครือข่าย honeypot

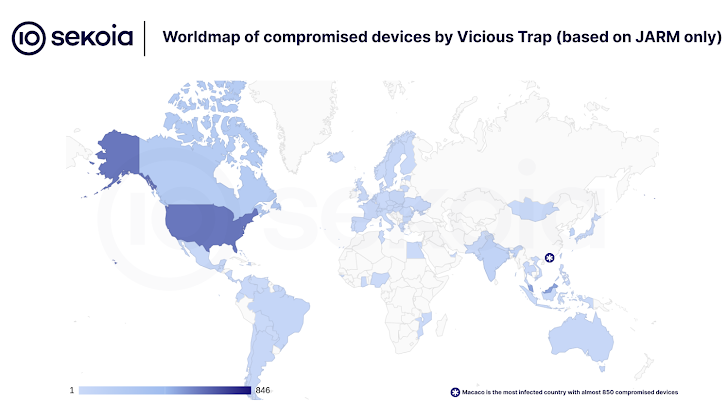

มีรายงานว่ากลุ่มผู้ไม่หวังดีรายนี้ได้ใช้ประโยชน์จากช่องโหว่ด้านความปลอดภัยระดับ Critical (CVE-2023-20118) ที่ส่งผลกระทบต่อเราเตอร์ Cisco Small Business รุ่น RV016, RV042, RV042G, RV082, RV320 และ RV325 เพื่อรวบรวม และเปลี่ยนอุปกรณ์เหล่านี้ให้กลายเป็นกลุ่ม honeypot จำนวนมาก โดยส่วนใหญ่ของอุปกรณ์ที่ถูกโจมตีอยู่ในมาเก๊ามากถึง 850 เครื่อง

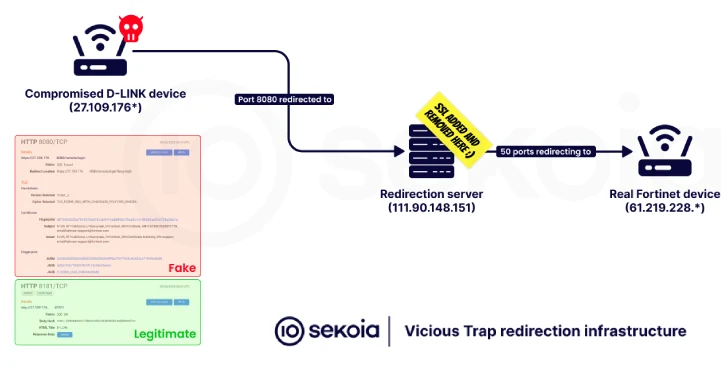

Sekoia ได้รายงานการวิเคราะห์เมื่อวันพฤหัสบดีที่ผ่านมา โดยระบุว่า "กระบวนการแพร่กระจายมัลแวร์เกี่ยวข้องกับการเรียกใช้ shell script ที่ชื่อว่า NetGhost ซึ่งจะเปลี่ยนเส้นทางการรับส่งข้อมูลจากพอร์ตเฉพาะของเราเตอร์ ที่ถูกโจมตีไปยังโครงสร้างพื้นฐานที่มีลักษณะคล้าย honeypot ที่อยู่ภายใต้การควบคุมของผู้ไม่หวังดี ทำให้พวกเขาสามารถดักจับข้อมูลภายในเครือข่ายได้"

เป็นที่น่าสังเกตว่า ก่อนหน้านี้บริษัทด้านความปลอดภัยทางไซเบอร์ของฝรั่งเศสเคยระบุว่า การโจมตีจากช่องโหว่ CVE-2023-20118 เป็นฝีมือของ botnet อีกตัวหนึ่งที่ชื่อว่า PolarEdge

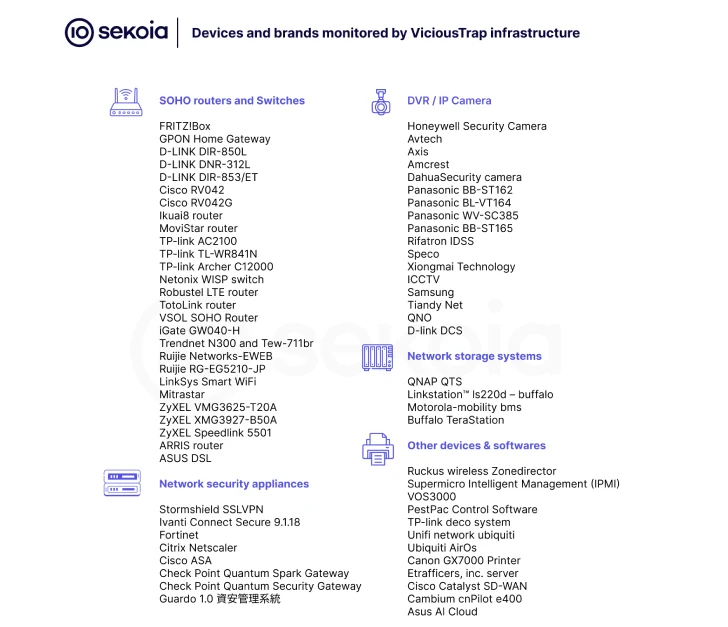

แม้ว่าจะยังไม่มีหลักฐานว่ากิจกรรมทั้งสองนี้มีความเชื่อมโยงกัน แต่มีความเป็นไปได้ว่าผู้ไม่หวังดีที่อยู่เบื้องหลัง ViciousTrap น่าจะกำลังสร้างโครงสร้างพื้นฐานแบบ honeypot ด้วยการโจมตีอุปกรณ์ที่การเชื่อมต่ออินเทอร์เน็ตหลากหลายประเภท รวมถึงเราเตอร์ SOHO, SSL VPNs, DVRs และ BMC จากกว่า 50 แบรนด์ เช่น Araknis Networks, ASUS, D-Link, Linksys และ QNAP

ในรายงานยังระบุเพิ่มเติมว่า "การตั้งค่าในลักษณะนี้จะช่วยให้ผู้ไม่หวังดีสามารถสังเกตเห็นความพยายามในการโจมตีจากช่องโหว่ในสภาพแวดล้อมต่าง ๆ และอาจรวบรวมช่องโหว่ที่ยังไม่ถูกเปิดเผยต่อสาธารณะ หรือช่องโหว่แบบ zero-day รวมถึงนำการเข้าถึงที่ได้จากผู้ไม่หวังดีรายอื่นมาใช้งานซ้ำได้"

ขั้นตอนการโจมตีนั้นเริ่มจากการนำช่องโหว่ CVE-2023-20118 มาใช้เพื่อดาวน์โหลด และรัน bash script ผ่านคำสั่ง ftpget จากนั้น script ดังกล่าวจะติดต่อกับเซิร์ฟเวอร์ภายนอกเพื่อดึงไฟล์ wget binary มาใช้งานในขั้นตอนถัดไป ช่องโหว่ของ Cisco จะถูกนำมาใช้อีกครั้ง เพื่อรัน script ตัวที่สองที่ถูกดึงมาผ่าน wget ที่ถูกติดตั้งไว้ก่อนหน้านี้

shell script ในขั้นตอนที่สอง ภายในเรียกกันว่า NetGhost ถูกกำหนดค่าให้เปลี่ยนเส้นทางการรับส่งข้อมูลเครือข่ายจากระบบที่ถูกโจมตีไปยังโครงสร้างพื้นฐานของ third-party ซึ่งอยู่ภายใต้การควบคุมของผู้ไม่หวังดี ส่งผลให้สามารถดำเนินการโจมตีแบบ adversary-in-the-middle (AitM) ได้ นอกจากนี้ สคริปต์ยังมีความสามารถในการลบตัวเองออกจากระบบที่ถูกโจมตี เพื่อลบร่องรอยการ compromised ให้พบน้อยที่สุด

Sekoia ระบุว่า ความพยายามในการโจมตีทั้งหมด มีต้นทางมาจาก IP address เดียว (“101.99.91[.]151”) โดยกิจกรรมครั้งแรกสามารถย้อนกลับไปได้ถึงเดือนมีนาคม 2025 และในเหตุการณ์ที่น่าสนใจถูกตรวจพบในเดือนถัดมา มีรายงานว่ากลุ่มผู้ไม่หวังดี ViciousTrap ได้นำ web shell ที่ไม่เคยถูกเปิดเผยมาก่อน ซึ่งเคยถูกใช้ในการโจมตีของ PolarEdge botnet นำกลับมาปรับใช้ใหม่เพื่อปฏิบัติการของตนเอง

Felix Aimé และ Jeremy Scion นักวิจัยด้านความปลอดภัย ระบุว่า "ข้อสันนิษฐานนี้สอดคล้องกับการใช้ NetGhost ของผู้ไม่หวังดี กลไกการเปลี่ยนเส้นทางนี้ทำให้ผู้ไม่หวังดีสามารถอยู่ในตำแหน่งของผู้สังเกตการณ์ได้อย่างเงียบ ๆ ทำให้สามารถเก็บข้อมูลความพยายามในการโจมตีระบบ และอาจรวมถึงการเข้าถึงผ่าน web shell ในระหว่างการส่งข้อมูลได้"

ช่วงเดือนพฤษภาคม 2025 นี้ ความพยายามในการโจมตีได้มุ่งเป้าไปที่ Router ของ ASUS อีกด้วย แต่มาจาก IP address อื่น (“101.99.91[.]239”) อย่างไรก็ตาม แม้ว่าจะยังไม่พบว่าผู้ไม่หวังดีที่ได้สร้าง honeypot บนอุปกรณ์ที่ติดมัลแวร์เหล่านั้นก็ตาม แต่ IP address ทั้งหมดที่ใช้ในการโจมตีในครั้งนี้อยู่ในประเทศมาเลเซีย และเป็นส่วนหนึ่งของ Autonomous System – AS45839 ที่ดำเนินการโดยผู้ให้บริการ hosting ที่ชื่อ Shinjiru

มีการคาดการณ์ว่าผู้ไม่หวังดีรายนี้น่าจะเป็นผู้ที่ใช้ภาษาจีน โดยพิจารณาจากการที่พบความเชื่อมโยงบางส่วนกับโครงสร้างพื้นฐานของ GobRAT และข้อเท็จจริงที่ว่าการรับส่งข้อมูลถูกเปลี่ยนเส้นทางไปยัง assets หลายแห่งในประเทศไต้หวัน และสหรัฐอเมริกา

Sekoia ได้สรุปว่า “แม้ว่าเราจะยังไม่สามารถระบุวัตถุประสงค์หลักของ ViciousTrap ได้อย่างชัดเจน แต่เรามั่นใจว่ามันเป็นเครือข่ายแบบ honeypot”

ที่มา : thehackernews

You must be logged in to post a comment.