JumpServer เป็นเครื่องมือ Privileged Access Management (PAM) แบบโอเพนซอร์สที่ได้รับความนิยม และพัฒนาโดย Fit2Cloud ถูกพบว่ามีช่องโหว่ด้านความปลอดภัยในระดับ Critical

ช่องโหว่เหล่าถูกเปิดเผยโดยทีมวิจัยช่องโหว่ของ SonarSource ซึ่งทำให้ผู้ไม่หวังดีสามารถ Bypass การยืนยันตัวตน และอาจเข้าควบคุมโครงสร้างพื้นฐานของ JumpServer ได้อย่างสมบูรณ์

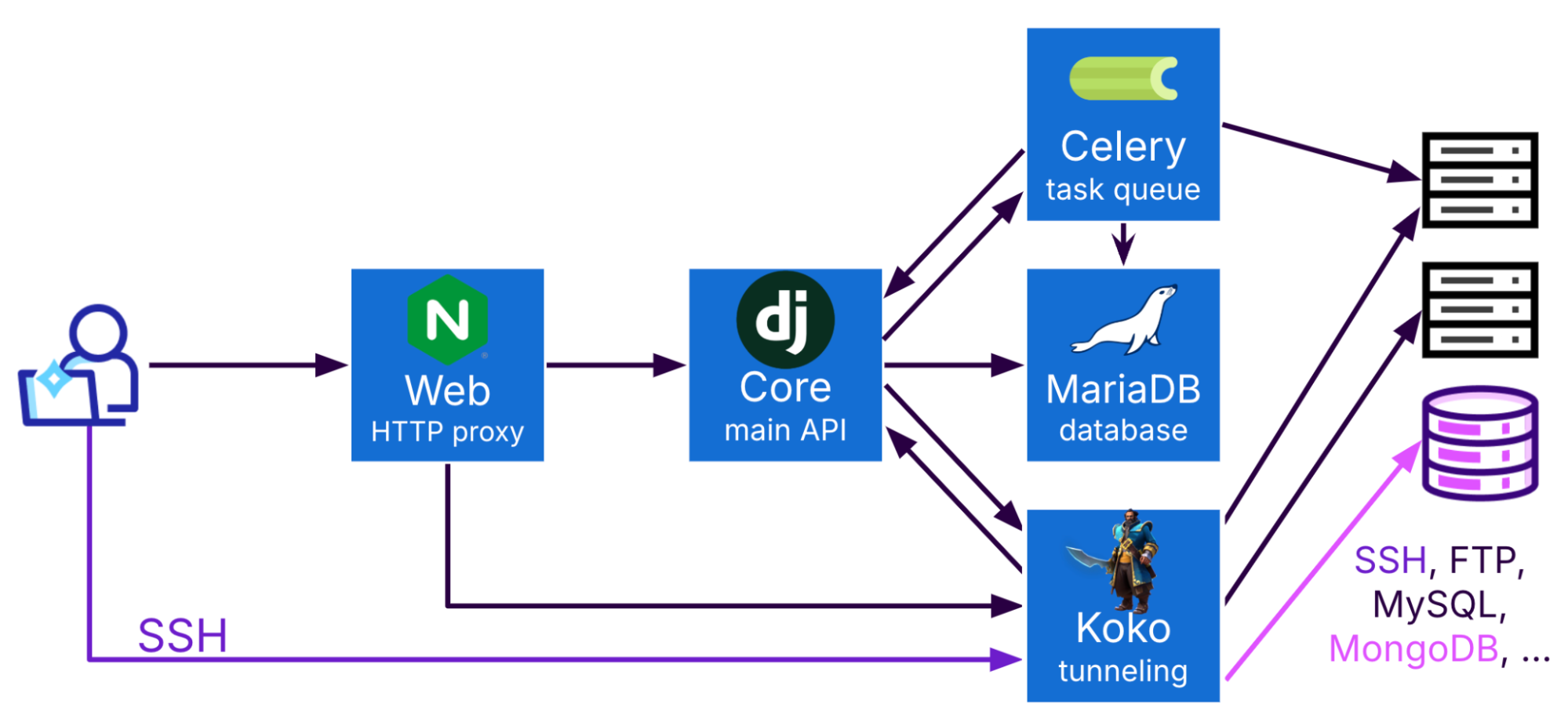

JumpServer ทำหน้าที่เป็น Centralized Gateway สำหรับเครือข่ายภายใน โดยมีฟีเจอร์ต่าง ๆ เช่น SSH, RDP และ FTP Tunneling ผ่าน Web Interface ที่ใช้งานง่าย

อย่างไรก็ตาม ถ้าหาก JumpServer ถูกโจมตี ผู้ไม่หวังดีอาจสามารถเข้าถึงเครือข่ายภายในทั้งหมดได้

รายละเอียดทางเทคนิคของช่องโหว่

ช่องโหว่เหล่านี้มีสาเหตุหลักมาจากความผิดพลาดทาง architecture โดยเฉพาะการแยกการทำงานระหว่าง Microservices ที่ไม่เพียงพอ

สถาปัตยกรรมของ JumpServer ประกอบด้วย Independent Components หลายตัว เช่น Core API, Database, Koko, Celery และ Web Proxy ซึ่งแต่ละตัวทำงานเป็นคอนเทนเนอร์ของ Docker

Core API จะทำหน้าที่ในการยืนยันตัวตน และการอนุญาตการเข้าถึง ในส่วน Koko จะทำหน้าที่จัดการฟังชันก์การทำงานของการเชื่อมต่อ เช่น การเชื่อมต่อ SSH

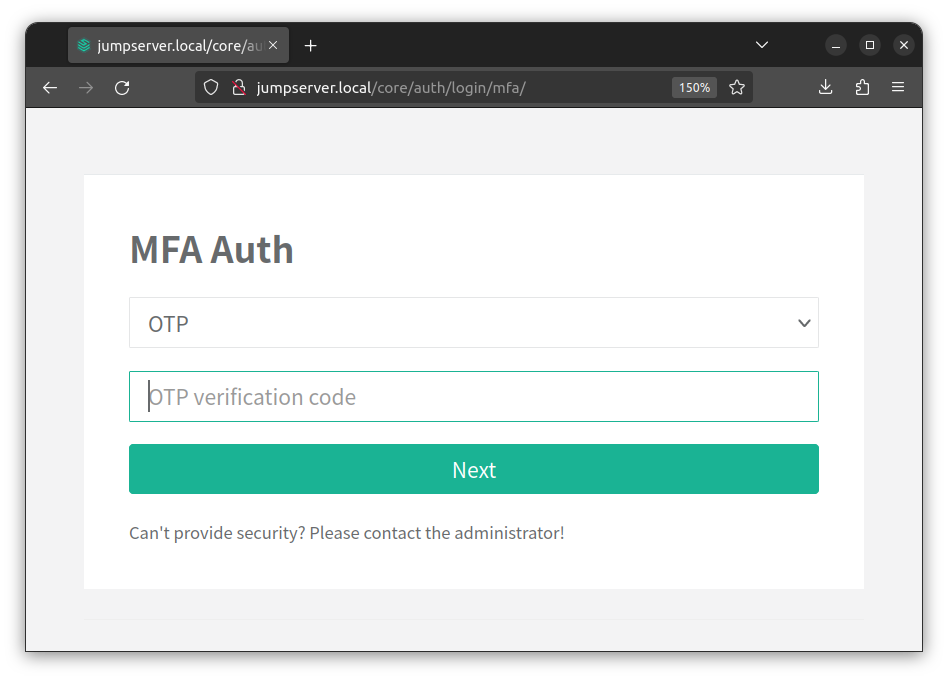

ช่องโหว่เหล่านี้ใช้ประโยชน์จากจุดอ่อนในกระบวนการยืนยันตัวตนด้วย Public Key และระบบการยืนยันตัวตนหลายปัจจัย (MFA)

ตัวอย่างเช่น ผู้ไม่หวังดีสามารถปลอมเป็นบริการ Koko โดยการเข้าถึง Core API โดยตรงผ่าน web Interface ซึ่งจะทำให้สามารถ Bypassing Public Key ได้

นอกจากนี้ ช่องโหว่ในการ Bypass MFA ทำให้ผู้ไม่หวังดีสามารถหลีกเลี่ยงกลไก rate-limiting โดยการเปลี่ยนที่อยู่ IP ใน API requests

ผลกระทบ และการแก้ไข

ช่องโหว่เหล่านี้มีหมายเลข CVE-2023-43650, CVE-2023-43652 และ CVE-2023-46123 ซึ่งได้รับการแก้ไขแล้วในเวอร์ชัน JumpServer 3.10.12 และ 4.0.0

การแก้ไขเหล่านี้รวมถึงการแยก API สำหรับการยืนยันตัวตนด้วย public key การเพิ่มระบบติดตามสถานะสำหรับการยืนยันตัวตน SSH ที่สำเร็จบางส่วน และการปรับปรุง MFA โดยการเชื่อถือเฉพาะ request ที่มาจาก Koko เท่านั้น

องค์กรที่ใช้ JumpServer ควรอัปเดตเป็นเวอร์ชันที่ได้รับการแก้ไขล่าสุดเพื่อป้องกันการโจมตีที่อาจเกิดขึ้น

ที่มา : gbhackers

You must be logged in to post a comment.