เราเตอร์ D-Link จำนวนนับหมื่นตัวที่สิ้นสุดอายุการใช้งานแล้วนั้น มีความเสี่ยงจากช่องโหว่ด้านความปลอดภัยระดับ Critical ซึ่งทำให้ผู้โจมตีที่ไม่จำเป็นต้องผ่านการยืนยันตัวตน สามารถเปลี่ยนรหัสผ่านของผู้ใช้รายใดก็ได้ และเข้าควบคุมอุปกรณ์ทั้งหมด

นักวิจัยด้านความปลอดภัย Chaio-Lin Yu (Steven Meow) เป็นผู้ค้นพบช่องโหว่ในโมเด็ม D-Link DSL6740C และได้รายงานช่องโหว่ดังกล่าวไปยัง Taiwan’s computer and response center (TWCERTCC) ของไต้หวัน

สิ่งที่น่าสังเกตคืออุปกรณ์ดังกล่าวไม่มีจำหน่ายในสหรัฐอเมริกา และเข้าสู่ระยะสิ้นสุดการให้บริการ (EoS) ในช่วงต้นปี

ในคำแนะนำที่ออกมาในวันนี้ D-Link ประกาศว่าจะไม่แก้ไขช่องโหว่ดังกล่าว และแนะนำให้ "ยกเลิกการใช้งาน และเปลี่ยนอุปกรณ์ D-Link ที่ถึงช่วงสิ้นสุดอายุการใช้งาน (EOL/EOS)"

Chaio-Lin Yu รายงานช่องโหว่อีก 2 รายการไปยัง TWCERTCC ได้แก่ ช่องโหว่ OS command injection และช่องโหว่ path traversal

ช่องโหว่ทั้งสามสรุปได้ ดังนี้

- CVE-2024-11068 (คะแนน CVSS v3: 9.8 ความรุนแรงระดับ Critical) เป็นช่องโหว่ที่ทำให้ผู้โจมตีที่ไม่จำเป็นต้องผ่านการยืนยันตัวตน สามารถแก้ไขรหัสผ่านของผู้ใช้รายใดก็ได้ผ่านการเข้าถึง API ที่มีสิทธิ์สูง ซึ่งทำให้ผู้ใช้สามารถเข้าถึงหน้า Web Management, SSH และ Telnet ของ Modem ได้

- CVE-2024-11067 (คะแนน CVSS v3: 7.5 ความรุนแรงระดับ High) เป็นช่องโหว่ Path traversal ทำให้ผู้โจมตีที่ไม่จำเป็นต้องผ่านการยืนยันตัวตนสามารถอ่านไฟล์ระบบโดยสุ่มดึงที่อยู่ MAC ของอุปกรณ์ และพยายามเข้าสู่ระบบโดยใช้ข้อมูล default credentials ได้

- CVE-2024-11066 (คะแนน CVSS v3: 7.2 ความรุนแรงระดับ High) เป็นช่องโหว่ที่ทำให้ผู้โจมตีที่มีสิทธิ์ระดับผู้ดูแลระบบสามารถเรียกใช้โค้ดได้ตามต้องการบนระบบปฏิบัติการโฮสต์ผ่านทางหน้าเว็บโดยเฉพาะ

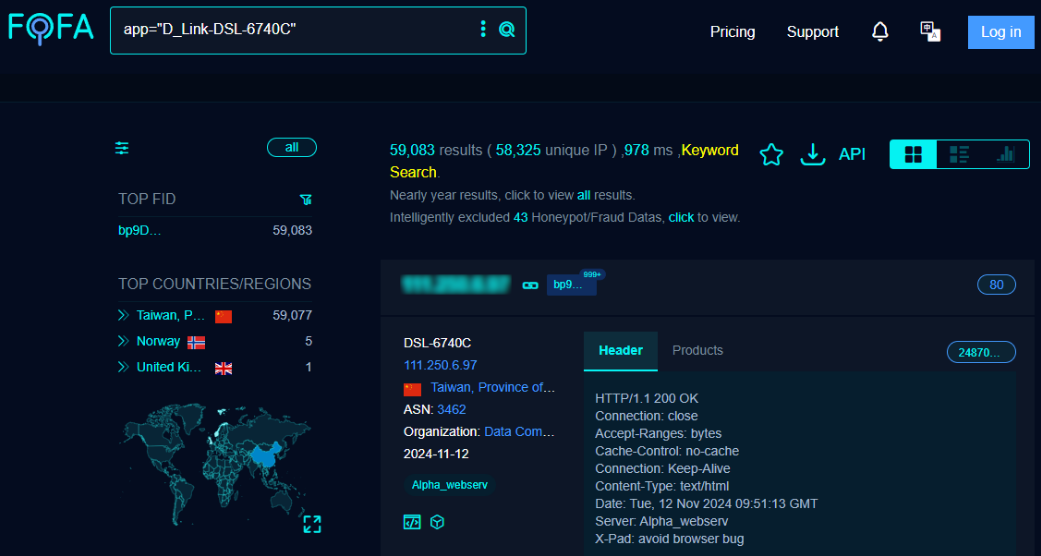

การค้นหาผ่านเครื่องมือ FOFA สำหรับอุปกรณ์ และซอฟต์แวร์ที่เปิดเผยต่อสาธารณะ แสดงให้เห็นว่ามี D-Link DSL6740C เกือบ 60,000 เครื่องที่สามารถเข้าถึงได้จากอินเทอร์เน็ต โดยส่วนใหญ่ตั้งอยู่ในไต้หวัน

TWCERTCC ได้เผยแพร่คำแนะนำสำหรับช่องโหว่อีก 4 รายการที่มีระดับความรุนแรงสูงเกี่ยวกับช่องโหว่ OS command injection ที่ส่งผลกระทบต่ออุปกรณ์ D-Link ตัวเดียวกัน โดยมีหมายเลขช่องโหว่ ดังนี้ CVE-2024-11062, CVE-2024-11063, CVE-2024-11064 และ CVE-2024-11065

แม้ว่าจำนวนอุปกรณ์ที่มีช่องโหว่ที่สามารถเข้าถึงได้จากอินเทอร์เน็ตจะมีจำนวนมาก แต่ D-Link ก็ได้ชี้แจงอย่างชัดเจนที่ผ่านมาว่าอุปกรณ์ที่สิ้นสุดอายุการใช้งาน (EoL) จะไม่ได้รับการอัปเดต แม้จะมีช่องโหว่ที่ร้ายแรงก็ตาม

หากผู้ใช้ไม่สามารถเปลี่ยนอุปกรณ์ที่ได้รับผลกระทบเป็นรุ่นที่มีการ Support ได้นั้น อย่างน้อยก็ควรจำกัดการเข้าถึงจากระยะไกล และตั้งรหัสผ่านการเข้าถึงที่ปลอดภัย

ที่อยู่ : bleepingcomputer

You must be logged in to post a comment.