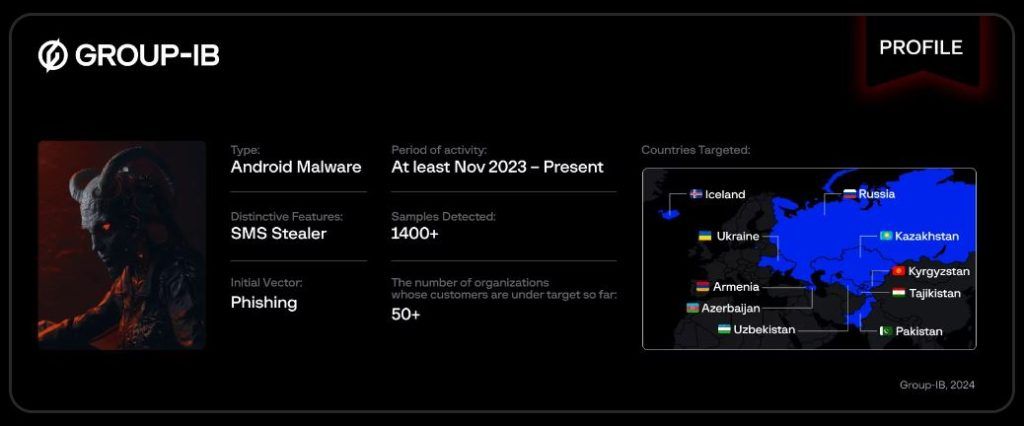

ภูมิภาคเอเชียกลาง กำลังตกเป็นเป้าหมายของแคมเปญที่เป็นอันตรายใหม่ที่แพร่กระจายมัลแวร์บน Android ชื่อ “Ajina.Banker” ซึ่งถูกพบโดย Group-IB ในเดือนพฤษภาคม 2024 มัลแวร์ Ajina.Banker ได้สร้างความเสียหายตั้งแต่เดือนพฤศจิกายน 2023 และนักวิจัยได้พบเวอร์ชันต่าง ๆ ของมัลแวร์นี้กว่า 1,400 เวอร์ชัน

มัลแวร์นี้ได้รับชื่อตามวิญญาณร้ายในตำนวนของอุซเบกิสถานที่มีชื่อเสียงเรื่องการหลอกลวง และการสร้างความวุ่นวาย Ajina.Banker มุ่งเป้าไปที่ผู้ใช้ที่ไม่ระมัดระวังโดยการปลอมเป็นแอปพลิเคชันที่น่าเชื่อถือ เช่น บริการธนาคาร, เว็บไซต์ของรัฐบาล และสาธารณูปโภคในชีวิตประจำวัน เพื่อเพิ่มอัตราการติดมัลแวร์ และดึงดูดให้ผู้ใช้ดาวน์โหลด และเปิดไฟล์ที่เป็นอันตราย

มัลแวร์นี้แพร่กระจายผ่านเทคนิค social engineering บนแพลตฟอร์มการส่งข้อความ เช่น Telegram โดยผู้ไม่หวังดีจะสร้างบัญชีจำนวนมากเพื่อแพร่กระจายลิงก์ และไฟล์ที่เป็นอันตราย โดยปลอมเป็นข้อเสนอที่น่าสนใจ เช่น โปรโมชัน หรือแม้แต่แอปพลิเคชันของหน่วยงานภาษีท้องถิ่น ผู้ใช้ที่ถูกดึงดูดด้วยข้อความ "รางวัลมูลค่ามหาศาล" หรือ "สิทธิ์การเข้าถึงพิเศษ" จะดาวน์โหลด และติดตั้งมัลแวร์โดยไม่รู้ตัว

นอกจากนี้ ผู้ไม่หวังดียังใช้หลายวิธีในการแพร่กระจายมัลแวร์ เช่น การส่งข้อความที่มีไฟล์อันตรายแนบมาด้วยเพียงไฟล์เดียว ซึ่งใช้ความสงสัยของผู้ใช้เป็นเครื่องมือ นอกจากนี้ยังมีการแชร์ลิงก์จากโฮสต์ที่มีมัลแวร์ โดย bypass มาตรการรักษาความปลอดภัยที่มีอยู่ในกลุ่มแชทบางกลุ่ม

Ajina ใช้ข้อความที่มีธีม และกลยุทธ์การโปรโมทที่ปรับให้เข้ากับเป้าหมาย เพื่อสร้างความรู้สึกเร่งด่วน และความตื่นเต้นในกลุ่มแชทนั้น ๆ โดยกระตุ้นให้ผู้ใช้คลิกลิงก์ หรือดาวน์โหลดไฟล์โดยไม่สงสัยถึงเจตนาที่เป็นอันตราย แคมเปญเหล่านี้ดำเนินการผ่านหลายบัญชี บางครั้งดำเนินการพร้อมกัน ซึ่งแสดงให้เห็นถึงความพยายามที่ประสานงานกัน

แม้ว่า Ajina.Banker จะมุ่งเป้าไปที่ผู้ใช้ในอุซเบกิสถานเป็นหลัก แต่มีการพบการแพร่กระจายไปยังประเทศอื่น ๆ มัลแวร์นี้รวบรวมข้อมูลที่เกี่ยวกับแอปพลิเคชันการเงินที่ติดตั้งจากประเทศต่าง ๆ เช่น อาร์เมเนีย, อาเซอร์ไบจาน, ไอซ์แลนด์ และรัสเซีย นอกจากนี้ยังเก็บรายละเอียดของซิมการ์ด และดักจับข้อความ SMS ที่เข้ามา ซึ่งรวมถึงรหัส 2FA สำหรับบัญชีการเงินด้วย

มัลแวร์นี้แสดงให้เห็นถึงระดับความสามารถในการปรับตัว การวิเคราะห์เผยให้เห็นเวอร์ชันที่แตกต่างกันสองเวอร์ชัน ได้แก่ com[.]example.smshandler และ org[.]zzzz.aaa ซึ่งแสดงให้เห็นถึงการพัฒนาอย่างต่อเนื่อง เวอร์ชันใหม่ ๆ มีฟังก์ชันการทำงานเพิ่มเติม เช่น การขโมยหมายเลขโทรศัพท์ และรหัส PIN

การตรวจสอบของ Group-IB แสดงให้เห็นว่า Ajina.Banker ทำงานบนโมเดลของโปรแกรมพันธมิตร (affiliate program) ซึ่งกลุ่มหลักจัดการโครงสร้างพื้นฐาน ในขณะที่เครือข่ายของพันธมิตรดูแลการแจกจ่าย และการแพร่กระจายของมัลแวร์ โดยพันธมิตรมักจะได้รับแรงจูงใจจากส่วนแบ่งของเงินที่ถูกขโมยไป

เพื่อป้องกันอุปกรณ์จาก Ajina.Banker และภัยคุกคามที่คล้ายกัน ควรระมัดระวังข้อความ และการดาวน์โหลดที่ไม่เหมาะสม, ใช้แหล่งดาวน์โหลดที่เชื่อถือได้ เช่น Google Play Store, ตรวจสอบสิทธิ์ที่แอปพลิเคชันขออนุญาตในการเข้าถึง และติดตั้งซอฟต์แวร์รักษาความปลอดภัย

ที่มา : hackread.com

You must be logged in to post a comment.