SonicOS ของ SonicWall มีความเสี่ยงต่อช่องโหว่เกี่ยวกับ access control ระดับ Critical ที่อาจทำให้ Hacker สามารถเข้าถึงข้อมูลโดยไม่ได้รับอนุญาต หรือทำให้ไฟร์วอลล์หยุดการทำงานได้

CVE-2024-40766 (คะแนน CVSS 9.3/10 ความรุนแรงระดับ Critical) เป็นช่องโหว่ที่ทำให้ Hacker สามารถเข้าถึงเข้าถึงข้อมูลโดยไม่ได้รับอนุญาต และในบางกรณีอาจส่งผลให้ไฟร์วอลล์หยุดการทำงาน โดยช่องโหว่ดังกล่าวมีความซับซ้อนต่ำ ไม่ต้องมีการยืนยันตัวตน และไม่จำเป็นต้องมีการโต้ตอบกับผู้ใช้

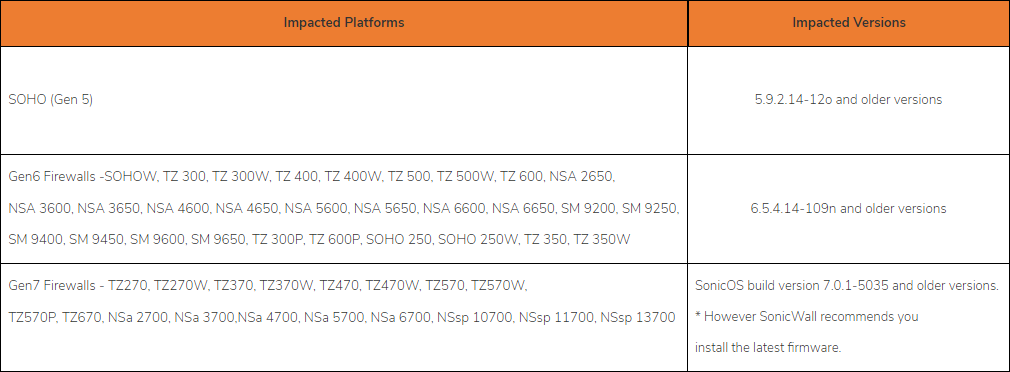

อุปกรณ์ SonicWall Firewall ที่ได้รับผลกระทบ :

- Gen 5 : อุปกรณ์ SOHO ที่ใช้เวอร์ชัน 5.9.2.14-12o และเก่ากว่า

- Gen 6 : โมเดล TZ, NSA และ SM ต่างๆ ที่ใช้เวอร์ชัน 6.5.4.14-109n และเก่ากว่า

- Gen 7 : โมเดล TZ และ NSA ที่ใช้ SonicOS build เวอร์ชัน 7.0.1-5035 และเก่ากว่า

SonicWall แนะนำให้ผู้ดูแลระบบทำการอัปเดตไปยังเวอร์ชัน ดังนี้ :

- สำหรับ Gen 5 : เวอร์ชัน 9.2.14-13o

- สำหรับ Gen 6 : เวอร์ชัน 5.4.15.116n

- สำหรับ SM9800, NSsp 12400 และ NSsp 12800 เวอร์ชัน 5.2.8-2n ขึ้นไป

- สำหรับ Gen 7 : SonicOS firmware เวอร์ชันที่สูงกว่า 0.1-5035

การอัปเดตด้านความปลอดภัย สามารถโหลดได้ผ่านทาง mysonicwall.com

ทั้งนี้หากไม่สามารถทำการแก้ไขช่องโหว่ได้ในทันที ทาง SonicWall แนะนำให้ทำการจำกัดการเข้าถึง firewall management access ให้เฉพาะกับต้นทางที่เชื่อถือได้ หรือปิดการใช้งาน WAN management access จากอินเทอร์เน็ต

SonicWall firewalls ถูกใช้กันอย่างแพร่หลายในอุตสาหกรรมที่มีความสำคัญ จึงทำให้ตกเป็นเป้าหมายในการโจมตีของเหล่า Hacker เพื่อเข้าถึงเครือข่ายขององค์กร

ในเดือนมีนาคม 2023 กลุ่ม Hacker ชาวจีนในชื่อ UNC4540 ได้โจมตีอุปกรณ์ SonicWall Secure Mobile Access (SMA) ด้วย custom malware ซึ่งสามารถแฝงตัวในระบบได้แม้จะแก้ไขช่องโหว่แล้ว

รวมถึงสำนักงานความปลอดภัยโครงสร้างพื้นฐาน และความปลอดภัยไซเบอร์ของสหรัฐอเมริกา (CISA) ได้แจ้งเตือนเกี่ยวกับการโจมตีช่องโหว่ที่ส่งผลกระทบต่ออุปกรณ์ SonicWall มาตั้งแต่ปี 2022

ที่มา : bleepingcomputer

You must be logged in to post a comment.