แฮ็กเกอร์แอบอ้างเป็นทีมรักษาความปลอดภัย และการสรรหาบุคลากรของ GitHub ใช้การโจมตีแบบฟิชชิ่งเพื่อ hijack repositories โดยใช้แอป OAuth ที่เป็นอันตราย ในแคมเปญการข่มขู่ลบข้อมูลบน repositories ที่ถูกแฮ็ก

ตั้งแต่เดือนกุมภาพันธ์ที่ผ่านมา มีนักพัฒนาหลายคนที่เป็นเป้าหมายในแคมเปญนี้ โดยนักพัฒนาจะได้รับอีเมลข้อเสนองานปลอม หรืออีเมลแจ้งเตือนความปลอดภัยที่คล้ายกันจาก "notifications@github.com" หลังจากที่ถูกแท็กใน spam comments ใน repo issues แบบสุ่ม หรือ pull requests โดยใช้บัญชี GitHub ที่ถูกแฮ็ก

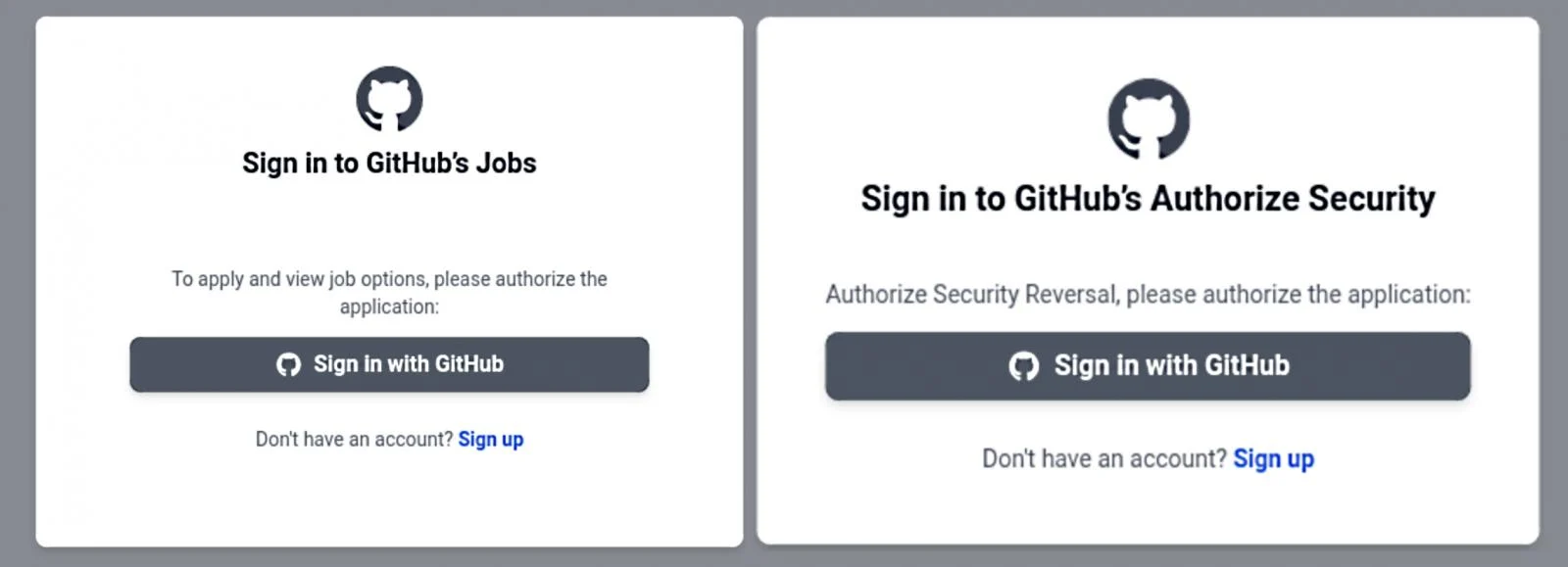

แคมเปญดังกล่าวถูกพบโดย Germán Fernández นักวิจัยด้านความปลอดภัยของ CronUp ที่ระบุว่า อีเมลฟิชชิ่งจะเปลี่ยนเส้นทางของผู้ใช้งานที่เป็นเหยื่อไปยัง githubcareers[.]online หรือ githubtalentcommunity[.]online

บนหน้าเว็บไซค์ ผู้ใช้งานจะถูกหลอกให้ลงชื่อเข้าใช้บัญชี GitHub เพื่อให้สิทธิ์ในการอนุญาตแอป OAuth ใหม่ที่จะขอการเข้าถึง repositories ส่วนตัว, ข้อมูลส่วนตัวของผู้ใช้ และความสามารถในการลบ repository รวมถึงสิ่งอื่น ๆ

ผู้ใช้ GitHub จำนวนมากที่ตกเป็นเหยื่อของการโจมตีครั้งนี้ รายงานว่าบัญชีของพวกเขาถูกปิดใช้งาน และไม่สามารถเข้าถึง repositories ทั้งหมดได้ ซึ่งอาจเป็นไปได้ว่าเกิดจากการที่เหยื่อรายอื่น ๆ รายงานว่าพวกเขาทำการโพสต์ comment spam

ตามรายงานของ BleepingComputer เมื่อวันพฤหัสบดีที่ผ่านมา หลังจากที่ผู้โจมตีเข้าถึง repositories ของเหยื่อได้แล้ว พวกเขาจะลบเนื้อหาใน repositories, เปลี่ยนชื่อ repositories และเพิ่มไฟล์ README.me ที่มีคำแนะนำให้เหยื่อติดต่อผ่าน Telegram เพื่อกู้คืนข้อมูลกลับมา

แฮ็กเกอร์จะระบุว่าพวกเขาขโมยข้อมูลของเหยื่อก่อนที่จะทำการลบทิ้ง และมีการสร้างการสำรองข้อมูลที่สามารถช่วยกู้คืน repositories ที่ถูกลบได้

BleepingComputer ยังไม่ได้รับการตอบกลับจาก GitHub หลังจากที่ได้ติดต่อไปเมื่อสัปดาห์ที่แล้วเพื่อขอรายละเอียดเพิ่มเติมเกี่ยวกับแคมเปญการโจมตีของ Gitloker

อย่างไรก็ตามทีมงานของ GitHub ได้ตอบกลับการสนทนาใน community เกี่ยวกับการโจมตีเหล่านี้มาตั้งแต่เดือนกุมภาพันธ์ โดยระบุว่าแคมเปญนี้มุ่งเป้าไปที่ฟังก์ชัน mention และการแจ้งเตือนของ GitHub และขอให้ผู้ที่ตกเหยื่อรายงานพฤติกรรมที่เป็นอันตรายนี้โดยใช้เครื่องมือรายงานการละเมิดของ GitHub

เจ้าหน้าที่ของ GitHub ยังแนะนำให้ผู้ใช้งานดำเนินการตามมาตรการต่อไปนี้เพื่อให้มั่นใจว่าบัญชีของพวกเขาจะไม่ถูกยึดจากการโจมตีเหล่านี้ :

- อย่าคลิกลิงก์ใด ๆ หรือตอบกลับการแจ้งเตือนเหล่านี้ กรุณารายงานพฤติกรรมดังกล่าวมาที่ GitHub

- อย่าอนุญาตแอป OAuth ที่ไม่รู้จัก เพราะอาจเป็นการเปิดเผยบัญชี GitHub และข้อมูลของคุณให้กับบุคคลที่สามได้

- ตรวจสอบแอป OAuth ที่ได้รับอนุญาตของคุณเป็นระยะ ๆ

ในเดือนกันยายน 2020 GitHub เคยแจ้งเตือนถึงแคมเปญฟิชชิ่งที่ใช้อีเมลที่ส่งการแจ้งเตือนปลอม ๆ จาก CircleCI เพื่อขโมยข้อมูลการเข้าสู่ระบบของ GitHub และรหัสการตรวจสอบแบบสองขั้นตอน (2FA) โดยการส่งผ่านการเชื่อมต่อแบบ reverse proxies

ที่มา : bleepingcomputer

You must be logged in to post a comment.