กลุ่ม ransomware ชื่อ BianLian ได้เปลี่ยนเป้าหมายการโจมตีจากการเข้ารหัสไฟล์ของเหยื่อ ไปเป็นการขโมยข้อมูลสำคัญที่พบบนเครือข่ายที่ถูกโจมตี และใช้ข้อมูลที่ขโมยมาเพื่อเรียกค่าไถ่

บริษัทด้านความปลอดภัยทางไซเบอร์ Redacted ได้รายงานเกี่ยวกับการพัฒนาของกลุ่ม BianLian โดยพบว่ากลุ่มดังกล่าวกำลังพยายามเปลี่ยนรูปแบบในการเรียกค่าไถ่ และการเพิ่มแรงกดดันต่อเหยื่อ

BianLian เป็นกลุ่ม ransomware ที่ถูกพบครั้งแรกในเดือนกรกฎาคม 2022 และได้โจมตีองค์กรชื่อดังหลายแห่งได้สำเร็จ

โดยในเดือนมกราคม 2023 บริษัท Avast พึ่งปล่อยตัวถอดรหัสฟรีเพื่อช่วยเหลือเหยื่อที่ถูกเข้ารหัสไฟล์จาก BianLian ransomware ให้สามารถกู้คืนไฟล์ได้

การโจมตีล่าสุดของกลุ่ม BianLian

รายงานล่าสุดระบุว่ากลุ่ม BianLian ยังคงใช้เทคนิคการโจมตีในขั้นตอนแรก และการโจมตีไปยังระบบต่าง ๆ บนเครือข่ายของเหยื่อเช่นเดิม และยังคงใช้ backdoor ที่พัฒนาด้วยภาษา Go เพื่อให้สามารถเข้าถึงเครื่องที่ถูกโจมตีจาก C2 Server แม้ว่าจะเป็นเวอร์ชันที่ได้รับการปรับปรุงเล็กน้อยก็ตาม

ภายหลังการโจมตี จะมีการโพสต์ข้อมูลของเหยื่อในรูปแบบการปิดบังข้อมูลบางส่วน (masked form) ลงบนเว็บไซต์ โดยใช้เวลาหลังจากการโจมตีสำเร็จเพียง 48 ชั่วโมง และให้เวลาในการชำระเงินค่าไถ่ไว้ประมาณ 10 วัน

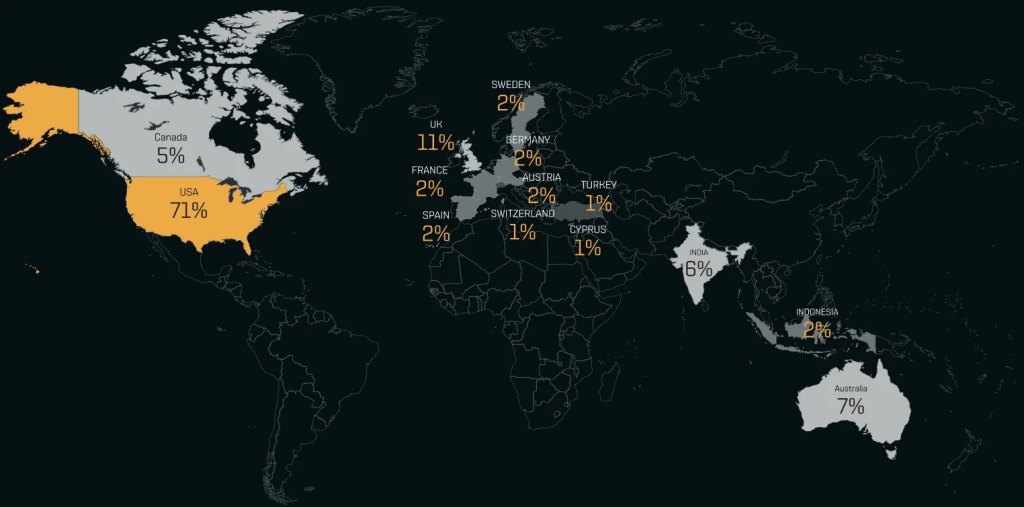

ตั้งแต่วันที่ 13 มีนาคม 2023 แหล่งข่าวรายงานว่า BianLian ได้ระบุรายชื่อองค์กรของเหยื่อทั้งหมด 118 องค์กร บนเว็บไซต์ที่ใช้สำหรับการเรียกค่าไถ่ โดยมีข้อมูลองค์กรจากสหรัฐอเมริกาเป็นส่วนใหญ่อยู่ที่ 71% ของรายชื่อทั้งหมด

ความแตกต่างที่พบในการโจมตีครั้งล่าสุดคือ BianLian พยายามทำเงินจากการโจมตีระบบโดยไม่เข้ารหัสไฟล์ของเหยื่อ แต่จะใช้วิธีการขโมยข้อมูล และข่มขู่ว่าจะเผยแพร่ข้อมูลที่ถูกขโมยมาของเหยื่อเป็นหลัก

ในรายงานล่าสุดระบุว่า "กลุ่มผู้โจมตีมีการสัญญาว่าภายหลังจากได้รับเงินค่าไถ่แล้ว พวกเขาจะไม่เผยแพร่ข้อมูลที่ถูกขโมยมา หรือเปิดเผยว่าองค์กรของเหยื่อถูกโจมตี โดยอ้างอิงจากข้อเท็จจริงที่ว่าการดำเนินงานของพวกเขาเป็นไปในลักษณะธุรกิจที่ชื่อเสียงของพวกเขาต้องมีความน่าเชื่อถือ"

"ในหลายกรณี BianLian ได้อ้างอิงถึงความเกี่ยวข้องกับบทลงโทษทางกฎหมาย และกฎระเบียบต่าง ๆ ที่องค์กรของเหยื่อจะต้องเผชิญหน้าหากพบเหตุการณ์ข้อมูลรั่วไหลเกิดขึ้น"

การอ้างอิงถึงกฎหมายจากกลุ่ม BianLian เป็นไปตามกฎหมายที่ใช้บังคับในพื้นที่ของเหยื่ออีกด้วย ซึ่งแสดงให้เห็นว่าผู้โจมตีมีการศึกษาข้อมูลเพื่อขู่เรียกค่าไถ่ได้อย่างมีประสิทธิภาพ โดยวิเคราะห์ความเสี่ยงทางกฎหมายของเหยื่อในแต่ละพื้นที่ เพื่อจัดรูปแบบข้อแนะนำที่แม่นยำมากขึ้น

ปัจจุบันยังไม่มีข้อมูลที่แน่ชัดว่า BianLian ได้ยกเลิกการใช้วิธีการเข้ารหัสเนื่องจากบริษัท Avast สามารถถอดรหัส ransomware ของพวกเขาได้ หรือเพราะเหตุการณ์นี้ช่วยให้พวกเขารับรู้ว่าไม่จำเป็นต้องมีเทคนิคส่วนนี้ในการโจมตีเพื่อขู่เรียกค่าไถ่

การขู่เรียกค่าไถ่โดยไม่มีการเข้ารหัส

การเข้ารหัสไฟล์ การขโมยข้อมูล และการขู่เรียกค่าไถ่ว่าจะเผยแพร่ข้อมูลที่ถูกขโมยมานั้นถูกเรียกว่า "double extortion" ซึ่งเป็นกลยุทธ์ที่ใช้โดยกลุ่ม ransomware ต่าง ๆ เพื่อเพิ่มแรงกดดันต่อเหยื่อ

อย่างไรก็ตามการต่อรองระหว่างผู้โจมตี และเหยื่อ ทำให้กลุ่ม ransomware ได้ตระหนักว่าในหลายกรณี การรั่วไหลข้อมูลที่เป็นความลับอาจเป็นแรงกดดันสำหรับการขู่เรียกค่าไถ่มากกว่าการเข้ารหัสไฟล์

จึงทำให้เกิดการขู่เรียกค่าไถ่โดยไม่มีการเข้ารหัสไฟล์มากขึ้น เช่น Babuk, และ SnapMC รวมไปถึง RansomHouse, Donut, และ Karakurt

แต่ในความเป็นจริงส่วนใหญ่ของกลุ่ม Ransomware ยังคงใช้วิธีการเข้ารหัสข้อมูลในการโจมตี เนื่องจากการขัดขวางการดำเนินธุรกิจที่เกิดขึ้นจากการเข้ารหัสอุปกรณ์นั้น ยังทำให้เกิดความกดดันต่อผู้เสียหายได้เช่นเดียวกัน

ที่มา : bleepingcomputer

You must be logged in to post a comment.