นักวิจัยด้าน Ermetic บริษัทรักษาความปลอดภัยโครงสร้างพื้นฐานบนระบบคลาวด์ของอิสราเอล พบช่องโหว่ระดับ Critical บน Microsoft Azure ที่ทำให้ผู้โจมตีสามารถสั่งรันโค้ดที่เป็นอันตรายจากระยะไกล (Remote Code Execution (RCE)) เพื่อเข้าควบคุมแอปพลิเคชันเป้าหมายได้

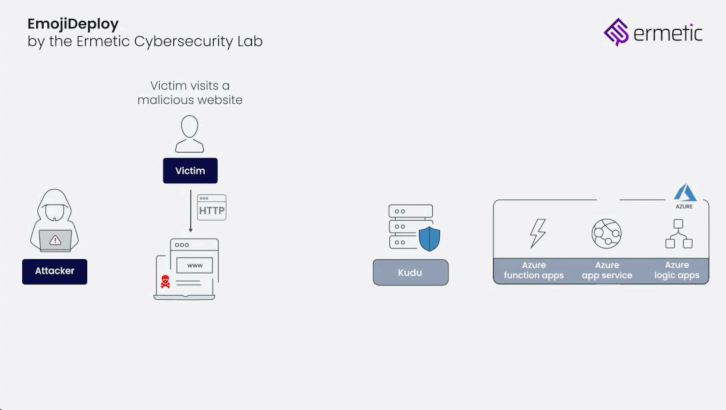

โดย Ermetic อธิบายช่องโหว่นี้ว่าเกิดจาก CSRF (cross-site request forgery) บน Kudu ซึ่งเป็นบริการ SCM ที่ใช้อย่างแพร่หลาย แล้วทำการส่งไฟล์ ZIP ที่ฝังเพย์โหลดอันตรายไปยังแอปพลิเคชัน Azure ของเป้าหมาย โดยได้เรียกวิธีการโจมตีนี้ว่า EmojiDeploy

Kudu คือเครื่องมือที่อยู่เบื้องหลังการทำงานของ Azure App Service ที่เกี่ยวข้องกับ source control based deployment เช่นเดียวกับ Dropbox และ OneDrive sync

การโจมตี

นักวิจัยได้อธิบายขั้นตอนการโจมตี ดังนี้

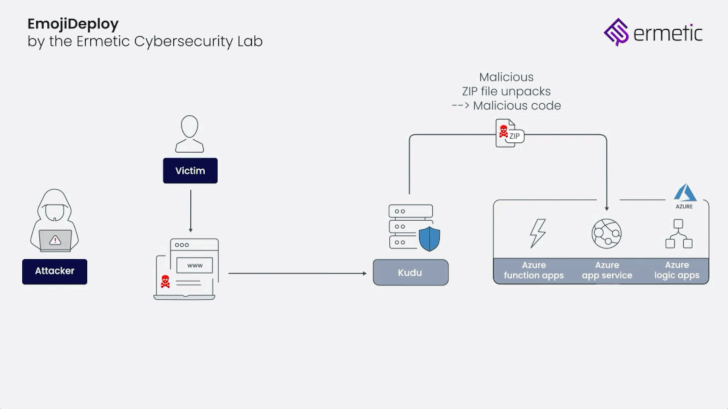

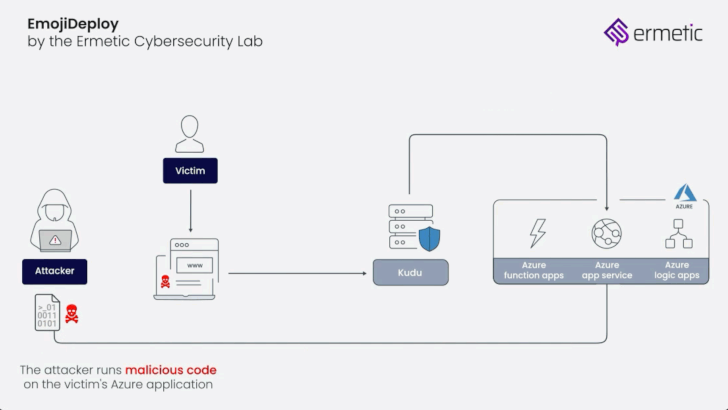

- Hacker โจมตีผ่านช่องโหว่ CSRF ใน Kudu SCM panel ทำให้สามารถหลีกเลี่ยงการป้องกันและส่ง request ที่สร้างขึ้นเป็นพิเศษไปที่ "/api/zipdeploy" เพื่อส่งไฟล์ ZIP ที่เป็นอันตราย เช่น web shell และทำให้สามารถเข้าควบคุมระบบจากระยะไกลได้

- ไฟล์ ZIP ที่เป็นอันตรายจะถูก encoded ในส่วนของ body ของ HTTP request เมื่อถูกเปิดขึ้นมา มันจะเรียกไปยังโดเมนที่ถูกควบคุมโดย Hacker ผ่าน web shell เพื่อหลบเลี่ยงการตรวจสอบ

การค้นพบนี้เกิดขึ้นหลังจาก Orca Security ได้เปิดเผยการโจมตี 4 ครั้งของการโจมตี server-side request forgery (SSRF) ที่ส่งผลกระทบต่อ Azure API Management, Azure Functions, Azure Machine Learning และ Azure Digital Twins หลังจากนั้น Microsoft ได้แก้ไขช่องโหว่ในวันที่ 6 ธันวาคม 2022 หลังจากการเปิดเผยช่องโหว่เมื่อวันที่ 26 ตุลาคม 2022 นอกจากนี้ Microsoft ยังได้มอบรางวัลให้แก่การรายงานช่องโหว่นี้เป็นมูลค่า 30,000 ดอลลาร์

การป้องกัน

- ตรวจสอบการอนุญาตของแอปพลิเคชั่น และการกำหนดสิทธิในส่วนของการจัดการข้อมูลประจำตัว

- จำกัดสิทธิ์การเข้าถึงให้น้อยที่สุดเพื่อความปลอดภัย

ที่มา : thehackernews

You must be logged in to post a comment.