นักวิจัยด้านความปลอดภัยจาก Sentinel Labs ได้เปิดเผยหลักฐานความเชื่อมโยงกันระหว่างกลุ่มแรนซัมแวร์ Black Basta กับกลุ่มแฮ็กเกอร์ที่มีจุดมุ่งหมายทางด้านการเงิน กลุ่ม FIN7 หรือที่รู้จักกันในชื่อ "Carbanak

เมื่อนักวิจัยทำการวิเคราะห์เครื่องมือต่าง ๆ ที่กลุ่มแรนซัมแวร์ใช้ในการโจมตี พบว่ามีสัญญาณบ่งชี้ว่าตั้งแต่เดือนมิถุนายน 2565 นักพัฒนาของกลุ่มแฮ็กเกอร์ FIN7 เป็นผู้เขียนเครื่องมือเพื่อใช้ในการหลบเลี่ยงการตรวจจับจาก EDR (Endpoint Detection and Response) ซึ่งถูกนำไปใช้โดยกลุ่ม Black Basta โดยเฉพาะอีกด้วย

หลักฐานเพิ่มเติมที่เชื่อมโยงทั้งสองกลุ่มรวมไปถึงที่อยู่ IP ที่กลุ่มแฮ็กเกอร์ FIN7 ใช้ในช่วงต้นปี 2565 และ TTP ที่เฉพาะเจาะจง (tactics, techniques, and procedures) ที่ถูกพบในการโจมตีโดย Black Basta ที่เกิดขึ้นจริงในหลายเดือนต่อมา

โดย FIN7 เป็นกลุ่มแฮ็กเกอร์ที่ใช้ภาษารัสเซีย และมีจุดมุ่งหมายทางด้านการเงิน ซึ่งถูกพบมาตั้งแต่ปี 2558 โดยการใช้มัลแวร์ POS และ spear-phishing กับบริษัทหลายร้อยแห่ง

รายงานของ Mandiant ในปี 2565 ระบุว่ากลุ่มแฮ็กเกอร์ FIN7 กำลังทำงานร่วมกับกลุ่มแรนซัมแวร์ต่าง ๆ รวมถึง Maze, Ryuk, Darkside และ BlackCat/ALPHV

Black Basta เป็นกลุ่มแรนซัมแวร์ที่เปิดตัวครั้งแรกในเดือนเมษายน พ.ศ. 2565 ด้วยการประกาศรายชื่อเหยื่อที่มีชื่อเสียงหลายรายในทันที ซึ่งนักวิเคราะห์หลายคนเชื่อว่านี่คือการรีแบรนด์ของ Conti หรืออย่างน้อยก็มีสมาชิกจากการดำเนินการของกลุ่มที่เคยปิดตัวไป

ตั้งแต่เดือนมิถุนายน 2565 มีการสังเกตว่า Black Basta ได้มีการใช้เครื่องมือสำหรับหลบเลี่ยงการตรวจจับจาก EDR ที่ถูกพัฒนาขึ้นเองเพื่อใช้ภายในกลุ่มเท่านั้น

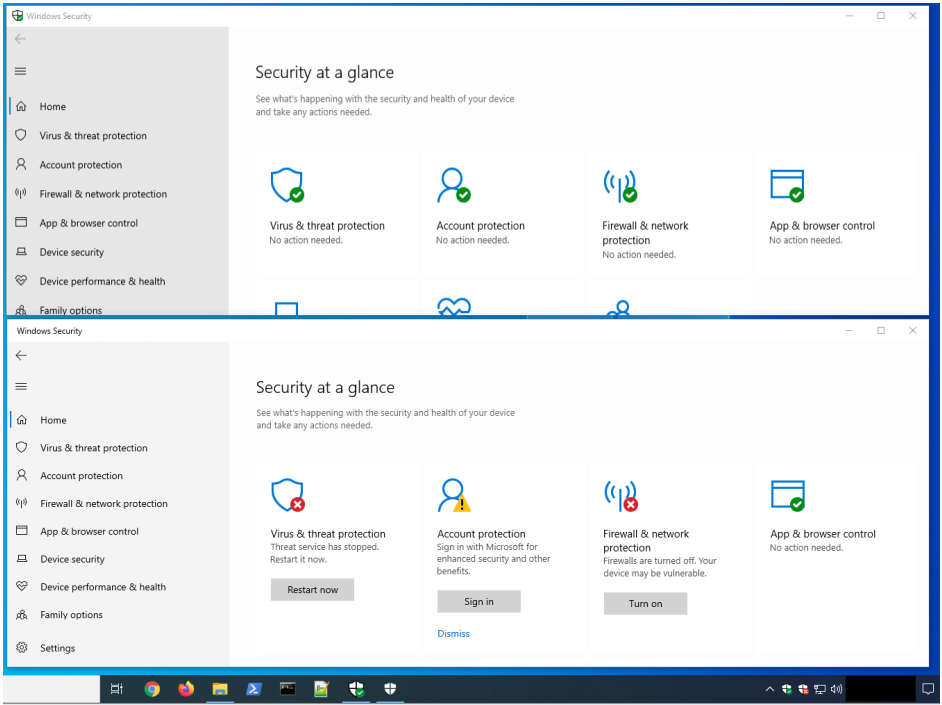

เมื่อ Sentinel Labs เจาะลึกเข้าไปในเครื่องมือนี้จะพบ "WindefCheck.exe" ซึ่งถูกใช้เพื่อแสดง Windows Security GUI และไอคอนปลอม เพื่อให้ผู้ใช้งานเข้าใจว่า Windows Defender ยังสามารถทำงานได้ตามปกติ

ซึ่งในเบื้องหลังมัลแวร์จะปิดการทำงานของ Windows Defender, EDR และเครื่องมือป้องกันไวรัสต่าง ๆ เพื่อให้แน่ใจว่าไม่มีสิ่งใดที่จะขัดขวางกระบวนการในการขโมยข้อมูล และการเข้ารหัส

Tool showing fake Windows security screen, with real one underneath (Sentinel Labs)

นักวิจัยระบุว่าพบเครื่องมือซึ่งถูกระบุว่าเป็น 'SocksBot' ซึ่งเป็นแบ็คดอร์ที่กลุ่มแฮ็กเกอร์ FIN 7 ใช้ และพัฒนามาตั้งแต่ปี 2561

นอกจากนี้แบ็คดอร์ยังเชื่อมต่อกับที่อยู่ IP ของ C2 ซึ่งเป็นของ "pq.hosting" ซึ่งเป็นผู้ให้บริการที่ทางกลุ่ม FIN7 ไว้วางใจ และใช้งานอยู่เป็นประจำ

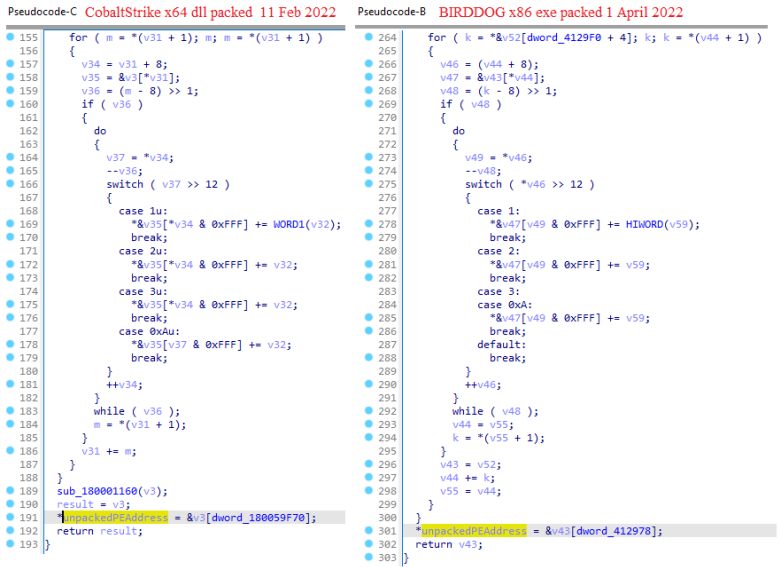

หลักฐานเพิ่มเติมเกี่ยวกับความเกี่ยวข้องระหว่างกลุ่มแฮ็กเกอร์ FIN7 และ Black Basta คือการใช้ Cobalt Strike และ Meterpeter C2 Framework จากจำลองการโจมตีของมัลแวร์โดยนักวิจัย

Cobalt Strike beacon and SocksBot sample packed with the same packer (Sentinel Labs)

แม้ว่าความคล้ายคลึงกันทางเทคนิคเหล่านี้จะบ่งชี้ว่ากลุ่มแฮ็กเกอร์ Fin7 มีความเกี่ยวข้องกับ Black Basta แต่ก็ยังไม่ชัดเจนว่าพวกเขาเป็นเพียงผู้พัฒนาเครื่องมือสำหรับกลุ่มต่าง ๆ หรือจริง ๆ แล้วเป็นบริษัทในเครือที่มีความเกี่ยวข้องกันจริง ๆ

ที่มา: bleepingcomputer

You must be logged in to post a comment.