กลุ่มแรนซัมแวร์ Black Basta ร่วมมือกับมัลแวร์ QBot เพื่อเพิ่มความสามารถในการเข้าควบคุมระบบของเหยื่อได้ดีขึ้น

โดย QBot (QuakBot) เป็นมัลแวร์บน Windows ที่ถูกใช้เพื่อขโมยข้อมูลธนาคาร, ข้อมูลผู้ใช้งานบน Windows domain และดาวน์โหลดมัลแวร์ตัวอื่นๆมาลงบนอุปกรณ์ที่ติด QBot

เหยื่อมักจะถูกโจมตีจาก Qbot ผ่านทางอีเมลล์ฟิชชิ่งที่มีไฟล์แนบที่เป็นอันตราย แม้ตัวมันจะเริ่มต้นจากการเป็นแค่โทรจันสำหรับขโมยข้อมูลบัญชีผู้ใช้ธนาคาร แต่ต่อมาก็มีการร่วมมือกับกลุ่มแรนซัมแวร์อื่น ๆ รวมถึง MegaCortex, ProLock, DoppelPaymer และ Egrego

การร่วมมือกับกลุ่ม Black Basta

Black Basta เป็นกลุ่มแรนซัมแวร์ที่ค่อนข้างใหม่ โดยเริ่มพบการโจมตีหลายบริษัทในเวลาอันสั้น และเรียกเงินค่าไถ่เป็นจำนวนมาก

ผู้เชี่ยวชาญจาก NCC Group ค้นพบความร่วมมือระหว่าง Qakbot และ Black Basta กับเหตุการณ์ที่เกิดขึ้นเมื่อเร็วๆ นี้ ซึ่งสามารถระบุได้จากเทคนิคที่ใช้โดยผู้โจมตี

ในขณะที่กลุ่มแรนซัมแวร์ทั่วไปมักใช้ QBot ในการเป็นช่องทางแรกในการเข้าถึงระบบของเหยื่อ แต่ NCC กล่าวว่ากลุ่ม Black Basta กลับใช้มันเพื่อแพร่กระจายตัวเองไปยังภายในเครือข่ายของเหยื่อ โดยมัลแวร์จะสร้างการเชื่อมต่อชั่วคราวบนโฮสต์เป้าหมาย และสั่งให้เรียกใช้งาน DLL โดยใช้ regsvr32.exe

เมื่อ Qakbot เริ่มทำงานแล้ว มันจะสามารถแพร่กระจายในเครือข่ายผ่านการ brute-force account บน AD หรือผ่านทาง SMB file sharing protocol

นักวิเคราะห์ยังค้นพบไฟล์ข้อความชื่อ “pc_list.txt” ในโฟลเดอร์ Windows ซึ่งจะมี IP ของเครื่องทั้งหมดที่อยู่บนระบบ ซึ่งน่าจะถูกสร้างโดย Qakbot

พบการปิดการใช้งาน Windows Defender

ในการโจมตีครั้งล่าสุดที่ตรวจพบโดย NCC Black Basta มีการปรับเปลี่ยนไอคอนรูปพื้นหลัง, ลบสำเนา, ต่อท้ายนามสกุล .basta ในไฟล์ที่เข้ารหัส และระบุ ID ของบริษัทในบันทึกเรียกค่าไถ่

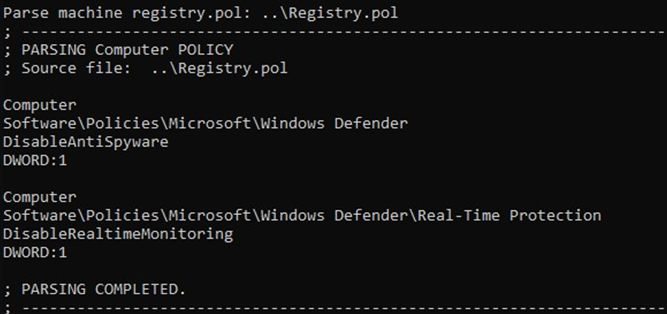

อย่างไรก็ตาม NCC ระบุว่าผู้โจมตียังปิดการใช้งาน Windows Defender เพื่อหลบเลี่ยงการตรวจจับ และลดความเสี่ยงการถูกตรวจจับในขั้นตอนการเข้ารหัสอีกด้วย โดยแรนซัมแวร์จะรันคำสั่ง PowerShell หรือสร้าง GPO บน Domain Controller ที่ถูกโจมตี ซึ่งจะทำการเปลี่ยนแปลงค่า Windows Registry เพื่อปิดการทำงานของ Windows Defender

Qakbot สามารถแพร่กระจายภายในเครือข่ายที่ถูกโจมตีได้อย่างรวดเร็ว รวมไปถึงการขโมยข้อมูลบัญชีผู้ใช้งาน อย่างไรก็ตามแรนซัมแวร์จะยังไม่ถูกติดตั้งในทันที ดังนั้นจึงยังมีโอกาสป้องกันก่อนที่จะเกิดการโจมตีจนสำเร็จได้

โทรจันมีการโจมตีที่สลับซับซ้อน และหลากหลาย ซึ่งอาจจะมีโอกาสตรวจจับได้ก็จริง แต่ปกติแล้ว Qakbot มักเริ่มจากการมากับไฟล์แนบที่เป็นอันตรายจากอีเมลล์ฟิชชิ่ง ดังนั้นจึงควรหลีกเลี่ยงการเปิดไฟล์แนบ หรือคลิกลิงก์ที่ฝังไว้ในอีเมลที่ไม่รู้จัก

ที่มา: bleepingcomputer

You must be logged in to post a comment.