บทนำ

เมื่อเดือนกันยายน 2018 นักวิจัยจาก Group-IB ออกรายงานชื่อ Silence: Moving into the darkside เปิดเผยกลุ่มแฮกเกอร์กลุ่มใหม่ชื่อ Silence เชื่อมโยงกับการขโมยเงินจากธนาคารในรัสเซีย, ธนาคารในยุโรปตะวันออก และสถาบันทางการเงิน ซึ่ง Group-IB ให้ความสนใจกลุ่ม Silence เพราะเป็นกลุ่มที่แตกต่างจาก APT ที่มุ่งโจมตีสถาบันการเงินทั่วไป เนื่องจากมีขนาดเล็กแต่มีความสามารถในการพัฒนาเทคนิคและเครื่องมือ ไม่ว่าจะเป็นการพัฒนาเครื่องมือเองใหม่, แก้ไขจากความผิดพลาด หรือลอกเลียนแบบจากกลุ่มอื่นๆ

Group-IB ค้นพบการเคลื่อนไหวของกลุ่ม Silence ตั้งแต่เดือนกรกฏาคมปี 2016 โดยกลุ่ม Silence พยายามทำการถอนเงินผ่านระบบกลางที่เชื่อมระหว่างแต่ละธนาคารในรัสเซีย (AWS CBR: Automated Work Station Client of the Russian Central Bank) แต่ไม่ประสบความสำเร็จ จากนั้นกลุ่ม Silence มีการพัฒนาเทคนิคการโจมตีและทดลองอีกหลายครั้งจนกระทั่งทำการโจมตีสำเร็จในเดือนตุลาคมปี 2017 และทำการโจมตีต่อมาอีกหลายครั้งในปี 2018 รวมเป็นเงินกว่า 800,000 ดอลลาร์สหรัฐฯ

ต่อมาในเดือนสิงหาคม 2019 Group-IB ได้ออกรายงาน Silence 2.0: Going Global อัปเดตการทำงานของกลุ่ม Silence ว่าได้ขยายการโจมตีเป็นทั่วโลก โดยจากกันยายน 2018 ที่ออกรายงานฉบับแรกมาจนถึงการออกรายงานฉบับที่ 2 นี้ Group-IB คาดว่ากลุ่ม Silence ได้สร้างความเสียหายกว่า 4.2 ล้านดอลลาร์สหรัฐฯ แล้ว

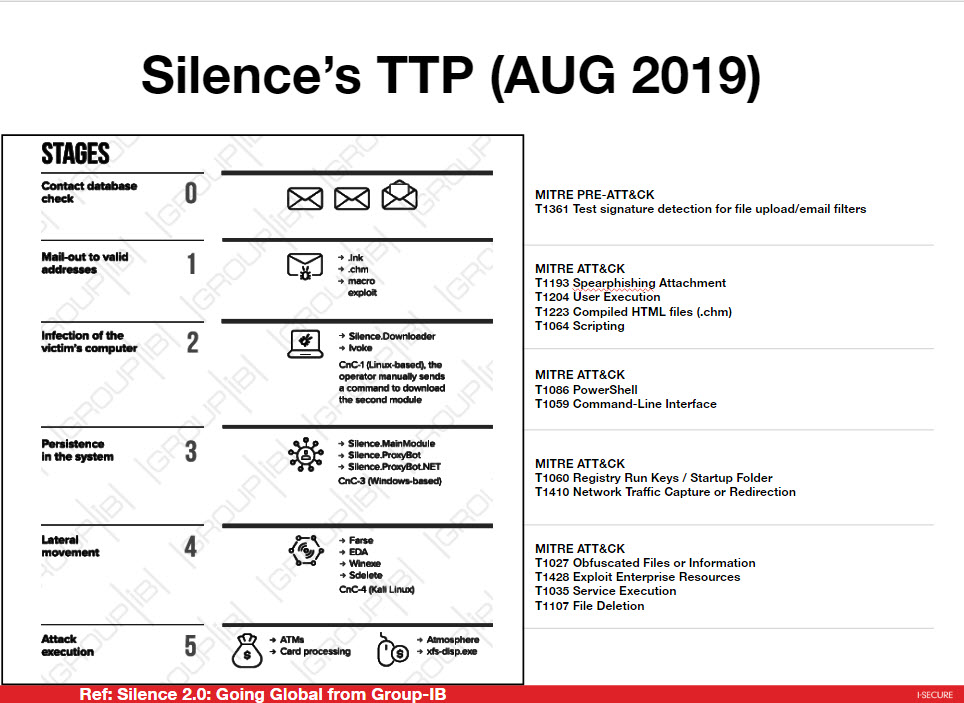

ทีมตอบสนองการโจมตีและภัยคุกคาม (Intelligent Response) จากบริษัท ไอ-ซีเคียว จำกัดจะสรุป Tactics, Techniques, and Procedures (TTP) ของกลุ่ม Silence ตาม MITRE ATT&CK Framework ดังต่อไปนี้

Tactics, Techniques, and Procedures (TTP) ของกลุ่ม Silence

ขั้นที่ 0 Contact database check การส่งอีเมลปลอมไปยังเป้าหมายเพื่อเช็คว่าอีเมลนั้นๆ รับอีเมลได้หรือไม่

ขั้นที่ 1 Mail-out to valid address ส่งอีเมลโจมตีไปเฉพาะอีเมลที่ถูกต้อง โดยภายในมีไฟล์แนบที่เป็นอันตราย

ขั้นที่ 2 Infection of the victim's computer เมื่อเหยื่อหลงเปิดไฟล์แนบและติดเชื้อ Silence.Downloader จะถูกติดตั้งในเครื่องเหยื่อ

ขั้นที่ 3 Persistence in the system ยึดเครื่องถาวรด้วย Silence.Main, Silence.ProxyBot และ Silence.ProxyBot.NET

ขั้นที่ 4 Lateral movement กระโดดไปยังเครื่องอื่นๆ ด้วย EmpireDNSAgent, winexe, sdelete, และ Farse

ขั้นที่ 5 Attack execution ขโมยเงินจากตู้ ATM หรือออกบัตรกดเงิน (Card processing) โดยสั่งการจาก Atmosphere Trojan และ xfs-disp.exe

ที่มา รายงาน Silence 2.0: Going Global จาก Group-IB

ขั้นที่ 0 Contact database check

กลุ่ม Silence จะทำการส่งอีเมลปลอมเพื่อ recon ไปยังเป้าหมาย โดยอีเมลปลอมดังกล่าวจะถูกปลอมให้เหมือนกับอีเมลแจ้งเตือนเวลาส่งอีเมลไม่สำเร็จ (mail delivery failed)

ตัวอย่างอีเมลปลอมที่ใช้ recon

ภายในอีเมลปลอมที่ใช้ recon ยังไม่มีไฟล์แนบที่เป็นอันตราย ทำเพื่อเช็คว่าอีเมลนั้นๆ รับอีเมลได้หรือไม่และรวบรวมข้อมูลเกี่ยวกับโปรแกรมป้องกันอีเมลที่เหยื่อใช้ โดยตั้งแต่กันยายน 2019 กลุ่ม Silence ส่งอีเมลปลอมที่ใช้ recon ไปแล้วกว่า 170,000 อีเมล โดย 80,000 กว่าอีเมลนั้นถูกส่งไปยังเป้าหมายในเอเชีย ได้แก่ ไต้หวัน มาเลเซีย และเกาหลีใต้

ซึ่งอีเมลปลอมนี้มีทั้งปลอมอีเมลจากธนาคารที่ไม่มีอยู่จริง ปลอมอีเมลของเหยื่อเอง (ปลอมอีเมลส่งจากธนาคาร A ไปยังคนในธนาคาร A ด้วยกัน ซึ่งจะทำได้แนบเนียนถ้าธนาคาร A ตั้งค่า SPF ไม่ถูกต้อง) ไปจนถึงปลอมอีเมลจากธนาคารกลางของประเทศที่ตั้งของเหยื่อ

MITRE PRE-ATT&CK

ขั้นที่ 1 Mail-out to valid address

ส่งอีเมลโจมตีไปเฉพาะอีเมลที่ตรวจสอบจากขั้นที่ 0 โดยภายในมีไฟล์แนบที่เป็นอันตราย ได้แก่ ไฟล์ Microsoft Office ที่มี macro อันตราย, ไฟล์ .CHM และ ไฟล์ .LNK

MITRE ATT&CK

- T1193 Spearphishing Attachment ส่งอีเมลที่มีไฟล์แนบอันตราย.

- T1204 User Execution ใช้ประโยชน์จากการที่ User เปิดดูไฟล์แนบอันตราย

- T1223 Compiled HTML files (.chm) ใช้ไฟล์ .CHM เป็นหนึ่งในไฟล์แนบอันตราย

- T1064 Scripting ใช้ VB script

ขั้นที่ 2 Infection of the victim's computer

เมื่อเหยื่อหลงเปิดไฟล์แนบและติดเชื้อ Silence.Downloader และ Ivoke backdoor จะถูกติดตั้งในเครื่องเหยื่อ ซึ่ง Ivoke backdoor เป็น fileless Trojan ที่เขียนด้วย PowerShell จากนั้นจะติดต่อกับ C&C เพื่อดำเนินการขั้นต่อไป

MITRE ATT&CK

- T1086 PowerShell Ivoke เขียนด้วย PowerShell

- T1059 Command-Line Interface มีการใช้ Windows command-line

ขั้นที่ 3 Persistence in the system

ยึดเครื่องถาวรด้วย Silence.Main, Silence.ProxyBot และ Silence.ProxyBot.NET

Silence.Main มีความสามารถในการเพิ่มตัวเองใน Registry เพื่อให้คงอยู่แม้ปิดเครื่อง

Silence.ProxyBot ทำการเก็บข้อมูลและส่งไปยัง C&C

Silence.ProxyBot.NET เป็นเวอร์ชั่นอัปเดทของ Silence.ProxyBot

MITRE ATT&CK

- T1060 Registry Run Keys / Startup Folder การเพิ่มตัวเองใน Registry เพื่อให้คงอยู่แม้ปิดเครื่อง

- T1410 Network Traffic Capture or Redirection ทำการเก็บข้อมูลและส่งไปยัง C&C

ขั้นที่ 4 Lateral movement

กระโดดไปยังเครื่องอื่นๆ ด้วย EmpireDNSAgent, winexe (SMB), sdelete, และ Farse (ดึงรหัสผ่านออกจาก RAM)

MITRE ATT&CK

- T1027 Obfuscated Files or Information เข้ารหัสข้อมูลผ่าน EmpireDNSAgent

- T1428 Exploit Enterprise Resources กระโดดไปยังเครื่องอื่นๆ ผ่าน SMB

- T1035 Service Execution ใช้ Winexe

- T1107 File Deletion ลบร่องรอยด้วย sdelete

ขั้นตอนที่ 5 Attack execution

ขโมยเงินจากตู้ ATM หรือออกบัตรกดเงิน (Card processing) โดยสั่งการจาก Atmosphere Trojan และ xfs-disp.exe

แหล่งอ้างอิง

- Silence 2.0: Going Global จาก Group-IB

- MITRE ATT&CK G0091 Silence สืบค้นเมื่อ 22 สิงหาคม 2019

You must be logged in to post a comment.