นักวิจัยด้านความปลอดภัยจาก Malwarebytes ค้นพบวิธีการแพร่กระจาย Locky ransomware จากกลุ่มซึ่งใช้ชื่อแฝงว่า Locky ID#5 และ Locky ID# 3 ผ่านช่องทางต่างๆ หลายรูปแบบ

Marcelo Rivero นักวิจัยด้านความปลอดภัยจาก Malwarebytes ได้ค้นพบการแพร่กระจาย spam ผ่านไฟล์เอกสารด้วยมาโครสคริปต์โดยการทำงานจะต่างจากปกติคือมาโครสคริปต์จะไม่มีการรันจนกว่าผู้ใช้จะทำการปิดไฟล์เอกสาร ซึ่งจะทำให้โซลูชั่นในการรักษาความปลอดภัยต่างๆ ไม่สามารถ สแกนเจอไฟล์ที่เป็นอันตราย

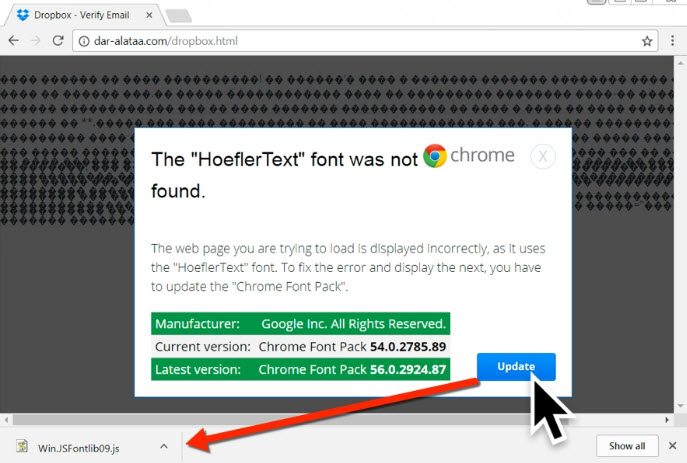

อีกวิธีที่ใช้ในการแพร่กระจาก Locky คือการส่งอีเมลโดยใช้บัญชีของ Dropbox เพื่อหลอกให้ผู้ใช้ทำการยืนยันตัวตน นอกจากนี้ผู้โจมตียังมีการใช้เทคนิคป๊อปอัป "HoeflerText" ซึ่งจะใช้ประโยชน์จากมัลแวร์และ exploit kit โดยเปลี่ยนเส้นทางการรับส่งข้อมูลไปยังหน้าเว็บที่เป็นอันตรายที่มีข้อความว่า "HoeflerText font missing" แสดงเป็นป๊อปอัพขึ้นมา เพื่อหลอกให้ผู้ใช้ดาวโหลดและติดตั้งฟอนต์ที่แท้จริงแล้วเป็นไฟล์จาวาสคริปต์ (ดาวโหลดเป็นไฟล์สคริปต์ JS) โดยเบราว์เซอร์ที่ได้รับผลกระทบคือ Firefox และในตระกูล Chrome เท่านั้น

ที่มา: hbleepingcomputer

You must be logged in to post a comment.