แฮ็กเกอร์ได้มุ่งเป้าโจมตีเซิร์ฟเวอร์ TrueConf conference โดยใช้ช่องโหว่ Zero-day ซึ่งทำให้สามารถสั่งรันไฟล์ใด ๆ ก็ได้บนอุปกรณ์ endpoints ทั้งหมดที่เชื่อมต่ออยู่

ช่องโหว่นี้มีหมายเลข CVE-2026-3502 และมีระดับความรุนแรง Medium โดยช่องโหว่เกิดจากกลไกการอัปเดตซอฟต์แวร์ที่ขาดการตรวจสอบ integrity ซึ่งทำให้สามารถแทนที่การอัปเดตที่ถูกต้องด้วยเวอร์ชันที่เป็นอันตรายได้

TrueConf เป็นแพลตฟอร์มการประชุมทางวิดีโอที่สามารถทำงานเป็นเซิร์ฟเวอร์แบบโฮสต์เองได้ แม้ว่าจะรองรับการใช้งานผ่านคลาวด์ด้วยก็ตาม แต่โดยทั่วไปแล้วซอฟต์แวร์นี้ถูกออกแบบมาเพื่อใช้งานในสภาพแวดล้อมระบบปิด หรือแบบออฟไลน์เป็นหลัก

ข้อมูลจากทางผู้ผลิตระบุว่า ในช่วงการแพร่ระบาดของ COVID-19 มีองค์กรมากกว่า 100,000 แห่งได้เปลี่ยนมาใช้ TrueConf เพื่อดำเนินกิจกรรมทางธุรกิจออนไลน์จากระยะไกล

ผู้ใช้งาน TrueConf ประกอบด้วยกองทัพ, หน่วยงานรัฐบาล, บริษัทน้ำมัน และก๊าซ และบริษัทจัดการจราจรทางอากาศ

นักวิจัยจาก CheckPoint ได้ติดตามแคมเปญการโจมตีที่ชื่อว่า TrueChaos ซึ่งเริ่มมาตั้งแต่ต้นปี โดยใช้ช่องโหว่ CVE-2026-3502 ในรูปแบบ Zero-day เพื่อโจมตีหน่วยงานรัฐบาลในเอเชียตะวันออกเฉียงใต้

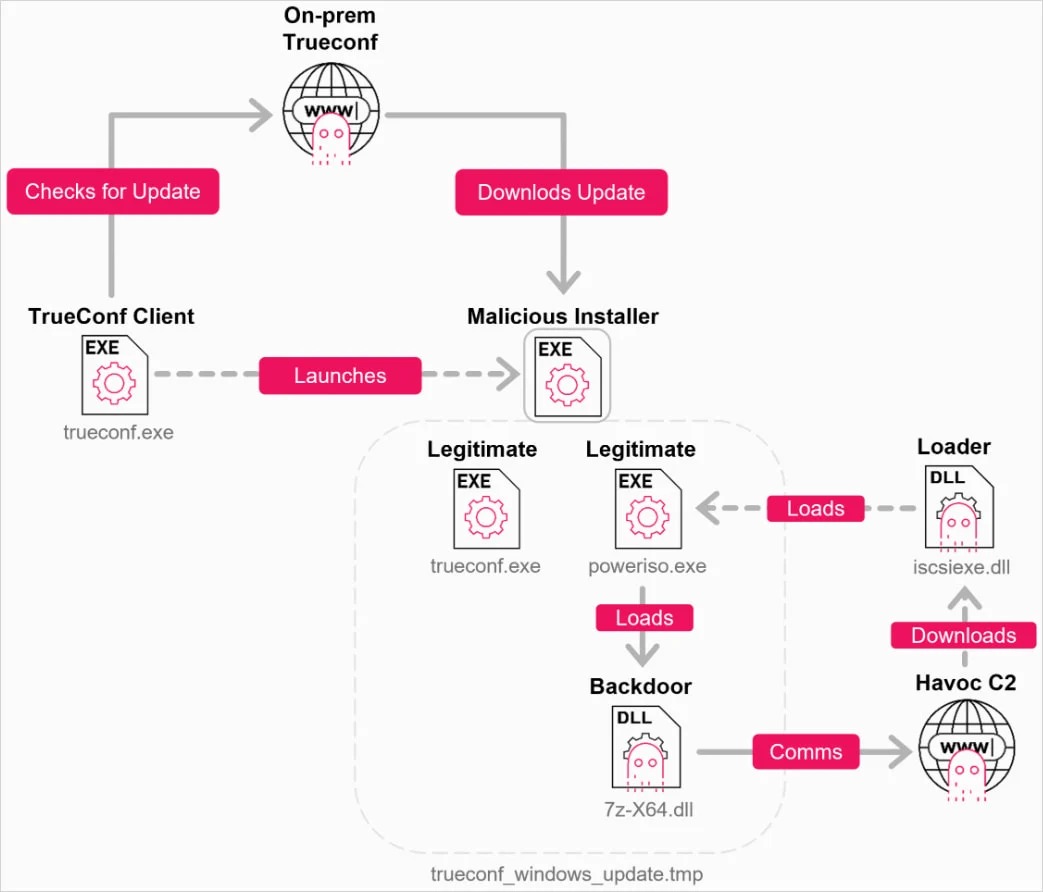

CheckPoint ระบุว่า “ผู้โจมตีที่สามารถควบคุมเซิร์ฟเวอร์ TrueConf แบบ on-premises ได้ จะสามารถแทนที่ไฟล์อัปเดตปกติด้วยไฟล์อันตรายที่ดูเหมือนว่าเป็นเวอร์ชันปัจจุบัน และแพร่กระจายไปยังเครื่อง endpoints ทั้งหมดที่เชื่อมต่ออยู่”

“เนื่องจากตัวโปรแกรมฝั่ง Client นั้นเชื่อถือการอัปเดตที่ส่งมาจากเซิร์ฟเวอร์โดยไม่มีการตรวจสอบที่เหมาะสม ทำให้ไฟล์ที่เป็นอันตรายถูกส่ง และรันภายใต้ของการอัปเดต TrueConf ที่ถูกต้อง”

ช่องโหว่นี้ส่งผลกระทบต่อ TrueConf เวอร์ชัน 8.1.0 ถึง 8.5.2 และหลังจากที่ CheckPoint ได้รายงานไปยังผู้ผลิต ก็ได้มีการออกแพตช์แก้ไขในเวอร์ชัน 8.5.3 เมื่อเดือนมีนาคม 2026 ที่ผ่านมา

ปฏิบัติการ “TrueChaos”

CheckPoint มีความมั่นใจในระดับปานกลางว่าเป็นการกระทำของกลุ่มแฮ็กเกอร์ที่มีความเชื่อมโยงกับประเทศจีน โดยพิจารณาจากกลวิธี เทคนิค และขั้นตอนการปฏิบัติการ (TTPs) รวมถึงการใช้ Alibaba Cloud และ Tencent ในการโฮสต์ C2 Server และข้อมูลเกี่ยวกับเหยื่อ

การโจมตีจะแพร่กระจายผ่านเซิร์ฟเวอร์ TrueConf ของรัฐบาลที่บริหารจัดการจากส่วนกลาง ส่งผลกระทบต่อหน่วยงานหลายแห่งด้วยการส่งไฟล์อันตรายผ่านการอัปเดตปลอมไปยังเครื่อง endpoints ทั้งหมดที่เชื่อมต่ออยู่

ลำดับขั้นตอนการติดมัลแวร์ ประกอบด้วยการทำ DLL sideloading และการติดตั้งเครื่องมือสอดแนมระบบ (tasklist, tracert) การยกระดับสิทธิ์ (UAC bypass ผ่าน iscicpl.exe) รวมถึงการสร้างช่องทางเพื่อแฝงตัวอยู่ในระบบอย่างถาวร

แม้ว่านักวิจัยจะไม่สามารถกู้คืน Payload ขั้นตอนสุดท้ายได้ แต่จากการตรวจสอบการรับส่งข้อมูลทางเครือข่ายพบว่ามีการเชื่อมต่อไปยังโครงสร้างพื้นฐานของ Havoc C2 จึงมีความเป็นไปได้สูงมากที่ Havoc จะถูกนำมาใช้ในครั้งนี้

Havoc เป็น Open-Source C2 Framework ที่มีความสามารถในการรันคำสั่ง จัดการ Process ต่าง ๆ ปรับแต่ง Windows tokens เรียกใช้ shellcode รวมถึงการติดตั้ง Payload เพิ่มเติมลงในระบบที่ถูกบุกรุก

โดยก่อนหน้านี้พบว่ากลุ่มภัยคุกคามที่มีความเชื่อมโยงกับจีนอย่าง ‘Amaranth Dragon’ เคยใช้ Framework นี้ในการโจมตีกลุ่มเป้าหมายในลักษณะที่ใกล้เคียงกัน

รายงานของ CheckPoint ได้ระบุ IoCs และสัญญาณการติดมัลแวร์ไว้หลายประการ โดยสัญญาณสำคัญที่บ่งบอกถึงการรั่วไหลของข้อมูล ได้แก่ การพบไฟล์ poweriso.exe หรือ 7z-x64.dll รวมถึงไฟล์ที่น่าสงสัยอย่าง %AppData%\Roaming\Adobe\update.7z หรือ iscsiexe.dll

ที่มา : bleepingcomputer

You must be logged in to post a comment.