ในช่วงต้นเดือนมีนาคม GitHub ได้ทำการออกแพตช์แก้ไขช่องโหว่ Remote Code Execution ระดับ Critical หมายเลข CVE-2026-3854 ซึ่งอาจทำให้ผู้โจมตีสามารถเข้าถึง Private Repositories หลายล้านรายการได้

ช่องโหว่ดังกล่าวถูกรายงานเมื่อวันที่ 4 มีนาคม 2026 โดยนักวิจัยจากบริษัทรักษาความปลอดภัยทางไซเบอร์ Wiz ผ่านโครงการ Bug Bounty ของ GitHub ทางด้าน Alexis Wales ประธานเจ้าหน้าที่ฝ่ายรักษาความปลอดภัยข้อมูลของ GitHub ระบุว่า ทีมรักษาความปลอดภัยของบริษัทสามารถจำลองปัญหา และยืนยันช่องโหว่นี้ได้ภายใน 40 นาที พร้อมทั้งออกแพตช์แก้ไขช่องโหว่ดังกล่าวบนแพลตฟอร์ม GitHub.com ภายในเวลาไม่ถึง 2 ชั่วโมงหลังจากได้รับรายงาน

ช่องโหว่ CVE-2026-3854 ส่งผลกระทบต่อบริการต่าง ๆ ดังต่อไปนี้

- GitHub.com

- GitHub Enterprise Cloud

- GitHub Enterprise Cloud with Data Residency

- GitHub Enterprise Cloud with Enterprise Managed Users

- GitHub Enterprise Server

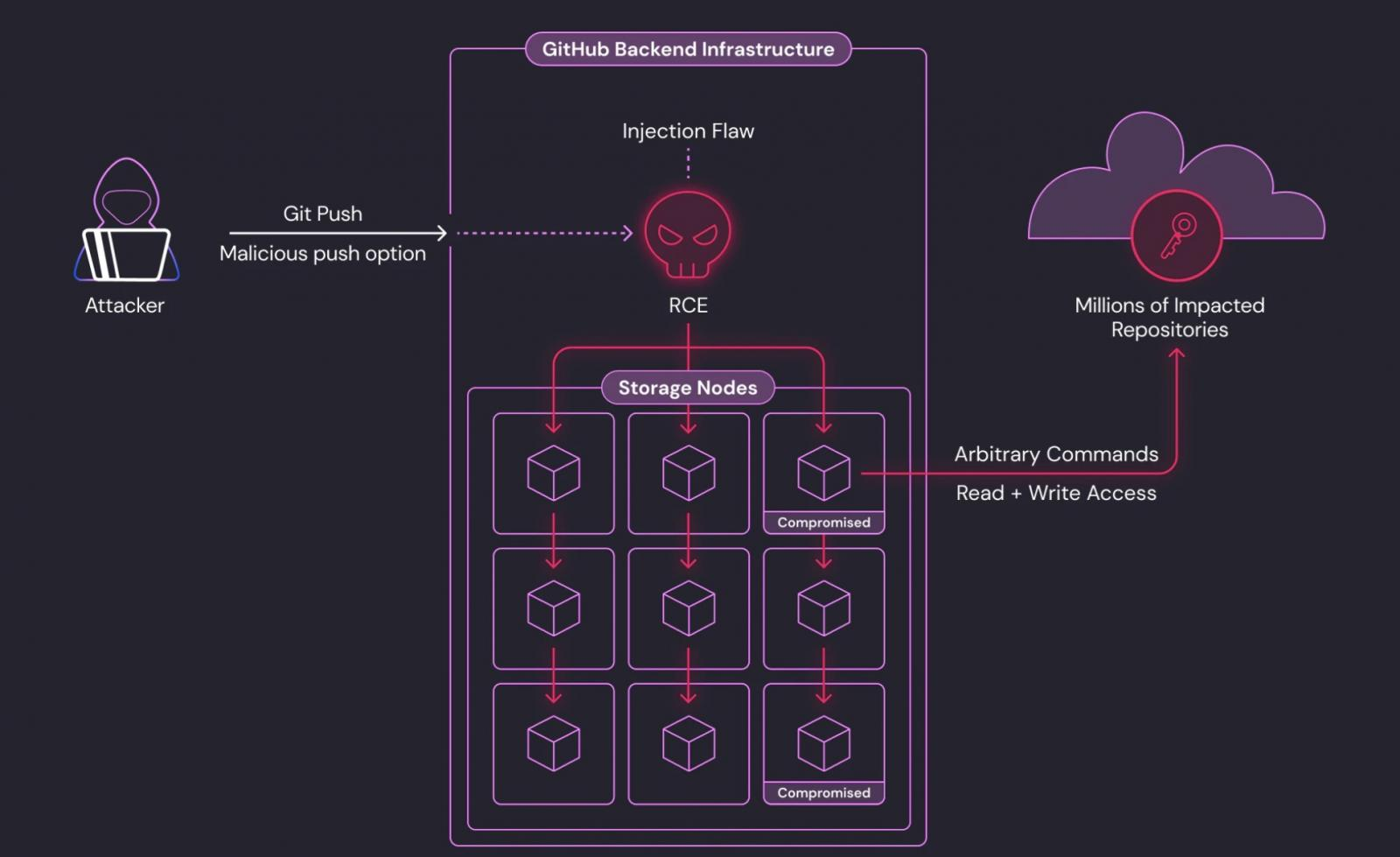

การโจมตีให้สำเร็จนั้นอาศัยเพียงคำสั่ง 'git push' ที่ถูกสร้างขึ้นมาเพียงคำสั่งเดียว ซึ่งสามารถทำให้ผู้โจมตีที่มีสิทธิ์ในการ push ได้รับสิทธิ์ในการอ่าน และเขียน อย่างเต็มรูปแบบบน Private Repositories บน GitHub.com หรือเซิร์ฟเวอร์ GitHub Enterprise ที่มีช่องโหว่

ช่องโหว่ดังกล่าวเกิดจากวิธีการที่ GitHub จัดการกับ Options ที่ระบุโดยผู้ใช้ในระหว่างกระบวนการรันคำสั่ง git push โดยค่าต่าง ๆ ที่ผู้ใช้ส่งเข้ามาจะถูกนำไปรวมเข้ากับข้อมูล Metadata ภายในเซิร์ฟเวอร์โดยไม่มีการตรวจสอบ และคัดกรองที่ดีพอ ทำให้ผู้โจมตีสามารถแทรก Fields ข้อมูลเพิ่มเติมลงไป ซึ่งเป็น Fields ที่ได้รับความเชื่อถือจาก Downstream service ได้

ดังที่ Wales ได้อธิบายเมื่อวันอังคารที่ผ่านมา ผู้โจมตีสามารถ Bypass ผ่านระบบป้องกัน Sandboxing และรันโค้ดอันตรายใด ๆ ก็ได้บนเซิร์ฟเวอร์ที่ทำหน้าที่จัดการคำสั่ง push ได้โดยการเชื่อมโยงค่าต่าง ๆ ที่ถูกแทรกเข้ามาหลาย ๆ ค่าเข้าด้วยกัน

โฆษกของบริษัท Wiz ให้ข้อมูลกับ BleepingComputer โดยระบุว่า "การโจมตีผ่านช่องโหว่นี้อาจทำให้ Codebases ขององค์กรขนาดใหญ่ระดับโลกเกือบทั้งหมดถูกเข้าถึงได้ ซึ่งถือเป็นหนึ่งในช่องโหว่บนบริการ SaaS ที่ร้ายแรงที่สุดเท่าที่เคยค้นพบมา"

Sagi Tzadik นักวิจัยด้านความปลอดภัยจาก Wiz ระบุในรายงานเมื่อวันอังคารที่ผ่านมาว่า "บน GitHub.com ช่องโหว่นี้อาจทำให้สามารถรันโค้ดจากระยะไกลบน Shared storage nodes ได้ เราขอยืนยันว่า Repositories ทั้งแบบสาธารณะ และแบบส่วนตัวหลายล้านรายการซึ่งเป็นของผู้ใช้ และองค์กรรายอื่น ๆ สามารถถูกเข้าถึงได้บน Nodes ที่ได้รับผลกระทบ"

"บน GitHub Enterprise Server ช่องโหว่เดียวกันนี้ทำให้สามารถโจมตีระบบเซิร์ฟเวอร์ได้อย่างสมบูรณ์ ซึ่งรวมถึงการเข้าถึง Repositories ทั้งหมดที่ Host อยู่และข้อมูลความลับต่าง ๆ ภายในระบบด้วย"

Tzadik ยังเตือนด้วยว่า แม้ GitHub จะทำการแพตช์แก้ไขปัญหาด้านความปลอดภัยครั้งใหญ่นี้บน GitHub.com ได้ภายใน 6 ชั่วโมง แต่ผู้ดูแลระบบของ GitHub Enterprise Server (GHES) ควรทำการอัปเกรดระบบโดยทันที เนื่องจากประมาณ 88% ของเซิร์ฟเวอร์ GHES ที่สามารถเชื่อมต่อได้ในขณะนี้ยังคงมีช่องโหว่อยู่

อย่างไรก็ตาม แม้ว่าช่องโหว่นี้จะมีความรุนแรง แต่จากการตรวจสอบทาง Forensic investigation กลับไม่พบหลักฐานว่ามีการโจมตีผ่านช่องโหว่นี้ก่อนที่ทาง Wiz จะเปิดเผยข้อมูลออกมา และ GitHub ระบุว่า ข้อมูล Telemetry data ยืนยันว่าทุกเหตุการณ์ที่มีการเรียกใช้ Anomalous code path อันเป็นผลมาจากช่องโหว่นี้ ล้วนมาจากการทดสอบของทีมนักวิจัยจาก Wiz แต่เพียงผู้เดียว

Wales ระบุว่า ไม่มีผู้ใช้หรือบัญชีรายอื่นใดที่ไปเรียกใช้ Code path ที่ถูกใช้ในการโจมตีช่องโหว่นี้ และไม่มีข้อมูลของลูกค้าที่ถูกเข้าถึง ดัดแปลงแก้ไข หรือถูกลักลอบนำออกไป อันเป็นผลมาจากการโจมตีผ่าน CVE-2026-3854 ก่อนที่จะมีการติดตั้งแพตช์แก้ไขบน GitHub.com

Wales ระบุเพิ่มเติมว่า "สำหรับ GitHub Enterprise Server เราได้จัดเตรียมแพตช์แก้ไขสำหรับทุกเวอร์ชันที่ยังรองรับการใช้งาน (3.14.25, 3.15.20, 3.16.16, 3.17.13, 3.18.8, 3.19.4, 3.20.0 หรือใหม่กว่า) และได้เผยแพร่รายละเอียดของ CVE-2026-3854 แล้ว แพตช์เหล่านี้พร้อมให้ใช้งานแล้วในวันนี้ และขอแนะนำให้ลูกค้า GHES ทุกรายทำการอัปเกรดระบบโดยทันที"

ที่มา : bleepingcomputer

You must be logged in to post a comment.