การโจมตีแบบ Device Code Phishing เป็นการใช้ช่องโหว่จากกระบวนการ OAuth 2.0 Device Authorization Grant เพื่อขโมยบัญชีผู้ใช้งาน โดยมีอัตราการตรวจพบเพิ่มสูงขึ้นมากกว่า 37 เท่าในปีนี้

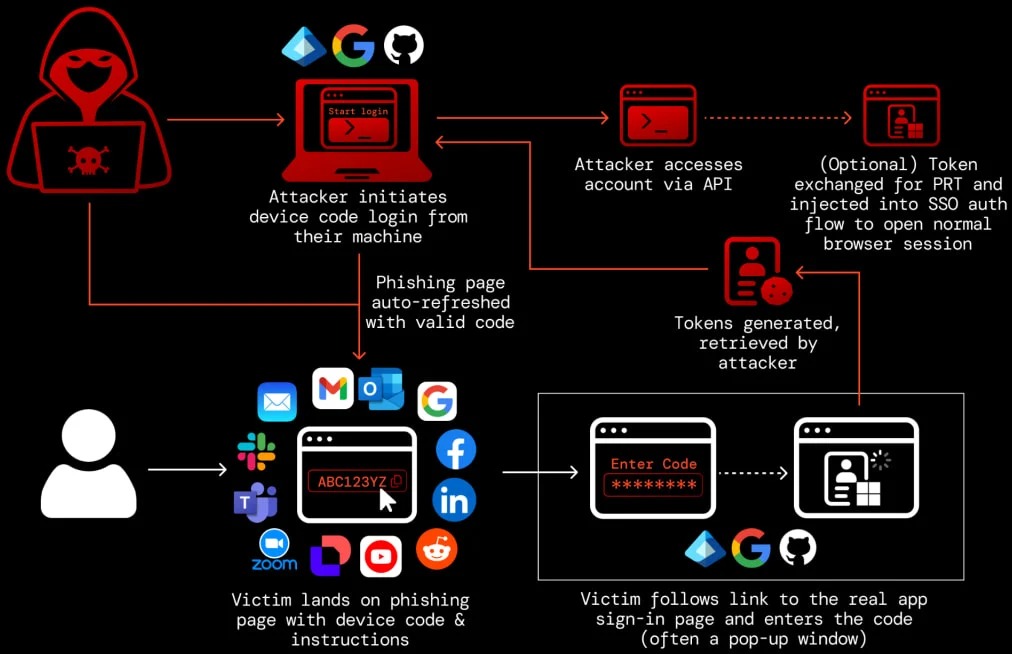

โดยในรูปแบบการโจมตีนี้ ผู้ไม่หวังดีจะส่งคำขออนุญาตใช้งานอุปกรณ์ไปยังผู้ให้บริการเพื่อรับรหัสยืนยัน จากนั้นจะส่งรหัสดังกล่าวไปยังเหยื่อโดยใช้ข้ออ้างต่าง ๆ

ขั้นตอนต่อมาคือการหลอกให้เหยื่อนำรหัสไปกรอกในหน้าล็อกอินที่ถูกต้อง ทำให้ผู้โจมตีได้รับอนุญาตให้เข้าถึงบัญชีผ่านทาง Access Token และ Refresh Token ที่ถูกต้องได้ทันที

กระบวนการนี้ถูกออกแบบมาเพื่อเพิ่มความสะดวกในการเชื่อมต่ออุปกรณ์ที่ไม่มีช่องทางการป้อนข้อมูลที่เข้าถึงได้ง่าย (เช่น อุปกรณ์ IoT, เครื่องพิมพ์, อุปกรณ์สตรีมมิ่ง และสมาร์ททีวี)

เทคนิคการทำ Device Code Phishing ถูกบันทึกไว้ครั้งแรกในปี 2020 แต่การใช้ในการโจมตีถูกตรวจพบในอีกไม่กี่ปีต่อมา โดยถูกนำไปใช้โดยทั้งกลุ่มแฮ็กเกอร์ที่ได้รับการสนับสนุนจากรัฐบาล และกลุ่มที่หวังผลตอบแทนทางการเงิน

นักวิจัยจาก Push Security สังเกตเห็นการเพิ่มขึ้นอย่างมหาศาลของการโจมตีในรูปแบบนี้ พร้อมทั้งเตือนว่าเทคนิคดังกล่าวได้ถูกนำมาใช้อย่างแพร่หลายในหมู่ผู้ก่ออาชญากรรมทางไซเบอร์

“เมื่อต้นเดือนมีนาคม (2026) ทีมวิจัยของบริษัทสังเกตเห็นว่าหน้าเพจที่ทำ Device Code Phishing เพิ่มขึ้นถึง 15 เท่าในปีนี้ โดยบริษัทได้ติดตามชุดเครื่องมือ (Kits) และแคมเปญการโจมตีหลายรูปแบบ ซึ่งชุดเครื่องมือที่ชื่อว่า EvilTokens เป็นที่แพร่หลายมากที่สุด และปัจจุบันตัวเลขดังกล่าวได้พุ่งสูงขึ้นถึง 37.5 เท่าแล้ว”

เมื่อต้นสัปดาห์ที่ผ่านมา Sekoia บริษัทด้านการตรวจจับ และตอบสนองต่อภัยคุกคาม ได้เผยแพร่งานวิจัยเกี่ยวกับปฏิบัติการ Phishing-as-a-Service (PhaaS) ของ EvilTokens โดยนักวิจัยเน้นย้ำว่านี่คือตัวอย่างสำคัญของชุดเครื่องมือฟิชชิ่งที่ทำให้การโจมตีแบบ Device Code Phishing กลายเป็นเรื่องง่าย ซึ่งช่วยให้อาชญากรไซเบอร์ที่มีทักษะต่ำสามารถนำไปใช้งานได้

Push Security เห็นด้วยว่า EvilTokens เป็นตัวขับเคลื่อนหลักที่ทำให้เทคนิคนี้กลายเป็นกระแสหลัก แต่ยังระบุด้วยว่ามีแพลตฟอร์มอื่น ๆ อีกหลายแห่งที่แข่งขันกันอยู่ในตลาดเดียวกัน ซึ่งอาจก้าวขึ้นมามีบทบาทสำคัญหาก EvilTokens ถูกเจ้าหน้าที่บังคับใช้กฎหมายกวาดล้าง ดังนี้:

- VENOM – ชุดเครื่องมือ PhaaS แบบ Closed-source ที่มีความสามารถทั้ง Device Code Phishing และ AiTM โดยส่วนประกอบของ Device Code ดูเหมือนจะเป็นการโคลนมาจาก EvilTokens

- SHAREFILE – ชุดเครื่องมือที่ออกแบบมาเพื่อ Citrix ShareFile document transfers โดยใช้ Backend Endpoint แบบ Node-based เพื่อจำลองการแชร์ไฟล์ และ trigger ให้เกิดกระบวนการใช้ Device Code

- CLURE – ชุดเครื่องมือที่ใช้ API Endpoint แบบ rotate และมีระบบคัดกรอง bot ใช้การล่อลวงในธีม SharePoint และมีโครงสร้างพื้นฐาน Backend อยู่บน DigitalOcean

- LINKID – ชุดเครื่องมือที่ใช้ประโยชน์จากหน้าตรวจสอบของ Cloudflare และ API ที่โฮสต์เอง โดยใช้การล่อลวงในธีม Microsoft Teams และ Adobe

- AUTHOV – ชุดเครื่องมือที่โฮสต์บน workers.dev ใช้หน้าต่างป๊อปอัพในการกรอก Device Code และใช้การล่อลวงในธีมการแชร์เอกสารของ Adobe

- DOCUPOLL – ชุดเครื่องมือที่โฮสต์บน GitHub Pages และ workers.dev ซึ่งเลียนแบบขั้นตอนการทำงานของ DocuSign รวมถึงการแทรกสำเนาของหน้าเว็บจริง

- FLOW_TOKEN – ชุดเครื่องมือที่โฮสต์บน workers.dev โดยใช้โครงสร้างพื้นฐาน Backend ของ Tencent Cloud ใช้การล่อลวงในธีมฝ่าย HR และ DocuSign พร้อมกระบวนการแบบป๊อปอัพ

- PAPRIKA – ชุดเครื่องมือที่โฮสต์บน AWS S3 ใช้หน้าล็อกอินที่โฮสต์เลียนแบบ Microsoft พร้อมการสร้างแบรนด์ Office 365 และมีการใส่ส่วน Footer ของ Okta ปลอม

- DCSTATUS – ชุดเครื่องมือขนาดเล็กที่ใช้การล่อลวงแบบทั่วไปในธีม "Secure Access" ของ Microsoft 365 โดยมีร่องรอยโครงสร้างพื้นฐานให้ตรวจพบน้อยมาก

- DOLCE – ชุดเครื่องมือที่โฮสต์บน Microsoft PowerApps ใช้การล่อลวงในธีม Dolce & Gabbana ซึ่งน่าจะเป็นการใช้งานแบบครั้งเดียว หรือเป็นการทดสอบเจาะระบบ (Red-team) มากกว่าจะเป็นชุดเครื่องมือที่ใช้กันแพร่หลาย

ทั้งนี้ มีข้อสังเกตว่านอกจาก Venom และ EvilTokens แล้ว ชื่อชุดเครื่องมือฟิชชิ่งอื่น ๆ เป็นชื่อที่นักวิจัยของ Push Security ตั้งขึ้นมาเองเพื่อใช้ในการติดตามกิจกรรมที่เป็นอันตรายเหล่านี้

นอกจากนี้ Push Security ยังเผยแพร่คลิปวิดีโอที่แสดงวิธีการทำงานของชุดเครื่องมือ DOCUPOLL โดยผู้โจมตีใช้แบรนด์ของ DocuSign และหลอกล่อเหยื่อด้วยสัญญาปลอม โดยขอให้เหยื่อลงชื่อเข้าใช้แอปพลิเคชัน Microsoft Office

โดยรวมแล้ว มีชุดเครื่องมือฟิชชิ่งอย่างน้อย 11 ชุดที่เปิดช่องทางให้อาชญากรไซเบอร์ใช้การโจมตีรูปแบบนี้ ซึ่งทั้งหมดล้วนใช้เครื่องมือล่อลวงในธีมบริการ SaaS ที่ดูสมจริง มีระบบป้องกันบอท และใช้แพลตฟอร์มคลาวด์เป็นที่โฮสต์ข้อมูล

เพื่อป้องกันการโจมตีแบบ Device Code Phishing ทาง Push Security แนะนำให้ผู้ใช้งานปิดการใช้งานกระบวนการดังกล่าวเมื่อไม่มีความจำเป็น โดยการตั้งค่านโยบายการเข้าถึงแบบมีเงื่อนไขในบัญชีผู้ใช้

นอกจากนี้ ยังแนะนำให้ตรวจสอบ Logs เพื่อเฝ้าระวังเหตุการณ์การยืนยันตัวตนผ่าน Device Code ที่ผิดปกติ รวมถึงตรวจสอบ IP addresses และ Session การใช้งานที่ผิดปกติด้วย

ที่มา : bleepingcomputer

You must be logged in to post a comment.