เซิร์ฟเวอร์ Microsoft SharePoint มากกว่า 1,300 เครื่องที่เปิดรับการเชื่อมต่อผ่านออนไลน์ยังคงไม่ได้รับการแพตช์แก้ไขช่องโหว่ประเภท Spoofing ซึ่งช่องโหว่ดังกล่าวเคยถูกนำมาใช้ในการโจมตีในลักษณะ Zero-day มาก่อน และปัจจุบันก็ยังคงถูกนำมาใช้ในการโจมตีที่กำลังดำเนินอยู่ในขณะนี้

ช่องโหว่ด้านความปลอดภัยดังกล่าวมีหมายเลข CVE-2026-32201 ซึ่งส่งผลกระทบต่อ SharePoint Enterprise Server 2016, SharePoint Server 2019 และ SharePoint Server Subscription Edition (ซึ่งเป็นเวอร์ชัน on-premises ล่าสุดที่ใช้รูปแบบการอัปเดตอย่างต่อเนื่อง)

ตามที่ Microsoft ได้อธิบายไว้ตอนที่ออกแพตช์แก้ไขช่องโหว่ด้านความปลอดภัยนี้ในชุดอัปเดต Patch Tuesday เดือนเมษายน 2026 หากผู้ไม่หวังดีโจมตีระบบได้สำเร็จ แม้จะไม่มีสิทธิ์การเข้าถึงใด ๆ ก็สามารถทำการ Network spoofing ได้ โดยอาศัยช่องโหว่ในการตรวจสอบความถูกต้องของข้อมูลที่ป้อนเข้ามา ผ่านรูปแบบการโจมตีที่ไม่มีความซับซ้อน และไม่ต้องอาศัยการโต้ตอบจากผู้ใช้เลย

Microsoft ระบุว่า "ผู้โจมตีที่สามารถโจมตีช่องโหว่ได้สำเร็จ อาจสามารถดูข้อมูลสำคัญบางอย่างได้ (Confidentiality) สามารถแก้ไขเปลี่ยนแปลงข้อมูลที่ถูกเปิดเผยได้ (Integrity) แต่ไม่สามารถจำกัดการเข้าถึงทรัพยากรได้ (Availability)"

แม้ Microsoft จะระบุว่าช่องโหว่ดังกล่าวเป็น Zero-day แต่ก็ยังไม่ได้เปิดเผยว่ามีการนำช่องโหว่นี้ไปใช้ในการโจมตีอย่างไร หรือเชื่อมโยงกิจกรรมที่เป็นอันตรายดังกล่าวเข้ากับผู้ไม่หวังดี หรือกลุ่มแฮ็กเกอร์กลุ่มใด

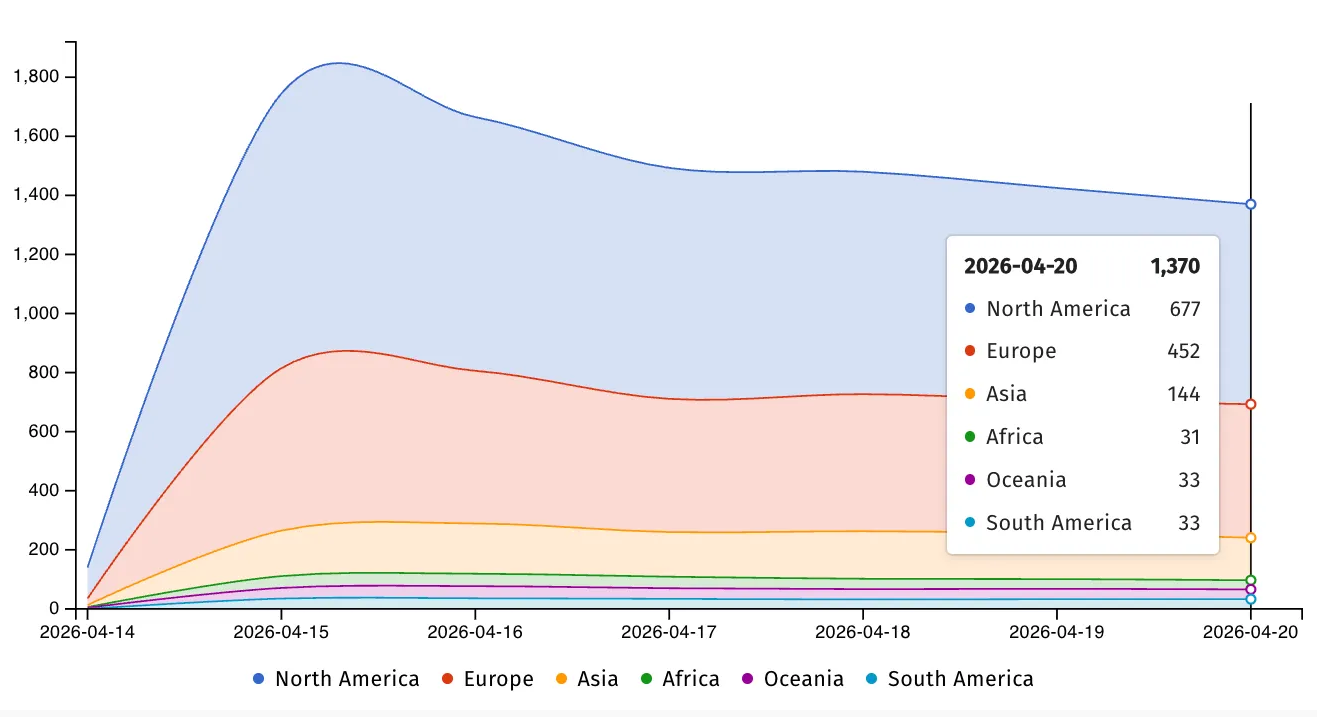

เมื่อวันอังคารที่ผ่านมา กลุ่มองค์กรเฝ้าระวังความปลอดภัยบนอินเทอร์เน็ต Shadowserver ได้ออกมาแจ้งเตือนว่า เซิร์ฟเวอร์ Microsoft SharePoint มากกว่า 1,300 เครื่องที่เปิดรับการเชื่อมต่อผ่านออนไลน์ที่ยังไม่ได้รับการแพตช์แก้ไข โดยมีระบบที่ได้รับการอัปเดตไปแล้วไม่ถึง 200 ระบบ นับตั้งแต่ Microsoft ออกอัปเดตด้านความปลอดภัยสำหรับช่องโหว่ CVE-2026-32201 เมื่อสัปดาห์ที่แล้ว

ในวันเดียวกันกับที่ Microsoft ออกแพตช์แก้ไขช่องโหว่ CVE-2026-32201 ทาง CISA ก็ได้เพิ่มช่องโหว่ดังกล่าวลงใน KEV Catalog ของตนเอง

หน่วยงานด้านความปลอดภัยทางไซเบอร์ของสหรัฐฯ ยังได้สั่งการให้หน่วยงาน Federal Civilian Executive Branch (FCEB) (ซึ่งเป็นหน่วยงานฝ่ายบริหารที่ไม่ใช่หน่วยงานทางทหาร เช่น กระทรวงการคลัง และกระทรวงความมั่นคงแห่งมาตุภูมิ) ดำเนินการอัปเดตแพตช์เซิร์ฟเวอร์ SharePoint ภายในสองสัปดาห์ หรือภายในวันที่ 28 เมษายน ตามที่ข้อบังคับ Binding Operational Directive (BOD) 22-01

ทางหน่วยงานได้แจ้งเตือนว่า "ช่องโหว่ประเภทนี้มักเป็นช่องโหว่ที่ผู้ไม่หวังดีทางไซเบอร์ใช้ในการโจมตีอยู่บ่อยครั้ง และก่อให้เกิดความเสี่ยงอย่างร้ายแรงต่อหน่วยงานของรัฐบาลกลาง"

"ขอให้ดำเนินการลดผลกระทบตามคำแนะนำของผู้ผลิต ปฏิบัติตามแนวทาง BOD 22-01 ที่เกี่ยวข้องสำหรับ Cloud services หรือยุติการใช้งานผลิตภัณฑ์ดังกล่าวหากไม่มีมาตรการลดผลกระทบรองรับ"

เมื่อสัปดาห์ที่แล้ว CISA ยังได้แจ้งเตือนถึงช่องโหว่ Privilege escalation ของ Windows Task Host ว่ากำลังถูกนำไปใช้โจมตีจริง โดยได้เตือนให้หน่วยงานของรัฐบาลกลางเร่งดำเนินการอัปเดตระบบด้านความปลอดภัยให้กับอุปกรณ์ของตนโดยเร็วที่สุด เนื่องจากช่องโหว่นี้อาจทำให้ผู้โจมตีสามารถโจมตีเข้าถึงสิทธิ์ระดับ SYSTEM บนอุปกรณ์ที่ได้รับผลกระทบได้

เมื่อวันที่ 14 เมษายนที่ผ่านมา Microsoft ได้ออกอัปเดตแพตช์ด้านความปลอดภัยเพื่อแก้ไขช่องโหว่ 167 รายการ ซึ่งรวมถึงช่องโหว่ Zero-day อีก 2 รายการ ซึ่งเป็นส่วนหนึ่งของชุดอัปเดต Patch Tuesday ประจำเดือนเมษายน 2026

ที่มา : Bleepingcomputer

You must be logged in to post a comment.