มัลแวร์ Infostealer ตัวใหม่ที่ชื่อว่า Torg Grabber กำลังขโมยข้อมูลสำคัญจาก Browser extension ถึง 850 รายการ ซึ่งกว่า 700 รายการในนั้นเป็น Extension สำหรับ Cryptocurrency wallet

การเข้าถึงระบบในเบื้องต้นนั้นทำผ่านเทคนิค ClickFix โดยทำการแทรก Clipboard และหลอกล่อให้ผู้ใช้รันคำสั่ง PowerShell ที่เป็นอันตราย

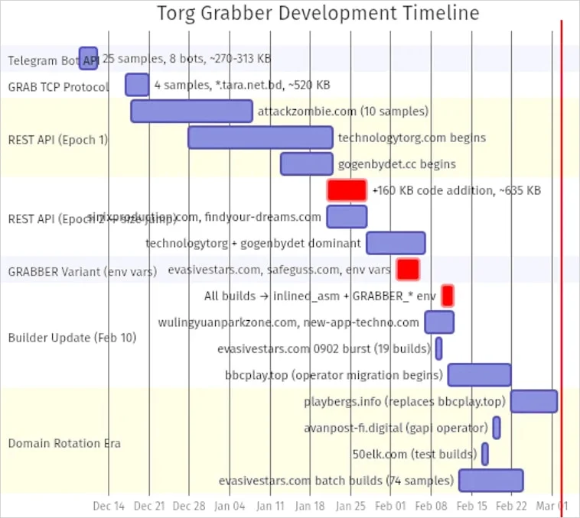

ตามรายงานจากนักวิจัยของบริษัทด้านความปลอดภัยทางไซเบอร์ Gen Digital ระบุว่า Torg Grabber กำลังได้รับการพัฒนาอย่างต่อเนื่อง โดยพบตัวอย่างมัลแวร์ที่ไม่ซ้ำกันถึง 334 รายการที่ถูกสร้างขึ้นในช่วงเวลา 3 เดือน (ระหว่างเดือนธันวาคม 2025 ถึงกุมภาพันธ์ 2026) และมีการจดทะเบียนเซิร์ฟ C2 ใหม่ในทุก ๆ สัปดาห์

นอกเหนือจาก Cryptocurrency wallet แล้ว Torg Grabber ยังขโมยข้อมูลจากโปรแกรม Password managers และเครื่องมือยืนยันตัวตนแบบ Two-factor authentication จำนวน 103 รายการ รวมถึงแอปพลิเคชันสำหรับจดบันทึกอีก 19 รายการ

การวิวัฒนาการอย่างรวดเร็ว

ในรายงานทางเทคนิคสัปดาห์นี้ นักวิจัยจาก Gen Digital ระบุว่า มัลแวร์ Torg Grabber ในเวอร์ชันแรก ๆ นั้นใช้วิธีการแอบส่งข้อมูลออกผ่านระบบที่อิงกับ Telegram ก่อนจะเปลี่ยนมาใช้โปรโตคอล TCP แบบเข้ารหัสที่ปรับแต่งขึ้นเอง

เมื่อวันที่ 18 ธันวาคม 2025 กลไกทั้งสองรูปแบบนั้นถูกยกเลิกไป และเปลี่ยนมาใช้การเชื่อมต่อผ่าน HTTPS ที่กำหนดเส้นทางผ่านโครงสร้างพื้นฐานของ Cloudflare แทน วิธีการนี้รองรับการอัปโหลดข้อมูลแบบ Chunked และการใช้งาน Payload ต่าง ๆ

มัลแวร์ตัวนี้มีกลไกป้องกันการวิเคราะห์หลายรูปแบบ โดยมีการซ่อนโค้ดเพื่อสร้างความสับสน และใช้เทคนิค direct syscalls รวมถึง reflective loading เพื่อหลบเลี่ยงการตรวจจับ โดย Payload ขั้นตอนสุดท้ายจะทำงานอยู่บนหน่วยความจำทั้งหมด

เมื่อวันที่ 22 ธันวาคม 2025 Torg Grabber ได้เพิ่มความสามารถในการ Bypass ระบบ App-Bound Encryption (ABE) เพื่อโจมตีระบบป้องกัน Cookie ของ Chrome (รวมถึงเบราว์เซอร์อื่น ๆ อย่าง Brave, Edge, Vivaldi และ Opera) เช่นเดียวกับมัลแวร์ Information stealer ตัวอื่น ๆ อีกหลายตัว

อย่างไรก็ตาม นักวิจัยยังได้ค้นพบเครื่องมือแบบ Standalone ที่ชื่อว่า Underground ซึ่งถูกนำมาใช้เพื่อดึงข้อมูลจากเบราว์เซอร์โดยเฉพาะ

เครื่องมือดังกล่าวใช้วิธีฝังโค้ดแบบ Reflective DLL เข้าไปใน Browser เพื่อเข้าถึง COM Elevation Service ของ Chrome และดึง Master encryption key ออกมา ซึ่งเป็นวิธีการที่เพิ่งพบในมัลแวร์ VoidStealer เมื่อไม่นานมานี้เช่นกัน

ความสามารถในการขโมยข้อมูลอย่างกว้างขวาง

Gen Digital พบว่า Torg Grabber มุ่งเป้าโจมตี Browser ที่ทำงานบน Chromium จำนวน 25 รายการ และ Browser ตระกูล Firefox อีก 8 รูปแบบ โดยพยายามที่จะขโมยข้อมูล Credential, Cookie และข้อมูล Autofill data

จากส่วน Browser extension 850 รายการที่มัลแวร์ตัวนี้พุ่งเป้าโจมตี มีถึง 728 รายการที่เป็น Cryptocurrency wallet ซึ่งเรียกได้ว่าครอบคลุมแทบจะทุก Crypto wallet เท่าที่มนุษย์เคยสร้างขึ้นมาเลยทีเดียว

นักวิจัยระบุว่า "รายชื่อแบรนด์ที่มีชื่อเสียงนั้นมีครบ ไม่ว่าจะเป็น MetaMask, Phantom, TrustWallet, Coinbase, Binance, Exodus, TronLink, Ronin, OKX, Keplr, Rabby, Sui และ Solflare"

"แต่รายชื่อเป้าหมายไม่ได้จบอยู่แค่ชื่อแบรนด์ที่มีชื่อเสียงเท่านั้น แต่มันยังลากยาวเจาะลึกลงไปถึงโปรเจกต์เล็ก ๆ เฉพาะกลุ่มที่มียอดการติดตั้งน้อยนิดชนิดที่เอาผู้ใช้งานทั้งหมดไปจับยัดรวมกันในตู้โทรศัพท์ได้เลย"

นอกเหนือจาก Wallet แล้ว มัลแวร์ตัวนี้ยังพุ่งเป้าไปที่ Extension สำหรับ Passwords, Tokens และ Authenticators อีกชุดใหญ่จำนวน 103 รายการ ได้แก่ LastPass, 1Password, Bitwarden, KeePass, NordPass, Dashlane, ProtonPass, Enpass, Psono, Pleasant Password Server, heylogin, 2FAAuth, GAuth, TOTP Authenticator และ Akamai MFA

นอกจากนี้ Torg Grabber ยังมุ่งเป้าขโมยข้อมูลจาก Discord, Telegram, Steam, แอปพลิเคชัน VPN, แอปพลิเคชัน FTP, โปรแกรมรับส่งอีเมล, โปรแกรม Password manager และแอปพลิเคชัน Cryptocurrency wallet แบบ Desktop อีกด้วย

มัลแวร์ตัวนี้ยังสามารถเก็บข้อมูลลักษณะเฉพาะของเครื่อง Host, สร้าง Hardware fingerprint, รวบรวมข้อมูลซอฟต์แวร์ที่ติดตั้งไว้ (รวมถึงเครื่องมือ Antivirus ถึง 24 รายการ), จับภาพหน้าจอ Desktop ของผู้ใช้ และขโมยไฟล์จากโฟลเดอร์ Desktop และ Documents ได้อีกด้วย

สิ่งที่น่าสังเกตอีกประการคือ ความสามารถในการรัน Shellcode บนอุปกรณ์ที่ถูกโจมตี ซึ่งโค้ดดังกล่าวจะถูกส่งมาจากเซิร์ฟเวอร์ C2 ในรูปแบบ zlib-compressed และเข้ารหัสด้วยอัลกอริทึม ChaCha

Gen Digital เตือนว่า Torg Grabber ยังคงมีการพัฒนาไปอย่างรวดเร็ว โดยมีการจดทะเบียนโดเมน C2 ใหม่ในทุก ๆ สัปดาห์ และกลุ่มผู้ควบคุมมัลแวร์ก็กำลังขยายตัวอย่างต่อเนื่อง โดยมีการตรวจพบ Tag ของกลุ่มผู้โจมตีถึง 40 รายการในช่วงเวลาที่ทำการวิเคราะห์

ที่มา : bleepingcomputer

You must be logged in to post a comment.