เมื่อวันพฤหัสบดีที่ผ่านมา (5 มีนาคม 2026) Microsoft ได้เปิดเผยรายละเอียดเกี่ยวกับ social engineering campaign แบบ ClickFix รูปแบบใหม่ที่กำลังแพร่ระบาด ซึ่งใช้แอปพลิเคชัน Windows Terminal เป็นช่องทางในการเริ่ม Attack Chain ที่ซับซ้อนเพื่อติดตั้งมัลแวร์ Lumma Stealer

กิจกรรมดังกล่าว ถูกพบในช่วงเดือนกุมภาพันธ์ 2026 โดยจุดที่น่าสังเกตในครั้งนี้ คือการใช้โปรแกรมจำลอง Terminal แทนที่จะแนะนำให้ผู้ใช้เปิดหน้าต่าง Windows Run และวางคำสั่งลงไป

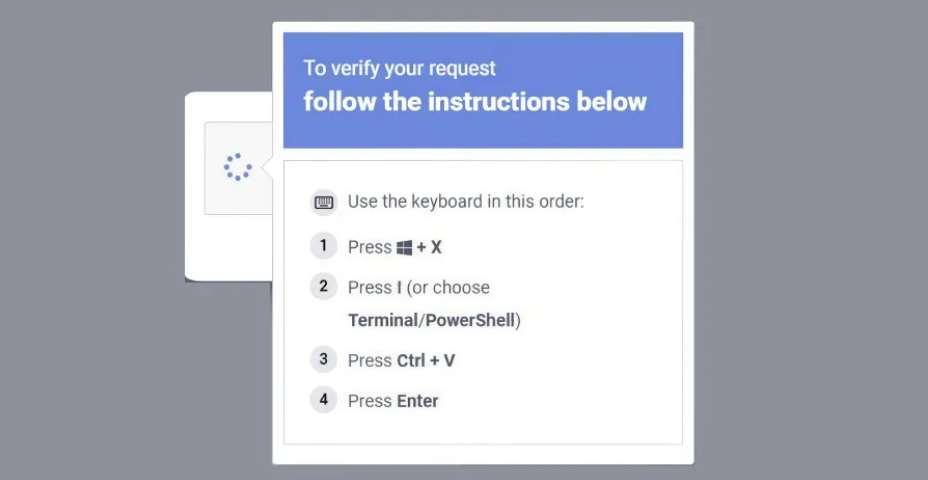

ทีม Microsoft Threat Intelligence ระบุผ่านแพลตฟอร์ม X ว่า "แคมเปญดังกล่าวมีการชี้นำให้เป้าหมายใช้คีย์ลัด Windows + X → I เพื่อเปิด Windows Terminal (wt.exe) โดยตรง ซึ่งเป็นการนำผู้ใช้เข้าสู่การรันคำสั่งที่ได้รับสิทธิ์สูง (Privileged) ซึ่งทำให้ดูเหมือนเป็นขั้นตอนการทำงานของผู้ดูแลระบบตามปกติ และดูน่าเชื่อถือมากขึ้นสำหรับผู้ใช้"

สิ่งที่ทำให้เวอร์ชันล่าสุดนี้น่าสนใจคือ การหลบเลี่ยงระบบตรวจจับที่ออกแบบมาเพื่อดักจับการใช้งาน Windows Run ในลักษณะที่ผิดปกติโดยเฉพาะ นอกจากนี้ยังอาศัยความน่าเชื่อถือของ Windows Terminal ในการหลอกล่อให้ผู้ใช้ที่ไม่ได้ระวังตัวคัดลอกคำสั่งอันตรายมาวาง โดยใช้หน้าเว็บ CAPTCHA ปลอม, หน้าต่างแจ้งเตือนการแก้ไขปัญหา หรือการยืนยันตัวตนอื่น ๆ เป็นตัวล่อ

วิธีดังกล่าวมีลักษณะเฉพาะ เมื่อผู้ใช้คัดลอกคำสั่งที่เข้ารหัสแบบ Hex และ compressed ด้วย XOR จากหน้าเว็บปลอม ClickFix มาวางใน Windows Terminal ซึ่งมันจะขยายไปยังอินสแตนซ์ Terminal/PowerShell เพิ่มเติมเพื่อเรียกใช้ process Decoding Script ในที่สุด

สิ่งนี้จะนำไปสู่การดาวน์โหลดไฟล์ ZIP ที่มี Payload อันตรายพร้อมกับไฟล์โปรแกรม 7-Zip ของจริงที่ถูกเปลี่ยนชื่อ ซึ่งจะถูกบันทึกไว้ในดิสก์ด้วยชื่อไฟล์แบบสุ่ม จากนั้นยูทิลิตี้จะดำเนินการแตกไฟล์ ZIP ทำให้เกิดการโจมตีหลายขั้นตอน ดังต่อไปนี้

- ดึง Payload เพิ่มเติมเข้ามาในเครื่อง

- ตั้งค่า Scheduled Tasks เพื่อให้มัลแวร์แฝงตัวอยู่ในระบบ

- ตั้งค่ายกเว้นการตรวจจับใน Microsoft Defender

- ขโมยข้อมูลเครื่อง และข้อมูลเครือข่าย

- การติดตั้ง Lumma Stealer โดยใช้เทคนิค QueueUserAPC() เพื่อติดตั้งมัลแวร์ผ่านโปรเซส chrome.exe และ msedge.exe

Microsoft ระบุว่า "มัลแวร์ตัวนี้มุ่งเป้าไปที่ข้อมูลสำคัญในเบราว์เซอร์ รวมถึงข้อมูลเว็บ และข้อมูลการเข้าสู่ระบบ เพื่อเก็บรวบรวมรหัสผ่านที่บันทึกไว้ และส่งออกไปยังเซิร์ฟเวอร์ควบคุมของผู้โจมตี"

นอกจากนี้ Microsoft ยังตรวจพบ ช่องทางการโจมตีที่สอง ซึ่งเป็นส่วนหนึ่งของแคมเปญดังกล่าวเมื่อวางคำสั่งที่ compressed ลงใน Windows Terminal ตัวคำสั่งจะสั่งการให้ระบบดาวน์โหลด Batch Script แบบสุ่มไปยังโฟลเดอร์ AppData\Local ผ่าน cmd.exe เพื่อสร้าง Visual Basic Script ในโฟลเดอร์ Temp หรือที่รู้จักกันในชื่อ %TEMP%

จากนั้น Batch Script จะถูกเรียกใช้งานผ่าน cmd.exe ด้วยชุดคำสั่ง /launched และสคริปต์ตัวเดียวกันนี้จะถูกรันผ่าน MSBuild.exe อีกครั้ง ส่งผลให้เกิดการใช้ LOLBin ในทางที่เป็นอันตราย

สคริปต์ยังมีการเชื่อมต่อไปยัง Crypto Blockchain RPC endpoints ซึ่งแสดงให้เห็นถึงการใช้เทคนิค Etherhiding นอกจากนี้ยังทำการแทรกโค้ดโดยใช้ QueueUserAPC() ลงในโปรเซส chrome.exe และ msedge.exe เพื่อขโมยข้อมูลการใช้งานเว็บไซต์ และข้อมูลการเข้าสู่ระบบ

ที่มา : thehackernews

You must be logged in to post a comment.