กลุ่ม LeakNet ransomware กำลังใช้เทคนิค ClickFix เพื่อข้าสู่ระบบเครือข่ายขององค์กร และใช้ loader มัลแวร์ที่พัฒนาขึ้นจาก Deno ซึ่งเป็น Open-source runtime สำหรับ JavaScript และ TypeScript โดยผู้โจมตีใช้ Deno ที่ถูกต้องในการถอดรหัส และเรียกใช้เพย์โหลดโดยตรงไปยัง memory ของระบบ เพื่อทำลายหลักฐานบนดิสก์ และหลีกเลี่ยงการตรวจจับ

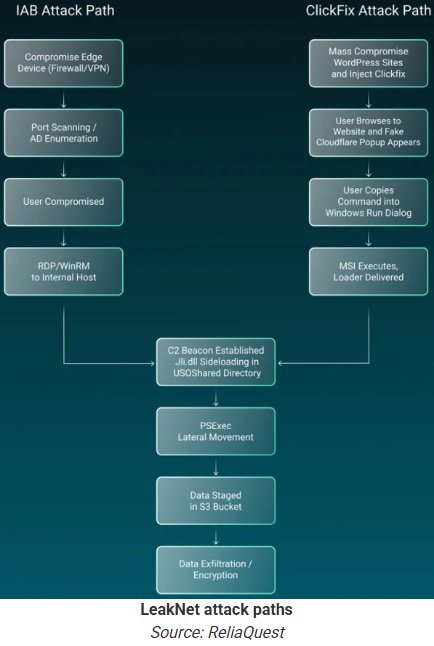

LeakNet เป็นกลุ่ม Ransomware กลุ่มใหม่ ซึ่งเริ่มปฏิบัติการตั้งแต่ปลายปี 2024 โดยเฉลี่ยแล้วกลุ่มนี้มีสถิติการโจมตีเหยื่อประมาณ 3 รายต่อเดือน โดยการปฏิบัติการอาจขยายตัวเพิ่มขึ้นจากการนำกลยุทธ์ใหม่ ๆ มาใช้

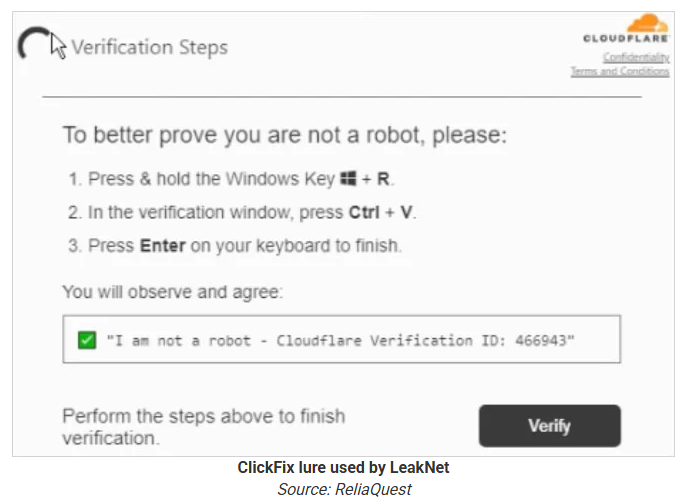

ClickFix เป็นเทคนิคการหลอกลวงทางไซเบอร์ที่ใช้กันอย่างแพร่หลาย โดยจะใช้วิธีแสดงข้อความเตือนปลอมเพื่อหลอกให้ผู้ใช้รันคำสั่งอันตรายลงในเครื่องของตนเอง ซึ่งเทคนิคนี้ถูกนำไปใช้โดยกลุ่มแรนซัมแวร์หลายกลุ่ม เช่น Termite และ Interlock

ซึ่งในกรณีของกลุ่ม LeakNet การล่อลวงด้วย ClickFix นำไปสู่การติดตั้งตัว loader ที่พัฒนาขึ้นจาก Deno ซึ่งจะรันเพย์โหลด JavaScript ลงใน memory ของระบบ

ReliaQuest เรียกกลยุทธ์นี้ว่าการโจมตีแบบ 'Bring Your Own Runtime' (BYOR) เนื่องจาก Deno เป็น JavaScript/TypeScript runtime ที่ถูกต้อง ซึ่งอนุญาตให้เรียกใช้โค้ด JS/TS นอกเบราว์เซอร์บนระบบได้

Deno มี Digital Signed และเป็นซอฟต์แวร์ที่ถูกต้อง ดังนั้นจึงสามารถหลีกเลี่ยงรายการบล็อก และฟิลเตอร์สำหรับการเรียกใช้ไบนารีที่ไม่รู้จักได้

ReliaQuest อธิบายว่า "แทนที่จะติดตั้ง Loader มัลแวร์ที่สร้างขึ้นเอง ซึ่งมีแนวโน้มที่จะถูกตรวจจับได้ง่ายกว่า ผู้โจมตีจะติดตั้งไฟล์ปฏิบัติการ Deno ที่ถูกกฎหมาย และใช้มันเพื่อเรียกใช้โค้ดที่เป็นอันตราย"

"จากการตรวจสอบพบว่า กระบวนการดังกล่าวเริ่มต้นผ่านสคริปต์ Visual Basic Script และ PowerShell ที่มีชื่อว่า Romeo*.ps1 และ Juliet*.vbs."

การใช้ Deno เพื่อเรียกใช้งานโดยตรงใน Memory ถือเป็นกุญแจสำคัญ เนื่องจากการดำเนินการนี้ทิ้งร่องรอยหลักฐานน้อยที่สุด และดูเหมือนงานของนักพัฒนาซอฟต์แวร์ทั่วไป เมื่อเรียกใช้งานแล้ว ชุดคำสั่งจะทำการเก็บ Fingerprint ของเครื่อง สร้างรหัสเฉพาะสำหรับเหยื่อ และเชื่อมต่อกับเซิร์ฟ C2 เพื่อดึงตัวเพย์โหลดมา ในขณะเดียวกัน มันจะทำงานในลูปการตรวจสอบอย่างต่อเนื่องเพื่อรับคำสั่งใหม่จากเซิร์ฟเวอร์ C2

ในขั้นตอนหลังการโจมตี กลุ่ม LeakNet จะใช้การโหลด DLL (jli.dll โหลดผ่าน Java ใน C:\ProgramData\USOShared), การส่งสัญญาณกลับไปยัง C2, การค้นหาข้อมูล Credentials ผ่านการใช้คำสั่ง 'klist', การแพร่กระจายไปยังเครื่องอื่น ๆ ในเครือข่ายผ่าน PsExec, การจัดเตรียมไฟล์อันตราย และการขโมยข้อมูล รวมถึงการใช้งาน Amazon S3 buckets ในทางที่ผิด

นักวิจัยเน้นย้ำว่า ความสม่ำเสมอ และความสามารถในการทำซ้ำของการโจมตีนั้น สามารถทำให้ฝ่ายป้องกันสามารถตรวจจับได้

โดยสัญญาณบ่งชี้ที่ชัดเจนว่าอาจมีการเคลื่อนไหวของกลุ่ม LeakNet ได้แก่ การรันโปรแกรม Deno ภายนอกสภาพแวดล้อมสำหรับการพัฒนาซอฟต์แวร์, การเรียกใช้ 'msiexec' ที่น่าสงสัยผ่านเบราว์เซอร์, การใช้งาน PsExec ที่ผิดปกติ, การส่งข้อมูลออกไปยัง Amazon S3 ที่ผิดปกติ และการทำ DLL sideloading ในไดเรกทอรีที่ผิดปกติ

ที่มา : bleepingcomputer.com

You must be logged in to post a comment.