แฮ็กเกอร์กำลังใช้งาน kernel driver ของ EnCase ซึ่งเป็นไดรเวอร์ที่ถูกต้องแต่ถูกเพิกถอนสิทธิ์ไปนานแล้ว โดยนำมาใช้ในเครื่องมือประเภท EDR killer ที่สามารถตรวจจับเครื่องมือรักษาความปลอดภัยได้ถึง 59 ชนิด เพื่อพยายามปิดการทำงานของพวกมัน

EDR killer คือเครื่องมืออันตรายที่ถูกสร้างขึ้นมาโดยเฉพาะเพื่อ Bypass หรือ Disable การทำงานของ Endpoint detection and response (EDR) รวมถึงโซลูชันด้านความปลอดภัยอื่น ๆ โดยปกติแล้วเครื่องมือเหล่านี้จะใช้ไดรเวอร์ที่มีช่องโหว่เพื่อทำการหยุดการป้องกันของระบบ

โดยส่วนใหญ่ ผู้โจมตีจะพึ่งพาเทคนิค ‘Bring Your Own Vulnerable Driver’ (BYOVD) ซึ่งเป็นการนำไดรเวอร์ที่ถูกต้อง แต่มีช่องโหว่เข้ามาติดตั้งในระบบ เพื่อใช้ช่องโหว่นั้นในการเข้าถึงสิทธิ์ระดับ Kernel และทำการ Terminate การทำงานของโปรเซสซอฟต์แวร์รักษาความปลอดภัยต่าง ๆ

เทคนิคดังกล่าวมีการบันทึกข้อมูลไว้อย่างละเอียด และได้รับความนิยมอย่างมาก แม้ว่าทาง Microsoft จะพยายามนำระบบป้องกันต่าง ๆ เข้ามาใช้งานในช่วงหลายปีที่ผ่านมา แต่ระบบปฏิบัติการ Windows ก็ยังคงมีช่องโหว่ต่อการถูกโจมตีแบบ Bypass ที่มีประสิทธิภาพเช่นนี้อยู่

EnCase เป็นเครื่องมือตรวจสอบทาง Digital ที่ใช้ในปฏิบัติการด้าน Forensic ของหน่วยงานบังคับใช้กฎหมาย ซึ่งช่วยให้สามารถสกัดกั้น และวิเคราะห์ข้อมูลจากคอมพิวเตอร์, อุปกรณ์มือถือ หรือพื้นที่จัดเก็บข้อมูลบนคลาวด์ได้

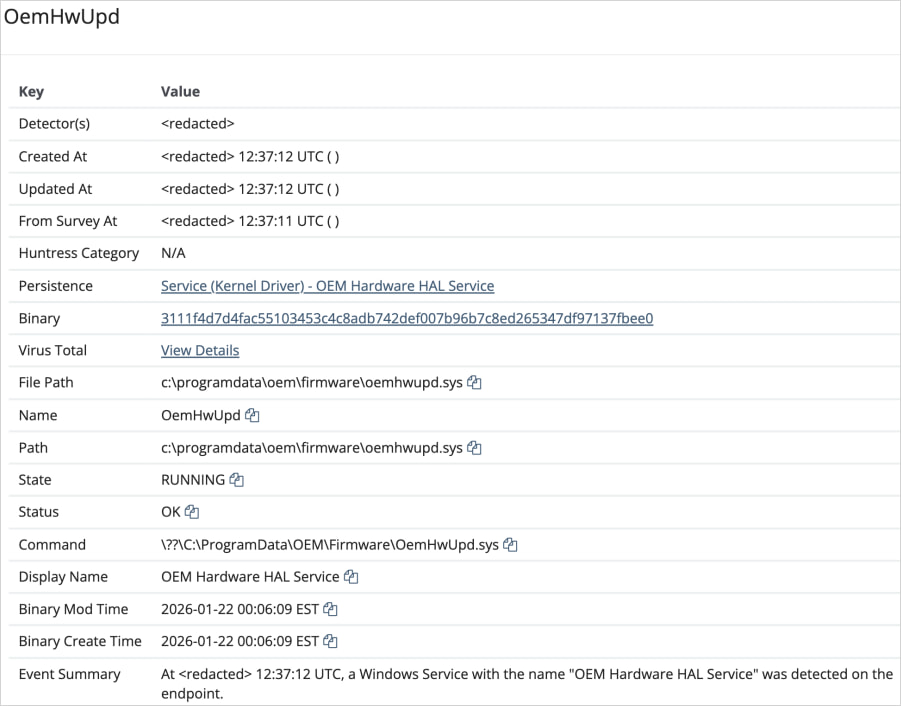

นักวิจัยจาก Huntress ซึ่งอยู่ระหว่างการตอบสนองต่อเหตุการณ์ภัยคุกคามทางไซเบอร์เมื่อช่วงต้นเดือนที่ผ่านมา ได้สังเกตเห็นการติดตั้งเครื่องมือ EDR killer ที่ถูกปรับแต่งขึ้นมาเอง โดยเครื่องมือนี้ถูกปลอมตัวให้ดูเหมือนโปรแกรมอัปเดต Firmware ทั่วไป และมีการใช้งานไดรเวอร์ Kernel รุ่นเก่าร่วมด้วย

ผู้โจมตีทำการโจมตีเข้าสู่เครือข่ายโดยใช้ข้อมูล Credentials ของ SonicWall SSL VPN ที่ถูกขโมยมา และอาศัยช่องโหว่จากการที่บัญชี VPN ดังกล่าวไม่ได้เปิดใช้งานการยืนยันตัวตนแบบ MFA

หลังจากเข้าสู่ระบบได้แล้ว ผู้โจมตีได้ทำการสำรวจเครือข่ายภายในอย่างละเอียด ซึ่งรวมถึงการทำ ICMP ping sweeps, การตรวจสอบชื่อ NetBIOS และกิจกรรมที่เกี่ยวข้องกับ SMB ตลอดจนการทำ SYN flooding ที่มีจำนวนสูงกว่า 370 SYNs ต่อวินาที

เครื่องมือ EDR killer ที่ถูกใช้ในกรณีนี้เป็นไฟล์ประเภท Executable 64-bit ซึ่งทำการโจมตีการใช้งาน ‘EnPortv.sys’ ซึ่งเป็นไดรเวอร์ Kernel รุ่นเก่าของ EnCase เพื่อสั่ง Disable การทำงานของเครื่องมือรักษาความปลอดภัยต่าง ๆ ที่รันอยู่บนเครื่องเป้าหมาย

Certificate ของไดรเวอร์ดังกล่าวถูกออกให้ในปี 2006 หมดอายุในปี 2010 และถูกเพิกถอนสิทธิ์ในเวลาต่อมา อย่างไรก็ตาม เนื่องจากระบบ Driver Signature Enforcement ของ Windows ทำงานโดยการตรวจสอบความถูกต้องของการเข้ารหัส และ Timestamp มากกว่าการตรวจสอบรายการ Certificate ที่ถูกเพิกถอน (CRLs) ระบบปฏิบัติการจึงยังคงยอมรับ Certificate เก่านี้อยู่

แม้ว่า Microsoft จะเพิ่มข้อกำหนดใน Windows 10 (เวอร์ชัน 1607) ว่าไดรเวอร์ Kernel จะต้องได้รับการ Signed ผ่าน Hardware Dev Center เท่านั้น แต่ก็ได้มีการยกเว้นให้กับ Certificate ที่ออกก่อนวันที่ 29 กรกฎาคม 2015 ซึ่งเข้าทางกรณีนี้พอดี

ไดรเวอร์ Kernel ดังกล่าวจะถูกติดตั้ง และ Registered ในฐานะบริการ OEM hardware ปลอม เพื่อสร้างการฝังตัวแบบถาวรแม้ว่าจะมีการรีบูตเครื่องใหม่ก็ตาม

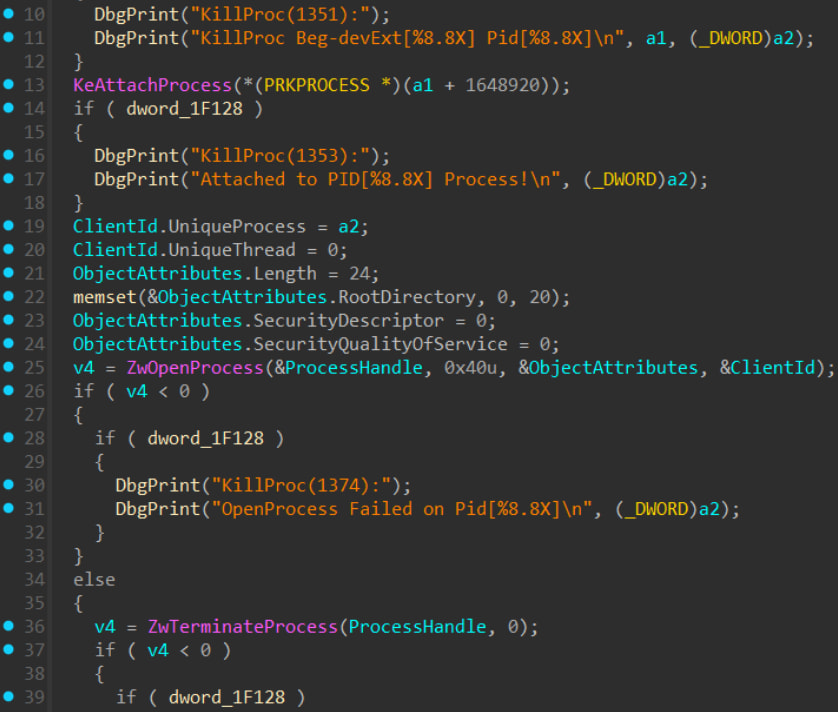

มัลแวร์ตัวนี้ใช้ Interface IOCTL ในโหมด Kernel ของไดรเวอร์เพื่อ Terminate การทำงานของโปรเซสที่เป็น Service ซึ่งเป็นการ Bypass ผ่านระบบป้องกันของ Windows ที่มีอยู่ เช่น Protected Process Light (PPL) ได้สำเร็จ

มีกระบวนการทำงานเป้าหมายถึง 59 รายการที่เกี่ยวข้องกับเครื่องมือ EDR และ Antivirus ต่าง ๆ โดย Kill loop จะทำงานทุก ๆ วินาที เพื่อ Terminate การทำงานของโปรเซสใดก็ตามที่พยายามเริ่มทำงานใหม่ในทันที

Huntress เชื่อว่า การโจมตีครั้งนี้เกี่ยวข้องกับกิจกรรมของ Ransomware แม้ว่าการโจมตีจะถูกระงับไว้ได้ก่อนที่ตัว Payload หลักจะถูกติดตั้งใช้งานจริงก็ตาม

คำแนะนำหลักสำหรับการป้องกัน ได้แก่ การเปิดใช้งานการยืนยันตัวตนแบบ MFA ในทุกบริการการเข้าถึงจากระยะไกล, การตรวจสอบ Logs ของ VPN เพื่อหาพฤติกรรมที่น่าสงสัย และการเปิดใช้งาน HVCI/Memory Integrity เพื่อบังคับใช้รายการบล็อกไดรเวอร์ที่มีช่องโหว่ของ Microsoft

นอกจากนี้ Huntress ยังแนะนำให้เฝ้าระวัง Services ระดับ Kernel ที่แฝงตัวเป็นส่วนประกอบของ OEM หรือ Hardware รวมถึงการปรับใช้ Rules แบบ WDAC และ ASR เพื่อบล็อกไดรเวอร์ที่มี Signed ที่ถูกต้องแต่มีช่องโหว่

ที่มา : bleepingcomputer

You must be logged in to post a comment.