กลุ่มผู้โจมตีที่ได้รับการสนับสนุนจากรัฐบาล มุ่งเป้าเจาะระบบเครือข่ายของหน่วยงานรัฐบาล และองค์กรโครงสร้างพื้นฐานสำคัญหลายสิบแห่งใน 37 ประเทศ ภายใต้ปฏิบัติการระดับโลกที่มีชื่อเรียกว่า 'Shadow Campaigns'

ในช่วงระหว่างเดือนพฤศจิกายนถึงธันวาคมปีที่ผ่านมา กลุ่มผู้โจมตียังได้ดำเนินกิจกรรมสอดแนม และรวบรวมข้อมูล โดยมุ่งเป้าไปยังหน่วยงานรัฐบาลที่เกี่ยวข้องกับประเทศต่าง ๆ ถึง 155 ประเทศ

อ้างอิงข้อมูลจากทีม Unit 42 ของ Palo Alto Networks ระบุว่า กลุ่มดังกล่าวมีความเคลื่อนไหวมาอย่างน้อยตั้งแต่เดือนมกราคม 2024 และมีความเชื่อมั่นในระดับสูงว่า กลุ่มนี้ปฏิบัติการมาจากทวีปเอเชีย โดยในระหว่างที่ยังไม่สามารถระบุตัวตนที่แน่ชัดได้ นักวิจัยได้ติดตามกลุ่มนี้ภายใต้รหัสชื่อ TGR-STA-1030 หรือ UNC6619

กิจกรรมของ 'Shadow Campaigns' มุ่งเน้นไปที่หน่วยงานระดับกระทรวงของรัฐบาล, หน่วยงานบังคับใช้กฎหมาย, การควบคุมชายแดน, การเงิน, การค้า, พลังงาน, เหมืองแร่, การตรวจคนเข้าเมือง และหน่วยงานทางการทูตเป็นหลัก

นักวิจัยของ Unit 42 ยืนยันว่า การโจมตีเหล่านี้ประสบความสำเร็จในการเจาะเข้าระบบองค์กรภาครัฐ และโครงสร้างพื้นฐานสำคัญอย่างน้อย 70 แห่ง ใน 37 ประเทศ

ซึ่งเป้าหมายเหล่านี้รวมถึงองค์กรที่เกี่ยวข้องกับนโยบายการค้า, ประเด็นทางภูมิรัฐศาสตร์ และการเลือกตั้งในทวีปอเมริกา, กระทรวง และรัฐสภาในหลายประเทศแถบยุโรป, กระทรวงการคลังของออสเตรเลีย, ตลอดจนหน่วยงานรัฐบาล และโครงสร้างพื้นฐานสำคัญในไต้หวัน

รายชื่อประเทศที่มีองค์กรตกเป็นเป้าหมายหรือถูกเจาะระบบนั้นมีจำนวนมาก และครอบคลุมเป็นวงกว้าง โดยมุ่งเน้นไปที่บางภูมิภาค และเกิดขึ้นในช่วงเวลาที่ดูเหมือนจะมีความเชื่อมโยงกับเหตุการณ์สำคัญบางอย่าง

นักวิจัยระบุว่า ในช่วงเหตุการณ์ Government Shutdown ของสหรัฐฯ เมื่อเดือนตุลาคม 2025 ผู้โจมตีได้แสดงความสนใจเพิ่มมากขึ้นในการสแกนตรวจสอบหน่วยงานต่าง ๆ ทั่วทวีปอเมริกาเหนือ, อเมริกากลาง และอเมริกาใต้ (บราซิล, แคนาดา, สาธารณรัฐโดมินิกัน, กัวเตมาลา, ฮอนดูรัส, จาเมกา, เม็กซิโก, ปานามา และตรินิแดด&โตเบโก)

มีการตรวจพบกิจกรรมการสอดแนมที่มีนัยสำคัญมาที่ IP addresses อย่างน้อย 200 แห่งที่ดูแลระบบโครงสร้างพื้นฐานของรัฐบาลฮอนดูรัส เพียง 30 วันก่อนการเลือกตั้งระดับชาติ ซึ่งเกิดขึ้นในช่วงที่ผู้สมัครทั้งสองฝ่ายแสดงท่าทีพร้อมที่จะฟื้นฟูความสัมพันธ์ทางการทูตกับไต้หวัน

Unit 42 ประเมินว่ากลุ่มผู้โจมตีได้เจาะเข้าสู่ระบบของหน่วยงานดังต่อไปนี้:

- กระทรวงเหมืองแร่ และพลังงานของบราซิล

- เครือข่ายของหน่วยงานในโบลิเวียที่เกี่ยวข้องกับการทำเหมือง

- กระทรวงสองแห่งของเม็กซิโก

- โครงสร้างพื้นฐานของรัฐบาลในปานามา

- IP addresses ซึ่งระบุพิกัดที่ตั้งไปยังโรงงาน Venezolana de Industria Tecnológica

- หน่วยงานรัฐบาลที่ถูกเจาะระบบในไซปรัส, เช็กเกีย, เยอรมนี, กรีซ, อิตาลี, โปแลนด์, โปรตุเกส และเซอร์เบีย

- สายการบินแห่งหนึ่งของอินโดนีเซีย

- กรม และกระทรวงหลายแห่งของรัฐบาลมาเลเซีย

- หน่วยงานบังคับใช้กฎหมายของมองโกเลีย

- ผู้จัดจำหน่ายรายใหญ่ในอุตสาหกรรมอุปกรณ์พลังงานของไต้หวัน

- หน่วยงานรัฐบาลไทย (คาดว่าเป็นหน่วยงานด้านข้อมูลเศรษฐกิจ และการค้าระหว่างประเทศ)

- หน่วยงานโครงสร้างพื้นฐานสำคัญในสาธารณรัฐประชาธิปไตยคองโก, จิบูตี, เอธิโอเปีย, นามิเบีย, ไนเจอร์, ไนจีเรีย และแซมเบีย

นอกจากนี้ Unit 42 ยังเชื่อว่ากลุ่ม TGR-STA-1030/UNC6619 พยายามเชื่อมต่อผ่าน SSH ไปยังโครงสร้างพื้นฐานที่เกี่ยวข้องกับกระทรวงการคลังของออสเตรเลีย, กระทรวงการคลังของอัฟกานิสถาน และสำนักนายกรัฐมนตรีและคณะรัฐมนตรีของเนปาล

นอกเหนือจากการเจาะระบบเหล่านี้แล้ว นักวิจัยยังพบหลักฐานที่บ่งชี้ถึงกิจกรรมการสอดแนม และความพยายามในการเจาะระบบที่มุ่งเป้าไปยังองค์กรในประเทศอื่น ๆ

นักวิจัยระบุว่า กลุ่มผู้โจมตีได้สแกนโครงสร้างพื้นฐานที่เกี่ยวข้องกับรัฐบาลเช็ก (กองทัพ, ตำรวจ, รัฐสภา, กระทรวงมหาดไทย, กระทรวงการคลัง, กระทรวงการต่างประเทศ และเว็บไซต์ของประธานาธิบดี)

กลุ่มผู้โจมตียังพยายามเชื่อมต่อกับโครงสร้างพื้นฐานของสหภาพยุโรป โดยกำหนดเป้าหมายไปที่ IP addresses มากกว่า 600 แห่งที่โฮสต์โดเมน *.europa.eu และในเดือนกรกฎาคม 2025 กลุ่มดังกล่าวได้มุ่งเป้าไปที่ประเทศเยอรมนี โดยเริ่มการเชื่อมต่อกับ IP addresses มากกว่า 490 แห่งที่โฮสต์ระบบของรัฐบาล

การโจมตีของ Shadow Campaigns

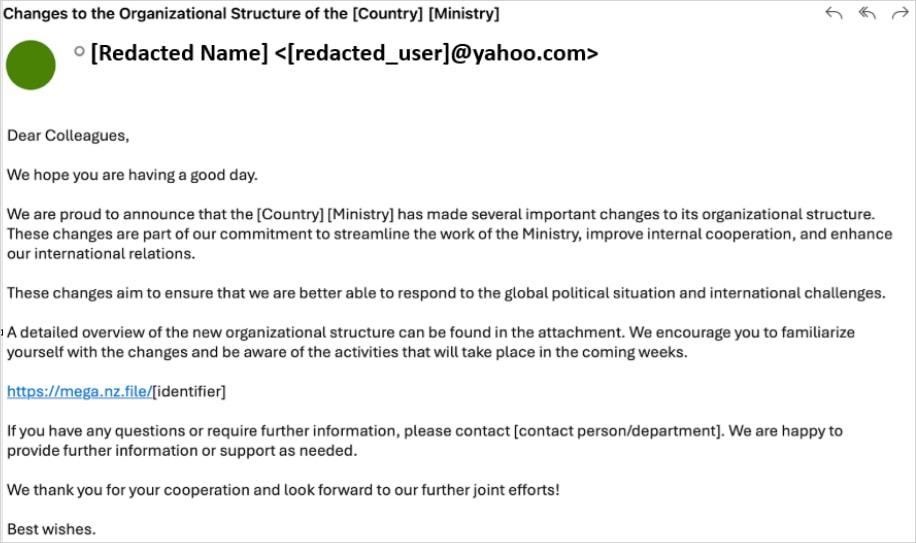

ปฏิบัติการในช่วงแรกอาศัยอีเมลฟิชชิงที่ปรับแต่งเนื้อหามาโดยเฉพาะเพื่อส่งไปยังเจ้าหน้าที่รัฐบาล โดยมักใช้หัวข้อที่อ้างถึงความพยายามในการปรับโครงสร้างภายในกระทรวง

อีเมลเหล่านี้จะฝังลิงก์ไปยังไฟล์ archive ที่เป็นอันตราย ซึ่งมีการตั้งชื่อไฟล์ให้สอดคล้องกับบริบทของแต่ละท้องถิ่น และจัดเก็บไว้บนบริการเก็บข้อมูล Mega.nz ภายในไฟล์ archive ดังกล่าวประกอบด้วย Malware Loader ที่ชื่อว่า Diaoyu และไฟล์ PNG ขนาด 0 ไบต์ ที่ชื่อว่า pic1.png

นักวิจัยของ Unit 42 พบว่า Diaoyu Loader จะทำการดึง Cobalt Strike payloads และ VShell framework เพื่อใช้ในการสั่งการ และควบคุม (C2) ภายใต้เงื่อนไขเฉพาะบางประการ ซึ่งเทียบเท่ากับกระบวนการตรวจสอบเพื่อหลบเลี่ยงการวิเคราะห์

นักวิจัยระบุว่า "นอกเหนือจากข้อกำหนดด้านฮาร์ดแวร์ที่ต้องมีความละเอียดหน้าจอแนวนอนที่มากกว่าหรือเท่ากับ 1440 แล้ว ตัวอย่างมัลแวร์ยังทำการตรวจสอบสภาพแวดล้อมเพื่อหาไฟล์เฉพาะที่ชื่อว่า pic1.png ในไดเรกทอรีที่ทำงานอยู่"

พวกเขาอธิบายว่าไฟล์รูปภาพขนาด 0 ไบต์นี้ ทำหน้าที่เสมือนเป็นการตรวจสอบความสมบูรณ์ของไฟล์ หากไม่พบไฟล์ดังกล่าว มัลแวร์จะยุติการทำงานทันที ก่อนที่จะเริ่มตรวจสอบเครื่องโฮสต์ที่ถูกเจาะระบบ

เพื่อหลีกเลี่ยงการตรวจจับ Loader จะตรวจสอบหา process ของผลิตภัณฑ์รักษาความปลอดภัยที่กำลังทำงานอยู่ ได้แก่: Kaspersky, Avira, Bitdefender, Sentinel One และ Norton (Symantec)

นอกเหนือจากการใช้ฟิชชิงแล้ว TGR-STA-1030/UNC6619 ยังใช้ประโยชน์จากช่องโหว่ที่เป็นรู้จักอย่างน้อย 15 รายการ เพื่อเจาะเข้าสู่ระบบในขั้นต้น โดย Unit 42 พบว่ากลุ่มผู้โจมตีได้อาศัยช่องโหว่ด้านความปลอดภัยใน SAP Solution Manager, Microsoft Exchange Server, D-Link และ Microsoft Windows

Linux Rootkit ใหม่

ชุดเครื่องมือของ TGR-STA-1030/UNC6619 ที่ใช้ใน Shadow Campaigns นั้นมีความหลากหลาย ซึ่งรวมถึง Webshells เช่น Behinder, Godzilla และ Neo-reGeorg ตลอดจนเครื่องมือสร้าง Network Tunnel เช่น GO Simple Tunnel (GOST), Fast Reverse Proxy Server (FRPS) และ IOX

อย่างไรก็ตาม นักวิจัยยังได้ค้นพบรูทคิตระดับ Kernel Linux eBPF ที่ถูกพัฒนาขึ้นโดยเฉพาะชื่อว่า ‘ShadowGuard’ ซึ่งเชื่อว่าเป็นเครื่องมือเฉพาะตัวของกลุ่มผู้โจมตี TGR-STA-1030/UNC6619

นักวิจัยระบุว่า "eBPF backdoors นั้นขึ้นชื่อเรื่องความยากในการตรวจจับ เนื่องจากพวกมันทำงานอยู่ภายใน Kernel Space ซึ่งเป็นพื้นที่ที่ได้รับความไว้วางใจสูงของระบบ"

"สิ่งนี้ช่วยให้มัลแวร์สามารถบิดเบือนฟังก์ชันหลักของระบบ และ Audit Logs ได้ ก่อนที่เครื่องมือรักษาความปลอดภัย หรือแอปพลิเคชันเฝ้าระวังระบบจะมองเห็นข้อมูลที่แท้จริง"

ShadowGuard จะซ่อนข้อมูลของ process ที่เป็นอันตรายในระดับ Kernel โดยสามารถซ่อน PID ได้สูงสุดถึง 32 รายการจากการตรวจจับของเครื่องมือตรวจสอบมาตรฐานบน Linux ด้วยเทคนิค Syscall Interception นอกจากนี้ยังสามารถซ่อนไฟล์ และไดเรกทอรีที่มีชื่อว่า swsecret จากการตรวจสอบด้วยตนเองได้อีกด้วย

ยิ่งไปกว่านั้น มัลแวร์ตัวนี้ยังมีกลไกที่ช่วยให้ผู้ควบคุมสามารถกำหนดได้ว่า process ใดบ้างที่ควรจะยังคงมองเห็นได้ตามปกติ

โครงสร้างพื้นฐานที่ใช้ในแคมเปญ Shadow Campaigns อาศัยเซิร์ฟเวอร์ส่วนที่ติดต่อกับเหยื่อโดยตรง ซึ่งเช่าจากผู้ให้บริการ VPS ที่ถูกกฎหมายในสหรัฐอเมริกา, สิงคโปร์ และสหราชอาณาจักร รวมถึงมีการใช้ Relay Servers เพื่อปกปิดการรับส่งข้อมูล และใช้ Residential Proxies หรือ Tor สำหรับการทำหน้าที่เป็นพร็อกซี

นักวิจัยสังเกตเห็นการใช้โดเมน C2 ที่ถูกออกแบบมาให้ดูคุ้นเคยสำหรับเป้าหมาย เช่น การใช้ Top-level extension เป็น .gouv สำหรับประเทศในกลุ่มที่ใช้ภาษาฝรั่งเศส หรือการใช้โดเมน dog3rj[.]tech ในการโจมตีพื้นที่แถบยุโรป

นักวิจัยระบุว่า "เป็นไปได้ที่ชื่อโดเมนดังกล่าวอาจสื่อถึง 'DOGE Jr' ซึ่งมีความหมายได้หลายนัยในบริบทของชาติตะวันตก เช่น กระทรวงประสิทธิภาพการปกครองของสหรัฐฯ หรือชื่อของสกุลเงินดิจิทัล"

ตามข้อมูลของ Unit 42 ระบุว่า TGR-STA-1030/UNC6619 ถือเป็นกลุ่มผู้โจมตีที่มีความเชี่ยวชาญด้านการจารกรรมข้อมูล โดยให้ความสำคัญกับข้อมูลข่าวกรองเชิงกลยุทธ์, เศรษฐกิจ และการเมืองเป็นหลัก และได้ส่งผลกระทบต่อรัฐบาลหลายสิบแห่งทั่วโลกแล้ว

ทั้งนี้ รายงานของ Unit 42 ได้ระบุ Indicators of Compromise (IoCs) ไว้ที่ส่วนท้ายของรายงาน เพื่อช่วยให้ผู้ป้องกันตรวจจับ และบล็อกการโจมตีเหล่านี้ได้

ที่มา : bleepingcomputer

You must be logged in to post a comment.