กลุ่มผู้โจมตีด้วย ransomware ได้พุ่งเป้าไปที่บริษัทการเงินยักษ์ใหญ่ระดับ Fortune 100 โดยใช้มัลแวร์สายพันธุ์ใหม่ที่ชื่อว่า "PDFSider" ในการส่ง payload ที่เป็นอันตรายเข้าสู่ระบบปฏิบัติการ Windows

การโจมตีครั้งนี้ คนร้ายใช้วิธีการแบบ Social Engineering เพื่อให้ได้สิทธิ์การเข้าถึงระบบจากระยะไกล โดยการแอบอ้างว่าเป็นเจ้าหน้าที่ฝ่ายสนับสนุนทางเทคนิค และหลอกให้พนักงานบริษัทติดตั้งเครื่องมือ Microsoft Quick Assist

นักวิจัยจากบริษัทด้านความปลอดภัยทางไซเบอร์ Resecurity ได้ตรวจพบ PDFSider ในระหว่างการเข้าจัดการเหตุภัยคุกคาม และระบุว่ามัลแวร์ตัวนี้เป็น Backdoor ที่ซ่อนตัวได้อย่างแนบเนียนเพื่อการแฝงตัวในระบบแบบระยะยาว อีกทั้งยังมีลักษณะเฉพาะที่มักพบในเทคนิคการโจมตีขั้นสูงแบบ APT

เป็นไฟล์ .EXE ก็จริง แต่ภายในแฝงไปด้วยไฟล์ .DLL ที่อันตราย

โฆษกของ Resecurity เปิดเผยกับ BleepingComputer โดยระบุว่า พบเห็นการใช้ PDFSider ในปฏิบัติการโจมตีของกลุ่ม Qilin ransomware อย่างไรก็ตาม ทีม Threat Hunting ของบริษัทระบุว่า backdoor ตัวนี้ถูกนำไปใช้งานจริงอย่างแพร่หลายโดยกลุ่ม ransomware หลายกลุ่มเพื่อใช้เป็นช่องทางในการปล่อยมัลแวร์เข้าสู่ระบบ

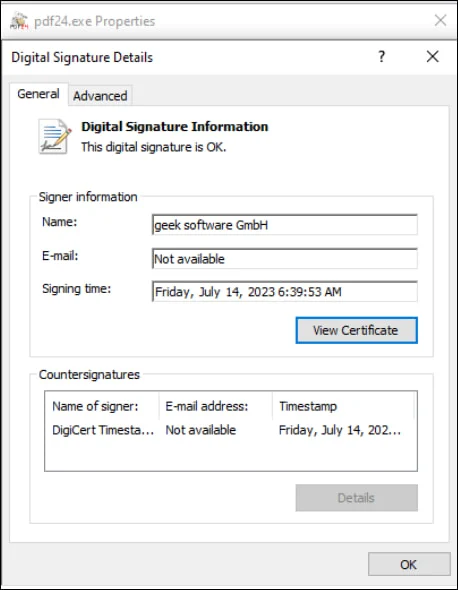

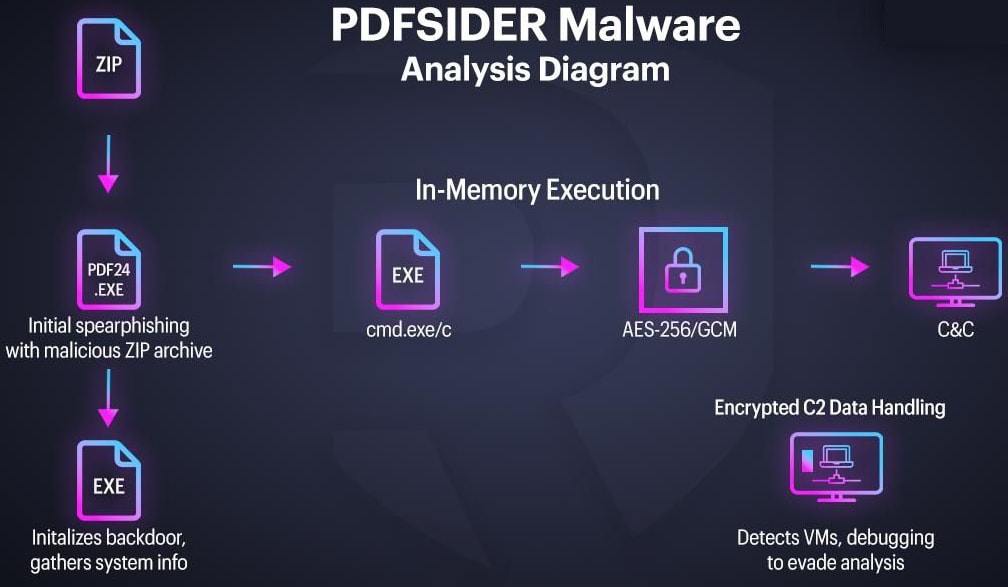

PDFSider backdoor จะถูกส่งผ่านอีเมล spearphishing ที่แนบไฟล์ ZIP ซึ่งภายในมีไฟล์โปรแกรมที่ถูกต้องที่มี digitally signed ของเครื่องมือ PDF24 Creator จากบริษัท Miron Geek Software GmbH อย่างไรก็ตาม ในแพ็กเกจดังกล่าวกลับมีไฟล์ DLL เวอร์ชันอันตราย (cryptbase.dll) รวมมาด้วย ซึ่งเป็นไฟล์ที่ตัวโปรแกรมจำเป็นต้องใช้เพื่อให้สามารถทำงานตามปกติ

เมื่อเหยื่อกดรันไฟล์โปรแกรม (.EXE) ตัวโปรแกรมจะไปเรียกไฟล์ DLL ของคนร้ายขึ้นมาทำงานโดยไม่รู้ตัว เทคนิคนี้เรียกว่า DLL Side-loading ซึ่งส่งผลให้คนร้ายสามารถเรียกใช้โค้ดอันตรายบนระบบเครื่องของเหยื่อได้สำเร็จ

ในกรณีอื่น ๆ ผู้โจมตีพยายามหลอกล่อให้ผู้ที่ได้รับอีเมลเปิดไฟล์อันตราย โดยใช้ Decoy documents ที่ดูเหมือนถูกสร้างขึ้นมาเพื่อเจาะจงเป้าหมายรายนั้นโดยเฉพาะ ยกตัวอย่างเช่น มีอยู่กรณีหนึ่งที่คนร้ายแอบอ้างชื่อหน่วยงานรัฐบาลจีนว่าเป็นผู้จัดทำเอกสารดังกล่าว

ทันทีที่เริ่มทำงาน ไฟล์ DLL จะทำงานด้วยสิทธิ์ระดับเดียวกันกับตัวไฟล์โปรแกรม (.EXE) ที่เรียกใช้งานมัน (หมายความว่าถ้าผู้ใช้รันโปรแกรมด้วยสิทธิ์ Admin มัลแวร์ก็จะได้สิทธิ์ Admin ไปด้วย)

Resecurity อธิบายเพิ่มเติมว่า "ถึงแม้ไฟล์ .EXE จะมี signature ที่ถูกต้อง แต่ตัวซอฟต์แวร์ PDF24 เอง กลับมีช่องโหว่ที่แฮ็กเกอร์สามารถใช้การโจมตีเข้ามาเพื่อโหลดมัลแวร์ตัวนี้ และสามารถ bypass ระบบของ EDR ได้อย่างมีประสิทธิภาพ"

ทางทีมนักวิจัยยังตั้งข้อสังเกตว่า ปัจจุบันอาชญากรทางไซเบอร์สามารถค้นหาซอฟต์แวร์ที่มีช่องโหว่เพื่อนำมาใช้โจมตีได้ง่ายขึ้นมาก ซึ่งเป็นผลพวงมาจากการเติบโตของเทคโนโลยี AI ที่ช่วยในการเขียนโค้ด

มัลแวร์ PDFSider จะโหลดตัวเองเข้าไปทำงานในหน่วยความจำ หรือ RAM โดยตรง ทำให้แทบไม่ทิ้งร่องรอยไฟล์ไว้บน harddisk ซึ่งยากต่อการตรวจสอบ นอกจากนี้ ยังใช้เทคนิคการสื่อสารข้อมูลแบบ Anonymous Pipes เพื่อแอบส่งคำสั่งไปรันผ่าน Command Prompt (CMD)

เครื่องคอมพิวเตอร์ที่ตกเป็นเหยื่อแต่ละเครื่องจะถูกกำหนด Unique Identifier ขึ้นมา จากนั้นมัลแวร์จะทำการรวบรวมข้อมูลของระบบ และลักลอบส่งออกไปยังเซิร์ฟเวอร์ VPS ของคนร้าย โดยอาศัยช่องทางผ่านโปรโตคอล DNS (port 53)

PDFSider ป้องกันการสื่อสารกับเครื่อง C2 โดยใช้ไลบรารีการเข้ารหัส Botan 3.0.0 และใช้มาตรฐานแบบ AES-256-GCM ในการเข้ารหัส อีกทั้งยังใช้วิธีถอดรหัสข้อมูลขาเข้าในหน่วยความจำเพื่อลดการทิ้งร่องรอยบนเครื่องเหยื่อให้น้อยที่สุด

นอกจากนี้ ข้อมูลที่รับส่งยังถูกตรวจสอบความถูกต้องด้วยเทคนิค AEAD (Authenticated Encryption with Associated Data) ในโหมด GCM อีกชั้นหนึ่ง เพื่อให้แน่ใจว่าข้อมูลไม่ได้ถูกปลอมแปลง

Resecurity ตั้งข้อสังเกตว่า "การใช้เทคนิค Cryptography ในลักษณะนี้ เป็นเรื่องปกติของมัลแวร์ประเภท Remote Shell ที่มักใช้ในการโจมตีแบบเจาะจงเป้าหมาย ซึ่งการรักษาความถูกต้อง และความลับของข้อมูลในการสื่อสารถือเป็นสิ่งสำคัญที่สุด"

นอกจากนี้ ตัวมัลแวร์ยังมี กลไก Anti-analysis หลายรูปแบบ เช่น การตรวจสอบขนาดของ RAM และการตรวจหาโปรแกรม Debugger โดยมันจะหยุดการทำงานทันทีหากพบสัญญาณว่ากำลังถูกรันอยู่ใน Sandbox เพื่อทดสอบไวรัส

นอกจากนี้ ตัวมัลแวร์ยังมี กลไก Anti-analysis หลายรูปแบบ เช่น การตรวจสอบขนาดของ RAM และการตรวจหาโปรแกรม Debugger โดยมันจะหยุดการทำงานทันทีหากพบสัญญาณว่ากำลังถูกรันอยู่ใน Sandbox เพื่อทดสอบไวรัส

จากการประเมิน Resecurity ระบุว่า PDFSider มีลักษณะคล้ายกับ "เทคนิค espionage tradecraft มากกว่าจะเป็นมัลแวร์ที่เน้นผลประโยชน์ทางการเงิน" โดยมันถูกสร้างขึ้นมาให้เป็น backdoor ที่ซ่อนตัวได้อย่างแนบเนียน เพื่อรักษาการเข้าถึงระบบแบบลับ ๆ ได้ในระยะยาว อีกทั้งยังรองรับการสั่งการจากระยะไกลที่ยืดหยุ่น และมีการเข้ารหัสข้อมูลการสื่อสารอย่างแน่นหนา

ที่มา : bleepingcomputer

You must be logged in to post a comment.